Wer schon einmal versucht hat, sich aus einem Hotel-WLAN, einem Coworking-Space oder über ein privates VPN beim Arbeitsdashboard via Okta anzumelden und dabei einen "Access Denied"-Bildschirm, eine Flut von MFA-Aufforderungen oder eine "Neue Anmeldung erkannt"-Warnung mit Account-Sperre erlebt hat, kennt bereits die falsche Seite des IP-bewussten Sicherheitsstacks von Okta. 2026 gehört Okta zu den aggressivsten Identitätsplattformen, wenn es um die Prüfung der Traffic-Herkunft geht — die falsche VPN- oder Proxy-Wahl löst jeden Alarm aus.

Dieser Leitfaden erklärt genau, wie Okta IPs klassifiziert, warum die meisten Consumer-VPNs daran scheitern und welche Proxy- oder VPN-Konfiguration Sie ohne "Verdächtige Aktivität"-Alarme angemeldet hält. Alle Aussagen basieren auf Okta-Hilfedokumenten und vom Okta-Sicherheitsteam veröffentlichter Forschung. Wir markieren auch die Grenze zwischen legitimem Zugriff (Remote-Arbeit, reisende Mitarbeiter, persönliche Okta-geschützte Konten) und Richtlinien Ihres Unternehmens gegen das Umgehen von Kontrollen — dieser Teil liegt bei Ihnen, nicht beim Tool.

TL;DR: Okta klassifiziert jede IP, die Ihren Tenant erreicht, nach Servicekategorie (VPN, Proxy, Tor, Anonymizer) und ASN. Datacenter-VPNs von NordVPN, ExpressVPN, Surfshark und ähnlichen Consumer-Marken sind in Oktas IP-Servicekategorien explizit benannt und werden häufig blockiert oder markiert. Die Konfigurationen, die Sie angemeldet halten, sind statische Residential-/ISP-Proxys und Residential-VPN-Exit-IPs — beide sehen aus wie ein normaler Heim-Breitbandanschluss. Rotierende Proxys sperren Sie aus, weil sie alle paar Minuten MFA neu auslösen; statische IPs und dedizierte Residential-Exits sind die einzigen Setups, die einen "konsistenten digitalen Fußabdruck" für Oktas Behavior Detection bewahren.

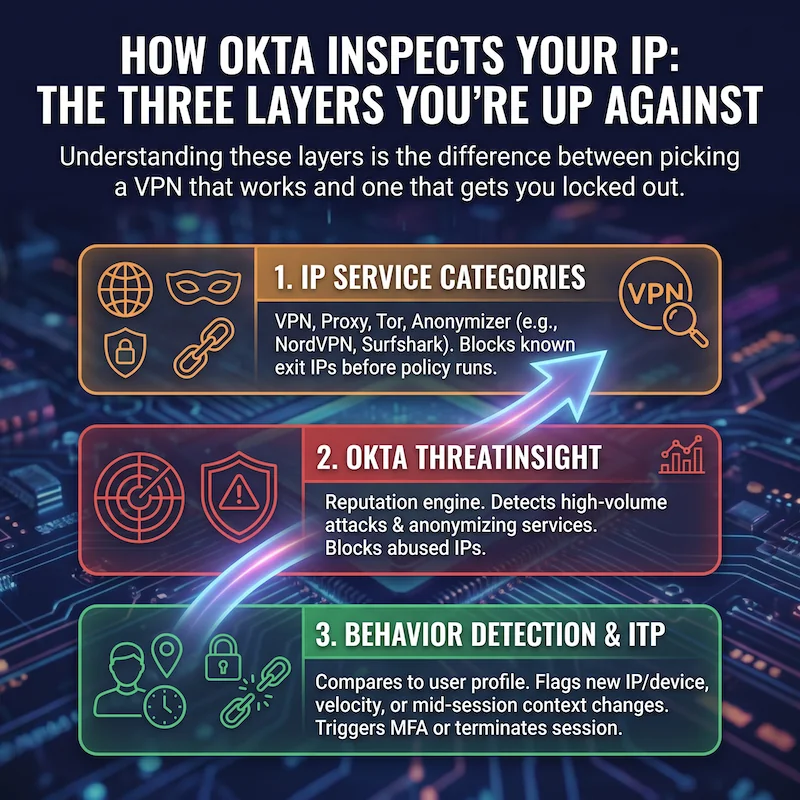

Wie Okta Ihre IP prüft — die drei Schichten, gegen die Sie antreten

Okta protokolliert nicht nur Ihre IP; es klassifiziert sie über mindestens drei Schichten, die alle Ihre Anmeldung verweigern oder zu MFA eskalieren können. Diese Schichten zu verstehen, ist der Unterschied zwischen einer funktionierenden VPN-Wahl und einer, die Sie aussperrt.

1. IP-Servicekategorien (VPN, Proxy, Tor, Anonymizer)

Jede IP, die Ihren Tenant erreicht, wird gegen Oktas IP-Servicekategorie-Datenbank aufgelöst. Oktas Doku listet explizit Kategorien wie "VPN", "Proxy", "Anonymizer" und "Tor" auf und nennt sogar bestimmte Consumer-VPN-Marken als separate Kategorien — Avast VPN, Google VPN, NordVPN, Surfshark VPN und andere. Sobald eine IP als VPN oder Anonymizer kategorisiert ist, kann ein Admin Oktas Enhanced Dynamic Zones-Funktion nutzen, um die Anfrage zu blockieren oder herauszufordern, bevor irgendeine Richtlinienauswertung läuft.

Genau deshalb scheitert ein 3-$/Monat-VPN, das beim Netflix-Check gut aussieht, an Okta — die Exit-IP gehört zu einem bekannten VPN-ASN, das Okta auf Kategorieebene fingerprintet hat, unabhängig vom gewählten Land.

2. Okta ThreatInsight

ThreatInsight ist Oktas Reputations-Engine. Sie erkennt hochvolumige credential-basierte Angriffe (Password Spraying, Credential Stuffing) und seit Februar 2024 auch Anfragen von Anonymizing Services. Nutzt ein anderer auf Ihrem Shared-Pool-Exit ein VPN missbräuchlich, kann ThreatInsight Ihre IP bereits sperren, bevor Sie die Passwort-Seite erreichen. Die Sperre erscheint als generisches "Access Denied" oder im Admin-Systemlog als security.threat.detected- oder security.request.blocked-Ereignis.

3. Behavior Detection und Identity Threat Protection (ITP)

Auch wenn die IP die Kategorieprüfung und ThreatInsight passiert, vergleicht Oktas Behavior Detection die neue Anmeldung mit einem aus Ihrem bisherigen Verhalten gebauten Profil. Oktas Doku definiert ein "neues Anmeldeereignis" als eines mit anderer IP, anderem Gerät, Standort oder anderer Geschwindigkeit als bei vorherigen Ereignissen des Nutzers. Jede dieser Auslöser — etwa der Sprung von Ihrer Heim-IP zu einem Tokio-VPN-Exit zwischen zwei Browser-Tabs — erzeugt die "Neue Anmeldung"-E-Mail und die zusätzliche MFA-Aufforderung.

In Orgs mit Oktas neuerer Identity Threat Protection (ITP) wird es strenger. ITP feuert das user.session.context.change-Ereignis, wenn sich Ihr IP- oder Gerätekontext mitten in der Session ändert, und Richtlinien können Ihre aktive Session sofort über jede Okta-geschützte Anwendung beenden. Übersetzung: Ein instabiles VPN, das kurz abbricht und über eine andere Exit-IP wieder verbindet, kann Sie aus jeder Arbeits-App gleichzeitig ausloggen.

Warum Okta bestimmte VPNs und Proxys blockiert

Drei konkrete Gründe, warum Ihr aktuelles VPN scheitert, in Reihenfolge der Häufigkeit:

Die Exit-IP liegt auf einem Datacenter-ASN. Praktisch jedes Consumer-VPN — einschließlich der Marken, die Okta direkt in seinen IP-Servicekategorien benennt — läuft über OVH, Choopa, Hetzner, M247, DigitalOcean und ähnliche Anbieter-ASNs. Reputationssysteme behandeln Traffic von solchen ASNs als grundsätzlich vertrauensärmer. Hat ein Admin eine Dynamic Zone mit "VPN" oder "Anonymizer" auf der Sperrliste, werden alle Consumer-VPNs auf diesen Datacenter-Bereichen auf Netzwerkzonen-Ebene abgewiesen.

Die IP wurde von anderen Konten für fehlgeschlagene Logins genutzt. Geteilte VPN-Exits werden gehämmert. ThreatInsight beobachtet die Fehlerrate pro IP, und überschreitet die IP den Schwellenwert, landet sie auf der von Okta öffentlich dokumentierten "Proxies mit hoher Sign-in-Failure-Rate"-Sperrliste. Ihr Account hat nichts falsch gemacht — Sie haben nur einen lauten Nachbarn geerbt.

Die IP wechselt zu oft. Rotierende Residential-Proxys, kostenlose öffentliche Proxys und aggressiv lastausgleichende VPNs ändern die Exit-IP alle paar Minuten. Jeder Wechsel ist ein "neues IP"-Ereignis in Behavior Detection, was Step-up-MFA erzwingt — Sie tippen alle fünf Minuten einen TOTP-Code neu ein. Schlimmer: Auf ITP-aktivierten Tenants kann ein Mid-Session-Wechsel Ihre Session hart beenden und einen vollständigen Re-Login erzwingen.

Okta "Access Denied" mit VPN — was der Fehler wirklich bedeutet

Zwei Fehlermuster dominieren die Support-Foren. Welches Sie haben, sagt Ihnen genau, was zu reparieren ist.

"Access Denied" ohne MFA-Aufforderung. Die Sperre erfolgte vor jeder Richtlinienauswertung. Das ist fast immer eine Netzwerkzonen-Sperrliste oder ThreatInsight, das die IP blockiert. Die Lösung sind keine stärkeren Credentials, sondern eine andere IP, die nicht zu den Kategorien passt, die Ihr Admin auf die Sperrliste gesetzt hat. Ein Residential- oder ISP-Proxy mit sauberer Reputation ist meist das Einzige, was durchkommt.

Endlose MFA-Schleife. Die IP selbst ist nicht gesperrt, aber Behavior Detection feuert immer wieder, weil jede Anfrage von einem anderen Exit kommt. Das ist die klassische Signatur eines kostenlosen VPNs, eines rotierenden Residential-Proxys oder eines schlecht konfigurierten kommerziellen VPNs mit Round-Robin-Pools. Die Lösung: Auf eine einzige, dedizierte IP festlegen — entweder ein statischer Residential-Proxy oder ein VPN mit Dedicated-IP-Add-on.

Die besten Proxys für Okta: Residential vs. Datacenter

Von allen Proxy-Kategorien funktionieren 2026 nur zwei zuverlässig gegen Okta:

Statische Residential-(ISP-)Proxys — die "Okta-Proxy"-Lösung. Das sind IPs, die in ISP-Netzwerken wie Comcast, Vodafone oder BT entstehen, aber 30 Tage oder länger Ihnen zugewiesen bleiben. Für Oktas IP-Servicekategorie-Prüfung sehen sie aus wie ein Heim-Breitband-Abonnent, weil sie strukturell genau das sind. Da die IP stabil ist, behandelt Behavior Detection nachfolgende Anmeldungen als denselben vertrauenswürdigen Standort und eskaliert nicht bei jeder Anfrage zu MFA. Genau das meinen Leute mit "Okta-Proxy" — sie suchen eine statische Residential-IP, kein dediziertes Tool. IPRoyal, MarsProxies und Swiftproxy verkaufen alle statische Residential-ISP-Pläne ab etwa 6 $ pro IP/Monat mit unbegrenzter Bandbreite.

Rotierende Residential-Proxys — nur mit Sticky Sessions. Reine rotierende Residential-Pools wechseln die Exit-IP pro Anfrage oder alle paar Minuten — genau das, was Behavior Detection hasst. Die meisten modernen Anbieter bieten jedoch Sticky-Session-Modi, die dieselbe IP bis zu 24 Stunden halten (IPRoyal, MarsProxies, Swiftproxy). Mit aktivierten Sticky Sessions wird rotierendes Residential für Okta brauchbar — ein dedizierter statischer Residential-Plan ist aber sauberer, wenn Sie täglich vom selben Gerät arbeiten.

Datacenter-Proxys — fast immer Fehlschlag. Dasselbe ASN-Problem wie bei Datacenter-VPNs. Heben Sie sie für Scraping und Bot-Aufgaben auf, nicht für Okta-Zugriff.

Mit dediziertem IP-Proxy "Neue Anmeldung"-Alarme von Okta vermeiden

Die größte einzelne Verbesserung, die die meisten sofort sehen, ist der Wechsel von einem geteilten VPN-Exit zu einer dedizierten Residential- oder ISP-IP. Was sich aus Oktas Sicht ändert:

- Behavior Detection sieht einen konsistenten Standort. IP, ASN und Geolocation hören auf, sich zwischen Anmeldungen zu ändern. Nach einigen Anmeldungen von derselben dedizierten IP wird diese IP Teil Ihres "bekannt-guten" Profils, und Okta eskaliert nicht mehr auf der IP-Wechsel-Bedingung zu MFA.

- Keine "Neue Anmeldung"-E-Mails mehr. Diese Mails werden vom selben Behavior-Detection-Signal getrieben. IP fixieren, Alarme verstummen.

- Identity Threat Protection (ITP) feuert nicht. ITP sucht IP-Wechsel mitten in der Session. Eine dedizierte IP eliminiert den Trigger vollständig.

- Ihre IP liegt nicht in einer "VPN"- oder "Anonymizer"-Servicekategorie. Eine statische Residential-IP wird auf ASN-Ebene als Residential-ISP klassifiziert, nicht als VPN. Oktas Enhanced Dynamic Zones blockieren sie nicht.

Dieselbe Logik gilt VPN-seitig: Ein VPN mit Dedicated-IP-Add-on (statt Shared Server) plus Residential-Exit-Option sieht für Okta exakt wie ein Heim-Breitbandanschluss aus. CometVPN verkauft beides — sein Dedicated-Residential-IP-Plan ist eines der wenigen consumer-freundlichen Setups, das beide Eigenschaften kombiniert, die Okta interessieren.

Okta-Geo-Beschränkungen für Remote-Arbeit umgehen

Das ist der legitime Anwendungsfall, für den die meisten Leser hier landen. Ihr Arbeitgeber leitet Okta-Anmeldungen über regional gesperrte Network Zones — etwa "nur USA, UK, Kanada und eine Liste erlaubter EU-Länder" — und Sie sind unterwegs, arbeiten aus dem Familienhaus eines Partners im Ausland oder versuchen, einen persönlichen Okta-geschützten Dienst aus einem Land zu erreichen, das Ihr Anbieter auf der Sanktionsliste hat.

Das richtige Werkzeug ist hier ein Residential-VPN oder ein statischer Residential-Proxy mit Exit in Ihrem Heimatland (nicht im Land, in dem Sie sich gerade befinden). Der Ablauf:

- Wählen Sie einen Anbieter mit Exit-IP in Ihrem normalen Arbeitsland. MarsProxies deckt 195+ Länder mit Land- und Stadt-Targeting ab; CometVPNs Residential-Add-on deckt die wichtigsten Remote-Arbeit-Geografien ab (USA, UK, EU, Kanada).

- Nutzen Sie eine Sticky Session oder dedizierte IP, nicht rotierend. Sonst eskaliert Behavior Detection jede Anfrage zu MFA.

- Melden Sie sich einmal am Desktop an, schließen Sie MFA ab und lassen Sie Okta für diese IP ein "bekannt-gutes" Profil aufbauen. Nach drei bis fünf sauberen Anmeldungen beruhigen sich die Aufforderungen.

Zwei wichtige Einschränkungen. Erstens betrifft das nur Geo-Zones; bei strengerem Conditional Access (Device Posture, zertifikatsbasierte Auth, Hardware-Keys) reicht ein Proxy allein nicht. Zweitens kann das absichtliche Umgehen der Network Zones Ihres Arbeitgebers gegen Ihre Acceptable-Use-Policy verstoßen, unabhängig vom technischen Setup. Nutzen Sie diesen Ansatz für persönliche Okta-geschützte Konten oder mit ausdrücklicher Genehmigung Ihres IT-Teams für Reisen.

Warum fragt Okta auf meinem VPN immer wieder nach MFA?

Drei Muster, in Reihenfolge der Häufigkeit:

Sie verbinden in jeder Session über andere Server. Die meisten Consumer-VPNs wählen den "schnellsten Server" beim Verbinden für Sie. Das bedeutet jedes Mal eine andere Exit-IP, oft in einer anderen Stadt. Behavior Detection behandelt jede als neues IP-Ereignis und fordert MFA neu an. Lösung: VPN auf einen einzigen Server fixieren (oder Dedicated-IP-Add-on kaufen).

Ihr VPN macht Lastausgleich innerhalb der Session. Manche Anbieter rotieren die Exit-IP still über ihren eigenen Load Balancer mitten in der Session. Suchen Sie nach "Obfuscated"- oder "Static IP"-Modus und schalten Sie ihn ein. Bietet der Anbieter keinen, wechseln Sie zu einem Residential-VPN oder statischen Residential-Proxy.

Ihre IP liegt in einer bekannten VPN-Servicekategorie. Selbst wenn sie stabil ist, kann Oktas IP-Servicekategorie-Lookup das ASN Ihres VPNs als "VPN" oder "Anonymizer" markieren. Lautet die Admin-Richtlinie "MFA für VPN-Servicekategorie verlangen", werden Sie bei jeder Anmeldung MFA-herausgefordert. Nur eine Residential/ISP-Exit-IP entgeht dieser Kategorieprüfung.

Bestes VPN/Proxy, das Okta-Sicherheit nicht auslöst

Die untenstehende Shortlist ist nach den drei Eigenschaften gefiltert, die bei Okta wirklich zählen — Residential- oder ISP-Exit, dedizierte/Sticky-IP und HTTP/HTTPS- oder SOCKS5-Unterstützung für Browser-Level-Proxying.

CometVPN — beste Ein-Klick-VPN-Option. Das Native Residential-Add-on von CometVPN routet Traffic über ISP-Exits und kombiniert sich mit einer Dedicated-IP-Option. Diese Kombination — Residential-ASN plus stabile IP — deckt sowohl die IP-Servicekategorie-Prüfung als auch den Behavior-Detection-Trigger in einem Produkt ab. Pläne starten bei 1,89 $/Monat im längeren Tarif mit 30-Tage-Geld-zurück-Garantie — ein risikoarmer Weg, das Setup gegen Ihren spezifischen Okta-Tenant zu validieren.

IPRoyal — bester statischer Residential-(ISP-)Proxy. IPRoyals statische Residential-Pläne sind ISP-Grade und 30+ Tage stabil, mit HTTP-, HTTPS- und SOCKS5-Protokollunterstützung. Der 32M+ Residential-Pool deckt 195+ Länder ab, und das Dashboard zeigt Stadt-Targeting — nützlich, wenn die Network Zones Ihres Unternehmens bis zur Stadt konfiguriert sind. Statisch ab etwa 7 $/IP/Monat.

MarsProxies — starkes Rotating-mit-Sticky-Setup. Brauchen Sie denselben Anbieter auch für Scraping oder Social-Media-Account-Arbeit, ist MarsProxies' rotierender Residential-Plan mit Sticky Sessions bis zu 7 Tagen ein flexibler Mittelweg. HTTP/HTTPS und SOCKS5 werden unterstützt, Preise ab 3,49 $/GB mit nicht-ablaufendem Traffic.

Swiftproxy — breiteste Länderabdeckung. Swiftproxys statische Residential-ISP-Pläne starten bei 6 $/IP mit unbegrenzter Bandbreite und lebenslanger IP-Erneuerung. Der 80M+ Pool spannt 195+ Länder — die breiteste Abdeckung der vier, falls Reisen außerhalb des US/UK/EU-Dreiecks dabei sind. HTTP, HTTPS und SOCKS5 alle verfügbar.

Brauchen Sie einen breiteren Vergleich von Residential-Proxy-Anbietern über Preis, Pool-Größe und Features, geht unser Top-10 der besten Residential-Proxy-Anbieter-Guide tiefer.

Kann man Oktas Standort-Tracking umgehen?

Sie können Oktas Tracking nicht deaktivieren. Die IP-, ASN-, Geolocation- und Verhaltenssignale sind inhärent für Oktas Funktionsweise — jede Anfrage trifft diese Prüfungen, bevor sie überhaupt Ihre Sign-on-Policy erreicht. Was Sie tun können, ist ein anderes Signal zu präsentieren: Eine Residential- oder ISP-IP aus Ihrem Heimatland, stabil gehalten, lässt das Geo-Tracking auf Ihren normalen Standort zeigen, auch wenn Sie physisch woanders sind.

Derselbe Trick scheitert an drei Dingen — seien Sie ehrlich, was Sie wirklich vor sich haben. Hardware-gebundene Device-Posture-Prüfungen (Okta Verify mit FastPass, Yubikey oder zertifikatsbasierte Auth) binden ans Gerät, nicht ans Netzwerk — Proxy hilft nicht. Conditional-Access-Policies, die Sie an Managed Devices binden, sind ähnlich außerhalb der Reichweite. Und Anti-Fraud-Signale, die in Identity Threat Protection einfließen, aus Drittanbieter-Tools (Crowdstrike, SentinelOne usw.) arbeiten auf Geräte-Telemetrie — eine saubere IP rettet keinen markierten Endpoint.

Proxy auf Browser-Ebene einrichten (SOCKS5-Workflow)

Wenn Sie nur möchten, dass Okta eine andere IP sieht — etwa um ein persönliches Konto aus dem Ausland zu nutzen, ohne die ganze Maschine über VPN zu routen — ist ein Browser-Level-SOCKS5-Proxy das sauberste Setup.

- Kaufen Sie einen statischen Residential- oder ISP-Plan bei einem der oben genannten Anbieter. SOCKS5 wird bei IPRoyal, MarsProxies und Swiftproxy unterstützt.

- Verwenden Sie einen profil-isolierten Browser wie Brave, einen Firefox-Container oder einen Anti-Detect-Browser, um den Proxy auf ein Profil zu beschränken.

- In den Netzwerk-Einstellungen des Browsers tragen Sie SOCKS5-Host und Port aus dem Anbieter-Dashboard ein, mit den ausgegebenen Anmeldedaten.

- Besuchen Sie zuerst

ipinfo.io. IP und ASN müssen Ihrem dedizierten Proxy und dem Land entsprechen, in dem Sie ihn gekauft haben. Erscheint Ihre echte IP, routet der Browser nicht über den Proxy — Konfiguration prüfen. - Jetzt bei Okta anmelden. MFA bei der ersten Anmeldung erwarten (es ist eine neue IP). Nach drei bis fünf sauberen Anmeldungen fügt Behavior Detection die IP zu Ihrem Trusted-Profil hinzu.

Schnellvergleich: Welches Setup passt zu welchem Anwendungsfall

Wählen Sie die Zeile, die zu Ihrem Vorhaben passt.

- Täglicher Arbeitszugriff von zuhause + gelegentliche Reisen: Statischer Residential-/ISP-Proxy von IPRoyal oder MarsProxies, als SOCKS5 im Arbeits-Browser gesetzt. Stabilstes Behavior-Detection-Profil.

- Ganz-Maschine-Routing für Reisen: CometVPN mit Native-Residential-Add-on plus dedizierter IP. Einfacher einzurichten als ein systemweiter Proxy.

- Mehrere Konten auf Okta-geschützten Plattformen (z. B. Agentur / Multi-Client): Rotierendes Residential mit Sticky Sessions von MarsProxies, kombiniert mit einem Anti-Detect-Browser, hält jedes Profil den ganzen Arbeitstag auf einer stabilen IP.

- Persönliches Okta-geschütztes Konto, Zugriff aus einem sanktionierten Land: Statisches Residential-ISP von MarsProxies mit Exit in Ihrem Heimatland, plus SOCKS5 in einem frischen Browser-Profil.

Fazit: Was 2026 bei Okta wirklich funktioniert

Das Muster bei jedem funktionierenden Setup ist dasselbe: stabile IP, Residential- oder ISP-ASN, kein Servicekategorie-Flag, ein konsistenter Standort. Sobald Sie das haben, hören Oktas IP-Servicekategorie-Prüfung, ThreatInsight, Behavior Detection und Identity Threat Protection auf, Ihren Traffic als verdächtig zu sehen. Die MFA-Schleifen verschwinden, die "Neue Anmeldung"-E-Mails hören auf, und "Access Denied"-Seiten weichen Ihrem normalen Dashboard.

Für die meisten Leser ist der sauberste Weg eines von zwei Produkten: CometVPN mit Residential- und Dedicated-IP-Add-ons für Ganz-Maschine-Routing oder IPRoyal statische Residential-Proxys als browser-skopierter SOCKS5 für chirurgischen Zugriff. Beide halten Ihren "digitalen Fußabdruck" konsistent — was Okta wirklich beobachtet.

Noch einmal zum Richtlinien-Aspekt: Okta auf einem Firmenkonto zu umgehen, wo Ihr IT-Team explizite Network Zones gesetzt hat, kann Ihre Acceptable-Use-Vereinbarung verletzen. Die technische Lösung ersetzt nicht die Anfrage an Ihren Admin, Ihre Reise-IP zu whitelisten — und das System Log protokolliert jedes Anmeldeereignis, Proxy oder nicht. Nutzen Sie diese Tools dort, wo Sie das Recht haben, sie zu nutzen.