Si alguna vez has intentado iniciar sesión en tu panel de trabajo a través de Okta desde el Wi-Fi de un hotel, un coworking o una VPN personal y te has topado con una pantalla de "Access Denied", una avalancha de avisos MFA o una alerta de "Nuevo inicio de sesión detectado" que te bloquea el correo, ya conoces el lado equivocado del stack de seguridad consciente de IP de Okta. En 2026 Okta es una de las plataformas de identidad más agresivas a la hora de inspeccionar de dónde viene tu tráfico, y la VPN o el proxy equivocados disparan todas sus alarmas.

Esta guía explica exactamente cómo Okta clasifica IPs, por qué la mayoría de VPN de consumo fallan contra él y qué configuración de proxy o VPN te mantiene conectado sin levantar alertas de "Actividad sospechosa". Todo lo de abajo se basa en la documentación oficial de Okta y en la investigación publicada por su equipo de seguridad. También señalamos dónde está la línea entre acceso legítimo (trabajo remoto, empleados que viajan, cuentas personales protegidas por Okta) y políticas que tu empresa pueda haber fijado contra saltarse controles — esa parte es responsabilidad tuya, no de la herramienta.

TL;DR: Okta clasifica cada IP que toca tu tenant por categoría de servicio (VPN, Proxy, Tor, Anonymizer) y por ASN. Las VPN de datacenter de NordVPN, ExpressVPN, Surfshark y marcas similares aparecen explícitamente nombradas en las categorías de servicio IP de Okta y son bloqueadas o marcadas con frecuencia. Las configuraciones que te mantienen conectado son proxies residenciales/ISP estáticos y IPs de salida residenciales en VPN — ambas idénticas a una conexión de banda ancha doméstica. Los proxies rotativos te bloquearán al re-disparar MFA cada pocos minutos; las IPs estáticas y los exits residenciales dedicados son los únicos setups que mantienen una "huella digital consistente" para la Behavior Detection de Okta.

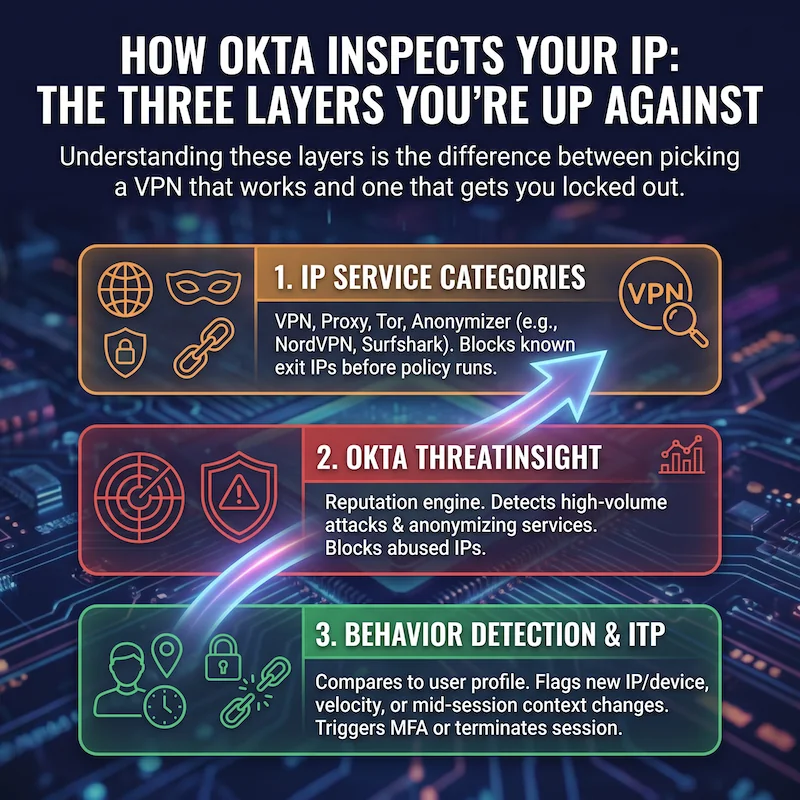

Cómo Okta inspecciona tu IP — las tres capas a las que te enfrentas

Okta no solo registra tu IP; la clasifica en al menos tres capas, todas capaces de denegar tu inicio de sesión o escalarlo a MFA. Entender estas capas es la diferencia entre elegir una VPN que funciona y una que te deja fuera.

1. Categorías de servicio IP (VPN, Proxy, Tor, Anonymizer)

Cada IP que llega a tu tenant se resuelve contra la base de datos de categorías de servicio IP de Okta. La documentación de Okta lista explícitamente categorías como "VPN", "Proxy", "Anonymizer" y "Tor", e incluso nombra marcas concretas de VPN de consumo como categorías separadas — Avast VPN, Google VPN, NordVPN, Surfshark VPN y otras. Una vez que una IP está categorizada como VPN o anonimizador, un admin puede usar la función Enhanced Dynamic Zones de Okta para bloquear o desafiar la solicitud antes de que se evalúe ninguna política.

Por eso una VPN de 3 $/mes que pasa el test de Netflix falla contra Okta — la IP de salida pertenece a un ASN VPN conocido que Okta ha identificado a nivel de categoría, sin importar qué país elijas.

2. Okta ThreatInsight

ThreatInsight es el motor de reputación de Okta. Detecta ataques de credenciales de gran volumen (password spraying, credential stuffing) y, desde febrero de 2024, también detecta y bloquea solicitudes desde servicios de anonimización. Si tu salida VPN está en un pool compartido que otros usuarios han abusado con logins fallidos, ThreatInsight puede estar bloqueando tu IP antes de que llegues a la página de contraseña. El bloqueo aparece como un "Access Denied" genérico o, en el lado admin, como un evento security.threat.detected o security.request.blocked en el System Log.

3. Behavior Detection e Identity Threat Protection (ITP)

Aunque tu IP supere la categoría y ThreatInsight, la Behavior Detection de Okta compara el nuevo inicio de sesión con un perfil construido a partir de tu actividad previa. La doc de Okta define un "nuevo evento de inicio de sesión" como uno con IP, dispositivo, ubicación o velocidad distinta a tus eventos previos. Disparar cualquiera — saltar de tu IP de casa a un exit VPN en Tokio entre dos pestañas — produce el correo "Nuevo inicio de sesión" y el desafío MFA extra.

En orgs con la Identity Threat Protection (ITP) más reciente activada, esto se endurece. ITP dispara el evento user.session.context.change cuando tu contexto de IP o dispositivo cambia en mitad de la sesión, y las políticas pueden terminar inmediatamente tu sesión activa en cada aplicación protegida por Okta. Traducción: una VPN inestable que se cae brevemente y reconecta por una IP de salida distinta puede cerrarte sesión en todas tus apps de trabajo a la vez.

Por qué Okta bloquea ciertas VPN y proxies

Tres razones concretas por las que tu VPN actual está fallando, ordenadas por frecuencia:

La IP de salida está en un ASN de datacenter. Casi todas las VPN de consumo — incluidas las marcas que Okta nombra directamente en sus categorías — corren en OVH, Choopa, Hetzner, M247, DigitalOcean y ASNs similares. Los sistemas de reputación tratan el tráfico de esos ASNs como inherentemente menos confiable. Cuando un admin configura una Dynamic Zone con "VPN" o "Anonymizer" en la lista de bloqueo, todas las VPN de consumo en esos rangos quedan bloqueadas a nivel de zona de red.

La IP ha sido usada para logins fallidos por otras cuentas. Los exits VPN compartidos reciben palos. ThreatInsight vigila la tasa de fallo por IP y, una vez superado el umbral, la IP cae en la blocklist documentada públicamente de proxies con alta tasa de fallo de inicio de sesión. Tu cuenta no hizo nada mal — heredaste un vecino ruidoso.

La IP cambia demasiado. Los proxies residenciales rotativos, los proxies públicos gratuitos y las VPN con balanceo agresivo cambian la IP de salida cada pocos minutos. Cada cambio es un evento de "nueva IP" en Behavior Detection, lo que fuerza step-up MFA — acabas tecleando un TOTP cada cinco minutos. Peor aún: en tenants con ITP activado, un cambio en mitad de sesión puede terminar tu sesión y forzar reinicio completo.

Okta "Access Denied" usando VPN — qué significa el error en realidad

Dos patrones de error dominan los foros de soporte. Saber cuál tienes te dice qué arreglar.

"Access Denied" sin aviso de MFA. El bloqueo ocurrió antes de evaluar política alguna. Casi siempre es una blocklist de zona de red o ThreatInsight bloqueando la IP. La solución no son credenciales más fuertes; es una IP distinta que no coincida con las categorías que tu admin ha puesto en la lista de bloqueo. Un proxy residencial o ISP con reputación limpia es lo único que suele pasar.

Bucle infinito de MFA. La IP en sí no está bloqueada, pero Behavior Detection sigue disparando porque cada solicitud viene de un exit distinto. Es la firma clásica de una VPN gratuita, un proxy residencial rotativo o una VPN comercial mal configurada con pools round-robin. La solución: bloquear a una única IP dedicada — un proxy residencial estático o una VPN con add-on de IP dedicada.

Los mejores proxies para Okta: residenciales vs. datacenter

De todas las categorías de proxy del mercado, solo dos funcionan consistentemente contra Okta en 2026:

Proxies residenciales estáticos (ISP) — la solución "Okta proxy". Son IPs que se originan dentro de redes ISP como Comcast, Vodafone o BT pero permanecen asignadas a ti durante 30 días o más. Para la comprobación de categoría de servicio IP de Okta, se ven idénticas a un suscriptor de banda ancha doméstico, porque eso es lo que estructuralmente son. Como la IP es estable, Behavior Detection trata las siguientes sesiones como la misma ubicación de confianza y no escala a MFA en cada solicitud. Es lo que la gente quiere decir con "Okta proxy" — buscan una IP residencial estática, no una herramienta dedicada. IPRoyal, MarsProxies y Swiftproxy venden todos planes ISP residenciales estáticos desde unos 6 $ por IP/mes con ancho de banda ilimitado.

Proxies residenciales rotativos — solo emparejados con sesiones persistentes. Los pools rotativos puros cambian la IP por cada solicitud o cada pocos minutos, justo lo que Behavior Detection odia. Sin embargo, la mayoría de proveedores modernos ofrecen modos de sesión persistente que mantienen la misma IP hasta 24 horas (IPRoyal, MarsProxies, Swiftproxy). Con sesiones persistentes activas, el residencial rotativo se vuelve viable para Okta — pero un plan residencial estático dedicado sigue siendo más limpio si te conectas siempre desde la misma máquina.

Proxies de datacenter — casi siempre fallan. Mismo problema de ASN que las VPN de datacenter. Resérvalos para scraping y bots, no para acceso a Okta.

Usar un proxy con IP dedicada para evitar alertas "Nuevo inicio de sesión" de Okta

La mayor mejora individual que la mayoría ve, de inmediato, es pasar de un exit VPN compartido a una IP residencial o ISP dedicada. Lo que cambia desde el lado de Okta:

- Behavior Detection ve una ubicación consistente. Tu IP, ASN y geolocalización dejan de cambiar entre sesiones. Tras unas pocas sesiones desde la misma IP dedicada, esa IP forma parte de tu perfil "conocido bueno", y Okta deja de escalar a MFA por la condición de cambio de IP.

- Se acaban los correos "Nuevo inicio de sesión". Esos correos los dispara la misma señal de Behavior Detection. Bloquea la IP y las alertas se detienen.

- Identity Threat Protection (ITP) no dispara. ITP busca cambios de IP en mitad de sesión. Una IP dedicada elimina el trigger por completo.

- Tu IP no está en la categoría de servicio "VPN" o "Anonymizer". Una IP residencial estática se categoriza a nivel de ASN como ISP residencial, no VPN. Las Enhanced Dynamic Zones de Okta no la bloquean.

La misma lógica vale en el lado VPN: una VPN con add-on de IP dedicada (en lugar de servidor compartido) más una opción de salida residencial se ve a Okta exactamente como una conexión de banda ancha doméstica. CometVPN vende ambos — su plan Dedicated Residential IP es uno de los pocos setups consumer-friendly que combina las dos propiedades que le importan a Okta.

Cómo saltarse las restricciones geo de Okta para teletrabajo

Es el caso de uso legítimo por el que la mayoría llega aquí. Tu empleador encamina los inicios de sesión Okta por Network Zones bloqueadas por región — pongamos "solo EE. UU., Reino Unido, Canadá y una lista de países europeos permitidos" — y ahora estás de viaje, trabajando desde la casa familiar de tu pareja en el extranjero o intentando entrar en un servicio personal protegido por Okta desde un país que tu proveedor tiene en la lista de sanciones.

La herramienta correcta es una VPN residencial o un proxy residencial estático con salida en tu país de origen (no en el país donde te encuentras). El flujo:

- Elige un proveedor que ofrezca IP de salida en tu país de trabajo habitual. MarsProxies cubre 195+ países con targeting por país y ciudad; el add-on residencial de CometVPN cubre las grandes geografías de teletrabajo (EE. UU., Reino Unido, UE, Canadá).

- Usa una sesión persistente o IP dedicada, no rotativa. Si no, Behavior Detection escala cada solicitud a MFA.

- Inicia sesión una vez en escritorio, completa MFA y deja que Okta construya un perfil "conocido bueno" para esa IP. Tras tres a cinco logins limpios, las solicitudes se asientan.

Dos advertencias importantes. Primero, esto solo aborda zonas geográficas; si tu empresa tiene Conditional Access más estricto (postura de dispositivo, auth basada en certificado, claves hardware), un proxy solo no te dejará entrar. Segundo, encaminar deliberadamente alrededor de las Network Zones de tu empleador puede violar tu política de uso aceptable, sin importar el setup técnico. Usa este enfoque para cuentas personales protegidas por Okta o con aprobación explícita de tu equipo de TI para viajes.

¿Por qué Okta sigue pidiéndome MFA en mi VPN?

Tres patrones a comprobar, por frecuencia:

Te conectas a servidores distintos cada sesión. La mayoría de VPN de consumo eligen el "servidor más rápido" al conectar. Eso significa una IP de salida distinta, a menudo en otra ciudad, cada vez. Behavior Detection las trata como nuevo evento de IP y vuelve a pedir MFA. Solución: fija la VPN a un único servidor (o compra add-on de IP dedicada).

Tu VPN hace balanceo dentro de la sesión. Algunos proveedores rotan la IP de salida silenciosamente con su propio balanceador en mitad de la sesión. Busca modo "obfuscated" o "static IP" y enciéndelo. Si el proveedor no ofrece uno, cambia a una VPN residencial o a un proxy residencial estático.

Tu IP está en una categoría de servicio VPN conocida. Aunque sea estable, el lookup de categoría puede marcar el ASN de tu VPN como "VPN" o "Anonymizer". Cuando la política admin es "requerir MFA para categoría VPN", te desafiarán MFA en cada login. Solo una IP de salida residencial/ISP escapa a esa comprobación.

Mejor VPN/proxy que no dispara la seguridad de Okta

La shortlist a continuación está filtrada por las tres propiedades que importan en Okta — exit residencial o ISP, IP dedicada/sticky y soporte HTTP/HTTPS o SOCKS5 para proxying a nivel de navegador.

CometVPN — mejor opción VPN de un clic. El add-on Native Residential de CometVPN encamina tráfico por exits ISP-grade y se combina con una opción de IP dedicada. Esa combinación — ASN residencial más IP estable — cubre la comprobación de categoría y el trigger de Behavior Detection en un solo producto. Planes desde 1,89 $/mes en compromiso largo con garantía de devolución de 30 días, así que es una forma de bajo riesgo de validar el setup contra tu tenant Okta concreto.

IPRoyal — mejor proxy residencial estático (ISP). Los planes residenciales estáticos de IPRoyal son ISP-grade y estables 30+ días, con HTTP, HTTPS y SOCKS5. El pool 32M+ residencial cubre 195+ países, y el panel expone targeting a nivel de ciudad — útil cuando las Network Zones de tu empresa están configuradas hasta la ciudad. Estático desde unos 7 $/IP/mes.

MarsProxies — buen setup rotativo con sticky. Si también necesitas el mismo proveedor para scraping o cuentas redes sociales, el plan residencial rotativo de MarsProxies con sesiones persistentes hasta 7 días es un punto medio flexible. HTTP/HTTPS y SOCKS5 soportados, precio desde 3,49 $/GB con tráfico que no caduca.

Swiftproxy — mayor cobertura de países. Los planes ISP residenciales estáticos de Swiftproxy empiezan en 6 $/IP con ancho de banda ilimitado y opciones de renovación de IP de por vida. El pool 80M+ abarca 195+ países — la cobertura más amplia de los cuatro si tus viajes incluyen países fuera del triángulo EE. UU./UK/UE. HTTP, HTTPS y SOCKS5 disponibles.

Si necesitas comparar proveedores residenciales por precio, tamaño de pool y features, nuestra guía top 10 de los mejores proveedores de proxies residenciales profundiza más.

¿Se puede saltar el seguimiento de ubicación de Okta?

No puedes desactivar el tracking de Okta. Las señales de IP, ASN, geolocalización y comportamiento son inherentes a cómo funciona Okta — cada solicitud pasa esas comprobaciones antes de llegar a tu sign-on policy. Lo que sí puedes hacer es presentar otra señal: una IP residencial o ISP de tu país de origen, mantenida estable, hace que el geo-track apunte a tu ubicación normal aunque estés físicamente en otro lugar.

El mismo truco falla contra tres cosas, así que sé honesto sobre lo que tienes delante. Las comprobaciones de postura de dispositivo atadas a hardware (Okta Verify con FastPass, Yubikey o auth basada en certificado) se atan al dispositivo, no a la red — un proxy no ayuda. Las políticas de Conditional Access que te fijan a dispositivos gestionados también quedan fuera. Y las señales antifraude alimentadas a Identity Threat Protection desde herramientas externas (Crowdstrike, SentinelOne, etc.) trabajan sobre telemetría de dispositivo — una IP limpia no rescata un endpoint marcado.

Configurar un proxy a nivel de navegador (flujo SOCKS5)

Si solo necesitas que Okta vea otra IP — por ejemplo, para acceder a una cuenta personal desde el extranjero sin enrutar toda la máquina por VPN — un proxy SOCKS5 a nivel de navegador es el setup más limpio.

- Compra un plan residencial estático o ISP en cualquiera de los proveedores de arriba. SOCKS5 está soportado en IPRoyal, MarsProxies y Swiftproxy.

- Usa un navegador con perfil aislado como Brave, un contenedor Firefox o un anti-detect browser para limitar el proxy a un perfil.

- En los ajustes de red del navegador, pon el host SOCKS5 y el puerto del panel del proveedor, con las credenciales emitidas.

- Visita

ipinfo.ioprimero. La IP y el ASN deben coincidir con tu proxy dedicado y el país en que lo compraste. Si muestra tu IP real, el navegador no enruta por el proxy y debes revisar la configuración. - Ahora inicia sesión en Okta. Espera MFA en el primer login (es una IP nueva). Tras tres a cinco logins limpios, Behavior Detection añade la IP a tu perfil de confianza.

Comparativa rápida: qué setup encaja en cada caso

Elige la fila que coincide con lo que intentas hacer.

- Acceso diario al trabajo desde casa + viajes ocasionales: proxy residencial/ISP estático de IPRoyal o MarsProxies, configurado como SOCKS5 en el navegador de trabajo. Perfil de Behavior Detection más estable.

- Routing de toda la máquina para viajes: CometVPN con add-on Native Residential más IP dedicada. Más simple de montar que un proxy del sistema.

- Múltiples cuentas en plataformas protegidas por Okta (agencia / multi-cliente): residencial rotativo con sesiones persistentes de MarsProxies, junto con un anti-detect browser, mantiene cada perfil en una IP estable durante toda la jornada.

- Cuenta personal protegida por Okta, accedida desde un país sancionado: ISP residencial estático de MarsProxies con salida en tu país de origen, más SOCKS5 en un perfil de navegador limpio.

Conclusión: lo que realmente funciona en Okta en 2026

El patrón en cada setup que funciona es el mismo: IP estable, ASN residencial o ISP, sin flag de categoría de servicio, una ubicación consistente. Una vez tienes eso, la comprobación de categoría de IP, ThreatInsight, Behavior Detection e Identity Threat Protection dejan de ver tu tráfico como sospechoso. Los bucles de MFA desaparecen, los correos "Nuevo inicio de sesión" se acaban y las páginas "Access Denied" dan paso a tu panel habitual.

Para la mayoría, el camino más limpio es uno de dos productos: CometVPN con add-ons residencial e IP dedicada para routing de toda la máquina, o IPRoyal proxies residenciales estáticos como SOCKS5 limitado al navegador para acceso quirúrgico. Ambos mantienen tu "huella digital" consistente — que es lo que Okta vigila de verdad.

Una vez más sobre el lado de la política: saltarse Okta en una cuenta corporativa donde tu equipo de TI ha fijado Network Zones explícitas puede violar tu acuerdo de uso aceptable. La solución técnica no sustituye pedir al admin que añada tu IP de viaje a la whitelist, y el System Log registra cada evento de inicio de sesión — con proxy o sin él. Usa estas herramientas donde tengas derecho a usarlas.