Si vous avez déjà essayé de vous connecter à votre tableau de bord professionnel via Okta depuis le Wi-Fi d'un hôtel, un coworking ou un VPN personnel et rencontré un écran "Access Denied", un déluge d'invites MFA ou une alerte "Nouvelle connexion détectée" qui vous bloque l'e-mail — vous avez déjà rencontré le mauvais côté du stack de sécurité IP-aware d'Okta. En 2026, Okta est l'une des plateformes d'identité les plus agressives lorsqu'il s'agit d'inspecter d'où vient votre trafic, et le mauvais choix de VPN ou de proxy déclenchera toutes ses alarmes.

Ce guide explique précisément comment Okta classe les IPs, pourquoi la plupart des VPN grand public échouent face à lui et quelle configuration de proxy ou VPN vous garde réellement connecté sans déclencher d'alertes "Activité suspecte". Tout ce qui suit s'appuie sur la documentation officielle d'Okta et les recherches de sécurité publiées par l'équipe sécurité d'Okta. Nous signalons aussi où passe la ligne entre accès légitime (télétravail, employés en déplacement, comptes personnels protégés par Okta) et politiques que votre entreprise peut avoir établies contre le contournement des contrôles — cette partie est de votre ressort, pas celui de l'outil.

TL;DR : Okta classe chaque IP qui touche votre tenant par catégorie de service (VPN, Proxy, Tor, Anonymizer) et par ASN. Les VPN datacenter de NordVPN, ExpressVPN, Surfshark et marques grand public similaires sont explicitement nommés dans les catégories de service IP d'Okta et fréquemment bloqués ou marqués. Les configurations qui vous gardent connecté sont des proxys résidentiels/ISP statiques et des IPs de sortie résidentielles VPN — toutes deux identiques à une connexion haut débit domestique. Les proxys rotatifs vous bloqueront en redéclenchant MFA toutes les quelques minutes ; les IPs statiques et les sorties résidentielles dédiées sont les seuls setups qui maintiennent une "empreinte numérique cohérente" pour la Behavior Detection d'Okta.

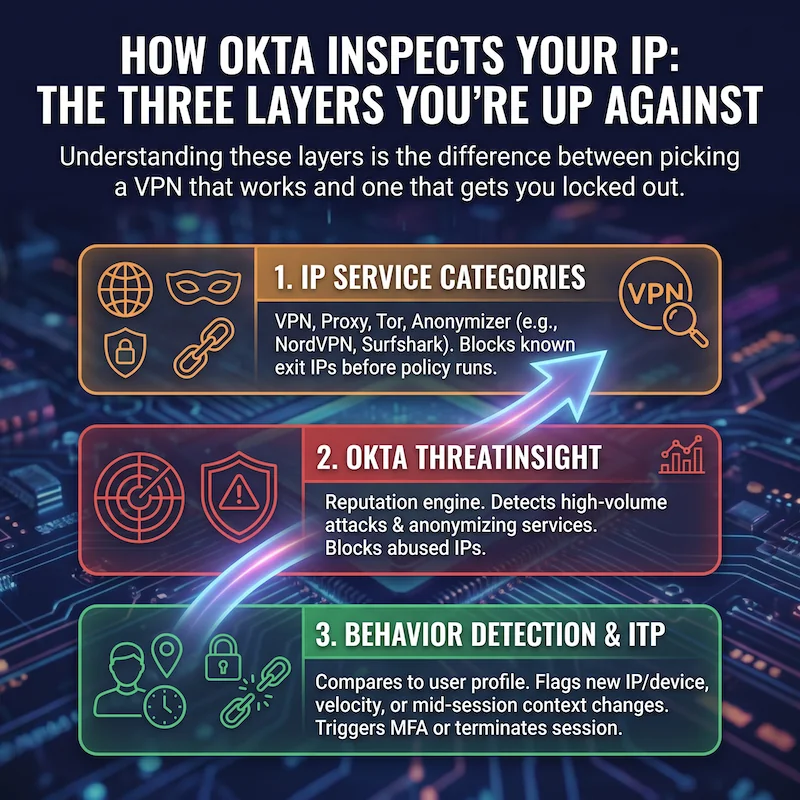

Comment Okta inspecte votre IP — les trois couches auxquelles vous faites face

Okta ne se contente pas de logger votre IP ; il la classe sur au moins trois couches, chacune capable de refuser votre connexion ou de l'escalader vers MFA. Comprendre ces couches fait la différence entre choisir un VPN qui fonctionne et un qui vous met dehors.

1. Catégories de service IP (VPN, Proxy, Tor, Anonymizer)

Chaque IP qui touche votre tenant est résolue contre la base de catégories de service IP d'Okta. La doc d'Okta liste explicitement des catégories incluant "VPN", "Proxy", "Anonymizer" et "Tor", et nomme même des marques de VPN grand public spécifiques comme catégories séparées — Avast VPN, Google VPN, NordVPN, Surfshark VPN, etc. Une fois qu'une IP est catégorisée VPN ou anonymizer, un admin peut utiliser la fonction Enhanced Dynamic Zones d'Okta pour bloquer ou défier la requête avant toute évaluation de politique.

C'est pour ça qu'un VPN à 3 $/mois qui passe le test Netflix échoue contre Okta — l'IP de sortie fait partie d'un ASN VPN connu qu'Okta a fingerprinté au niveau de la catégorie, peu importe le pays choisi.

2. Okta ThreatInsight

ThreatInsight est le moteur de réputation d'Okta. Il détecte les attaques credential-based à fort volume (password spraying, credential stuffing) et, depuis février 2024, détecte aussi et bloque les requêtes provenant de services d'anonymisation. Si votre sortie VPN est sur un pool partagé que d'autres ont abusé pour des logins échoués, ThreatInsight peut déjà bloquer votre IP avant même que vous n'atteigniez la page de mot de passe. Le blocage apparaît comme un "Access Denied" générique ou, côté admin, comme un événement security.threat.detected ou security.request.blocked dans le System Log.

3. Behavior Detection et Identity Threat Protection (ITP)

Même si votre IP passe la vérification de catégorie et ThreatInsight, la Behavior Detection d'Okta compare la nouvelle connexion à un profil bâti sur votre activité précédente. La doc d'Okta définit un "nouvel événement de connexion" comme un événement avec une IP, un appareil, une localisation ou une vitesse différente des événements précédents de l'utilisateur. Toucher l'un de ces déclencheurs — comme passer de votre IP maison à une sortie VPN à Tokyo entre deux onglets — produit l'e-mail "Nouvelle connexion" et le défi MFA supplémentaire.

Sur les orgs avec la plus récente Identity Threat Protection (ITP) activée, ça devient plus strict. ITP déclenche l'événement user.session.context.change quand votre contexte IP ou appareil change en cours de session, et les politiques peuvent immédiatement terminer votre session active sur chaque app protégée par Okta. Traduction : un VPN instable qui se déconnecte brièvement et se reconnecte par une IP de sortie différente peut vous déconnecter de toutes vos apps de travail simultanément.

Pourquoi Okta bloque certains VPN et proxys

Trois raisons concrètes pour lesquelles votre VPN actuel échoue, classées par fréquence :

L'IP de sortie est sur un ASN datacenter. Presque tous les VPN grand public — y compris ceux que Okta nomme directement dans ses catégories — tournent sur OVH, Choopa, Hetzner, M247, DigitalOcean et ASNs similaires. Les systèmes de réputation traitent le trafic de ces ASNs comme intrinsèquement moins fiable. Quand un admin configure une Dynamic Zone avec "VPN" ou "Anonymizer" en liste de blocage, tout VPN grand public sur ces plages datacenter est refusé au niveau de la zone réseau.

L'IP a été utilisée pour des logins échoués par d'autres comptes. Les sorties VPN partagées prennent cher. ThreatInsight surveille le taux d'échec par IP, et une fois le seuil dépassé, l'IP atterrit sur la liste de blocage proxies-à-fort-taux-d'échec qu'Okta documente publiquement. Votre compte n'a rien fait de mal — vous avez juste hérité d'un voisin bruyant.

L'IP change trop souvent. Les proxys résidentiels rotatifs, proxys publics gratuits et VPN agressivement load-balancés changent l'IP de sortie toutes les quelques minutes. Chaque changement est un événement "nouvelle IP" en Behavior Detection, ce qui force un MFA step-up — vous finissez par retaper un code TOTP toutes les cinq minutes. Pire : sur les tenants ITP-activés, un changement en cours de session peut couper net votre session et forcer une re-connexion complète.

Okta "Access Denied" en utilisant un VPN — ce que l'erreur signifie vraiment

Deux patterns d'erreur dominent les forums de support. Savoir lequel vous avez vous dit exactement quoi corriger.

"Access Denied" sans invite MFA. Le blocage est arrivé avant qu'aucune politique ne soit évaluée. C'est presque toujours une liste de blocage de zone réseau ou ThreatInsight bloquant l'IP. La solution n'est pas des credentials plus forts ; c'est une IP différente qui ne corresponde pas aux catégories que votre admin a mises en liste de blocage. Un proxy résidentiel ou ISP avec une réputation propre est généralement la seule chose qui passe.

Boucle MFA infinie. L'IP elle-même n'est pas bloquée, mais Behavior Detection continue de tirer parce que chaque requête vient d'une sortie différente. C'est la signature classique d'un VPN gratuit, d'un proxy résidentiel rotatif ou d'un VPN commercial mal configuré tournant sur des pools round-robin. La solution : se verrouiller sur une seule IP dédiée — un proxy résidentiel statique ou un VPN avec add-on IP dédiée.

Les meilleurs proxys pour Okta : résidentiels vs datacenter

De toutes les catégories de proxy sur le marché, seules deux fonctionnent constamment contre Okta en 2026 :

Proxys résidentiels statiques (ISP) — la solution "Okta proxy". Ce sont des IPs qui proviennent de réseaux ISP comme Comcast, Vodafone ou BT mais qui restent assignées à vous pour 30 jours ou plus. Pour la vérification de catégorie de service IP d'Okta, elles paraissent identiques à un abonné haut débit domestique, parce que c'est structurellement ce qu'elles sont. Comme l'IP est stable, Behavior Detection traite les connexions suivantes comme la même localisation de confiance et n'escalade pas vers MFA à chaque requête. C'est ce que les gens veulent dire par "Okta proxy" — ils cherchent une IP résidentielle statique, pas un outil dédié. IPRoyal, MarsProxies et Swiftproxy vendent tous des plans ISP résidentiels statiques à partir d'environ 6 $ par IP/mois avec bande passante illimitée.

Proxys résidentiels rotatifs — seulement avec sessions persistantes. Les pools rotatifs simples changent l'IP à chaque requête ou toutes les quelques minutes — exactement ce que Behavior Detection déteste. Cependant, la plupart des fournisseurs modernes offrent des modes session persistante qui maintiennent la même IP jusqu'à 24 heures (IPRoyal, MarsProxies, Swiftproxy). Avec sticky activé, le rotatif résidentiel devient utilisable pour Okta — mais un plan résidentiel statique dédié reste plus propre si vous vous connectez du même appareil chaque jour.

Proxys datacenter — échouent presque toujours. Même problème d'ASN que les VPN datacenter. Gardez-les pour scraping et bots, pas pour l'accès Okta.

Utiliser un proxy à IP dédiée pour éviter les alertes "Nouvelle connexion" d'Okta

La plus grande amélioration unique que la plupart constatent immédiatement, c'est de passer d'une sortie VPN partagée à une IP résidentielle ou ISP dédiée. Ce qui change du point de vue d'Okta :

- Behavior Detection voit une localisation cohérente. Votre IP, ASN et géolocalisation arrêtent de changer entre connexions. Après quelques connexions depuis la même IP dédiée, cette IP devient partie de votre profil "connu bon", et Okta arrête d'escalader vers MFA sur la condition de changement d'IP.

- Plus d'e-mails "Nouvelle connexion". Ces e-mails sont déclenchés par le même signal de Behavior Detection. Verrouillez l'IP, les alertes s'arrêtent.

- Identity Threat Protection (ITP) ne se déclenche pas. ITP cherche des changements d'IP en cours de session. Une IP dédiée élimine le déclencheur entièrement.

- Votre IP n'est pas dans une catégorie de service "VPN" ou "Anonymizer". Une IP résidentielle statique est catégorisée au niveau ASN comme ISP résidentiel, pas VPN. Les Enhanced Dynamic Zones d'Okta ne la bloquent pas.

La même logique s'applique côté VPN : un VPN avec un add-on IP dédiée (au lieu d'un serveur partagé) plus une option de sortie résidentielle paraîtra à Okta exactement comme une connexion haut débit domestique. CometVPN vend les deux — son plan Dedicated Residential IP est l'un des rares setups consumer-friendly qui combine les deux propriétés qui comptent pour Okta.

Comment contourner les restrictions géo d'Okta pour le télétravail

C'est l'angle d'usage légitime pour lequel la plupart des lecteurs arrivent ici. Votre employeur achemine les connexions Okta via des Network Zones bloquées par région — disons "seulement US, UK, Canada et une liste de pays européens autorisés" — et maintenant vous voyagez, vous travaillez depuis la maison familiale d'un partenaire à l'étranger, ou vous essayez d'accéder à un service personnel protégé par Okta depuis un pays sur la liste de sanctions de votre fournisseur.

Le bon outil ici est un VPN résidentiel ou un proxy résidentiel statique avec une sortie dans votre pays d'origine (pas le pays où vous êtes). Le flux :

- Choisissez un fournisseur qui offre une IP de sortie dans votre pays de travail habituel. MarsProxies couvre 195+ pays avec ciblage par pays et ville ; l'add-on résidentiel de CometVPN couvre les principales géographies de télétravail (US, UK, UE, Canada).

- Utilisez une session persistante ou une IP dédiée, pas rotatif. Sinon Behavior Detection escalade chaque requête vers MFA.

- Connectez-vous une fois sur desktop, complétez MFA, et laissez Okta construire un profil "connu bon" pour cette IP. Après trois à cinq connexions propres, les invites se calment.

Deux mises en garde importantes. Premièrement, ça n'adresse que les zones géo ; si votre entreprise a un Conditional Access plus strict (posture appareil, auth basée sur certificat, clés hardware), un proxy seul ne vous fera pas entrer. Deuxièmement, contourner délibérément les Network Zones de votre employeur peut violer votre AUP indépendamment du setup technique. Utilisez cette approche pour les comptes personnels protégés par Okta, ou avec approbation explicite de votre équipe IT pour les voyages.

Pourquoi Okta continue-t-il de demander MFA sur mon VPN ?

Trois patterns à vérifier, par fréquence :

Vous vous connectez via différents serveurs chaque session. La plupart des VPN grand public choisissent le "serveur le plus rapide" pour vous à la connexion. Cela signifie une IP de sortie différente, souvent dans une ville différente, à chaque fois. Behavior Detection traite chacune comme un nouvel événement IP et redemande MFA. La solution : épingler le VPN sur un seul serveur (ou acheter un add-on IP dédiée).

Votre VPN fait du load balancing dans une session. Certains fournisseurs rotent silencieusement l'IP de sortie via leur propre load balancer en cours de session. Cherchez un mode "obfuscated" ou "static IP" et activez-le. Si le fournisseur n'en propose pas, basculez vers un VPN résidentiel ou un proxy résidentiel statique.

Votre IP est dans une catégorie de service VPN connue. Même si elle est stable, le lookup de catégorie d'Okta peut marquer l'ASN de votre VPN comme "VPN" ou "Anonymizer". Quand la politique admin est "exiger MFA pour catégorie VPN", vous serez challenge MFA à chaque connexion. Seule une IP de sortie résidentielle/ISP échappe à cette vérification de catégorie.

Meilleur VPN/proxy qui ne déclenche pas la sécurité d'Okta

La shortlist ci-dessous est filtrée pour les trois propriétés qui comptent réellement sur Okta — sortie résidentielle ou ISP, IP dédiée/sticky, et support HTTP/HTTPS ou SOCKS5 pour proxying au niveau navigateur.

CometVPN — meilleure option VPN un-clic. L'add-on Native Residential de CometVPN achemine le trafic via des sorties ISP-grade et se combine avec une option Dedicated IP. Cette combinaison — ASN résidentiel plus IP stable — couvre à la fois la vérification de catégorie de service IP et le déclencheur de Behavior Detection en un seul produit. Plans à partir de 1,89 $/mois sur l'engagement long avec garantie 30 jours, donc un moyen low-risk de valider le setup contre votre tenant Okta spécifique.

IPRoyal — meilleur proxy résidentiel statique (ISP). Les plans résidentiels statiques d'IPRoyal sont ISP-grade et stables 30+ jours, avec support HTTP, HTTPS et SOCKS5. Le pool 32M+ résidentiel couvre 195+ pays, et le tableau de bord expose le ciblage par ville — utile quand les Network Zones de votre entreprise sont configurées jusqu'à la ville. À partir d'environ 7 $/IP/mois pour le statique.

MarsProxies — solide setup rotatif-avec-sticky. Si vous avez aussi besoin du même fournisseur pour scraping ou comptes réseaux sociaux, le plan résidentiel rotatif de MarsProxies avec sessions persistantes jusqu'à 7 jours est un terrain intermédiaire flexible. HTTP/HTTPS et SOCKS5 supportés, prix à partir de 3,49 $/Go avec trafic non expirant.

Swiftproxy — couverture pays la plus large. Les plans ISP résidentiels statiques de Swiftproxy commencent à 6 $/IP avec bande passante illimitée et options de renouvellement IP à vie. Le pool 80M+ couvre 195+ pays — la plus large couverture des quatre si vos déplacements incluent des pays hors du triangle US/UK/UE. HTTP, HTTPS et SOCKS5 disponibles.

Si vous avez besoin d'une comparaison plus large des fournisseurs résidentiels par prix, taille de pool et features, notre guide top 10 des meilleurs fournisseurs de proxys résidentiels va plus loin.

Peut-on contourner le suivi de localisation d'Okta ?

Vous ne pouvez pas désactiver le tracking d'Okta. Les signaux IP, ASN, géolocalisation et comportement sont inhérents au fonctionnement d'Okta — chaque requête frappe ces vérifications avant même d'atteindre votre sign-on policy. Ce que vous pouvez faire, c'est présenter un signal différent : une IP résidentielle ou ISP de votre pays d'origine, maintenue stable, fait pointer le geo-track vers votre localisation normale même si vous êtes physiquement ailleurs.

La même astuce échoue contre trois choses, donc soyez honnête sur ce à quoi vous faites face. Les vérifications de posture d'appareil liées au hardware (Okta Verify avec FastPass, Yubikey ou auth basée sur certificat) se lient à l'appareil, pas au réseau — un proxy ne peut pas aider. Les politiques Conditional Access qui vous épinglent à des appareils gérés sont aussi hors champ. Et les signaux antifraude alimentant Identity Threat Protection depuis des outils tiers (Crowdstrike, SentinelOne, etc.) travaillent sur la télémétrie d'appareil, donc une IP propre ne sauve pas un endpoint marqué.

Mettre en place un proxy au niveau navigateur (workflow SOCKS5)

Si vous avez juste besoin qu'Okta voie une IP différente — par exemple, pour accéder à un compte personnel depuis l'étranger sans router toute votre machine via VPN — un proxy SOCKS5 au niveau navigateur est le setup le plus propre.

- Achetez un plan résidentiel statique ou ISP chez l'un des fournisseurs ci-dessus. SOCKS5 est supporté chez IPRoyal, MarsProxies et Swiftproxy.

- Utilisez un navigateur isolé par profil comme Brave, un container Firefox ou un anti-detect browser pour limiter le proxy à un profil.

- Dans les paramètres réseau du navigateur, mettez le host SOCKS5 et le port du tableau de bord du fournisseur, avec les credentials émis.

- Visitez d'abord

ipinfo.io. L'IP et l'ASN doivent correspondre à votre proxy dédié et au pays où vous l'avez acheté. S'il montre votre vraie IP, le navigateur ne route pas via le proxy et vous devez revérifier la configuration. - Maintenant connectez-vous à Okta. Attendez MFA sur la première connexion (c'est une nouvelle IP). Après trois à cinq connexions propres, Behavior Detection ajoute l'IP à votre profil de confiance.

Comparaison rapide : quel setup pour quel cas d'usage

Choisissez la ligne qui correspond à ce que vous essayez de faire.

- Accès quotidien depuis la maison + voyages occasionnels : proxy résidentiel/ISP statique chez IPRoyal ou MarsProxies, configuré en SOCKS5 dans le navigateur de travail. Profil Behavior Detection le plus stable.

- Routing toute-machine pour voyages : CometVPN avec add-on Native Residential plus IP dédiée. Plus simple à configurer qu'un proxy système.

- Comptes multiples sur plateformes protégées par Okta (agence / multi-client) : résidentiel rotatif avec sessions persistantes chez MarsProxies, couplé à un anti-detect browser, garde chaque profil sur une IP stable toute la journée.

- Compte personnel protégé par Okta, accédé depuis un pays sanctionné : ISP résidentiel statique chez MarsProxies avec sortie dans votre pays d'origine, plus SOCKS5 dans un profil navigateur frais.

Conclusion : ce qui fonctionne réellement sur Okta en 2026

Le pattern à travers chaque setup qui fonctionne est le même : IP stable, ASN résidentiel ou ISP, pas de flag de catégorie de service, une localisation cohérente. Une fois que vous avez cela, la vérification de catégorie de service IP d'Okta, ThreatInsight, Behavior Detection et Identity Threat Protection arrêtent toutes de voir votre trafic comme suspect. Les boucles MFA disparaissent, les e-mails "Nouvelle connexion" cessent, et les pages "Access Denied" cèdent la place à votre tableau de bord normal.

Pour la plupart des lecteurs, le chemin le plus propre est l'un de deux produits : CometVPN avec add-ons résidentiel et IP dédiée pour routing toute-machine, ou IPRoyal proxys résidentiels statiques en SOCKS5 limité au navigateur pour accès chirurgical. Les deux gardent votre "empreinte numérique" cohérente — ce qu'Okta surveille vraiment.

Encore un mot côté politique : contourner Okta sur un compte d'entreprise où votre équipe IT a fixé des Network Zones explicites peut violer votre accord d'usage acceptable. La solution technique ne remplace pas demander à votre admin de whitelister votre IP de voyage, et le System Log enregistre chaque événement de connexion — proxy ou pas. Utilisez ces outils où vous avez le droit de les utiliser.