Jika Anda pernah mencoba login ke dashboard kerja melalui Okta dari Wi-Fi hotel, coworking space atau VPN pribadi dan disambut layar "Access Denied", banjir prompt MFA, atau peringatan "Login baru terdeteksi" yang mengunci email Anda — Anda sudah berkenalan dengan sisi salah dari security stack Okta yang sadar IP. Di 2026, Okta adalah salah satu platform identitas paling agresif dalam memeriksa asal lalu lintas Anda, dan pilihan VPN atau proxy yang salah akan memicu setiap alarmnya.

Panduan ini menjelaskan persis bagaimana Okta mengklasifikasikan IP, mengapa sebagian besar VPN konsumen gagal melawannya, dan konfigurasi proxy atau VPN mana yang sebenarnya membuat Anda tetap login tanpa memicu peringatan "Aktivitas Mencurigakan". Semua di bawah ini berdasarkan dokumentasi bantuan resmi Okta dan riset keamanan yang dipublikasikan tim Okta Security. Kami juga menandai garis antara akses sah (kerja jarak jauh, karyawan yang bepergian, mengakses akun pribadi terlindungi Okta) dan kebijakan yang mungkin ditetapkan perusahaan Anda terhadap melewati kontrol — bagian itu ada di pundak Anda, bukan tool.

TL;DR: Okta mengklasifikasikan setiap IP yang menyentuh tenant Anda berdasarkan kategori layanan (VPN, Proxy, Tor, Anonymizer) dan ASN. VPN datacenter dari NordVPN, ExpressVPN, Surfshark dan merek konsumen serupa secara eksplisit dinamai dalam kategori layanan IP Okta dan sering diblokir atau ditandai. Konfigurasi yang membuat Anda tetap login adalah proxy residensial/ISP statis dan IP exit residensial VPN — keduanya identik dengan koneksi broadband rumah biasa. Proxy rotating akan mengunci Anda dengan memicu ulang MFA setiap beberapa menit; IP statis dan exit residensial dedicated adalah satu-satunya setup yang menjaga "jejak digital konsisten" untuk Behavior Detection Okta.

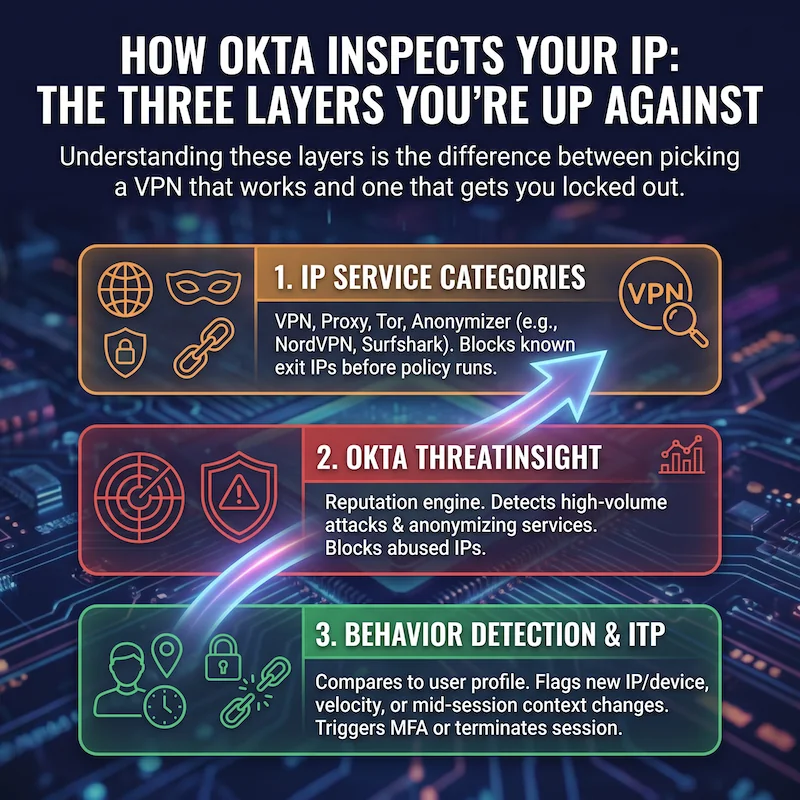

Bagaimana Okta Memeriksa IP Anda — Tiga Lapisan yang Anda Hadapi

Okta tidak hanya mencatat IP Anda; ia mengklasifikasikannya melalui setidaknya tiga lapisan, yang semuanya dapat menolak login Anda atau mengeskalasinya ke MFA. Memahami lapisan-lapisan ini adalah perbedaan antara memilih VPN yang berfungsi dan yang mengunci Anda keluar.

1. Kategori Layanan IP (VPN, Proxy, Tor, Anonymizer)

Setiap IP yang menyentuh tenant Anda dicocokkan dengan database kategori layanan IP Okta. Dokumentasi Okta secara eksplisit mendaftar kategori termasuk "VPN", "Proxy", "Anonymizer" dan "Tor", dan bahkan menamai merek VPN konsumen tertentu sebagai kategori terpisah — Avast VPN, Google VPN, NordVPN, Surfshark VPN dan lainnya. Setelah IP dikategorikan sebagai VPN atau anonymizer, admin dapat menggunakan fitur Enhanced Dynamic Zones Okta untuk memblokir atau menantang permintaan sebelum evaluasi kebijakan apa pun berjalan.

Inilah sebabnya VPN $3/bulan yang terlihat baik pada cek Netflix gagal melawan Okta — IP exit adalah bagian dari ASN VPN dikenal yang telah di-fingerprint Okta di tingkat kategori, terlepas dari negara mana yang Anda atur.

2. Okta ThreatInsight

ThreatInsight adalah mesin reputasi Okta. Ia mendeteksi serangan berbasis kredensial volume tinggi (password spraying, credential stuffing) dan, sejak Februari 2024, juga mendeteksi dan memblokir permintaan dari anonymizing services. Jika exit VPN Anda berada di pool bersama yang telah disalahgunakan pengguna lain untuk login gagal, ThreatInsight mungkin sudah memblokir IP Anda sebelum Anda mencapai halaman password. Blokir terbaca sebagai "Access Denied" generik, atau di sisi admin di System Log, sebagai event security.threat.detected atau security.request.blocked.

3. Behavior Detection dan Identity Threat Protection (ITP)

Bahkan jika IP Anda lolos pemeriksaan kategori dan ThreatInsight, Behavior Detection Okta membandingkan login baru dengan profil yang dibangun dari aktivitas Anda sebelumnya. Dokumentasi Okta mendefinisikan "event login baru" sebagai event dengan IP, perangkat, lokasi, atau kecepatan yang berbeda dari event sebelumnya pengguna. Memicu salah satu — seperti melompat dari IP rumah Anda ke exit VPN Tokyo antara dua tab browser — adalah yang menghasilkan email notifikasi "Login baru" dan tantangan MFA tambahan.

Pada org dengan Identity Threat Protection (ITP) Okta yang lebih baru diaktifkan, ini menjadi lebih ketat. ITP memicu event user.session.context.change ketika konteks IP atau perangkat Anda berubah di tengah sesi, dan kebijakan dapat segera mengakhiri sesi aktif Anda di setiap aplikasi terlindungi Okta. Terjemahan: VPN tidak stabil yang sesaat putus dan terhubung kembali melalui IP exit berbeda dapat membuat Anda keluar dari setiap app kerja sekaligus.

Mengapa Okta Memblokir VPN dan Proxy Tertentu

Tiga alasan konkret VPN Anda saat ini gagal, diurutkan berdasarkan seberapa sering kami melihatnya:

IP exit berada di ASN datacenter. Hampir setiap VPN konsumen — termasuk merek yang dinamai langsung Okta dalam kategori layanan IP-nya — berjalan dari OVH, Choopa, Hetzner, M247, DigitalOcean dan ASN provider serupa. Sistem reputasi memperlakukan lalu lintas dari ASN tersebut sebagai inheren kurang dipercaya. Saat admin mengkonfigurasi Dynamic Zone dengan "VPN" atau "Anonymizer" di blocklist, setiap VPN konsumen di rentang datacenter tersebut ditolak di lapisan network-zone.

IP telah digunakan untuk login gagal oleh akun lain. Exit VPN bersama dipukuli. ThreatInsight mengawasi tingkat kegagalan per IP, dan setelah IP melebihi ambang, ia mendarat di blocklist proxy-with-high-sign-in-failure-rates yang didokumentasikan Okta secara publik. Akun Anda tidak melakukan kesalahan; Anda hanya mewarisi tetangga berisik.

IP berubah terlalu sering. Proxy residensial rotating, proxy publik gratis, dan VPN load-balanced agresif mengubah IP exit setiap beberapa menit. Setiap perubahan adalah event "IP baru" di Behavior Detection, yang memaksa step-up MFA — sehingga Anda akhirnya mengetik ulang kode TOTP setiap lima menit. Lebih buruk: di tenant ITP-aktif, perubahan mid-session dapat mengakhiri sesi Anda secara keras dan memaksa re-login penuh.

Okta "Access Denied" Saat Menggunakan VPN — Apa Arti Error Sebenarnya

Dua pola error mendominasi forum support. Mengetahui mana yang Anda miliki memberi tahu persis apa yang harus diperbaiki.

"Access Denied" tanpa prompt MFA. Blokir terjadi sebelum kebijakan apa pun dievaluasi. Ini hampir selalu blocklist network-zone atau ThreatInsight memblokir IP. Solusinya bukan kredensial yang lebih kuat; tetapi IP berbeda yang tidak cocok dengan kategori yang dimasukkan admin Anda ke daftar blokir. Proxy residensial atau ISP dengan reputasi bersih biasanya satu-satunya hal yang lolos.

Loop MFA tak berujung. IP itu sendiri tidak diblokir, tetapi Behavior Detection terus menyala karena setiap permintaan datang dari exit berbeda. Ini tanda klasik VPN gratis, proxy residensial rotating, atau VPN komersial yang dikonfigurasi buruk berjalan melalui pool round-robin. Solusinya adalah mengunci ke satu IP dedicated — baik proxy residensial statis atau VPN dengan add-on dedicated IP.

Proxy Terbaik untuk Okta: Residensial vs Datacenter

Dari semua kategori proxy di pasar, hanya dua yang konsisten bekerja melawan Okta di 2026:

Proxy Residensial Statis (ISP) — solusi "Okta proxy". Ini adalah IP yang berasal dari dalam jaringan ISP seperti Comcast, Vodafone atau BT tetapi tetap ditugaskan kepada Anda selama 30 hari atau lebih. Untuk pemeriksaan kategori layanan IP Okta, mereka terlihat identik dengan pelanggan broadband rumah, karena secara struktural memang itu. Karena IP stabil, Behavior Detection memperlakukan login berikutnya sebagai lokasi terpercaya yang sama dan tidak mengeskalasi ke MFA pada setiap permintaan. Inilah yang dimaksud orang dengan "Okta proxy" — mereka mencari IP residensial statis, bukan tool dedicated. IPRoyal, MarsProxies, dan Swiftproxy semua menjual paket ISP residensial statis mulai sekitar $6 per IP per bulan dengan bandwidth tak terbatas.

Proxy Residensial Rotating — hanya jika dipasangkan dengan sticky sessions. Pool rotating biasa memutar IP exit setiap permintaan atau setiap beberapa menit, persis yang dibenci Behavior Detection. Namun, sebagian besar provider modern menawarkan mode sticky session yang menahan IP yang sama hingga 24 jam (IPRoyal, MarsProxies, Swiftproxy). Dengan sticky sessions diaktifkan, residensial rotating menjadi dapat digunakan untuk Okta — tetapi paket residensial statis dedicated masih merupakan setup yang lebih bersih jika Anda login dari mesin yang sama setiap hari.

Proxy Datacenter — hampir selalu gagal. Masalah ASN yang sama dengan VPN datacenter. Simpan untuk scraping dan tugas bot, bukan akses Okta.

Menggunakan Proxy IP Dedicated untuk Menghindari Peringatan "Login Baru" Okta

Peningkatan tunggal terbesar yang dilihat sebagian besar orang, segera, adalah pindah dari exit VPN bersama ke IP residensial atau ISP dedicated. Apa yang berubah dari perspektif Okta:

- Behavior Detection melihat satu lokasi konsisten. IP, ASN, dan geolokasi Anda berhenti berubah antar login. Setelah beberapa login dari IP dedicated yang sama, IP itu menjadi bagian dari profil "dikenal baik" Anda, dan Okta berhenti mengeskalasi ke MFA pada kondisi perubahan-IP.

- Tidak ada lagi email "Login baru". Email tersebut didorong oleh sinyal Behavior Detection yang sama. Kunci IP, dan peringatan berhenti.

- Identity Threat Protection (ITP) tidak menyala. ITP mencari perubahan IP mid-session. IP dedicated menghilangkan trigger sepenuhnya.

- IP Anda tidak berada di kategori layanan "VPN" atau "Anonymizer". IP residensial statis dikategorikan di tingkat ASN sebagai ISP residensial, bukan VPN. Enhanced Dynamic Zones Okta tidak memblokirnya.

Logika sama berlaku di sisi VPN: VPN dengan add-on dedicated IP (alih-alih server bersama) plus opsi exit residensial akan terlihat persis seperti koneksi broadband rumah bagi Okta. CometVPN menjual keduanya — paket Dedicated Residential IP-nya adalah salah satu dari sedikit setup ramah konsumen yang menggabungkan dua properti yang dipedulikan Okta.

Cara Melewati Pembatasan Geo Okta untuk Kerja Jarak Jauh

Ini adalah sudut penggunaan sah yang menjadi alasan sebagian besar pembaca berakhir di sini. Atasan Anda merutekan login Okta melalui Network Zones terkunci wilayah — katakanlah, "hanya US, UK, Canada dan daftar negara Eropa yang diizinkan" — dan sekarang Anda bepergian, bekerja dari rumah keluarga pasangan di luar negeri, atau mencoba mengakses layanan pribadi terlindungi Okta dari negara yang ada di daftar sanksi provider Anda.

Tool yang tepat untuk kasus ini adalah VPN residensial atau proxy residensial statis dengan exit di negara asal Anda (bukan negara tempat Anda berada). Alur:

- Pilih provider yang menawarkan IP exit di negara kerja normal Anda. MarsProxies mencakup 195+ negara dengan penargetan tingkat negara dan kota; add-on residensial CometVPN mencakup geografi kerja jarak jauh utama (US, UK, EU, Canada).

- Gunakan sticky session atau IP dedicated, bukan rotating. Jika tidak Behavior Detection mengeskalasi setiap permintaan ke MFA.

- Login sekali di desktop, selesaikan MFA, dan biarkan Okta membangun profil "dikenal baik" untuk IP itu. Setelah tiga sampai lima login bersih, prompt mereda.

Dua peringatan penting. Pertama, ini hanya menangani zona geo; jika perusahaan Anda memiliki conditional access lebih ketat (postur perangkat, auth berbasis sertifikat, atau hardware key), proxy saja tidak akan memasukkan Anda. Kedua, dengan sengaja merutekan sekitar Network Zones atasan Anda dapat melanggar acceptable-use policy Anda terlepas dari setup teknis. Gunakan pendekatan ini untuk akun pribadi terlindungi Okta, atau dengan persetujuan eksplisit tim IT Anda untuk perjalanan.

Mengapa Okta Terus Meminta MFA pada VPN Saya?

Tiga pola untuk diperiksa, urut frekuensi:

Anda terhubung melalui server berbeda setiap sesi. Sebagian besar VPN konsumen memilih "server tercepat" untuk Anda saat connect. Itu berarti IP exit berbeda, sering di kota berbeda, setiap kali. Behavior Detection memperlakukan masing-masing sebagai event IP baru dan memprompt ulang MFA. Solusinya: pin VPN ke server tunggal (atau beli add-on dedicated IP).

VPN Anda melakukan load balancing dalam sesi. Beberapa provider diam-diam memutar IP exit melalui load balancer mereka sendiri mid-session. Cari mode "obfuscated" atau "static IP" dan aktifkan. Jika provider tidak menawarkan, beralih ke VPN residensial atau proxy residensial statis.

IP Anda berada di kategori layanan VPN dikenal. Bahkan jika stabil, lookup kategori layanan IP Okta dapat menandai ASN VPN Anda sebagai "VPN" atau "Anonymizer". Ketika kebijakan admin adalah "memerlukan MFA untuk kategori layanan VPN", Anda akan ditantang MFA pada setiap login. Hanya IP exit residensial/ISP yang lolos pemeriksaan kategori itu.

VPN/Proxy Terbaik yang Tidak Memicu Keamanan Okta

Shortlist di bawah disaring untuk tiga properti yang benar-benar penting di Okta — exit residensial atau ISP, IP dedicated/sticky, dan dukungan HTTP/HTTPS atau SOCKS5 untuk proxying tingkat browser.

CometVPN — opsi VPN sekali-klik terbaik. Add-on Native Residential CometVPN merutekan lalu lintas melalui exit ISP-grade dan dipasangkan dengan opsi Dedicated IP. Kombinasi itu — ASN residensial plus IP stabil — mencakup pemeriksaan kategori layanan IP dan trigger Behavior Detection dalam satu produk. Paket mulai $1.89/bulan pada komitmen lebih panjang dengan jaminan uang kembali 30 hari, jadi cara berisiko rendah untuk memvalidasi setup melawan tenant Okta spesifik Anda.

IPRoyal — proxy residensial statis (ISP) terbaik. Paket residensial statis IPRoyal adalah ISP-grade dan stabil 30+ hari, dengan dukungan protokol HTTP, HTTPS dan SOCKS5. Pool 32M+ residensial mencakup 195+ negara, dan dashboard mengekspos penargetan tingkat kota — berguna ketika Network Zones perusahaan Anda dikonfigurasi hingga ke kota. Mulai sekitar $7/IP/bulan untuk statis.

MarsProxies — setup rotating-dengan-sticky kuat. Jika Anda juga membutuhkan provider sama untuk scraping atau pekerjaan akun media sosial, paket residensial rotating MarsProxies dengan sticky sessions hingga 7 hari adalah jalan tengah fleksibel. HTTP/HTTPS dan SOCKS5 keduanya didukung, dan harga mulai $3.49/GB dengan trafik tidak kedaluwarsa.

Swiftproxy — cakupan negara terluas. Paket ISP residensial statis Swiftproxy mulai $6/IP dengan bandwidth tak terbatas dan opsi perpanjangan IP seumur hidup. Pool 80M+ membentang 195+ negara — cakupan terluas dari empat jika perjalanan Anda melibatkan negara di luar segitiga US/UK/EU. HTTP, HTTPS dan SOCKS5 semua tersedia.

Jika Anda membutuhkan perbandingan provider proxy residensial yang lebih luas berdasarkan harga, ukuran pool dan fitur, panduan top 10 provider proxy residensial terbaik kami masuk lebih dalam.

Bisakah Anda Melewati Pelacakan Lokasi Okta?

Anda tidak dapat menonaktifkan pelacakan Okta. Sinyal IP, ASN, geolokasi, dan behavior melekat pada cara Okta bekerja — setiap permintaan menyentuh pemeriksaan tersebut bahkan sebelum mencapai sign-on policy Anda. Apa yang dapat Anda lakukan adalah menyajikan sinyal berbeda: IP residensial atau ISP dari negara asal Anda, dijaga stabil, membuat geo-track menunjuk ke lokasi normal Anda meskipun Anda secara fisik di tempat lain.

Trik yang sama gagal terhadap tiga hal, jadi jujurlah tentang apa yang Anda hadapi. Pemeriksaan postur perangkat terikat hardware (Okta Verify dengan FastPass, Yubikey, atau auth berbasis sertifikat) terikat ke perangkat, bukan jaringan — proxy tidak dapat membantu. Kebijakan conditional access yang menyematkan Anda ke perangkat terkelola juga di luar cakupan. Dan sinyal anti-fraud yang dimasukkan ke Identity Threat Protection dari tool keamanan pihak ketiga (Crowdstrike, SentinelOne, dll.) bekerja pada telemetri perangkat, jadi IP bersih tidak menyelamatkan endpoint yang ditandai.

Mengatur Proxy di Tingkat Browser (Workflow SOCKS5)

Jika Anda hanya butuh Okta melihat IP berbeda — misalnya, untuk mengakses akun pribadi dari luar negeri tanpa merutekan seluruh mesin Anda melalui VPN — proxy SOCKS5 tingkat browser adalah setup paling bersih.

- Beli paket residensial statis atau ISP dari salah satu provider di atas. SOCKS5 didukung di IPRoyal, MarsProxies dan Swiftproxy.

- Gunakan browser terisolasi profil seperti Brave, container Firefox, atau anti-detect browser untuk membatasi proxy ke satu profil.

- Di pengaturan jaringan browser, atur host dan port SOCKS5 dari dashboard provider Anda, dengan kredensial yang mereka keluarkan.

- Kunjungi

ipinfo.iodulu. IP dan ASN harus cocok dengan proxy dedicated Anda dan negara tempat Anda membelinya. Jika menampilkan IP asli Anda, browser tidak merutekan melalui proxy dan Anda perlu memeriksa konfigurasi. - Sekarang login ke Okta. Harapkan MFA pada login pertama (ini IP baru). Setelah tiga sampai lima login bersih, Behavior Detection menambahkan IP ke profil terpercaya Anda.

Perbandingan Cepat: Setup Mana untuk Use Case Mana

Pilih baris yang sesuai dengan apa yang ingin Anda lakukan.

- Akses kerja harian dari rumah + perjalanan sesekali: proxy residensial/ISP statis dari IPRoyal atau MarsProxies, diatur sebagai SOCKS5 di browser kerja Anda. Profil Behavior Detection paling stabil.

- Routing seluruh-mesin untuk perjalanan: CometVPN dengan add-on Native Residential plus dedicated IP. Lebih sederhana untuk diatur daripada proxy sistem-wide.

- Beberapa akun di platform terlindungi Okta (mis. agensi / multi-klien): residensial rotating dengan sticky sessions dari MarsProxies, dipasangkan dengan anti-detect browser, memungkinkan Anda menjaga setiap profil di IP stabil sepanjang hari kerja.

- Akun pribadi terlindungi Okta, diakses dari negara tersanksi: ISP residensial statis dari MarsProxies dengan exit di negara asal Anda, plus SOCKS5 di profil browser baru.

Kesimpulan: Apa yang Sebenarnya Berfungsi di Okta di 2026

Pola di setiap setup yang berfungsi adalah sama: IP stabil, ASN residensial atau ISP, tidak ada flag service-category, satu lokasi konsisten. Setelah Anda memilikinya, pemeriksaan kategori layanan IP Okta, ThreatInsight, Behavior Detection, dan Identity Threat Protection semua berhenti melihat lalu lintas Anda sebagai mencurigakan. Loop MFA menghilang, email "Login baru" berhenti, dan halaman "Access Denied" memberi jalan ke dashboard normal Anda.

Untuk sebagian besar pembaca, jalur paling bersih adalah salah satu dari dua produk: CometVPN dengan add-on residensial dan dedicated IP untuk routing seluruh-mesin, atau IPRoyal proxy residensial statis sebagai SOCKS5 berbasis browser untuk akses bedah. Keduanya menjaga "jejak digital" Anda tetap konsisten — yang sebenarnya diawasi Okta.

Sekali lagi tentang sisi kebijakan: melewati Okta pada akun korporat di mana tim IT Anda telah menetapkan Network Zones eksplisit dapat melanggar perjanjian acceptable-use Anda. Perbaikan teknis bukan pengganti meminta admin Anda untuk whitelist IP perjalanan Anda, dan System Log mencatat setiap event login — proxy atau bukan. Gunakan tool ini di mana Anda berhak menggunakannya.