Se hai mai provato ad accedere alla tua dashboard di lavoro tramite Okta dal Wi-Fi di un hotel, da un coworking o da una VPN personale e hai incontrato uno schermo "Access Denied", una valanga di prompt MFA o un avviso "Nuovo accesso rilevato" che ti blocca la posta — hai già conosciuto il lato sbagliato dello stack di sicurezza IP-aware di Okta. Nel 2026 Okta è una delle piattaforme di identità più aggressive nell'ispezionare la provenienza del tuo traffico, e la VPN o il proxy sbagliati fanno scattare ogni allarme.

Questa guida spiega esattamente come Okta classifica gli IP, perché la maggior parte delle VPN consumer fallisce contro di lui e quale configurazione di proxy o VPN ti tiene davvero loggato senza far suonare gli allarmi "Attività sospetta". Tutto ciò che segue si basa sulla documentazione ufficiale di Okta e sulla ricerca di sicurezza pubblicata dal team Okta Security. Segnaliamo anche dove passa la linea tra accesso legittimo (lavoro remoto, dipendenti in viaggio, accesso a account personali protetti da Okta) e policy che la tua azienda potrebbe aver fissato contro l'aggiramento dei controlli — quella parte ricade su di te, non sullo strumento.

TL;DR: Okta classifica ogni IP che tocca il tuo tenant per categoria di servizio (VPN, Proxy, Tor, Anonymizer) e per ASN. Le VPN datacenter di NordVPN, ExpressVPN, Surfshark e marchi consumer simili sono esplicitamente nominate nelle categorie di servizio IP di Okta e spesso bloccate o segnalate. Le configurazioni che ti tengono loggato sono proxy residenziali/ISP statici e IP di uscita residenziali VPN — entrambi identici a una connessione broadband domestica. I proxy a rotazione ti bloccheranno facendo scattare di nuovo MFA ogni pochi minuti; gli IP statici e gli exit residenziali dedicati sono gli unici setup che mantengono una "impronta digitale coerente" per la Behavior Detection di Okta.

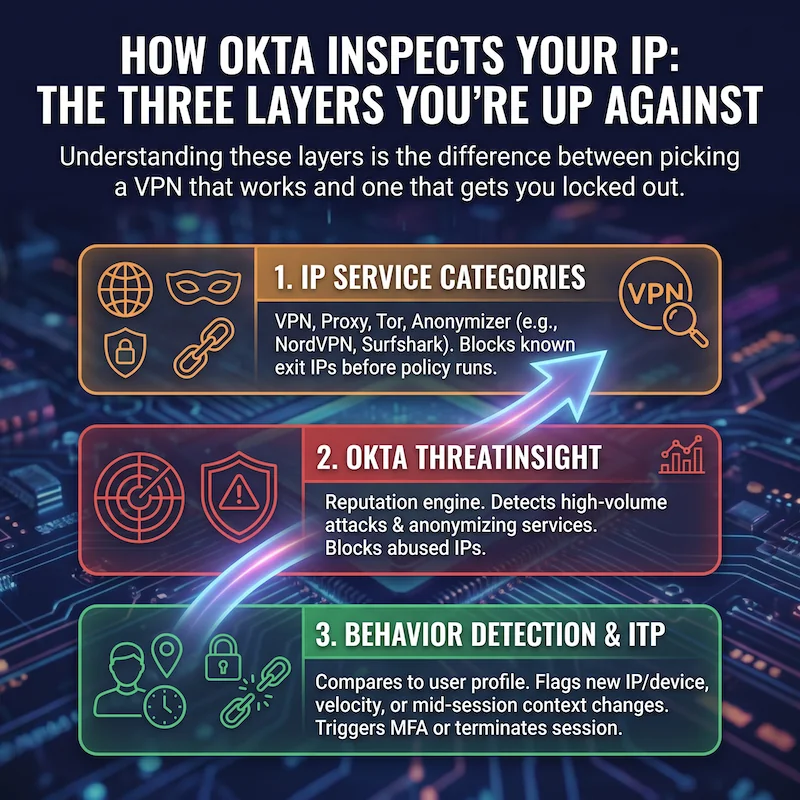

Come Okta ispeziona il tuo IP — i tre livelli che hai contro

Okta non si limita a loggare il tuo IP; lo classifica su almeno tre livelli, ognuno dei quali può negare il tuo accesso o scalarlo a MFA. Capire questi livelli è la differenza tra scegliere una VPN che funziona e una che ti chiude fuori.

1. Categorie di servizio IP (VPN, Proxy, Tor, Anonymizer)

Ogni IP che colpisce il tuo tenant viene risolto contro il database di categorie di servizio IP di Okta. La doc di Okta elenca esplicitamente categorie tra cui "VPN", "Proxy", "Anonymizer" e "Tor", e nomina perfino specifici brand di VPN consumer come categorie separate — Avast VPN, Google VPN, NordVPN, Surfshark VPN e altre. Una volta che un IP è categorizzato come VPN o anonymizer, un admin può usare la funzione Enhanced Dynamic Zones di Okta per bloccare o sfidare la richiesta prima che venga eseguita qualsiasi valutazione di policy.

Ecco perché una VPN da 3 $/mese che passa il test Netflix fallisce contro Okta — l'IP di uscita fa parte di un ASN VPN noto che Okta ha fingerprintato a livello di categoria, indipendentemente dal Paese impostato.

2. Okta ThreatInsight

ThreatInsight è il motore di reputazione di Okta. Rileva attacchi credential-based ad alto volume (password spraying, credential stuffing) e, da febbraio 2024, rileva e blocca anche le richieste da servizi di anonimizzazione. Se la tua uscita VPN è su un pool condiviso che altri utenti hanno abusato per login falliti, ThreatInsight potrebbe già bloccare il tuo IP prima che tu arrivi alla pagina della password. Il blocco appare come un generico "Access Denied" o, lato admin nel System Log, come un evento security.threat.detected o security.request.blocked.

3. Behavior Detection e Identity Threat Protection (ITP)

Anche se il tuo IP supera il controllo di categoria e ThreatInsight, la Behavior Detection di Okta confronta il nuovo accesso con un profilo costruito dalla tua attività precedente. La doc di Okta definisce un "nuovo evento di accesso" come uno con IP, dispositivo, posizione o velocità diverse dagli eventi precedenti dell'utente. Innescare uno qualsiasi di questi trigger — come saltare dal tuo IP di casa a un exit VPN a Tokyo tra due tab del browser — produce l'email "Nuovo accesso" e la sfida MFA aggiuntiva.

Sulle org con Identity Threat Protection (ITP) di Okta più recente abilitato, diventa più rigido. ITP fa scattare l'evento user.session.context.change quando il tuo contesto IP o dispositivo cambia a metà sessione, e le policy possono terminare immediatamente la tua sessione attiva su ogni applicazione protetta da Okta. Traduzione: una VPN instabile che cade brevemente e si riconnette su un IP di uscita diverso può sloggarti da ogni app di lavoro contemporaneamente.

Perché Okta blocca certe VPN e proxy

Tre ragioni concrete per cui la tua VPN attuale sta fallendo, ordinate per frequenza:

L'IP di uscita è su un ASN datacenter. Quasi ogni VPN consumer — incluse le marche che Okta nomina direttamente nelle sue categorie di servizio IP — gira su OVH, Choopa, Hetzner, M247, DigitalOcean e ASN provider simili. I sistemi di reputazione trattano il traffico da quegli ASN come intrinsecamente meno affidabile. Quando un admin configura una Dynamic Zone con "VPN" o "Anonymizer" nella blocklist, ogni VPN consumer su quegli intervalli datacenter viene rifiutata a livello di network zone.

L'IP è stato usato per login falliti da altri account. Gli exit VPN condivisi vengono bersagliati. ThreatInsight osserva il tasso di fallimento per IP, e una volta superata la soglia, l'IP finisce sulla blocklist proxy-with-high-sign-in-failure-rates documentata pubblicamente da Okta. Il tuo account non ha fatto nulla di male — hai solo ereditato un vicino rumoroso.

L'IP cambia troppo spesso. I proxy residenziali a rotazione, i proxy pubblici gratuiti e le VPN aggressivamente bilanciate cambiano l'IP di uscita ogni pochi minuti. Ogni cambio è un evento "nuovo IP" in Behavior Detection, che forza step-up MFA — finisci a ridigitare un codice TOTP ogni cinque minuti. Peggio: sui tenant ITP-abilitati, un cambio mid-session può terminare bruscamente la tua sessione e forzare un re-login completo.

Okta "Access Denied" usando una VPN — cosa significa davvero l'errore

Due pattern di errore dominano i forum di support. Sapere quale hai ti dice esattamente cosa correggere.

"Access Denied" senza prompt MFA. Il blocco è avvenuto prima che venisse valutata qualsiasi policy. È quasi sempre una blocklist di network zone o ThreatInsight che blocca l'IP. La soluzione non sono credenziali più forti; è un IP diverso che non corrisponda alle categorie messe in blocklist dal tuo admin. Un proxy residenziale o ISP con reputazione pulita è di solito l'unica cosa che passa.

Loop MFA infinito. L'IP in sé non è bloccato, ma Behavior Detection continua a scattare perché ogni richiesta arriva da un exit diverso. È la firma classica di una VPN gratuita, di un proxy residenziale a rotazione o di una VPN commerciale mal configurata che gira su pool round-robin. La soluzione: agganciarsi a un singolo IP dedicato — un proxy residenziale statico o una VPN con add-on di IP dedicato.

I migliori proxy per Okta: residenziali vs datacenter

Di tutte le categorie di proxy sul mercato, solo due funzionano in modo costante contro Okta nel 2026:

Proxy residenziali statici (ISP) — la soluzione "Okta proxy". Sono IP che originano dentro reti ISP come Comcast, Vodafone o BT ma restano assegnati a te per 30 giorni o più. Per il controllo di categoria di servizio IP di Okta, sembrano identici a un abbonato broadband domestico, perché strutturalmente sono questo. Poiché l'IP è stabile, Behavior Detection tratta gli accessi successivi come la stessa posizione fidata e non scala a MFA a ogni richiesta. È quello che la gente intende per "Okta proxy" — cercano un IP residenziale statico, non un tool dedicato. IPRoyal, MarsProxies e Swiftproxy vendono tutti piani ISP residenziali statici a partire da circa 6 $ per IP/mese con banda illimitata.

Proxy residenziali a rotazione — solo se abbinati a sticky session. I pool a rotazione semplici cambiano l'IP di uscita a ogni richiesta o ogni pochi minuti, esattamente quello che Behavior Detection odia. Tuttavia, la maggior parte dei provider moderni offre modalità sticky session che mantengono lo stesso IP fino a 24 ore (IPRoyal, MarsProxies, Swiftproxy). Con sticky abilitato, il residenziale a rotazione diventa utilizzabile per Okta — ma un piano residenziale statico dedicato resta più pulito se ti colleghi sempre dalla stessa macchina.

Proxy datacenter — falliscono quasi sempre. Stesso problema di ASN delle VPN datacenter. Tienili per scraping e bot, non per accesso a Okta.

Usare un proxy a IP dedicato per evitare gli alert "Nuovo accesso" di Okta

Il singolo miglioramento più grande che la maggior parte vede subito è passare da un exit VPN condiviso a un IP residenziale o ISP dedicato. Cosa cambia dal punto di vista di Okta:

- Behavior Detection vede una posizione coerente. Il tuo IP, ASN e geolocation smettono di cambiare tra sessioni. Dopo qualche accesso dallo stesso IP dedicato, quell'IP entra a far parte del tuo profilo "noto buono", e Okta smette di scalare a MFA sulla condizione di cambio IP.

- Niente più email "Nuovo accesso". Quelle email sono guidate dallo stesso segnale di Behavior Detection. Blocca l'IP e gli alert si fermano.

- Identity Threat Protection (ITP) non scatta. ITP cerca cambi di IP a metà sessione. Un IP dedicato elimina il trigger del tutto.

- Il tuo IP non è in una categoria di servizio "VPN" o "Anonymizer". Un IP residenziale statico è categorizzato a livello di ASN come ISP residenziale, non VPN. Le Enhanced Dynamic Zones di Okta non lo bloccano.

La stessa logica vale lato VPN: una VPN con add-on di IP dedicato (al posto di un server condiviso) più un'opzione di uscita residenziale apparirà a Okta esattamente come una connessione broadband domestica. CometVPN vende entrambi — il suo piano Dedicated Residential IP è uno dei pochi setup consumer-friendly che combina le due proprietà che interessano a Okta.

Come aggirare le restrizioni geo di Okta per il lavoro remoto

È l'angolo d'uso legittimo per cui la maggior parte dei lettori finisce qui. Il tuo datore di lavoro instrada gli accessi Okta tramite Network Zones bloccate per regione — diciamo "solo USA, UK, Canada e una lista di Paesi europei consentiti" — e ora sei in viaggio, lavori dalla casa di famiglia di un partner all'estero, o cerchi di accedere a un servizio personale protetto da Okta da un Paese che il tuo provider ha sulla lista delle sanzioni.

Lo strumento giusto qui è una VPN residenziale o un proxy residenziale statico con uscita nel tuo Paese di origine (non nel Paese in cui ti trovi). Il flusso:

- Scegli un provider che offra IP di uscita nel tuo Paese di lavoro abituale. MarsProxies copre 195+ Paesi con targeting per Paese e città; l'add-on residenziale di CometVPN copre le principali geografie remote-work (USA, UK, UE, Canada).

- Usa una sticky session o un IP dedicato, non rotating. Altrimenti Behavior Detection scala ogni richiesta a MFA.

- Esegui l'accesso una volta su desktop, completa MFA, e lascia che Okta costruisca un profilo "noto buono" per quell'IP. Dopo tre-cinque accessi puliti, i prompt si placano.

Due avvertenze importanti. Primo, questo affronta solo le geo-zones; se la tua azienda ha conditional access più stretto (postura del dispositivo, auth basata su certificato o hardware key), un proxy da solo non ti farà entrare. Secondo, instradare deliberatamente attorno alle Network Zones del tuo datore di lavoro può violare la tua acceptable-use policy indipendentemente dal setup tecnico. Usa questo approccio per account personali protetti da Okta, o con approvazione esplicita del tuo team IT per i viaggi.

Perché Okta continua a chiedere MFA sulla mia VPN?

Tre pattern da controllare, in ordine di frequenza:

Ti colleghi tramite server diversi a ogni sessione. La maggior parte delle VPN consumer sceglie il "server più veloce" per te al collegamento. Significa un IP di uscita diverso, spesso in una città diversa, ogni volta. Behavior Detection tratta ognuno come un nuovo evento IP e ri-prompta MFA. La soluzione: pinnare la VPN a un singolo server (o comprare un add-on di IP dedicato).

La tua VPN fa load balancing all'interno della sessione. Alcuni provider ruotano silenziosamente l'IP di uscita attraverso il loro load balancer a metà sessione. Cerca la modalità "obfuscated" o "static IP" e attivala. Se il provider non ne offre una, passa a una VPN residenziale o a un proxy residenziale statico.

Il tuo IP è in una categoria di servizio VPN nota. Anche se è stabile, il lookup di categoria di servizio IP di Okta può segnare l'ASN della tua VPN come "VPN" o "Anonymizer". Quando la policy admin è "richiedere MFA per categoria di servizio VPN", verrai sfidato MFA a ogni accesso. Solo un IP di uscita residenziale/ISP sfugge a quel controllo di categoria.

Migliore VPN/proxy che non innesca la sicurezza Okta

La shortlist sotto è filtrata per le tre proprietà che contano davvero su Okta — uscita residenziale o ISP, IP dedicato/sticky e supporto HTTP/HTTPS o SOCKS5 per il proxying a livello browser.

CometVPN — migliore opzione VPN one-click. L'add-on Native Residential di CometVPN instrada il traffico tramite uscite ISP-grade e si abbina a un'opzione Dedicated IP. Quella combinazione — ASN residenziale più IP stabile — copre sia il controllo di categoria di servizio IP sia il trigger di Behavior Detection in un unico prodotto. Piani da 1,89 $/mese sull'impegno più lungo con garanzia 30 giorni, quindi un modo a basso rischio per validare il setup contro il tuo specifico tenant Okta.

IPRoyal — miglior proxy residenziale statico (ISP). I piani residenziali statici di IPRoyal sono ISP-grade e stabili 30+ giorni, con supporto protocolli HTTP, HTTPS e SOCKS5. Il pool 32M+ residenziale copre 195+ Paesi, e la dashboard espone targeting a livello città — utile quando le Network Zones della tua azienda sono configurate fino alla città. Da circa 7 $/IP/mese per lo statico.

MarsProxies — robusto setup rotating-con-sticky. Se ti serve anche lo stesso provider per scraping o lavoro su account social, il piano residenziale rotating di MarsProxies con sticky session fino a 7 giorni è una via di mezzo flessibile. HTTP/HTTPS e SOCKS5 entrambi supportati, e prezzo da 3,49 $/GB con traffico non scadente.

Swiftproxy — copertura Paesi più ampia. I piani ISP residenziali statici di Swiftproxy partono da 6 $/IP con banda illimitata e opzioni di rinnovo IP a vita. Il pool 80M+ copre 195+ Paesi — la copertura più ampia dei quattro se i tuoi viaggi includono Paesi fuori dal triangolo USA/UK/UE. HTTP, HTTPS e SOCKS5 tutti disponibili.

Se ti serve un confronto più ampio dei provider di proxy residenziali per prezzo, dimensione del pool e feature, la nostra guida top 10 dei migliori provider di proxy residenziali va più in profondità.

Si può aggirare il tracking di posizione di Okta?

Non puoi disabilitare il tracking di Okta. I segnali IP, ASN, geolocation e behavior sono inerenti al funzionamento di Okta — ogni richiesta colpisce quei controlli prima ancora di raggiungere la tua sign-on policy. Quello che puoi fare è presentare un segnale diverso: un IP residenziale o ISP dal tuo Paese di origine, mantenuto stabile, fa puntare il geo-track alla tua posizione normale anche se sei fisicamente altrove.

Lo stesso trucco fallisce contro tre cose, quindi sii onesto su cosa hai davanti. I controlli di postura del dispositivo legati all'hardware (Okta Verify con FastPass, Yubikey o auth basata su certificato) si legano al dispositivo, non alla rete — un proxy non può aiutare. Le policy di conditional access che ti pinano a dispositivi gestiti sono allo stesso modo fuori scope. E i segnali anti-frode che alimentano Identity Threat Protection da tool di sicurezza terzi (Crowdstrike, SentinelOne, ecc.) lavorano sulla telemetria del dispositivo, quindi un IP pulito non salva un endpoint segnalato.

Configurare un proxy a livello browser (workflow SOCKS5)

Se ti serve solo che Okta veda un IP diverso — per esempio per accedere a un account personale dall'estero senza instradare tutta la tua macchina su VPN — un proxy SOCKS5 a livello browser è il setup più pulito.

- Compra un piano residenziale statico o ISP da uno qualunque dei provider sopra. SOCKS5 è supportato su IPRoyal, MarsProxies e Swiftproxy.

- Usa un browser isolato per profilo come Brave, un container Firefox o un anti-detect browser per limitare il proxy a un profilo.

- Nelle impostazioni di rete del browser, imposta host SOCKS5 e porta dalla dashboard del provider, con le credenziali emesse.

- Visita prima

ipinfo.io. IP e ASN devono corrispondere al tuo proxy dedicato e al Paese in cui l'hai comprato. Se mostra il tuo IP reale, il browser non sta instradando tramite il proxy e devi ricontrollare la configurazione. - Ora accedi a Okta. Aspettati MFA al primo accesso (è un IP nuovo). Dopo tre-cinque accessi puliti, Behavior Detection aggiunge l'IP al tuo profilo fidato.

Confronto rapido: quale setup per quale use case

Scegli la riga che corrisponde a quello che stai cercando di fare.

- Accesso al lavoro quotidiano da casa + viaggi occasionali: proxy residenziale/ISP statico da IPRoyal o MarsProxies, impostato come SOCKS5 nel browser di lavoro. Profilo Behavior Detection più stabile.

- Routing dell'intera macchina per viaggi: CometVPN con add-on Native Residential più IP dedicato. Più semplice da configurare di un proxy di sistema.

- Account multipli su piattaforme protette da Okta (es. agenzia / multi-cliente): residenziale rotating con sticky session da MarsProxies, abbinato a un anti-detect browser, ti permette di tenere ogni profilo su un IP stabile per tutta la giornata.

- Account personale protetto da Okta, accessibile da un Paese sanzionato: ISP residenziale statico da MarsProxies con uscita nel tuo Paese di origine, più SOCKS5 in un profilo browser nuovo.

Conclusione: cosa funziona davvero su Okta nel 2026

Il pattern in ogni setup che funziona è lo stesso: IP stabile, ASN residenziale o ISP, nessun flag di service-category, una posizione coerente. Una volta che hai questo, il controllo di categoria di servizio IP di Okta, ThreatInsight, Behavior Detection e Identity Threat Protection smettono tutti di vedere il tuo traffico come sospetto. I loop MFA scompaiono, le email "Nuovo accesso" si fermano e le pagine "Access Denied" lasciano spazio alla tua dashboard normale.

Per la maggior parte dei lettori, il percorso più pulito è uno di due prodotti: CometVPN con add-on residenziale e IP dedicato per routing dell'intera macchina, o IPRoyal proxy residenziali statici come SOCKS5 a livello browser per accesso chirurgico. Entrambi mantengono la tua "impronta digitale" coerente — che è ciò che Okta sta davvero osservando.

Ancora una volta sul lato policy: aggirare Okta su un account aziendale dove il tuo team IT ha impostato Network Zones esplicite può violare il tuo accordo di acceptable-use. La soluzione tecnica non sostituisce chiedere all'admin di whitelistare il tuo IP di viaggio, e il System Log registra ogni evento di accesso — proxy o no. Usa questi tool dove hai il diritto di usarli.