2026年のSoundCloud自動化はかつてないほど強力で、同時にかつてないほど脆くなっています。アーティスト、マーケター、グロースハッカーは、再生、フォロー、いいね、リポストを大規模に自動化するためにボットに依存しています。しかし、最近SoundCloudボットを実行しようとしたなら、おそらく同じ壁にぶつかったはずです:HTTP 429「Too Many Requests」エラー、突然のアカウントシャドウバン、または完全なアカウント停止。ツールは1日、せいぜい2日動いて、その後すべてが止まります。

問題はボット自体にあることはほとんどありません。その下にあるインフラストラクチャに原因があります。SoundCloudの検出システムは攻撃的になり、2026年には業界で最も先進的なアンチボット技術によって動いています。これらのシステムの仕組みを理解し、レーダーの下を潜り抜けるために何をすべきかを知ることが、成功する自動化キャンペーンとBANされたアカウントの墓場との分かれ目です。

2026年にSoundCloudがボットを検出する仕組み

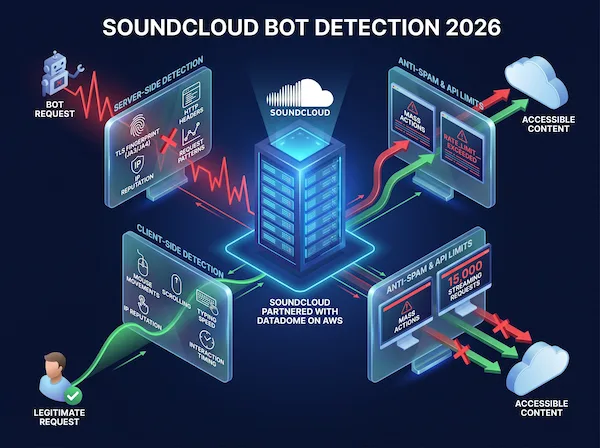

SoundCloudは単純なレートカウンターで自動トラフィックを検出しているわけではありません。このプラットフォームは、AWSインフラストラクチャ上で稼働するエンタープライズグレードのボット管理ソリューションDataDomeと提携しています。DataDomeは、行動パターン、リクエストヘッダー、セッションメタデータ、IPレピュテーションを同時に分析する多層AIシステムを使用して、すべてのリクエストをリアルタイムで評価します。

ボットがSoundCloudにリクエストを送信すると、次のことが起こります:

サーバーサイド検出は、HTMLが読み込まれる前に作動します。DataDomeはTLSフィンガープリント(JA3/JA4ハッシュを使用)、HTTPヘッダー、IPレピュテーションスコア、リクエストパターン、接続メタデータを検査します。すべてのTLSクライアント(Chrome、Firefox、Pythonのrequestsライブラリ、Node.jsなど)は、TLSハンドシェイク中に固有のフィンガープリントを生成します。ボットのフィンガープリントが既知のブラウザと一致しなければ、リクエストは即座にフラグされます。

クライアントサイド検出は、リクエストが最初のゲートを通過した場合に続きます。DataDomeはJavaScriptを通じて行動シグナルを収集します:マウスの動き、スクロールパターン、タイピング速度、インタラクションのタイミング。これらのシグナルをスキップするヘッドレスブラウザは、生のHTTPスクリプトと同じ速さで検出されます。

DataDomeに加えて、SoundCloud独自のアンチスパムシステムがアクティビティ量を監視しています。SoundCloudの機能利用ポリシーによると、自動システムは24時間以内に同じアクションを大量に行うアカウントをフラグします — 大量フォロー、大量いいね、大量リポスト。その閾値を超えると、その機能へのアクセスがブロックされ、場合によっては永久にブロックされます。

APIにも独自の制限があります。SoundCloudはストリーミングリクエストをクライアントIDあたり24時間あたり15,000件に制限し、トークンリクエストはアプリあたり12時間で50トークン、またはIPアドレスあたり1時間で30トークンに制限されています。これを超えると、rate_limit_exceededメッセージ付きの429レスポンスが返されます。

SoundCloudにおけるVPN vs プロキシ:VPNがボットをBANさせる理由

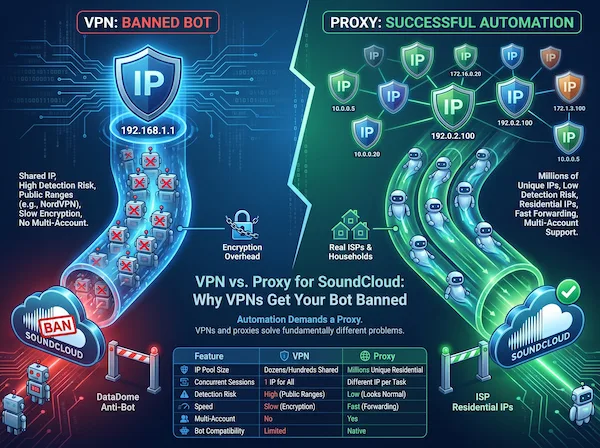

VPNでボットのIPを隠そうとしたなら、おそらく効果がないか、むしろ悪化することに気づいたでしょう。VPNとプロキシは根本的に異なる問題を解決するものであり、自動化にはプロキシが必要です。

VPNはデバイスからのすべてのトラフィックを暗号化し、1つの共有IPを通じてルーティングします。人間のプライバシーのために設計されています:1人、1接続、1つのIP。一方、プロキシサーバーは何千、何百万もの固有のIPアドレスへのアクセスを提供し、異なるロケーションからの同時接続を可能にし、異なるタスクやアカウントに異なるIPを割り当てることができます。

SoundCloud自動化においてこの区別が重要な理由は以下の通りです:

| 特徴 | VPN | プロキシ |

|---|---|---|

| IPプールサイズ | 数十〜数百の共有IP | 数百万のユニークなレジデンシャルIP |

| 同時セッション | 全トラフィックに1つのIP | アカウントまたはタスクごとに異なるIP |

| 検出リスク | 高い — VPN IPレンジは公開リスト | 低い — レジデンシャルIPは一般ユーザーに見える |

| 自動化の速度 | 遅い — 各パケットで暗号化オーバーヘッド | 高速 — 軽量なHTTP/SOCKS5フォワーディング |

| マルチアカウント対応 | 不可 — 全アカウントが1つのIPを共有 | 可能 — アカウントごとに1つのIP割り当て |

| ボット互換性 | 限定的 — ほとんどのボットはVPN経由でルーティングできない | ネイティブ — ボットはプロキシ統合用に構築 |

VPNプロバイダーはIPレンジを公開しており、DataDomeのようなアンチボットシステムは既知のVPNおよびデータセンターIPブロックのデータベースを保持しています。ボットがNordVPNやExpressVPNサーバーを経由して接続すると、DataDomeはそのIPがVPNに属していることをすでに知っており、リクエストはSoundCloudのサーバーに到達する前から低い信頼スコアで始まります。対照的に、レジデンシャルプロキシは実際のISPから実際の家庭に割り当てられたIPを使用するため、自宅からSoundCloudを聴いている普通のリスナーと区別がつきません。

2026年のSoundCloudボット:まだ使えるものは?

ボットは運転手にすぎません。プロキシは道路です。クリーンなIPがなければ、最高のボットでも最初のチェックポイントで止められます。2026年に最もよく使われているSoundCloud自動化ツールは以下の通りです:

Somiiboは最も人気のある専用SoundCloudボットで、20万人以上のユーザーがいます。カスタムハッシュタグターゲティングに基づいてフォロー、いいね、リポスト、コメントを自動化します。Somiibo は人間の行動パターンを模倣するように設計されており、ランダムな遅延やオーガニックに見えるインタラクションシーケンスを備え、外部IPを通じてトラフィックをルーティングするためのプロキシ設定をサポートしています。無料で開始でき、より多い利用にはプレミアムティアがあります。

AIOStreamはSoundCloud、Spotify、Apple Musicを含む複数の音楽プラットフォームでのストリーミング自動化に特化しています。リアルなリスナー行動をシミュレートし、再生とインタラクションのリズムを制御し、フォローやコメントなどのソーシャルエンゲージメント指標よりも再生回数のブーストに主に使用されます。

カスタムPythonスクリプトは、Selenium、Playwright、またはSoundCloud APIを使った生のHTTPリクエストなどのライブラリを使用し、技術的なユーザーの間で依然として人気があります。最大の柔軟性を提供しますが、安全に実行するためにはプロキシインフラストラクチャに関する最も多くの知識が必要です。TLSフィンガープリントスプーフィングなしでデフォルトのrequestsライブラリを使用するPythonスクリプトは、DataDomeのJA3分析によって即座に検出されます。

Axiom.aiは、ビジュアルインターフェースを通じてSoundCloudインタラクションを自動化できるノーコードブラウザ自動化ビルダーを提供します。スケジュールされたアップロード、一括コンテンツアクション、データ抽出などの軽いタスクに最適で、大量の再生ブーストには向いていません。

どのツールを選んでも、すべてにプロキシ設定オプションがあるのには理由があります:大規模に機能するには、すべてクリーンでローテーションするIPが必要です。

SoundCloud検出の解決策:スティッキーセッション、ローテーションIP、IPタイプ

SoundCloud自動化においてすべてのプロキシが同じように機能するわけではありません。プロキシの種類、セッションモード、IPの出所はすべて、ボットがレーダーの下を潜り抜けるか、最初のリクエストでフラグされるかに影響します。

スティッキーセッション vs ローテーションIP

スティッキーセッションは設定された期間、同じIPアドレスを維持します — プロバイダーによって10分から24時間以上まで。永続的なIDが必要なアクションに使用します:アカウントへのログイン、DM送信、プロフィール管理、時間をかけたフィードとのインタラクション。SoundCloudのセッショントラッキングは、ブラウジングセッション中に一貫したIPを期待します。セッション中にIPが変わると、プラットフォームが認証トークンを無効化したり、再ログインを強制したり、アクティビティを不審としてフラグしたりする可能性があります。

ローテーションIPはリクエストごとまたは短い間隔で変わります。セッションの継続性が不要な大量タスクに使用します:トラックメタデータのスクレイピング、フォロワーリストの収集、大きなIPプールへの再生回数の分散。ローテーションはリクエスト負荷を分散させ、単一のIPがレートリミットをトリガーしないようにします。

レジデンシャル vs データセンター vs モバイルプロキシ

レジデンシャルプロキシは、実際のISPが家庭の接続に割り当てたIPアドレスです。アパートからSoundCloudをストリーミングしている普通の人と全く同じに見えるため、高い信頼スコアを持っています。SoundCloud自動化において、レジデンシャルIPは標準的な推奨です。DataDomeのIPレピュテーションチェックを通過し、既知のプロキシデータベースにリストされていません。

データセンタープロキシはAWS、DigitalOcean、Hetznerなどのホスティングプロバイダーから提供されます。高速で安価ですが、DataDomeはほぼ普遍的にブロックします。SoundCloudのアンチボットシステムはデータセンターIPレンジを即座に識別できます — プロキシIPがバージニアのAmazonデータセンターに解決されると、ページが読み込まれる前にフラグされます。検出が問題にならない非認証タスク(レートリミット内のパブリックAPI呼び出しなど)にのみデータセンタープロキシを使用してください。

モバイルプロキシは実際の4G/5Gセルラーネットワークを通じてトラフィックをルーティングします。モバイルキャリアが何千ものユーザー間で常にIPをリサイクルし、アンチボットシステムが正規のモバイルユーザーに影響を与えるためモバイルレンジをブロックすることに消極的であるため、あらゆるプロキシタイプの中で最高の信頼スコアを持っています。モバイルプロキシはプレミアムオプションで、より高価ですが、SoundCloudアカウント管理では事実上検出不可能です。

理想的なセットアップ

ほとんどのSoundCloud自動化キャンペーンにおける最適な構成は以下の通りです:

アカウント管理(ログイン、フォロー、いいね、DM):スティッキーセッション付きのレジデンシャルまたはモバイルプロキシ、アカウントごとに1つの専用IP。ベストプラクティスは1:1の比率 — 一貫したID フットプリントを維持するためにSoundCloudアカウントごとに1つのスタティックIP。

再生回数ブースト:ローテーションIP付きレジデンシャルプロキシ、複数の地理的ロケーションに分散。各再生リクエストは、世界中のオーガニックなリスナーをシミュレートするために異なるIPから発信する必要があります。

スクレイピングとデータ収集:短いセッション期間のローテーションレジデンシャルプロキシ。リクエストをプール全体に分散し、クライアントIDあたり15,000ストリーミングリクエストの制限以下に留めてください。

トラブルシューティング:問題が発生した場合

適切なプロキシインフラストラクチャがあっても、問題は発生し得ます。最も一般的なSoundCloud自動化の障害に対する診断チェックリストを以下に示します:

HTTP 429「Too Many Requests」:SoundCloudのレートリミットに達しています。リクエスト頻度を下げるか、アクション間の遅延を増やすか、トラフィックをより多くのIPに分散してください。クライアントIDが15,000ストリーミングリクエストの上限またはトークンリクエスト制限(アプリあたり12時間で50、IPあたり1時間で30)を超えていないか確認してください。

HTTP 403「Forbidden」:IPがブラックリストに載っているか、TLSフィンガープリントがフラグされている可能性があります。データセンタープロキシを使用している場合は、レジデンシャルまたはモバイルIPに切り替えてください。Pythonスクリプトを使用している場合、問題はTLSフィンガープリントかもしれません — PythonのデフォルトrequestsライブラリのJA3フィンガープリントはChromeとは全く異なります。実際のブラウザフィンガープリントに一致させるために、curl_cffiやステルスプラグイン付きのPlaywrightなどのヘッドレスブラウザの使用を検討してください。

アカウントシャドウバン(トラックが検索に表示されなくなる、エンゲージメントがゼロになる):SoundCloudのアンチスパムシステムが繰り返しの一括アクションとしてアカウントをフラグしました。すべての自動化活動を直ちに停止し、48〜72時間待ってから、はるかに少ない量で、アクション間のランダムな遅延を長くして再開してください。今後は、1日のアクション数を控えめに保ちましょう — 正確な閾値は公開されていませんが、コミュニティの経験ではアカウントあたり1日100〜200フォロー/いいね以下を推奨しています。

トークン認証エラー:アクティブセッション中にIPが変わると、SoundCloudがOAuthトークンを無効化する可能性があります。認証済みリクエストを含むタスクにはスティッキーセッションに切り替えてください。セッション時間は少なくとも30分に設定してください。

CAPTCHAチャレンジ:行動スコアがボーダーラインの場合、DataDomeがCAPTCHAを表示することがあります。これは通常、ボットがリアルなクライアントサイドシグナルを生成していないことを意味します。生のHTTPリクエストの代わりに完全なヘッドレスブラウザ(PlaywrightまたはPuppeteer)を使用し、人間らしい遅延とインタラクションパターンを追加してください。

プロキシあたり何アカウント?

これは最もよくある質問の1つで、答えはプロキシの種類によります:

スタティックレジデンシャルまたはISPプロキシ:1:1の比率を守りましょう。SoundCloudアカウントごとに1つの専用IP。これにより各アカウントに実際のユーザーのような一貫したIDが付与されます。スタティックIPを複数のアカウント間で共有すると、SoundCloudのシステムが検出する明確なパターンが生まれます。

ローテーションレジデンシャルプール:各アカウントが異なる出口IPのスティッキーセッションを使用する限り、1つのレジデンシャルプロキシプールで複数のアカウントを実行できます。ほとんどの質の高いプロバイダーでは、同じプールから異なるIPを取得するために異なるセッションIDを割り当てることができます。

モバイルプロキシ:モバイルIPは設計上多くの実際のユーザー間で共有されているため、モバイルIPあたり2〜3アカウントを疑いを持たれずに実行できます。ただし同時セッションは適切に保ちましょう — 同じモバイルIPで5つのアカウントを同時に実行しないでください。

SoundCloudに無料プロキシは使えるか?

使えません。無料プロキシはほぼ常に、すべての主要なアンチボットシステムによってすでにフラグされブラックリストに登録されたデータセンターIPです。侵害されたサーバーから流出していることが多く、セッション管理を提供せず、稼働率が極めて悪く、トラフィックをログに記録します。SoundCloud自動化に無料プロキシを使用することは、アカウントを永久にBANされる最も速い方法です。DataDomeのIPレピュテーションデータベースは、最初のリクエストが完了する前に無料プロキシIPをフラグします。

予算が問題なら、実際に使用した帯域幅のみ支払う従量制レジデンシャルプランを提供するプロバイダーを探してください。月額固定サブスクリプションではなく。推奨リストのいくつかのプロバイダーは月額$10未満のエントリープランを提供しています。

SoundCloudの利用規約に関する注意

SoundCloudの利用規約は、ボット、スクリプト、または自動化手段を使用してプラットフォームと対話することを明示的に禁止しています — アカウント登録、フォロワー追加、コンテンツ再生、ユーザーのフォロー・アンフォロー、メッセージ送信、コメント投稿を含みます。これらのポリシーに違反したアカウントは、機能制限、シャドウバン、または永久停止のリスクがあり、事前警告なしに行われる場合もあります。

この記事の情報は教育および研究目的で提供されています。自動化ツールの使用を選択する場合、それが自己責任であり、SoundCloudの規約に違反する可能性があることを理解してください。自動化に関する決定を行う前に、SoundCloudのコミュニティガイドラインを確認することをお勧めします。

適切なプロキシプロバイダーの選び方

SoundCloud自動化を確実に動作させるには、スティッキーとローテーションの両方のセッションオプションを備えたレジデンシャルIP、広い地理的カバレッジ、DataDomeによってまだフラグされていないクリーンなIPプールを提供するプロキシプロバイダーが必要です。プロバイダーはHTTP/HTTPSおよびSOCKS5プロトコルをサポートし、特定のIPを特定のアカウントに割り当てられるきめ細かいセッション制御を提供する必要があります。

SoundCloudツールに必要な特定のスティッキーセッションと低遅延レジデンシャルIPを提供するプロバイダーを見つけるには、SoundCloud向けプロキシプロバイダーベスト10の最新分析をご覧ください。音楽プラットフォーム自動化のユースケースに特化して、各プロバイダーのIP品質、セッション信頼性、地理的カバレッジをテストしています。