Если вы пытались войти в рабочую панель через Okta из отельного Wi-Fi, коворкинга или личного VPN и встретили экран «Access Denied», шквал MFA-запросов или предупреждение «Обнаружен новый вход» с блокировкой аккаунта — вы уже видели не ту сторону IP-зависимого стека безопасности Okta. В 2026 Okta — одна из самых агрессивных платформ идентификации в инспекции происхождения трафика, и неправильный выбор VPN или прокси срабатывает на каждой тревоге.

Этот гид показывает, как именно Okta классифицирует IP, почему большинство потребительских VPN не справляется с ним, и какая конфигурация прокси или VPN удержит вас в системе без алертов «Подозрительная активность». Всё здесь основано на справочной документации Okta и исследованиях, опубликованных командой безопасности Okta. Мы также обозначим границу между легитимным доступом (удалённая работа, командировочные сотрудники, личные защищённые Okta аккаунты) и политикой вашей компании против обхода контроля — эта часть на вас, не на инструменте.

TL;DR: Okta классифицирует каждый IP, попадающий в ваш тенант, по категории сервиса (VPN, Proxy, Tor, Anonymizer) и по ASN. VPN из дата-центров NordVPN, ExpressVPN, Surfshark и подобных потребительских брендов явно поименованы в IP-категориях сервисов Okta и часто блокируются или помечаются. Конфигурации, удерживающие вас в системе, — это статические резидентные/ISP-прокси и резидентные VPN-выходные IP — оба выглядят как обычный домашний широкополосный канал. Ротационные прокси выкинут вас, потому что будут запускать MFA каждые несколько минут; статические IP и выделенные резидентные выходы — единственные конфигурации, сохраняющие «постоянный цифровой след» для Behavior Detection Okta.

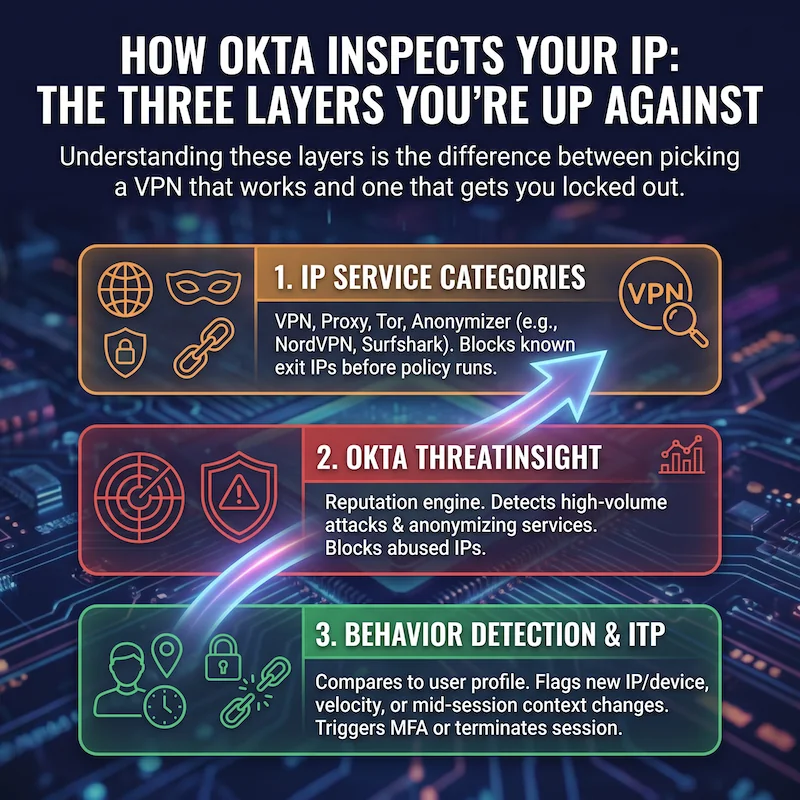

Как Okta инспектирует ваш IP — три слоя, против которых вы идёте

Okta не просто журналирует ваш IP; она классифицирует его минимум по трём слоям, каждый из которых может отказать вам во входе или эскалировать к MFA. Понимание этих слоёв — разница между рабочим выбором VPN и тем, что вас выкинет.

1. IP-категории сервисов (VPN, Proxy, Tor, Anonymizer)

Каждый IP, попадающий в ваш тенант, разрешается в базе IP-категорий сервисов Okta. Документация Okta явно перечисляет такие категории, как «VPN», «Proxy», «Anonymizer» и «Tor», и даже именует конкретные потребительские VPN-бренды как отдельные категории — Avast VPN, Google VPN, NordVPN, Surfshark VPN и другие. Как только IP отнесён к категории VPN или Anonymizer, администратор может использовать функцию Enhanced Dynamic Zones Okta, чтобы блокировать или бросать вызов запросу до того, как сработает любая оценка политики.

Именно поэтому VPN за 3$/мес, отлично проходящая тест Netflix, ломается в Okta — выходной IP принадлежит известной VPN-ASN, которую Okta фингерпринтит на уровне категории, независимо от выбранной страны.

2. Okta ThreatInsight

ThreatInsight — это движок репутации Okta. Он обнаруживает большие объёмы атак на основе учётных данных (password spraying, credential stuffing) и с февраля 2024 года также запросы от Anonymizing Services. Если кто-то ещё злоупотребляет VPN на вашем общем выходном пуле, ThreatInsight может забанить ваш IP до того, как вы дойдёте до страницы пароля. Бан появляется как общий «Access Denied» или в системном логе администратора как событие security.threat.detected или security.request.blocked.

3. Behavior Detection и Identity Threat Protection (ITP)

Даже если IP проходит проверку категории и ThreatInsight, Behavior Detection Okta сравнивает новый вход с профилем, построенным по вашей истории. Документация Okta определяет «новое событие входа» как событие с другим IP, устройством, локацией или скоростью по сравнению с предыдущими событиями пользователя. Любой из этих триггеров — например, скачок с домашнего IP на выход VPN в Токио между двумя вкладками — генерирует e-mail «Новый вход» и дополнительный MFA-запрос.

В организациях с более новой Identity Threat Protection (ITP) Okta всё ещё строже. ITP запускает событие user.session.context.change, когда контекст IP или устройства меняется в середине сессии, и политики могут немедленно завершить вашу активную сессию во всех защищённых Okta приложениях. Перевод: нестабильный VPN, кратко обрывающийся и переподключающийся через другой выходной IP, может разлогинить вас из всех рабочих приложений одновременно.

Почему Okta блокирует определённые VPN и прокси

Три конкретные причины, по которым ваш текущий VPN ломается, в порядке распространённости:

Выходной IP находится на ASN дата-центра. Практически каждый потребительский VPN — включая бренды, которые Okta именует прямо в своих IP-категориях сервисов — работает на ASN провайдеров вроде OVH, Choopa, Hetzner, M247, DigitalOcean и им подобных. Системы репутации обращаются с трафиком таких ASN как с принципиально менее доверительным. Если администратор настроил Dynamic Zone с «VPN» или «Anonymizer» в списке блокировки, все потребительские VPN на этих диапазонах дата-центров отвергаются на уровне сетевой зоны.

IP использовался другими аккаунтами для неудачных попыток входа. Общие выходы VPN получают град ударов. ThreatInsight отслеживает частоту неудач на IP, и если IP пересекает порог, он попадает в публично документированный список блокировки «прокси с высокой частотой неудачных входов» Okta. Ваш аккаунт ничего плохого не сделал — вы просто унаследовали шумного соседа.

IP меняется слишком часто. Ротационные резидентные прокси, бесплатные публичные прокси и VPN с агрессивной балансировкой нагрузки меняют выходной IP каждые несколько минут. Каждая смена — это событие «новый IP» в Behavior Detection, что заставляет MFA step-up — вы перевводите код TOTP каждые пять минут. Хуже того, в тенантах с включённым ITP смена в середине сессии может жёстко завершить вашу сессию и заставить полностью перелогиниться.

«Access Denied» в Okta при VPN — что эта ошибка реально означает

Два паттерна ошибок доминируют в форумах поддержки. Какой из них вы видите — точно говорит, что чинить.

«Access Denied» без MFA-запроса. Блокировка произошла до любой оценки политики. Это почти всегда блок-лист сетевой зоны или ThreatInsight, банящий IP. Решение — не более стойкие учётные данные, а другой IP, не подпадающий под категории, которые администратор поставил в список блокировки. Резидентный или ISP-прокси с чистой репутацией обычно единственный путь, который проходит.

Бесконечная MFA-петля. Сам IP не забанен, но Behavior Detection срабатывает снова и снова, потому что каждый запрос приходит с другого выхода. Это классическая подпись бесплатного VPN, ротационного резидентного прокси или плохо настроенного коммерческого VPN с round-robin пулами. Решение: зафиксироваться на одном, выделенном IP — либо статическом резидентном прокси, либо VPN с дополнением выделенного IP.

Лучшие прокси для Okta: резидентные vs. дата-центр

Из всех категорий прокси только две надёжно работают против Okta в 2026:

Статические резидентные (ISP) прокси — решение «Okta proxy». Это IP, исходящие в сетях ISP вроде Comcast, Vodafone или BT, но назначенные вам на 30 дней или дольше. Для проверки IP-категории сервиса Okta они выглядят как абонент домашнего широкополосного канала, потому что структурно ими и являются. Поскольку IP стабилен, Behavior Detection обращается с последующими входами как с тем же доверенным местом и не эскалирует к MFA на каждый запрос. Именно это люди имеют в виду под «Okta proxy» — они ищут статический резидентный IP, а не выделенный инструмент. IPRoyal, MarsProxies и Swiftproxy все продают статические резидентные ISP-планы от примерно 6$ за IP/мес с неограниченной пропускной способностью.

Ротационные резидентные прокси — только со sticky-сессии. Чисто ротационные резидентные пулы меняют выходной IP за запрос или каждые несколько минут — именно то, что Behavior Detection ненавидит. Однако большинство современных провайдеров предлагают режимы sticky-сессия, удерживающие тот же IP до 24 часов (IPRoyal, MarsProxies, Swiftproxy). Со включёнными sticky-сессии ротационный резидентный становится пригодным для Okta — хотя выделенный статический резидентный план чище, если вы работаете с одного устройства каждый день.

Прокси дата-центров — почти всегда не работают. Та же проблема ASN, что и у VPN дата-центров. Сохраните их для скрейпинга и бот-задач, не для доступа к Okta.

Избегаем алертов «Новый вход» Okta с прокси выделенного IP

Самое крупное единичное улучшение, которое большинство людей замечают мгновенно, — это переход с общего выхода VPN на выделенный резидентный или ISP IP. Что меняется с точки зрения Okta:

- Behavior Detection видит постоянное местоположение. IP, ASN и геолокация перестают меняться между входами. После нескольких входов с одного и того же выделенного IP этот IP становится частью вашего «known-good» профиля, и Okta перестаёт эскалировать к MFA по условию смены IP.

- Больше никаких e-mail «Новый вход». Эти e-mail приводятся тем же сигналом Behavior Detection. Зафиксируйте IP — алерты замолкают.

- Identity Threat Protection (ITP) не срабатывает. ITP ищет смены IP в середине сессии. Выделенный IP полностью устраняет триггер.

- Ваш IP не находится в категории сервиса «VPN» или «Anonymizer». Статический резидентный IP классифицируется как резидентный ISP на уровне ASN, а не как VPN. Enhanced Dynamic Zones Okta его не блокируют.

Та же логика на стороне VPN: VPN с дополнением выделенного IP (вместо общего сервера) плюс опция резидентного выхода выглядит для Okta точно как домашний широкополосный канал. CometVPN продаёт оба — его план выделенного резидентного IP — одна из немногих потребительских конфигураций, объединяющая обе характеристики, которые волнуют Okta.

Обход географических ограничений Okta для удалённой работы

Это легитимный сценарий, ради которого большинство читателей сюда попадают. Ваш работодатель направляет входы Okta через регионально заблокированные Network Zones — что-то вроде «только США, Великобритания, Канада и список разрешённых стран ЕС» — и вы в командировке, работаете из дома семьи партнёра за границей или пытаетесь дотянуться до личного защищённого Okta сервиса из страны, которую ваш провайдер санкционировал.

Правильный инструмент здесь — это резидентный VPN или статический резидентный прокси с выходом в вашей домашней стране (не в стране, в которой вы сейчас находитесь). Поток:

- Выберите провайдера с выходным IP в вашей обычной рабочей стране. MarsProxies покрывает 195+ стран с таргетингом по стране и городу; резидентное дополнение CometVPN покрывает основные географии удалённой работы (США, Великобритания, ЕС, Канада).

- Используйте sticky-сессия или выделенный IP, не ротационный. Иначе Behavior Detection эскалирует MFA на каждый запрос.

- Войдите один раз с десктопа, завершите MFA, и дайте Okta построить профиль «known-good» для этого IP. После трёх–пяти чистых входов запросы успокаиваются.

Две важные оговорки. Во-первых, это касается только Geo Zones; если контроль доступа работодателя строже (device posture, аутентификация по сертификату, аппаратные ключи), одного прокси не хватит. Во-вторых, преднамеренный обход Network Zones работодателя может нарушать вашу AUP независимо от технической конфигурации. Используйте этот подход для личных защищённых Okta аккаунтов или с явного одобрения IT-команды на время поездок.

Почему Okta продолжает запрашивать MFA на моём VPN?

Три паттерна, в порядке частоты:

Вы подключаетесь через разные серверы каждую сессию. Большинство потребительских VPN при подключении выбирают «самый быстрый сервер» за вас. Это значит другой выходной IP каждый раз, часто в другом городе. Behavior Detection обращается с каждым как с новым событием IP и пере-запрашивает MFA. Решение: зафиксировать VPN на одном сервере (или купить дополнение выделенного IP).

Ваш VPN балансирует нагрузку внутри сессии. Некоторые провайдеры тихо ротируют выходной IP через свой собственный балансировщик в середине сессии. Поищите режим «Obfuscated» или «Static IP» и включите. Если провайдер не предлагает ничего, переключитесь на резидентный VPN или статический резидентный прокси.

Ваш IP находится в известной категории сервиса VPN. Даже если стабилен, поиск IP-категории сервиса Okta может пометить ASN вашего VPN как «VPN» или «Anonymizer». Если политика администратора гласит «требовать MFA для категории сервиса VPN», вы будете получать MFA-вызов на каждом входе, что бы ни было. Только резидентный/ISP выходной IP избегает этой проверки категории.

Лучший VPN/прокси, не запускающий безопасность Okta

Короткий список ниже отфильтрован по трём свойствам, реально важным против Okta — резидентный или ISP выход, выделенный/sticky IP и поддержка HTTP/HTTPS или SOCKS5 для проксирования на уровне браузера.

CometVPN — лучший вариант VPN в один клик. Дополнение Native Residential CometVPN направляет трафик через ISP-выходы и сочетается с опцией выделенного IP. Эта комбинация — резидентный ASN плюс стабильный IP — покрывает и проверку IP-категории сервиса, и триггер Behavior Detection в одном продукте. Планы начинаются от 1,89$/мес на длинном тарифе с 30-дневной гарантией возврата — низкорисковый способ валидировать конфигурацию против вашего конкретного тенанта Okta.

IPRoyal — лучший статический резидентный (ISP) прокси. Статические резидентные планы IPRoyal — ISP-уровня и стабильны 30+ дней, с поддержкой протоколов HTTP, HTTPS и SOCKS5. Резидентный пул 32M+ покрывает 195+ стран, и панель показывает таргетинг по городу — полезно, если Network Zones вашей компании настроены до уровня города. Статика от примерно 7$/IP/мес.

MarsProxies — крепкая ротационная-со-sticky конфигурация. Если вам нужен один и тот же провайдер также для скрейпинга или работы с аккаунтами в социальных сетях, ротационный резидентный план MarsProxies со sticky-сессии до 7 дней — гибкий компромисс. HTTP/HTTPS и SOCKS5 поддерживаются, цены от 3,49$/ГБ с не истекающим трафиком.

Swiftproxy — самое широкое покрытие стран. Статические резидентные ISP-планы Swiftproxy начинаются от 6$/IP с неограниченной пропускной способностью и пожизненным обновлением IP. Пул 80M+ охватывает 195+ стран — самое широкое покрытие из четырёх, если поездки за пределы треугольника США/Великобритания/ЕС в списке. HTTP, HTTPS и SOCKS5 все доступны.

Если вам нужно более широкое сравнение провайдеров резидентных прокси по цене, размеру пула и функциям, наш гид Топ-10 лучших провайдеров резидентных прокси идёт глубже.

Можно ли обойти отслеживание местоположения Okta?

Вы не можете отключить отслеживание Okta. Сигналы IP, ASN, геолокации и поведения присущи тому, как работает Okta — каждый запрос проходит эти проверки, прежде чем дойти до вашей политики sign-on. Что вы можете сделать — это представить другой сигнал: резидентный или ISP IP из вашей домашней страны, удерживаемый стабильным, заставляет геотрекинг указывать на ваше обычное местоположение, даже когда вы физически в другом месте.

Тот же приём проигрывает в трёх случаях — будьте честны в том, против чего вы реально идёте. Аппаратно привязанные проверки device posture (Okta Verify с FastPass, Yubikey или аутентификация по сертификату) привязываются к устройству, не к сети — прокси не помогает. Conditional Access политики, привязывающие вас к Managed Devices, аналогично вне досягаемости. И сигналы антифрода, питающие Identity Threat Protection, от сторонних инструментов (Crowdstrike, SentinelOne и т. д.) работают на телеметрии устройства — чистый IP не спасёт помеченный endpoint.

Настройка прокси на уровне браузера (поток SOCKS5)

Если вы просто хотите, чтобы Okta видела другой IP — скажем, чтобы использовать личный аккаунт из-за границы без маршрутизации всей машины через VPN — браузерный SOCKS5 прокси — самая чистая конфигурация.

- Купите статический резидентный или ISP план у любого из провайдеров выше. SOCKS5 поддерживается у IPRoyal, MarsProxies и Swiftproxy.

- Используйте профиль-изолированный браузер, такой как Brave, контейнер Firefox или анти-детект-браузер, чтобы ограничить прокси одним профилем.

- В сетевых настройках браузера введите SOCKS5 хост и порт из панели провайдера с выданными учётными данными.

- Сначала зайдите на

ipinfo.io. IP и ASN должны соответствовать вашему выделенному прокси и стране, в которой вы его купили. Если показывает ваш реальный IP, браузер не направляет через прокси — проверьте конфигурацию. - Теперь войдите в Okta. Ожидайте MFA на первом входе (это новый IP). После трёх–пяти чистых входов Behavior Detection добавит IP в ваш доверенный профиль.

Быстрое сравнение: какая конфигурация для какого сценария

Выберите строку, соответствующую тому, что вы реально пытаетесь сделать.

- Ежедневный рабочий доступ из дома + случайные поездки: статический резидентный/ISP прокси от IPRoyal или MarsProxies, настроенный как SOCKS5 в рабочем браузере. Самый стабильный профиль Behavior Detection.

- Маршрутизация всей машины для поездок: CometVPN с дополнением Native Residential плюс выделенный IP. Проще настроить, чем общесистемный прокси.

- Множественные аккаунты на защищённых Okta платформах (например, агентство / много клиентов): ротационный резидентный со sticky-сессии от MarsProxies в сочетании с анти-детект-браузером удерживает каждый профиль на стабильном IP в течение всего рабочего дня.

- Личный защищённый Okta аккаунт, доступ из санкционированной страны: статический резидентный ISP от MarsProxies с выходом в вашей домашней стране плюс SOCKS5 в свежем профиле браузера.

Заключение: что реально работает против Okta в 2026

Паттерн в каждой работающей конфигурации одинаков: стабильный IP, резидентный или ISP ASN, без флага категории сервиса, постоянное местоположение. Как только это есть, проверка IP-категории сервиса Okta, ThreatInsight, Behavior Detection и Identity Threat Protection перестают видеть ваш трафик как подозрительный. MFA-петли исчезают, e-mail «Новый вход» прекращаются, а страницы «Access Denied» уступают место вашей обычной панели.

Для большинства читателей самый чистый путь — один из двух продуктов: CometVPN с дополнениями резидентного и выделенного IP для маршрутизации всей машины, или статические резидентные прокси от IPRoyal как ограниченный браузером SOCKS5 для хирургического доступа. Оба удерживают ваш «цифровой след» постоянным — то, за чем Okta реально следит.

Ещё раз о стороне политики: обход Okta на корпоративном аккаунте, где ваша IT-команда установила явные Network Zones, может нарушать ваше соглашение о допустимом использовании. Техническое решение не заменяет просьбу к администратору добавить ваш дорожный IP в whitelist — и System Log записывает каждое событие входа, прокси или нет. Используйте эти инструменты там, где у вас есть право их использовать.