ถ้าคุณเคยพยายามล็อกอินเข้าแดชบอร์ดงานผ่าน Okta จาก Wi-Fi โรงแรม สเปซ coworking หรือ VPN ส่วนตัว แล้วเจอหน้า "Access Denied" คำขอ MFA ที่ไหลทะลัก หรือคำเตือน "ตรวจพบการเข้าสู่ระบบใหม่" ที่ล็อกบัญชีคุณ — คุณก็เจอด้านที่ผิดของกองความปลอดภัยที่อ่อนไหวต่อ IP ของ Okta แล้ว ในปี 2026 Okta เป็นหนึ่งในแพลตฟอร์มอัตลักษณ์ที่ก้าวร้าวที่สุดในการตรวจสอบที่มาของทราฟฟิก และการเลือก VPN หรือพร็อกซี่ผิดจะกระตุ้นทุกสัญญาณเตือน

คู่มือนี้แสดงให้เห็นอย่างชัดเจนว่า Okta จัดประเภท IP อย่างไร เหตุใด VPN ของผู้บริโภคส่วนใหญ่จึงล้มเหลว และการตั้งค่าพร็อกซี่หรือ VPN แบบใดที่ทำให้คุณล็อกอินอยู่ได้โดยไม่ทำให้เกิดการแจ้งเตือน "กิจกรรมน่าสงสัย" ทุกอย่างในนี้อ้างอิงเอกสารช่วยเหลือของ Okta และงานวิจัยที่ทีมความปลอดภัยของ Okta เผยแพร่ เราจะระบุเส้นแบ่งระหว่างการเข้าถึงที่ถูกต้องตามกฎหมาย (การทำงานทางไกล พนักงานที่เดินทาง บัญชีส่วนตัวที่ Okta คุ้มครอง) และนโยบายของบริษัทคุณที่ห้ามหลีกเลี่ยงการควบคุม — ส่วนนั้นขึ้นอยู่กับคุณ ไม่ใช่เครื่องมือ

TL;DR: Okta จัดประเภททุก IP ที่เข้าถึง tenant ของคุณตามหมวดหมู่บริการ (VPN, Proxy, Tor, Anonymizer) และตาม ASN VPN datacenter จาก NordVPN, ExpressVPN, Surfshark และแบรนด์ผู้บริโภคที่คล้ายกันถูกระบุชื่อชัดเจนในหมวดหมู่บริการ IP ของ Okta และมักถูกบล็อกหรือถูกตั้งธง การตั้งค่าที่ทำให้คุณล็อกอินอยู่ได้คือ พร็อกซี่ residential/ISP แบบสแตติก และ IP exit ของ residential VPN — ทั้งสองดูเหมือนการเชื่อมต่อบรอดแบนด์ที่บ้านปกติ พร็อกซี่หมุนเวียนจะทำให้คุณถูกล็อกออกเพราะจะกระตุ้น MFA ใหม่ทุกๆ ไม่กี่นาที; IP สแตติกและ residential exit ที่อุทิศคือการตั้งค่าเดียวที่รักษา "รอยเท้าดิจิทัลที่สม่ำเสมอ" สำหรับ Behavior Detection ของ Okta

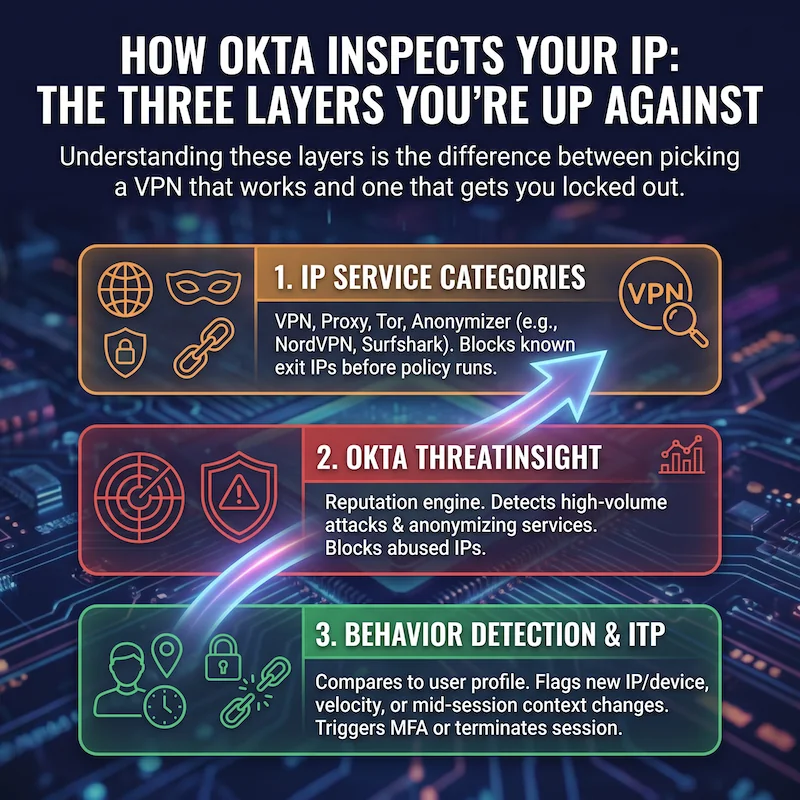

Okta ตรวจสอบ IP ของคุณอย่างไร — สามชั้นที่คุณต้องเผชิญ

Okta ไม่ได้แค่บันทึก IP ของคุณ; มันจัดประเภทผ่านอย่างน้อยสามชั้น ซึ่งทุกชั้นสามารถปฏิเสธการล็อกอินของคุณหรือยกระดับให้เป็น MFA การเข้าใจชั้นเหล่านี้คือความแตกต่างระหว่างการเลือก VPN ที่ใช้งานได้กับการเลือกที่ทำให้คุณถูกล็อกออก

1. หมวดหมู่บริการ IP (VPN, Proxy, Tor, Anonymizer)

ทุก IP ที่เข้าถึง tenant ของคุณจะถูกแก้ไขกับฐานข้อมูลหมวดหมู่บริการ IP ของ Okta เอกสารของ Okta แสดงรายการหมวดหมู่อย่างชัดเจน เช่น "VPN", "Proxy", "Anonymizer" และ "Tor" และยังระบุชื่อแบรนด์ VPN ผู้บริโภคเฉพาะเป็นหมวดหมู่แยก — Avast VPN, Google VPN, NordVPN, Surfshark VPN และอื่นๆ เมื่อ IP ถูกจัดประเภทเป็น VPN หรือ Anonymizer ผู้ดูแลระบบสามารถใช้ฟีเจอร์ Enhanced Dynamic Zones ของ Okta เพื่อบล็อกหรือท้าทายคำขอก่อนที่การประเมินนโยบายใดๆ จะทำงาน

นี่คือเหตุผลว่าทำไม VPN ราคา $3/เดือน ที่ผ่านการทดสอบ Netflix ได้ดี จึงล้มเหลวกับ Okta — IP exit เป็นของ ASN VPN ที่รู้จัก ซึ่ง Okta ทำ fingerprint ในระดับหมวดหมู่ ไม่ว่าคุณจะเลือกประเทศใดก็ตาม

2. Okta ThreatInsight

ThreatInsight คือเครื่องยนต์ชื่อเสียงของ Okta ตรวจจับการโจมตีตามข้อมูลรับรองที่มีปริมาณสูง (password spraying, credential stuffing) และตั้งแต่กุมภาพันธ์ 2024 ก็รวมถึงคำขอจาก Anonymizing Services ด้วย หากคนอื่นใช้ VPN ในทางที่ผิดบน exit pool ที่แชร์กับคุณ ThreatInsight อาจแบน IP ของคุณก่อนที่คุณจะถึงหน้ารหัสผ่าน การแบนปรากฏเป็น "Access Denied" ทั่วไป หรือใน System Log ของผู้ดูแลระบบเป็นเหตุการณ์ security.threat.detected หรือ security.request.blocked

3. Behavior Detection และ Identity Threat Protection (ITP)

แม้ว่า IP จะผ่านการตรวจสอบหมวดหมู่และ ThreatInsight แล้ว Behavior Detection ของ Okta จะเปรียบเทียบการล็อกอินใหม่กับโปรไฟล์ที่สร้างจากประวัติของคุณ เอกสารของ Okta กำหนด "เหตุการณ์ล็อกอินใหม่" เป็นเหตุการณ์ที่มี IP, อุปกรณ์, ตำแหน่ง หรือความเร็วต่างจากเหตุการณ์ก่อนหน้าของผู้ใช้ ทริกเกอร์ใดๆ — เช่น การกระโดดจาก IP ที่บ้านไปยัง exit VPN โตเกียวระหว่างสองแท็บเบราว์เซอร์ — สร้างอีเมล "การล็อกอินใหม่" และคำขอ MFA เพิ่มเติม

ในองค์กรที่มี Identity Threat Protection (ITP) ที่ใหม่กว่าของ Okta จะเข้มงวดยิ่งขึ้น ITP เปิดใช้เหตุการณ์ user.session.context.change เมื่อบริบท IP หรืออุปกรณ์ของคุณเปลี่ยน กลางเซสชัน และนโยบายสามารถยุติเซสชันที่ใช้งานอยู่ของคุณทันทีในแอปที่ Okta คุ้มครองทั้งหมด แปลว่า: VPN ที่ไม่เสถียรซึ่งหลุดสั้นๆ และเชื่อมต่อใหม่ผ่าน IP exit ที่แตกต่างกันสามารถทำให้คุณออกจากระบบจากแอปงานทั้งหมดในเวลาเดียวกัน

เหตุใด Okta จึงบล็อก VPN และพร็อกซี่บางตัว

สามเหตุผลที่เป็นรูปธรรมว่าทำไม VPN ปัจจุบันของคุณจึงล้มเหลว เรียงตามความถี่ที่พบ:

IP exit อยู่บน ASN datacenter แทบทุก VPN ผู้บริโภค — รวมถึงแบรนด์ที่ Okta ระบุชื่อโดยตรงในหมวดหมู่บริการ IP — ทำงานบน ASN ผู้ให้บริการเช่น OVH, Choopa, Hetzner, M247, DigitalOcean และอื่นๆ ระบบชื่อเสียงปฏิบัติต่อทราฟฟิกจาก ASN เหล่านั้นว่ามีความน่าเชื่อถือต่ำโดยเนื้อแท้ หากผู้ดูแลตั้ง Dynamic Zone ที่มี "VPN" หรือ "Anonymizer" ในรายการบล็อก VPN ผู้บริโภคทั้งหมดในช่วง datacenter เหล่านั้นจะถูกปฏิเสธในระดับ network zone

IP ถูกใช้โดยบัญชีอื่นสำหรับการล็อกอินที่ล้มเหลว exit VPN ที่แชร์ถูกถล่มอย่างหนัก ThreatInsight ดูอัตราความล้มเหลวต่อ IP และหาก IP เกินเกณฑ์ จะลงเอยในรายการบล็อก "พร็อกซี่ที่มีอัตราล็อกอินล้มเหลวสูง" ที่ Okta บันทึกไว้สาธารณะ บัญชีของคุณไม่ได้ทำอะไรผิด — คุณแค่ได้รับเพื่อนบ้านที่เสียงดัง

IP เปลี่ยนบ่อยเกินไป พร็อกซี่ residential หมุนเวียน พร็อกซี่สาธารณะฟรี และ VPN ที่ load-balance อย่างก้าวร้าวเปลี่ยน IP exit ทุกๆ ไม่กี่นาที การเปลี่ยนทุกครั้งคือเหตุการณ์ "IP ใหม่" ใน Behavior Detection ซึ่งบังคับให้ MFA step-up — คุณกำลังพิมพ์รหัส TOTP ใหม่ทุกๆ ห้านาที แย่กว่านั้น ใน tenant ที่เปิดใช้ ITP การเปลี่ยนกลางเซสชันสามารถยุติเซสชันของคุณอย่างหนักและบังคับให้ล็อกอินใหม่ทั้งหมด

'Access Denied' ของ Okta กับ VPN — ข้อผิดพลาดนี้หมายความว่าอะไรจริงๆ

สองรูปแบบข้อผิดพลาดครองฟอรัมสนับสนุน รู้ว่าคุณเห็นแบบไหนจะบอกได้ชัดเจนว่าต้องแก้อะไร

"Access Denied" โดยไม่มีคำขอ MFA การบล็อกเกิดขึ้นก่อนการประเมินนโยบายใดๆ เกือบทุกครั้งคือรายการบล็อก network zone หรือ ThreatInsight ที่แบน IP การแก้ไขไม่ใช่ข้อมูลรับรองที่แข็งแกร่งกว่า — แต่เป็น IP ที่แตกต่างซึ่งไม่ตรงกับหมวดหมู่ที่ผู้ดูแลของคุณใส่ไว้ในรายการบล็อก พร็อกซี่ residential หรือ ISP ที่มีชื่อเสียงสะอาดมักเป็นทางเดียวที่ผ่านได้

วง MFA ที่ไม่สิ้นสุด IP เองไม่ได้ถูกแบน แต่ Behavior Detection ทำงานซ้ำๆ เพราะคำขอแต่ละครั้งมาจาก exit ที่แตกต่างกัน นี่คือลายเซ็นคลาสสิกของ VPN ฟรี พร็อกซี่ residential หมุนเวียน หรือ VPN เชิงพาณิชย์ที่ตั้งค่าผิดที่มี pool round-robin การแก้ไข: ล็อกที่ IP เฉพาะ ตัวเดียว — ไม่ว่าจะเป็นพร็อกซี่ residential สแตติกหรือ VPN ที่มีส่วนเสริม IP เฉพาะ

พร็อกซี่ที่ดีที่สุดสำหรับ Okta: residential vs. datacenter

จากหมวดหมู่พร็อกซี่ทั้งหมด มีเพียงสองหมวดที่ทำงานได้อย่างน่าเชื่อถือกับ Okta ในปี 2026:

พร็อกซี่ residential สแตติก (ISP) — โซลูชัน "Okta proxy" นี่คือ IP ที่มาจากเครือข่าย ISP เช่น Comcast, Vodafone หรือ BT แต่ถูกกำหนดให้คุณเป็นเวลา 30 วันหรือนานกว่านั้น สำหรับการตรวจสอบหมวดหมู่บริการ IP ของ Okta พวกมันดูเหมือนผู้สมัครสมาชิกบรอดแบนด์ที่บ้าน เพราะโครงสร้างพวกมันเป็นเช่นนั้นจริงๆ เนื่องจาก IP เสถียร Behavior Detection ปฏิบัติต่อการล็อกอินที่ตามมาว่าเป็น สถานที่ที่เชื่อถือได้เดียวกัน และไม่ยกระดับเป็น MFA ทุกคำขอ นี่คือความหมายที่ผู้คนต้องการสื่อเมื่อพูดถึง "Okta proxy" — พวกเขากำลังมองหา IP residential สแตติก ไม่ใช่เครื่องมือเฉพาะ IPRoyal, MarsProxies และ Swiftproxy ทั้งหมดขายแผน residential ISP สแตติกเริ่มต้นที่ประมาณ $6 ต่อ IP/เดือน พร้อมแบนด์วิดท์ไม่จำกัด

พร็อกซี่ residential หมุนเวียน — เฉพาะกับ sticky sessions pool residential หมุนเวียนล้วนเปลี่ยน IP exit ต่อคำขอหรือทุกๆ ไม่กี่นาที — ตรงข้ามกับสิ่งที่ Behavior Detection เกลียด แต่ผู้ให้บริการสมัยใหม่ส่วนใหญ่เสนอโหมด sticky session ที่รักษา IP เดียวกันได้ถึง 24 ชั่วโมง (IPRoyal, MarsProxies, Swiftproxy) เมื่อเปิด sticky sessions residential หมุนเวียนจะใช้งานได้กับ Okta — แม้ว่าแผน residential สแตติกที่อุทิศจะสะอาดกว่าหากคุณทำงานจากอุปกรณ์เดียวกันทุกวัน

พร็อกซี่ datacenter — ล้มเหลวเกือบทุกครั้ง ปัญหา ASN เดียวกับ VPN datacenter เก็บไว้สำหรับ scraping และงานบอท ไม่ใช่การเข้าถึง Okta

หลีกเลี่ยงการแจ้งเตือน 'การล็อกอินใหม่' ของ Okta ด้วยพร็อกซี่ IP เฉพาะ

การปรับปรุงครั้งใหญ่ที่สุดที่คนส่วนใหญ่เห็นทันทีคือการเปลี่ยนจาก exit VPN ที่แชร์ไปเป็น IP residential หรือ ISP เฉพาะ สิ่งที่เปลี่ยนจากมุมมองของ Okta:

- Behavior Detection เห็นตำแหน่งที่สม่ำเสมอ IP, ASN และตำแหน่งทางภูมิศาสตร์หยุดเปลี่ยนระหว่างการล็อกอิน หลังจากล็อกอินไม่กี่ครั้งจาก IP เฉพาะเดียวกัน IP นั้นจะกลายเป็นส่วนหนึ่งของโปรไฟล์ "known-good" ของคุณ และ Okta จะหยุดยกระดับเป็น MFA ตามเงื่อนไขการเปลี่ยน IP

- ไม่มีอีเมล "การล็อกอินใหม่" อีกต่อไป อีเมลเหล่านี้ขับเคลื่อนโดยสัญญาณ Behavior Detection เดียวกัน ล็อก IP, การแจ้งเตือนจะเงียบ

- Identity Threat Protection (ITP) ไม่ทำงาน ITP มองหาการเปลี่ยน IP กลางเซสชัน IP เฉพาะกำจัดทริกเกอร์โดยสิ้นเชิง

- IP ของคุณไม่อยู่ในหมวดหมู่บริการ "VPN" หรือ "Anonymizer" IP residential สแตติกถูกจัดประเภทเป็น residential ISP ในระดับ ASN ไม่ใช่ VPN Enhanced Dynamic Zones ของ Okta จะไม่บล็อก

ตรรกะเดียวกันใช้ในด้าน VPN: VPN ที่มีส่วนเสริม IP เฉพาะ (แทนเซิร์ฟเวอร์ที่แชร์) บวกกับตัวเลือก exit residential ดูเหมือนบรอดแบนด์ที่บ้านสำหรับ Okta อย่างแน่นอน CometVPN ขายทั้งสอง — แผน IP residential เฉพาะของพวกเขาเป็นหนึ่งในการตั้งค่าที่เป็นมิตรกับผู้บริโภคไม่กี่แบบที่รวมคุณสมบัติทั้งสองที่ Okta สนใจ

ก้าวข้ามข้อจำกัดทางภูมิศาสตร์ของ Okta สำหรับการทำงานทางไกล

นี่คือกรณีการใช้งานที่ถูกต้องตามกฎหมายที่ผู้อ่านส่วนใหญ่มาที่นี่ นายจ้างของคุณส่งการล็อกอิน Okta ผ่าน Network Zones ที่ถูกบล็อกตามภูมิภาค — บางอย่างเช่น "เฉพาะสหรัฐอเมริกา สหราชอาณาจักร แคนาดา และรายการประเทศ EU ที่อนุญาต" — และคุณกำลังเดินทาง ทำงานจากบ้านครอบครัวของคู่ครองในต่างประเทศ หรือพยายามเข้าถึงบริการส่วนตัวที่ Okta คุ้มครองจากประเทศที่ผู้ให้บริการของคุณใส่ไว้ในรายการคว่ำบาตร

เครื่องมือที่ถูกต้องที่นี่คือ residential VPN หรือพร็อกซี่ residential สแตติกที่มี exit ในประเทศ บ้านเกิด ของคุณ (ไม่ใช่ประเทศที่คุณอยู่ตอนนี้) ขั้นตอน:

- เลือกผู้ให้บริการที่มี IP exit ในประเทศที่คุณทำงานปกติ MarsProxies ครอบคลุม 195+ ประเทศพร้อมการกำหนดเป้าหมายระดับประเทศและเมือง; ส่วนเสริม residential ของ CometVPN ครอบคลุมภูมิศาสตร์การทำงานทางไกลหลัก (สหรัฐ สหราชอาณาจักร EU แคนาดา)

- ใช้ sticky session หรือ IP เฉพาะ ไม่ใช่หมุนเวียน มิฉะนั้น Behavior Detection จะยกระดับ MFA ทุกคำขอ

- ล็อกอินครั้งเดียวจากเดสก์ท็อป ทำ MFA ให้เสร็จ และปล่อยให้ Okta สร้างโปรไฟล์ "known-good" สำหรับ IP นั้น หลังจากล็อกอินสะอาด 3-5 ครั้ง คำขอจะสงบลง

ข้อแม้สำคัญสองข้อ ประการแรก สิ่งนี้จัดการเฉพาะ Geo Zones; หากการควบคุมการเข้าถึงของนายจ้างเข้มงวดกว่านั้น (device posture การยืนยันตัวตนตามใบรับรอง คีย์ฮาร์ดแวร์) พร็อกซี่อย่างเดียวจะไม่ทำ ประการที่สอง การหลีกเลี่ยง Network Zones ของนายจ้างโดยเจตนาอาจละเมิด AUP ของคุณโดยไม่คำนึงถึงการตั้งค่าทางเทคนิค ใช้แนวทางนี้สำหรับบัญชีส่วนตัวที่ Okta คุ้มครอง หรือด้วยการอนุมัติอย่างชัดเจนจากทีม IT เมื่อเดินทาง

ทำไม Okta ถึงขอ MFA ตลอดบน VPN ของฉัน?

สามรูปแบบ เรียงตามความถี่:

คุณเชื่อมต่อผ่านเซิร์ฟเวอร์ที่แตกต่างกันทุกเซสชัน VPN ผู้บริโภคส่วนใหญ่เลือก "เซิร์ฟเวอร์ที่เร็วที่สุด" ให้คุณเมื่อเชื่อมต่อ ซึ่งหมายถึง IP exit ที่แตกต่างกันทุกครั้ง บ่อยครั้งในเมืองที่ต่างกัน Behavior Detection ปฏิบัติต่อแต่ละครั้งเป็นเหตุการณ์ IP ใหม่และขอ MFA ใหม่ การแก้ไข: ล็อก VPN ไปที่เซิร์ฟเวอร์เดียว (หรือซื้อส่วนเสริม IP เฉพาะ)

VPN ของคุณกำลัง load-balance ภายในเซสชัน ผู้ให้บริการบางรายหมุนเวียน IP exit อย่างเงียบๆ ผ่าน load balancer ของตัวเองกลางเซสชัน มองหาโหมด "Obfuscated" หรือ "Static IP" และเปิดใช้ หากผู้ให้บริการไม่เสนอตัวเลือกใด ให้เปลี่ยนไปใช้ residential VPN หรือพร็อกซี่ residential สแตติก

IP ของคุณอยู่ในหมวดหมู่บริการ VPN ที่รู้จัก แม้ว่าจะเสถียร การค้นหาหมวดหมู่บริการ IP ของ Okta อาจตั้งธง ASN ของ VPN ของคุณว่าเป็น "VPN" หรือ "Anonymizer" หากนโยบายผู้ดูแลกล่าวว่า "ต้องการ MFA สำหรับหมวดหมู่บริการ VPN" คุณจะถูกท้าทาย MFA ทุกครั้งที่ล็อกอิน ไม่ว่าอะไรก็ตาม เฉพาะ IP exit residential/ISP เท่านั้นที่หลีกเลี่ยงการตรวจสอบหมวดหมู่นั้น

VPN/พร็อกซี่ที่ดีที่สุดที่ไม่กระตุ้นความปลอดภัยของ Okta

รายการสั้นด้านล่างถูกกรองตามคุณสมบัติสามประการที่สำคัญที่สุดต่อ Okta — exit residential หรือ ISP, IP เฉพาะ/sticky และการรองรับ HTTP/HTTPS หรือ SOCKS5 สำหรับ proxy ระดับเบราว์เซอร์

CometVPN — ตัวเลือก VPN คลิกเดียวที่ดีที่สุด ส่วนเสริม Native Residential ของ CometVPN ส่งทราฟฟิกผ่าน exit ISP และจับคู่กับตัวเลือก IP เฉพาะ การรวมกันนี้ — ASN residential บวก IP ที่เสถียร — ครอบคลุมทั้งการตรวจสอบหมวดหมู่บริการ IP และทริกเกอร์ Behavior Detection ในผลิตภัณฑ์เดียว แผนเริ่มต้นที่ $1.89/เดือน บนแผนระยะยาวพร้อมการรับประกันคืนเงิน 30 วัน — วิธีเสี่ยงต่ำในการตรวจสอบการตั้งค่ากับ tenant Okta เฉพาะของคุณ

IPRoyal — พร็อกซี่ residential สแตติก (ISP) ที่ดีที่สุด แผน residential สแตติกของ IPRoyal เป็นระดับ ISP และเสถียร 30+ วัน พร้อมรองรับโปรโตคอล HTTP, HTTPS และ SOCKS5 pool residential 32M+ ครอบคลุม 195+ ประเทศ และแดชบอร์ดแสดงการกำหนดเป้าหมายระดับเมือง — มีประโยชน์หาก Network Zones ของบริษัทคุณกำหนดค่าถึงเมือง สแตติกเริ่มต้นที่ประมาณ $7/IP/เดือน

MarsProxies — การตั้งค่าหมุนเวียนกับ sticky ที่แข็งแกร่ง หากคุณต้องการผู้ให้บริการเดียวกันสำหรับ scraping หรือการทำงานกับบัญชีโซเชียลมีเดียด้วย แผน residential หมุนเวียนของ MarsProxies พร้อม sticky sessions ถึง 7 วันเป็นทางสายกลางที่ยืดหยุ่น HTTP/HTTPS และ SOCKS5 รองรับ ราคาเริ่มต้นที่ $3.49/GB พร้อมทราฟฟิกที่ไม่หมดอายุ

Swiftproxy — ครอบคลุมประเทศกว้างที่สุด แผน residential ISP สแตติกของ Swiftproxy เริ่มต้นที่ $6/IP พร้อมแบนด์วิดท์ไม่จำกัดและการต่ออายุ IP ตลอดชีพ pool 80M+ ครอบคลุม 195+ ประเทศ — ครอบคลุมกว้างที่สุดในสี่ตัว หากการเดินทางนอกสามเหลี่ยม สหรัฐ/สหราชอาณาจักร/EU อยู่ในรายการ HTTP, HTTPS และ SOCKS5 มีให้บริการทั้งหมด

หากคุณต้องการการเปรียบเทียบผู้ให้บริการพร็อกซี่ residential ที่กว้างขึ้นในด้านราคา ขนาด pool และฟีเจอร์ คู่มือ 10 อันดับผู้ให้บริการพร็อกซี่ residential ยอดนิยม ของเราเจาะลึกกว่า

ข้ามการติดตามตำแหน่งของ Okta ได้ไหม?

คุณไม่สามารถปิดการติดตามของ Okta ได้ สัญญาณ IP, ASN, ตำแหน่งทางภูมิศาสตร์และพฤติกรรมเป็นส่วนสำคัญของวิธีที่ Okta ทำงาน — ทุกคำขอจะถูกตรวจสอบเหล่านี้ก่อนที่จะถึงนโยบาย sign-on ของคุณด้วยซ้ำ สิ่งที่คุณ ทำได้ คือการนำเสนอสัญญาณที่แตกต่าง: IP residential หรือ ISP จากประเทศบ้านเกิดของคุณ ที่รักษาให้คงที่ ทำให้การติดตามทางภูมิศาสตร์ชี้ไปยังตำแหน่งปกติของคุณแม้ว่าคุณจะอยู่ที่อื่นทางกายภาพ

เคล็ดลับเดียวกันล้มเหลวกับสามสิ่ง — ซื่อสัตย์เกี่ยวกับสิ่งที่คุณกำลังเผชิญจริงๆ การตรวจสอบ device posture ที่ผูกกับฮาร์ดแวร์ (Okta Verify ด้วย FastPass, Yubikey หรือการยืนยันตัวตนตามใบรับรอง) ผูกกับอุปกรณ์ ไม่ใช่เครือข่าย — พร็อกซี่ไม่ช่วย นโยบาย Conditional Access ที่ผูกคุณกับ Managed Devices อยู่นอกขอบเขตเช่นเดียวกัน และ สัญญาณป้องกันการฉ้อโกงที่ป้อนเข้าสู่ Identity Threat Protection จากเครื่องมือของบุคคลที่สาม (Crowdstrike, SentinelOne ฯลฯ) ทำงานบนการวัดระยะอุปกรณ์ — IP สะอาดไม่ช่วย endpoint ที่ถูกตั้งธง

ตั้งค่าพร็อกซี่ระดับเบราว์เซอร์ (เวิร์กโฟลว์ SOCKS5)

หากคุณแค่ต้องการให้ Okta เห็น IP ที่แตกต่าง — เช่น เพื่อใช้บัญชีส่วนตัวจากต่างประเทศโดยไม่ต้องส่งทั้งเครื่องผ่าน VPN — พร็อกซี่ SOCKS5 ระดับเบราว์เซอร์เป็นการตั้งค่าที่สะอาดที่สุด

- ซื้อแผน residential สแตติกหรือ ISP จากผู้ให้บริการใดๆ ข้างต้น SOCKS5 รองรับที่ IPRoyal, MarsProxies และ Swiftproxy

- ใช้เบราว์เซอร์ที่แยกตามโปรไฟล์เช่น Brave คอนเทนเนอร์ Firefox หรือเบราว์เซอร์ anti-detect เพื่อจำกัดพร็อกซี่ไว้ที่หนึ่งโปรไฟล์

- ในการตั้งค่าเครือข่ายของเบราว์เซอร์ ใส่โฮสต์และพอร์ต SOCKS5 จากแดชบอร์ดของผู้ให้บริการพร้อมข้อมูลรับรองที่ออกให้

- เยี่ยมชม

ipinfo.ioก่อน IP และ ASN ต้องตรงกับพร็อกซี่เฉพาะของคุณและประเทศที่คุณซื้อ หากแสดง IP จริงของคุณ เบราว์เซอร์ไม่ได้ส่งผ่านพร็อกซี่ — ตรวจสอบการกำหนดค่า - ตอนนี้ล็อกอินเข้า Okta คาดหวัง MFA ในการล็อกอินครั้งแรก (เป็น IP ใหม่) หลังจากล็อกอินสะอาด 3-5 ครั้ง Behavior Detection จะเพิ่ม IP ลงในโปรไฟล์ที่เชื่อถือได้ของคุณ

เปรียบเทียบเร็ว: การตั้งค่าใดสำหรับกรณีการใช้งานใด

เลือกแถวที่ตรงกับสิ่งที่คุณกำลังพยายามทำจริงๆ

- การเข้าถึงงานประจำวันจากบ้าน + การเดินทางเป็นครั้งคราว: พร็อกซี่ residential/ISP สแตติกจาก IPRoyal หรือ MarsProxies ตั้งเป็น SOCKS5 ในเบราว์เซอร์งาน โปรไฟล์ Behavior Detection ที่เสถียรที่สุด

- การส่งทั้งเครื่องสำหรับการเดินทาง: CometVPN พร้อมส่วนเสริม Native Residential บวก IP เฉพาะ ตั้งค่าง่ายกว่าพร็อกซี่ทั้งระบบ

- หลายบัญชีบนแพลตฟอร์มที่ Okta คุ้มครอง (เช่น เอเจนซี่ / มัลติไคลเอนต์): residential หมุนเวียนพร้อม sticky sessions จาก MarsProxies รวมกับเบราว์เซอร์ anti-detect รักษาแต่ละโปรไฟล์ไว้บน IP ที่เสถียรตลอดวันทำงาน

- บัญชีส่วนตัวที่ Okta คุ้มครอง เข้าถึงจากประเทศคว่ำบาตร: residential ISP สแตติกจาก MarsProxies พร้อม exit ในประเทศบ้านเกิดของคุณ บวก SOCKS5 ในโปรไฟล์เบราว์เซอร์ใหม่

สรุป: อะไรใช้งานได้จริงกับ Okta ในปี 2026

รูปแบบในทุกการตั้งค่าที่ใช้งานได้เหมือนกัน: IP เสถียร ASN residential หรือ ISP ไม่มีธงหมวดหมู่บริการ ตำแหน่งที่สม่ำเสมอ เมื่อคุณมีสิ่งนั้น การตรวจสอบหมวดหมู่บริการ IP ของ Okta, ThreatInsight, Behavior Detection และ Identity Threat Protection จะหยุดมองทราฟฟิกของคุณว่าน่าสงสัย วง MFA หายไป อีเมล "การล็อกอินใหม่" หยุด และหน้า "Access Denied" ยอมจำนนต่อแดชบอร์ดปกติของคุณ

สำหรับผู้อ่านส่วนใหญ่ เส้นทางที่สะอาดที่สุดคือผลิตภัณฑ์หนึ่งในสองรายการ: CometVPN พร้อมส่วนเสริม residential และ IP เฉพาะสำหรับการส่งทั้งเครื่อง หรือพร็อกซี่ residential สแตติกจาก IPRoyal เป็น SOCKS5 ที่จำกัดเบราว์เซอร์สำหรับการเข้าถึงแบบศัลยกรรม ทั้งสองรักษา "รอยเท้าดิจิทัล" ของคุณให้สม่ำเสมอ — สิ่งที่ Okta จับตาดูจริงๆ

อีกครั้งเกี่ยวกับด้านนโยบาย: การหลีกเลี่ยง Okta บนบัญชีของบริษัทที่ทีม IT ของคุณตั้ง Network Zones ที่ชัดเจน อาจละเมิดข้อตกลงการใช้งานที่ยอมรับได้ของคุณ การแก้ไขทางเทคนิคไม่ทดแทนการขอให้ผู้ดูแลของคุณเพิ่ม IP การเดินทางของคุณลงใน whitelist — และ System Log บันทึกทุกเหตุการณ์ล็อกอิน ไม่ว่าจะเป็นพร็อกซี่หรือไม่ ใช้เครื่องมือเหล่านี้ในที่ที่คุณมีสิทธิ์ใช้งาน