Bir otel Wi-Fi'sinden, ortak çalışma alanından veya kişisel bir VPN'den Okta üzerinden iş panonuza giriş yapmaya çalışıp "Access Denied" ekranıyla, MFA isteklerinin seliyle veya hesabınızı kilitleyen "Yeni giriş algılandı" uyarısıyla karşılaştıysanız, Okta'nın IP-bilinçli güvenlik yığınının yanlış tarafını zaten görmüşsünüzdür. 2026'da Okta, trafiğinizin nereden geldiğini denetleyen en agresif kimlik platformlarından biri ve yanlış VPN veya proxy seçimi her alarmı tetikliyor.

Bu kılavuz, Okta'nın IP'leri tam olarak nasıl sınıflandırdığını, çoğu tüketici VPN'inin neden başarısız olduğunu ve hangi proxy veya VPN yapılandırmasının sizi "Şüpheli Etkinlik" uyarısı tetiklemeden giriş yapmış halde tutacağını gösteriyor. Buradaki her şey Okta yardım belgelerine ve Okta güvenlik ekibinin yayımladığı araştırmaya dayanıyor. Ayrıca meşru erişim (uzaktan çalışma, seyahat eden çalışanlar, kişisel Okta-korumalı hesaplar) ile şirketinizin kontrolleri atlamaya karşı politikası arasındaki çizgiyi de işaretleyeceğiz — bu kısım araç değil, sizinle ilgili.

TL;DR: Okta, tenant'ınıza ulaşan her IP'yi servis kategorisine göre (VPN, Proxy, Tor, Anonymizer) ve ASN'e göre sınıflandırır. NordVPN, ExpressVPN, Surfshark ve benzeri tüketici markalarından gelen veri merkezi VPN'leri Okta'nın IP servis kategorilerinde açıkça adlandırılmıştır ve sıklıkla bloklanır veya işaretlenir. Sizi giriş yapmış halde tutan yapılandırmalar statik konut/ISP proxy'leri ve konut VPN çıkış IP'leridir — her ikisi de normal bir ev geniş bant aboneliği gibi görünür. Döner proxy'ler sizi kilitler çünkü her birkaç dakikada bir MFA'yı yeniden tetikler; statik IP'ler ve özel konut çıkışları, Okta'nın Behavior Detection'ı için "tutarlı bir dijital ayak izi" koruyan tek yapılandırmalardır.

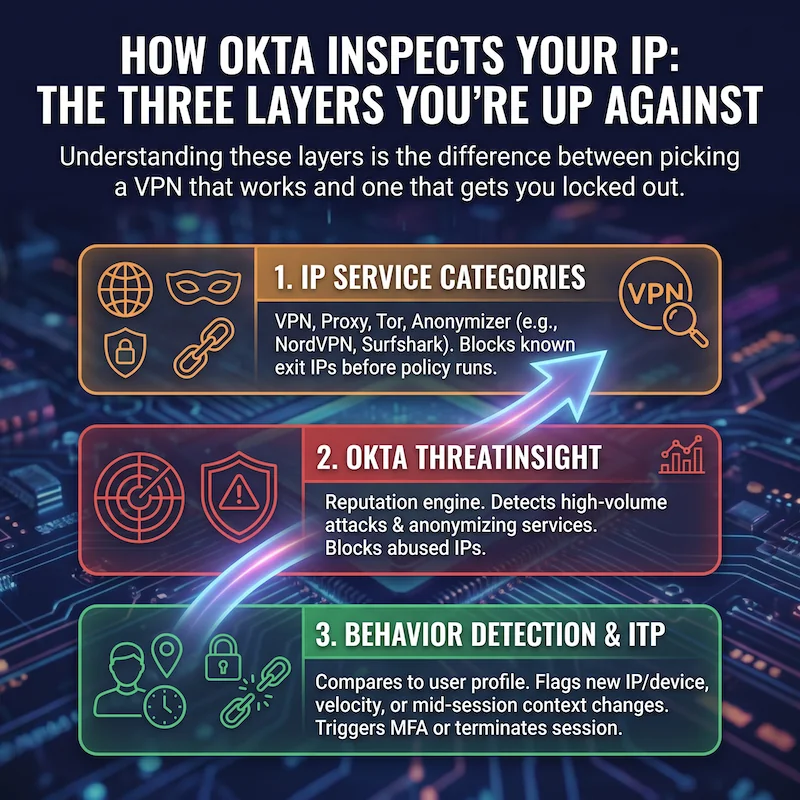

Okta IP'nizi nasıl denetler — karşı karşıya olduğunuz üç katman

Okta yalnızca IP'nizi günlüğe kaydetmez; en az üç katman boyunca sınıflandırır ve her biri girişinizi reddedebilir veya MFA'ya yükseltebilir. Bu katmanları anlamak, çalışan bir VPN seçimi ile sizi kilitleyen biri arasındaki farktır.

1. IP servis kategorileri (VPN, Proxy, Tor, Anonymizer)

Tenant'ınıza ulaşan her IP, Okta'nın IP servis kategorisi veritabanına karşı çözülür. Okta'nın belgeleri "VPN", "Proxy", "Anonymizer" ve "Tor" gibi kategorileri açıkça listeler ve hatta belirli tüketici VPN markalarını ayrı kategoriler olarak adlandırır — Avast VPN, Google VPN, NordVPN, Surfshark VPN ve diğerleri. Bir IP VPN veya Anonymizer olarak kategorize edildikten sonra, bir yönetici Okta'nın Enhanced Dynamic Zones özelliğini kullanarak herhangi bir politika değerlendirmesi çalışmadan önce isteği bloklayabilir veya zorlayabilir.

İşte bu yüzden Netflix testinde iyi görünen 3$/aylık bir VPN Okta'da başarısız olur — çıkış IP'si, seçtiğiniz ülkeye bakılmaksızın Okta'nın kategori düzeyinde parmak izini aldığı bilinen bir VPN ASN'ine aittir.

2. Okta ThreatInsight

ThreatInsight, Okta'nın itibar motorudur. Yüksek hacimli kimlik bilgisi tabanlı saldırıları (password spraying, credential stuffing) ve Şubat 2024'ten itibaren Anonimleştirme Servislerinden gelen istekleri de tespit eder. Paylaşılan havuz çıkışınızda başkası VPN'i kötüye kullanıyorsa, ThreatInsight şifre sayfasına ulaşmadan önce IP'nizi yasaklayabilir. Yasak, genel bir "Access Denied" olarak veya yöneticinin sistem günlüğünde security.threat.detected veya security.request.blocked olayı olarak görünür.

3. Behavior Detection ve Identity Threat Protection (ITP)

IP kategori kontrolünü ve ThreatInsight'ı geçse bile, Okta'nın Behavior Detection'ı yeni girişi geçmişinizden oluşturulan bir profile göre karşılaştırır. Okta'nın belgeleri "yeni giriş olayı"nı, kullanıcının önceki olaylarından farklı IP, cihaz, konum veya hıza sahip bir olay olarak tanımlar. Bu tetikleyicilerden herhangi biri — örneğin iki tarayıcı sekmesi arasında ev IP'nizden Tokyo VPN çıkışına atlama — "Yeni giriş" e-postasını ve ek MFA istemini üretir.

Okta'nın daha yeni Identity Threat Protection (ITP)'sine sahip kuruluşlarda daha da sıkı olur. ITP, IP veya cihaz bağlamınız oturum ortasında değiştiğinde user.session.context.change olayını tetikler ve politikalar aktif oturumunuzu tüm Okta-korumalı uygulamalarda anında sonlandırabilir. Çeviri: Kısa bir süre düşüp farklı bir çıkış IP'si üzerinden yeniden bağlanan kararsız bir VPN sizi tüm iş uygulamalarından aynı anda çıkarabilir.

Okta neden belirli VPN'leri ve proxy'leri bloklar

Mevcut VPN'inizin neden başarısız olduğuna dair üç somut neden, en yaygın olandan başlayarak:

Çıkış IP'si bir veri merkezi ASN'inde. Hemen hemen her tüketici VPN'i — Okta'nın IP servis kategorilerinde doğrudan adlandırdığı markalar dahil — OVH, Choopa, Hetzner, M247, DigitalOcean ve benzeri sağlayıcı ASN'lerinde çalışır. İtibar sistemleri bu tür ASN'lerden gelen trafiği doğası gereği daha az güvenilir olarak ele alır. Bir yönetici "VPN" veya "Anonymizer"ı blok listesinde olan bir Dynamic Zone yapılandırdıysa, bu veri merkezi aralıklarındaki tüm tüketici VPN'leri ağ bölgesi düzeyinde reddedilir.

IP başka hesaplar tarafından başarısız giriş için kullanıldı. Paylaşılan VPN çıkışları darbe yer. ThreatInsight IP başına başarısızlık oranını izler ve bir IP eşiği aşarsa, Okta'nın kamuya açık "yüksek giriş başarısızlık oranlı proxy'ler" blok listesinde sona erer. Hesabınız yanlış bir şey yapmadı — sadece gürültülü bir komşuya miras kaldınız.

IP çok sık değişiyor. Döner konut proxy'leri, ücretsiz genel proxy'ler ve agresif yük dengeleyen VPN'ler her birkaç dakikada bir çıkış IP'sini değiştirir. Her değişim Behavior Detection'da bir "yeni IP" olayıdır, bu da MFA step-up'ı zorlar — her beş dakikada bir TOTP kodunu yeniden yazıyorsunuz. Daha kötüsü, ITP-etkin tenant'larda oturum ortasındaki bir değişim oturumunuzu sert bir şekilde sonlandırabilir ve tam yeniden girişi zorlayabilir.

Okta 'Access Denied' VPN ile — hata gerçekten ne anlama geliyor

Destek forumlarında iki hata kalıbı baskın. Hangisini gördüğünüzü bilmek tam olarak neyi düzeltmeniz gerektiğini söyler.

MFA istemi olmadan "Access Denied". Blok herhangi bir politika değerlendirmesinden önce gerçekleşti. Bu neredeyse her zaman bir ağ bölgesi blok listesi veya ThreatInsight'ın IP'yi yasaklamasıdır. Düzeltme daha güçlü kimlik bilgileri değildir — yöneticinizin blok listesine koyduğu kategorilerle eşleşmeyen farklı bir IP'dir. Temiz itibara sahip bir konut veya ISP proxy'si genellikle geçen tek yoldur.

Sonsuz MFA döngüsü. IP'nin kendisi yasaklı değil, ancak Behavior Detection her isteğin farklı bir çıkıştan geldiği için tekrar tekrar tetikleniyor. Bu, bir ücretsiz VPN'in, döner konut proxy'sinin veya round-robin havuzları olan kötü yapılandırılmış ticari bir VPN'in klasik imzasıdır. Düzeltme: Tek bir özel IP'ye kilitlenin — ister statik bir konut proxy'si ister özel IP eklentili bir VPN olsun.

Okta için en iyi proxy'ler: konut vs. veri merkezi

Tüm proxy kategorilerinden, 2026'da Okta'ya karşı yalnızca ikisi güvenilir şekilde çalışır:

Statik konut (ISP) proxy'leri — "Okta proxy" çözümü. Bunlar Comcast, Vodafone veya BT gibi ISP ağlarında ortaya çıkan ancak size 30 gün veya daha uzun süre atanan IP'lerdir. Okta'nın IP servis kategorisi kontrolü için ev geniş bant abonesi gibi görünürler, çünkü yapısal olarak öyledir. IP kararlı olduğu için, Behavior Detection sonraki girişleri aynı güvenilir konum olarak ele alır ve her isteğe MFA'ya yükseltmez. İnsanların "Okta proxy" derken kastettiği tam olarak budur — özel bir araç değil, statik bir konut IP'si arıyorlar. IPRoyal, MarsProxies ve Swiftproxy hepsi sınırsız bant genişliği ile yaklaşık 6$ IP/ay'dan başlayan statik konut ISP planları satar.

Döner konut proxy'leri — yalnızca sticky sessions ile. Saf döner konut havuzları çıkış IP'sini istek başına veya her birkaç dakikada bir değiştirir — Behavior Detection'ın nefret ettiği şey tam olarak budur. Ancak çoğu modern sağlayıcı aynı IP'yi 24 saate kadar tutan sticky session modları sunar (IPRoyal, MarsProxies, Swiftproxy). Sticky sessions açıkken döner konut Okta için kullanılabilir hale gelir — ancak her gün aynı cihazdan çalışıyorsanız özel bir statik konut planı daha temizdir.

Veri merkezi proxy'leri — neredeyse her zaman başarısız. Veri merkezi VPN'leriyle aynı ASN sorunu. Bunları scraping ve bot görevleri için saklayın, Okta erişimi için değil.

Özel IP proxy ile Okta 'Yeni Giriş' uyarılarından kaçınma

Çoğu insanın anında gördüğü en büyük tek iyileştirme, paylaşılan bir VPN çıkışından özel bir konut veya ISP IP'sine geçmektir. Okta'nın bakış açısından değişen şey:

- Behavior Detection tutarlı bir konum görür. IP, ASN ve coğrafi konum girişler arasında değişmeyi durdurur. Aynı özel IP'den birkaç giriş sonra, bu IP "bilinen iyi" profilinizin bir parçası olur ve Okta IP değişikliği koşulunda MFA'ya yükseltmeyi durdurur.

- Artık "Yeni giriş" e-postası yok. Bu e-postalar aynı Behavior Detection sinyaliyle yönlendirilir. IP'yi kilitleyin, uyarılar susar.

- Identity Threat Protection (ITP) tetiklenmez. ITP oturum ortası IP değişikliklerini arar. Özel bir IP tetikleyiciyi tamamen ortadan kaldırır.

- IP'niz "VPN" veya "Anonymizer" servis kategorisinde olmaz. Statik bir konut IP'si ASN düzeyinde VPN olarak değil, konut ISP olarak sınıflandırılır. Okta'nın Enhanced Dynamic Zones'ı onu bloklamaz.

Aynı mantık VPN tarafında da geçerli: Paylaşılan sunucu yerine özel IP eklentili bir VPN artı bir konut çıkış seçeneği Okta için tam olarak ev geniş bant gibi görünür. CometVPN her ikisini de satar — özel konut IP planı, Okta'nın önemsediği her iki özelliği birleştiren az sayıdaki tüketici dostu kurulumdan biridir.

Uzaktan çalışma için Okta coğrafi kısıtlamalarını aşma

Çoğu okuyucunun buraya geldiği meşru kullanım durumu budur. İşvereniniz Okta girişlerini bölgesel olarak kilitlenmiş Network Zones üzerinden yönlendiriyor — "yalnızca ABD, Birleşik Krallık, Kanada ve izin verilen AB ülkeleri listesi" gibi bir şey — ve siz seyahat ediyorsunuz, bir partnerin ailesinin yurt dışındaki evinden çalışıyorsunuz veya sağlayıcınızın yaptırım listesine aldığı bir ülkeden kişisel bir Okta-korumalı hizmete ulaşmaya çalışıyorsunuz.

Buradaki doğru araç, ev ülkenizde çıkışı olan bir konut VPN'i veya statik konut proxy'sidir (şu anda bulunduğunuz ülke değil). Akış:

- Normal iş ülkenizde çıkış IP'si olan bir sağlayıcı seçin. MarsProxies ülke ve şehir hedeflemesi ile 195+ ülkeyi kapsar; CometVPN'in konut eklentisi ana uzaktan çalışma coğrafyalarını kapsar (ABD, Birleşik Krallık, AB, Kanada).

- Döner değil, sticky session veya özel IP kullanın. Aksi takdirde Behavior Detection her isteğe MFA'ya yükseltir.

- Masaüstünden bir kez giriş yapın, MFA'yı tamamlayın ve Okta'nın bu IP için "bilinen iyi" bir profil oluşturmasına izin verin. Üç ile beş temiz girişten sonra istemler sakinleşir.

İki önemli uyarı. İlk olarak, bu yalnızca Geo Zones ile ilgilenir; işverenin erişim kontrolü daha sıkıysa (cihaz duruşu, sertifika tabanlı kimlik doğrulama, donanım anahtarları), tek başına proxy yetmez. İkinci olarak, işverenin Network Zones'unu kasıtlı olarak atlamak teknik kuruluma bakılmaksızın AUP'nizi ihlal edebilir. Bu yaklaşımı kişisel Okta-korumalı hesaplar için veya seyahat ederken IT ekibinizden açık onay aldığınızda kullanın.

Okta neden VPN'imde sürekli MFA istiyor?

Üç kalıp, sıklık sırasına göre:

Her oturum farklı sunucular üzerinden bağlanıyorsunuz. Çoğu tüketici VPN'i bağlandığınızda sizin için "en hızlı sunucuyu" seçer. Bu her seferinde, genellikle farklı bir şehirde farklı bir çıkış IP'si anlamına gelir. Behavior Detection her birini yeni bir IP olayı olarak ele alır ve MFA'yı yeniden ister. Düzeltme: VPN'i tek bir sunucuya kilitleyin (veya özel IP eklentisini satın alın).

VPN'iniz oturum içinde yük dengeleme yapıyor. Bazı sağlayıcılar oturum ortasında kendi yük dengeleyicileri aracılığıyla çıkış IP'sini sessizce döndürür. "Obfuscated" veya "Static IP" modunu arayın ve etkinleştirin. Sağlayıcı bunlardan hiçbirini sunmuyorsa, bir konut VPN'ine veya statik konut proxy'sine geçin.

IP'niz bilinen bir VPN servis kategorisinde. Kararlı olsa bile, Okta'nın IP servis kategorisi araması VPN'inizin ASN'ini "VPN" veya "Anonymizer" olarak işaretleyebilir. Yöneticinin politikası "VPN servis kategorisi için MFA gerektir" diyorsa, ne olursa olsun her girişte MFA ile karşılaşırsınız. Yalnızca konut/ISP çıkış IP'si bu kategori kontrolünden kaçar.

Okta güvenliğini tetiklemeyen en iyi VPN/proxy

Aşağıdaki kısa liste, Okta'ya karşı gerçekten önemli olan üç özelliğe göre filtrelenmiştir — konut veya ISP çıkış, özel/sticky IP ve tarayıcı düzeyinde proxy için HTTP/HTTPS veya SOCKS5 desteği.

CometVPN — en iyi tek tıkla VPN seçeneği. CometVPN'in Native Residential eklentisi trafiği ISP çıkışları üzerinden yönlendirir ve özel IP seçeneği ile eşleşir. Bu kombinasyon — konut ASN artı kararlı IP — hem IP servis kategorisi kontrolünü hem de Behavior Detection tetikleyicisini tek bir üründe karşılar. Planlar daha uzun planda 30 günlük para iade garantisi ile aylık 1,89$'dan başlar — kurulumu özel Okta tenant'ınıza karşı doğrulamanın düşük riskli yolu.

IPRoyal — en iyi statik konut (ISP) proxy. IPRoyal'ın statik konut planları ISP sınıfıdır ve HTTP, HTTPS ve SOCKS5 protokol desteği ile 30+ gün kararlıdır. 32M+ konut havuzu 195+ ülkeyi kapsar ve panel şehir hedeflemesini gösterir — şirketinizin Network Zones'u şehir düzeyinde yapılandırılmışsa kullanışlıdır. Statik yaklaşık 7$/IP/ay'dan başlar.

MarsProxies — sağlam döner-with-sticky kurulumu. Aynı sağlayıcıya scraping veya sosyal medya hesap çalışması için de ihtiyaç duyuyorsanız, MarsProxies'in 7 güne kadar sticky session'lı döner konut planı esnek bir orta yoldur. HTTP/HTTPS ve SOCKS5 desteklenir, fiyatlar süresi dolmayan trafikle 3,49$/GB'dan başlar.

Swiftproxy — en geniş ülke kapsamı. Swiftproxy'nin statik konut ISP planları sınırsız bant genişliği ve ömür boyu IP yenileme ile 6$/IP'den başlar. 80M+ havuz 195+ ülkeyi kapsar — listede ABD/Birleşik Krallık/AB üçgeni dışında seyahatler varsa dördünden en geniş kapsam. HTTP, HTTPS ve SOCKS5 hepsi mevcut.

Konut proxy sağlayıcılarını fiyat, havuz boyutu ve özelliklere göre daha geniş karşılaştırmaya ihtiyacınız varsa, Satın Alınacak En İyi 10 Konut Proxy Sağlayıcısı kılavuzumuz daha derine iner.

Okta'nın konum takibini atlamak mümkün mü?

Okta'nın takibini kapatamazsınız. IP, ASN, coğrafi konum ve davranış sinyalleri Okta'nın çalışma şeklinin doğasında vardır — her istek bu kontrolleri sign-on politikanıza ulaşmadan önce vurur. Yapabileceğiniz şey farklı bir sinyal sunmaktır: Ev ülkenizden, kararlı tutulan bir konut veya ISP IP'si, fiziksel olarak başka yerde olsanız bile coğrafi takibin normal konumunuzu işaret etmesini sağlar.

Aynı hile üç şeye karşı başarısız olur — gerçekte neyle uğraştığınız konusunda dürüst olun. Donanıma bağlı cihaz duruşu kontrolleri (FastPass'lı Okta Verify, Yubikey veya sertifika tabanlı kimlik doğrulama) cihaza bağlanır, ağa değil — proxy yardımcı olmaz. Sizi Managed Devices'a bağlayan Conditional Access politikaları da benzer şekilde erişilemez. Ve üçüncü taraf araçlardan (Crowdstrike, SentinelOne, vb.) Identity Threat Protection'a beslenen anti-fraud sinyalleri cihaz telemetrisi üzerinde çalışır — temiz bir IP işaretli bir endpoint'i kurtarmaz.

Tarayıcı düzeyinde proxy kurulumu (SOCKS5 iş akışı)

Yalnızca Okta'nın farklı bir IP görmesini istiyorsanız — diyelim ki tüm makineyi VPN üzerinden yönlendirmeden yurt dışından kişisel bir hesabı kullanmak için — tarayıcı düzeyinde bir SOCKS5 proxy en temiz kurulumdur.

- Yukarıdaki sağlayıcılardan birinden statik konut veya ISP planı satın alın. SOCKS5 IPRoyal, MarsProxies ve Swiftproxy'de desteklenir.

- Proxy'yi tek bir profile sınırlamak için Brave, Firefox container veya anti-detect tarayıcı gibi profil-izole tarayıcı kullanın.

- Tarayıcının ağ ayarlarında, sağlayıcı panelinden SOCKS5 host ve port'unu verilen kimlik bilgileriyle girin.

- Önce

ipinfo.io'yu ziyaret edin. IP ve ASN, özel proxy'nizle ve onu satın aldığınız ülkeyle eşleşmelidir. Gerçek IP'niz görünüyorsa, tarayıcı proxy üzerinden yönlendirmiyor — yapılandırmayı kontrol edin. - Şimdi Okta'ya giriş yapın. İlk girişte MFA bekleyin (yeni bir IP). Üç ile beş temiz girişten sonra Behavior Detection IP'yi güvenilir profilinize ekler.

Hızlı karşılaştırma: hangi kurulum hangi kullanım durumu için

Gerçekte yapmaya çalıştığınız şeye uyan satırı seçin.

- Evden günlük iş erişimi + ara sıra seyahat: IPRoyal veya MarsProxies'den statik konut/ISP proxy, iş tarayıcısında SOCKS5 olarak ayarlanmış. En kararlı Behavior Detection profili.

- Seyahat için tüm makine yönlendirmesi: CometVPN Native Residential eklentisi artı özel IP ile. Sistem genelinde proxy'den daha kolay kurulur.

- Okta-korumalı platformlarda birden fazla hesap (örn. ajans / multi-client): MarsProxies'den sticky session'lı döner konut, anti-detect tarayıcı ile birleştirildiğinde her profili tüm iş günü boyunca kararlı bir IP'de tutar.

- Yaptırım uygulanan ülkeden erişilen kişisel Okta-korumalı hesap: MarsProxies'den ev ülkenizde çıkışlı statik konut ISP, artı yeni bir tarayıcı profilinde SOCKS5.

Sonuç: 2026'da Okta'ya karşı gerçekten ne işe yarar

İşe yarayan her kurulumun deseni aynı: kararlı IP, konut veya ISP ASN, servis kategorisi bayrağı yok, tutarlı konum. Buna sahip olduğunuzda, Okta'nın IP servis kategorisi kontrolü, ThreatInsight, Behavior Detection ve Identity Threat Protection trafiğinizi şüpheli olarak görmeyi durdurur. MFA döngüleri kaybolur, "Yeni giriş" e-postaları durur ve "Access Denied" sayfaları normal panonuza yer verir.

Çoğu okuyucu için en temiz yol iki üründen biridir: Tüm makine yönlendirmesi için konut ve özel IP eklentileri ile CometVPN veya cerrahi erişim için tarayıcı kapsamında SOCKS5 olarak IPRoyal statik konut proxy'leri. Her ikisi de "dijital ayak izinizi" tutarlı tutar — Okta'nın gerçekten izlediği şey.

Politika tarafına bir kez daha: IT ekibinizin açık Network Zones belirlediği bir kurumsal hesapta Okta'yı atlamak, Kabul Edilebilir Kullanım Sözleşmenizi ihlal edebilir. Teknik düzeltme yöneticinizden seyahat IP'nizi beyaz listeye almasını istemenin yerine geçmez — ve System Log her giriş olayını kaydeder, proxy olsun ya da olmasın. Bu araçları kullanma hakkınız olan yerlerde kullanın.