اگر آپ نے کبھی ہوٹل کے Wi-Fi، کوورکنگ اسپیس یا ذاتی VPN سے Okta کے ذریعے اپنے ورک ڈیش بورڈ میں لاگ ان کرنے کی کوشش کی ہو اور "Access Denied" اسکرین، MFA پرامپٹس کا سیلاب یا "نیا لاگ ان پایا گیا" انتباہ کا سامنا کیا ہو جس نے آپ کا اکاؤنٹ لاک کر دیا ہو، تو آپ نے Okta کے IP-حساس سیکیورٹی اسٹیک کا غلط رخ دیکھ لیا ہے۔ 2026 میں، Okta سب سے جارحانہ شناختی پلیٹ فارمز میں سے ایک ہے جب بات آپ کے ٹریفک کی اصل کا معائنہ کرنے کی ہو، اور غلط VPN یا پراکسی کا انتخاب ہر الارم بجا دیتا ہے۔

یہ گائیڈ آپ کو ٹھیک ٹھیک دکھاتا ہے کہ Okta IPs کو کیسے درجہ بندی کرتا ہے، زیادہ تر صارف VPNs اس کے خلاف کیوں ناکام ہوتے ہیں، اور کون سی پراکسی یا VPN کنفیگریشن آپ کو 'مشکوک سرگرمی' الرٹس کو متحرک کیے بغیر لاگ ان رکھے گی۔ یہاں ہر چیز Okta کے ہیلپ ڈاکس اور Okta سیکیورٹی ٹیم کی شائع کردہ تحقیق پر مبنی ہے۔ ہم جائز رسائی (دور دراز کا کام، سفر کرنے والے ملازمین، ذاتی Okta سے محفوظ اکاؤنٹس) اور آپ کی کمپنی کی کنٹرولز کو نظرانداز کرنے کے خلاف پالیسی کے درمیان لکیر بھی نشاندہی کریں گے — یہ حصہ آپ پر منحصر ہے، آلے پر نہیں۔

TL;DR: Okta ہر اس IP کو جو آپ کے ٹیننٹ تک پہنچتا ہے سروس کیٹگری (VPN، Proxy، Tor، Anonymizer) اور ASN کے لحاظ سے درجہ بندی کرتا ہے۔ NordVPN، ExpressVPN، Surfshark اور اسی طرح کے صارف برانڈز کے ڈیٹا سینٹر VPNs کو Okta کی IP سروس کیٹگریز میں واضح طور پر نام دیا گیا ہے اور اکثر بلاک یا فلیگ کیا جاتا ہے۔ آپ کو لاگ ان رکھنے والی کنفیگریشنز اسٹیٹک ریزیڈنشل/ISP پراکسیز اور ریزیڈنشل VPN ایگزٹ IPs ہیں — دونوں عام گھریلو براڈ بینڈ کنکشن کی طرح نظر آتے ہیں۔ روٹیٹنگ پراکسیز آپ کو لاک کر دیں گی کیونکہ ہر چند منٹ بعد MFA دوبارہ متحرک کریں گی؛ اسٹیٹک IPs اور وقف ریزیڈنشل ایگزٹس Okta کی Behavior Detection کے لیے "مستقل ڈیجیٹل فٹ پرنٹ" محفوظ رکھنے والی واحد سیٹ اپس ہیں۔

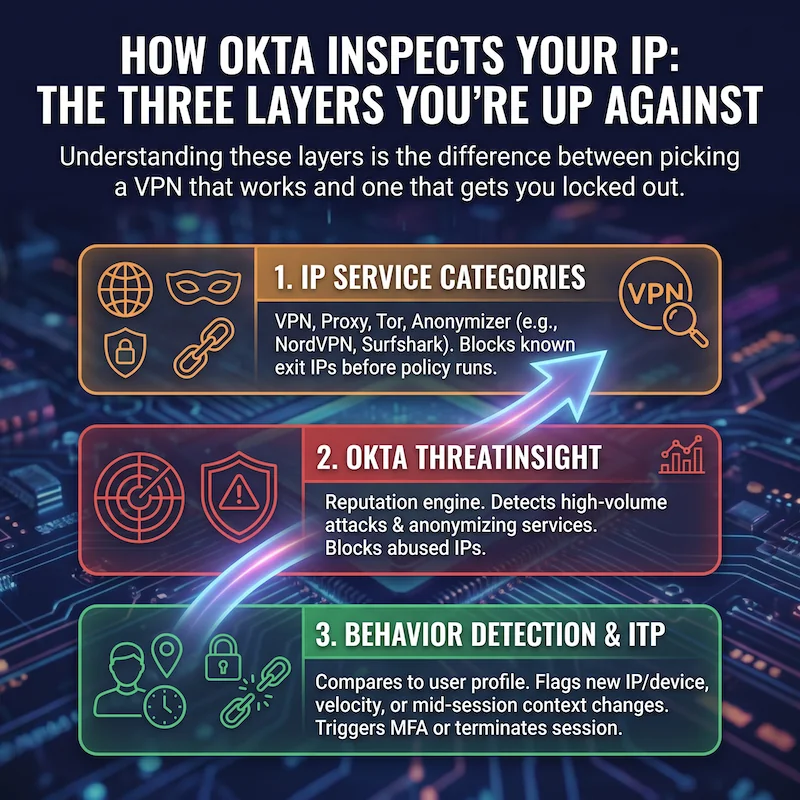

Okta آپ کا IP کیسے معائنہ کرتا ہے — تین تہیں جن کا آپ سامنا کر رہے ہیں

Okta صرف آپ کا IP لاگ نہیں کرتا؛ یہ اسے کم از کم تین تہوں کے ذریعے درجہ بندی کرتا ہے، جن میں سے کوئی بھی آپ کے لاگ ان کو مسترد کر سکتی ہے یا MFA تک بڑھا سکتی ہے۔ ان تہوں کو سمجھنا کام کرنے والے VPN کے انتخاب اور آپ کو لاک کرنے والے انتخاب کے درمیان فرق ہے۔

1. IP سروس کیٹگریز (VPN، Proxy، Tor، Anonymizer)

ہر IP جو آپ کے ٹیننٹ تک پہنچتا ہے Okta کی IP سروس کیٹگری ڈیٹابیس کے خلاف حل کیا جاتا ہے۔ Okta کی دستاویزات واضح طور پر "VPN"، "Proxy"، "Anonymizer" اور "Tor" جیسی کیٹگریز کی فہرست دیتی ہیں اور یہاں تک کہ مخصوص صارف VPN برانڈز کو الگ کیٹگریز کے طور پر نام دیتی ہیں — Avast VPN، Google VPN، NordVPN، Surfshark VPN، اور دیگر۔ ایک بار جب IP کو VPN یا Anonymizer کے طور پر درجہ بندی کر دیا جائے، ایک ایڈمن Okta کے Enhanced Dynamic Zones فیچر کا استعمال کر کے کسی بھی پالیسی تشخیص کے چلنے سے پہلے درخواست کو بلاک یا چیلنج کر سکتا ہے۔

یہی وجہ ہے کہ $3/ماہ کا VPN جو Netflix چیک پر اچھا لگتا ہے Okta پر ناکام ہوتا ہے — ایگزٹ IP ایک معروف VPN ASN سے تعلق رکھتا ہے جسے Okta نے کیٹگری کی سطح پر فنگر پرنٹ کیا ہے، چاہے آپ نے کوئی بھی ملک منتخب کیا ہو۔

2. Okta ThreatInsight

ThreatInsight Okta کا ساکھ انجن ہے۔ یہ بڑے حجم کے کریڈنشل پر مبنی حملوں (پاس ورڈ سپرے، کریڈنشل اسٹفنگ) کا پتہ لگاتا ہے، اور فروری 2024 کے بعد سے Anonymizing Services سے درخواستیں بھی۔ اگر کوئی اور آپ کے مشترکہ پول ایگزٹ پر VPN کا غلط استعمال کر رہا ہے، ThreatInsight پاس ورڈ پیج تک پہنچنے سے پہلے ہی آپ کے IP کو بین کر سکتا ہے۔ بین عام "Access Denied" کے طور پر یا ایڈمن سسٹم لاگ میں security.threat.detected یا security.request.blocked ایونٹ کے طور پر ظاہر ہوتا ہے۔

3. Behavior Detection اور Identity Threat Protection (ITP)

یہاں تک کہ اگر IP کیٹگری چیک اور ThreatInsight سے گزر جائے، Okta کی Behavior Detection نئے لاگ ان کا آپ کی تاریخ سے بنائی گئی پروفائل سے موازنہ کرتی ہے۔ Okta کی دستاویزات "نئے لاگ ان ایونٹ" کی تعریف کرتی ہیں ایسے ایونٹ کے طور پر جس میں صارف کے پچھلے ایونٹس سے مختلف IP، ڈیوائس، مقام یا رفتار ہو۔ ان میں سے کوئی بھی محرک — جیسے دو براؤزر ٹیبز کے درمیان آپ کے گھریلو IP سے ٹوکیو VPN ایگزٹ پر چھلانگ — "نیا لاگ ان" ای میل اور اضافی MFA پرامپٹ پیدا کرتا ہے۔

Okta کی نئی Identity Threat Protection (ITP) والی تنظیموں میں یہ اور بھی سخت ہو جاتا ہے۔ ITP user.session.context.change ایونٹ کو فائر کرتا ہے جب آپ کا IP یا ڈیوائس سیاق و سباق سیشن کے درمیان تبدیل ہوتا ہے، اور پالیسیاں آپ کے فعال سیشن کو فوری طور پر تمام Okta سے محفوظ ایپلی کیشنز میں ختم کر سکتی ہیں۔ ترجمہ: ایک غیر مستحکم VPN جو مختصر طور پر گرتا ہے اور مختلف ایگزٹ IP کے ذریعے دوبارہ جڑتا ہے، آپ کو ایک ساتھ تمام ورک ایپس سے لاگ آؤٹ کر سکتا ہے۔

Okta کیوں مخصوص VPNs اور پراکسیز کو بلاک کرتا ہے

تین ٹھوس وجوہات کہ آپ کا موجودہ VPN کیوں ناکام ہو رہا ہے، عام ہونے کی ترتیب میں:

ایگزٹ IP ڈیٹا سینٹر ASN پر ہے۔ تقریباً ہر صارف VPN — بشمول وہ برانڈز جنہیں Okta نے اپنی IP سروس کیٹگریز میں براہ راست نام دیا ہے — OVH، Choopa، Hetzner، M247، DigitalOcean جیسے فراہم کنندہ ASNs پر چلتے ہیں۔ ساکھ کے نظام ایسے ASNs سے ٹریفک کو فطری طور پر کم قابل اعتماد سمجھتے ہیں۔ اگر کسی ایڈمن نے بلاک لسٹ پر "VPN" یا "Anonymizer" کے ساتھ Dynamic Zone قائم کی ہے، تو ان ڈیٹا سینٹر رینجز پر تمام صارف VPNs کو نیٹ ورک زون لیول پر مسترد کر دیا جاتا ہے۔

IP کو دوسرے اکاؤنٹس نے ناکام لاگ ان کے لیے استعمال کیا تھا۔ مشترکہ VPN ایگزٹس کو ضربیں لگتی ہیں۔ ThreatInsight فی IP ناکامی کی شرح کا مشاہدہ کرتا ہے، اور اگر کوئی IP حد سے تجاوز کرتا ہے، تو وہ Okta کی عوامی طور پر دستاویزی "اعلیٰ سائن ان فیلیئر ریٹ والی پراکسیز" بلاک لسٹ پر آ جاتا ہے۔ آپ کے اکاؤنٹ نے کچھ غلط نہیں کیا — آپ کو صرف ایک شور مچانے والا پڑوسی ملا۔

IP بہت زیادہ تبدیل ہوتا ہے۔ روٹیٹنگ ریزیڈنشل پراکسیز، مفت عوامی پراکسیز اور جارحانہ لوڈ بیلنسنگ VPNs ہر چند منٹ بعد ایگزٹ IP تبدیل کرتے ہیں۔ ہر تبدیلی Behavior Detection میں ایک "نیا IP" ایونٹ ہے، جو MFA اسٹیپ اپ پر مجبور کرتی ہے — آپ ہر پانچ منٹ میں دوبارہ TOTP کوڈ ٹائپ کر رہے ہیں۔ بدتر، ITP-فعال ٹیننٹس پر، سیشن کے درمیان تبدیلی آپ کے سیشن کو سختی سے ختم کر سکتی ہے اور مکمل دوبارہ لاگ ان پر مجبور کر سکتی ہے۔

Okta 'Access Denied' VPN کے ساتھ — غلطی کا اصل مطلب کیا ہے

دو غلطی کے نمونے سپورٹ فورمز پر غالب ہیں۔ یہ جاننا کہ آپ کون سا دیکھ رہے ہیں آپ کو بالکل بتاتا ہے کہ کیا ٹھیک کرنا ہے۔

MFA پرامپٹ کے بغیر "Access Denied"۔ بلاک کسی بھی پالیسی تشخیص سے پہلے ہوا۔ یہ تقریباً ہمیشہ نیٹ ورک زون بلاک لسٹ یا ThreatInsight کا IP بین کرنا ہوتا ہے۔ حل مضبوط کریڈنشلز نہیں — یہ ایک مختلف IP ہے جو ان کیٹگریز سے میل نہیں کھاتا جنہیں آپ کے ایڈمن نے بلاک لسٹ پر رکھا ہے۔ صاف ساکھ والی ریزیڈنشل یا ISP پراکسی عام طور پر گزرنے والا واحد راستہ ہوتا ہے۔

لامتناہی MFA لوپ۔ IP خود بین نہیں ہے، لیکن Behavior Detection بار بار فائر ہوتی ہے کیونکہ ہر درخواست مختلف ایگزٹ سے آتی ہے۔ یہ مفت VPN، روٹیٹنگ ریزیڈنشل پراکسی یا راؤنڈ روبن پولز کے ساتھ غلط کنفیگر شدہ تجارتی VPN کا کلاسیکی دستخط ہے۔ حل: ایک وقف IP پر لاک کرنا — یا تو اسٹیٹک ریزیڈنشل پراکسی یا وقف IP ایڈ آن والا VPN۔

Okta کے لیے بہترین پراکسیز: ریزیڈنشل بمقابلہ ڈیٹا سینٹر

تمام پراکسی کیٹگریز میں سے، 2026 میں Okta کے خلاف صرف دو قابل اعتماد طور پر کام کرتی ہیں:

اسٹیٹک ریزیڈنشل (ISP) پراکسیز — "Okta پراکسی" حل۔ یہ Comcast، Vodafone یا BT جیسے ISP نیٹ ورکس میں شروع ہونے والے IPs ہیں لیکن آپ کو 30 دن یا اس سے زیادہ کے لیے تفویض کیے جاتے ہیں۔ Okta کی IP سروس کیٹگری چیک کے لیے، وہ گھریلو براڈ بینڈ سبسکرائبر کی طرح نظر آتے ہیں، کیونکہ ساختی طور پر وہ یہی ہیں۔ چونکہ IP مستحکم ہے، Behavior Detection بعد کے لاگ انز کو اسی قابل اعتماد مقام کے طور پر سمجھتی ہے اور ہر درخواست پر MFA تک نہیں بڑھاتی۔ یہ بالکل وہی ہے جو لوگ "Okta پراکسی" سے مراد لیتے ہیں — وہ ایک اسٹیٹک ریزیڈنشل IP کی تلاش میں ہیں، وقف ٹول کی نہیں۔ IPRoyal، MarsProxies اور Swiftproxy سب لامحدود بینڈوتھ کے ساتھ تقریباً $6 فی IP/ماہ سے شروع ہونے والے اسٹیٹک ریزیڈنشل ISP پلانز فروخت کرتے ہیں۔

روٹیٹنگ ریزیڈنشل پراکسیز — صرف اسٹکی سیشنز کے ساتھ۔ خالص روٹیٹنگ ریزیڈنشل پولز ہر درخواست یا ہر چند منٹ بعد ایگزٹ IP تبدیل کرتے ہیں — وہی چیز جس سے Behavior Detection کو نفرت ہے۔ تاہم، زیادہ تر جدید فراہم کنندگان اسٹکی سیشن موڈز پیش کرتے ہیں جو 24 گھنٹے تک ایک ہی IP رکھتے ہیں (IPRoyal، MarsProxies، Swiftproxy)۔ اسٹکی سیشنز فعال ہونے پر، روٹیٹنگ ریزیڈنشل Okta کے لیے قابل استعمال ہو جاتی ہے — حالانکہ وقف اسٹیٹک ریزیڈنشل پلان زیادہ صاف ہے اگر آپ ہر روز ایک ہی ڈیوائس سے کام کرتے ہیں۔

ڈیٹا سینٹر پراکسیز — تقریباً ہمیشہ ناکام۔ ڈیٹا سینٹر VPNs جیسا ہی ASN مسئلہ۔ انہیں اسکریپنگ اور بوٹ کاموں کے لیے بچائیں، Okta رسائی کے لیے نہیں۔

وقف IP پراکسی کے ساتھ Okta 'نیا لاگ ان' الرٹس سے بچنا

سب سے بڑی واحد بہتری جو زیادہ تر لوگ فوری طور پر دیکھتے ہیں وہ مشترکہ VPN ایگزٹ سے وقف ریزیڈنشل یا ISP IP پر منتقل ہونا ہے۔ Okta کے نقطہ نظر سے کیا تبدیل ہوتا ہے:

- Behavior Detection ایک مستقل مقام دیکھتی ہے۔ IP، ASN اور جیولوکیشن لاگ انز کے درمیان تبدیل ہونا بند ہو جاتے ہیں۔ ایک ہی وقف IP سے چند لاگ انز کے بعد، یہ IP آپ کی "معروف اچھی" پروفائل کا حصہ بن جاتا ہے، اور Okta IP تبدیلی کی شرط پر MFA تک بڑھانا بند کر دیتا ہے۔

- کوئی مزید "نیا لاگ ان" ای میل نہیں۔ یہ ای میلز اسی Behavior Detection سگنل سے چلتی ہیں۔ IP لاک کریں، الرٹس خاموش ہو جاتے ہیں۔

- Identity Threat Protection (ITP) فائر نہیں ہوتا۔ ITP سیشن کے درمیان IP تبدیلیوں کو تلاش کرتا ہے۔ وقف IP محرک کو مکمل طور پر ختم کر دیتا ہے۔

- آپ کا IP "VPN" یا "Anonymizer" سروس کیٹگری میں نہیں ہے۔ اسٹیٹک ریزیڈنشل IP کو ASN لیول پر ریزیڈنشل ISP کے طور پر درجہ بندی کیا جاتا ہے، VPN کے طور پر نہیں۔ Okta کے Enhanced Dynamic Zones اسے بلاک نہیں کرتے۔

وہی منطق VPN سائیڈ پر لاگو ہوتی ہے: مشترکہ سرور کے بجائے وقف IP ایڈ آن والا VPN جمع ریزیڈنشل ایگزٹ آپشن، Okta کے لیے بالکل گھریلو براڈ بینڈ کی طرح نظر آتا ہے۔ CometVPN دونوں فروخت کرتا ہے — اس کا وقف ریزیڈنشل IP پلان ان چند صارف دوستانہ سیٹ اپس میں سے ایک ہے جو Okta کی پرواہ کرنے والی دونوں خصوصیات کو یکجا کرتا ہے۔

دور دراز کام کے لیے Okta جغرافیائی پابندیوں کو نظرانداز کرنا

یہ وہ جائز استعمال کا کیس ہے جس کے لیے زیادہ تر قارئین یہاں آتے ہیں۔ آپ کا آجر Okta لاگ انز کو علاقائی طور پر لاک شدہ Network Zones کے ذریعے روٹ کرتا ہے — کچھ اس طرح "صرف امریکہ، برطانیہ، کینیڈا اور EU ممالک کی اجازت یافتہ فہرست" — اور آپ سفر پر ہیں، بیرون ملک کسی ساتھی کے خاندانی گھر سے کام کر رہے ہیں، یا اپنے فراہم کنندہ کی پابندی والے ملک سے ذاتی Okta سے محفوظ سروس تک پہنچنے کی کوشش کر رہے ہیں۔

یہاں صحیح ٹول آپ کے گھریلو ملک میں ایگزٹ والا ریزیڈنشل VPN یا اسٹیٹک ریزیڈنشل پراکسی ہے (وہ ملک نہیں جہاں آپ ابھی ہیں)۔ بہاؤ:

- ایک ایسا فراہم کنندہ منتخب کریں جس کا ایگزٹ IP آپ کے عام کام کرنے والے ملک میں ہو۔ MarsProxies ملک اور شہر کے ہدف کے ساتھ 195+ ممالک کا احاطہ کرتا ہے؛ CometVPN کا ریزیڈنشل ایڈ آن اہم دور دراز کام کرنے والے جغرافیہ (امریکہ، برطانیہ، EU، کینیڈا) کا احاطہ کرتا ہے۔

- روٹیٹنگ نہیں، اسٹکی سیشن یا وقف IP استعمال کریں۔ ورنہ Behavior Detection ہر درخواست پر MFA تک بڑھا دیتی ہے۔

- ایک بار ڈیسک ٹاپ سے لاگ ان کریں، MFA مکمل کریں، اور Okta کو اس IP کے لیے "معروف اچھی" پروفائل بنانے دیں۔ تین سے پانچ صاف لاگ انز کے بعد، پرامپٹس پرسکون ہو جاتے ہیں۔

دو اہم احتیاطیں۔ پہلی، یہ صرف Geo Zones کا احاطہ کرتا ہے؛ اگر آجر کا رسائی کنٹرول زیادہ سخت ہے (ڈیوائس پوسچر، سرٹیفکیٹ پر مبنی توثیق، ہارڈ ویئر کیز)، صرف پراکسی نہیں چلے گی۔ دوسری، آجر کے Network Zones کو جان بوجھ کر نظرانداز کرنا تکنیکی سیٹ اپ سے قطع نظر آپ کی AUP کی خلاف ورزی کر سکتا ہے۔ اس نقطہ نظر کو ذاتی Okta سے محفوظ اکاؤنٹس کے لیے یا سفر کے دوران IT ٹیم کی واضح منظوری کے ساتھ استعمال کریں۔

Okta میرے VPN پر MFA کیوں مانگتا رہتا ہے؟

تین نمونے، تعدد کی ترتیب میں:

آپ ہر سیشن میں مختلف سرورز کے ذریعے جڑتے ہیں۔ زیادہ تر صارف VPNs کنیکٹ کرنے پر آپ کے لیے "تیز ترین سرور" منتخب کرتے ہیں۔ اس کا مطلب ہر بار ایک مختلف ایگزٹ IP، اکثر ایک مختلف شہر میں۔ Behavior Detection ہر ایک کو نئے IP ایونٹ کے طور پر سمجھتی ہے اور MFA دوبارہ مانگتی ہے۔ حل: VPN کو ایک ہی سرور پر لاک کریں (یا وقف IP ایڈ آن خریدیں)۔

آپ کا VPN سیشن کے اندر لوڈ بیلنسنگ کر رہا ہے۔ کچھ فراہم کنندگان سیشن کے درمیان اپنے لوڈ بیلنسر کے ذریعے خاموشی سے ایگزٹ IP کو روٹیٹ کرتے ہیں۔ "Obfuscated" یا "Static IP" موڈ تلاش کریں اور آن کریں۔ اگر فراہم کنندہ کوئی پیش نہیں کرتا، تو ریزیڈنشل VPN یا اسٹیٹک ریزیڈنشل پراکسی پر سوئچ کریں۔

آپ کا IP معروف VPN سروس کیٹگری میں ہے۔ یہاں تک کہ اگر مستحکم ہے، Okta کی IP سروس کیٹگری تلاش آپ کے VPN کے ASN کو "VPN" یا "Anonymizer" کے طور پر فلیگ کر سکتی ہے۔ اگر ایڈمن کی پالیسی کہتی ہے "VPN سروس کیٹگری کے لیے MFA درکار ہے"، تو آپ ہر لاگ ان پر MFA چیلنج کیے جائیں گے، چاہے کچھ بھی ہو۔ صرف ریزیڈنشل/ISP ایگزٹ IP اس کیٹگری چیک سے بچتا ہے۔

بہترین VPN/پراکسی جو Okta سیکیورٹی کو ٹرگر نہیں کرتا

نیچے کی مختصر فہرست تین خصوصیات کے لحاظ سے فلٹر کی گئی ہے جو Okta کے خلاف واقعی اہم ہیں — ریزیڈنشل یا ISP ایگزٹ، وقف/اسٹکی IP اور براؤزر لیول پراکسینگ کے لیے HTTP/HTTPS یا SOCKS5 سپورٹ۔

CometVPN — بہترین ون کلک VPN آپشن۔ CometVPN کا Native Residential ایڈ آن ٹریفک کو ISP ایگزٹس کے ذریعے روٹ کرتا ہے اور وقف IP آپشن کے ساتھ جوڑتا ہے۔ یہ امتزاج — ریزیڈنشل ASN جمع مستحکم IP — IP سروس کیٹگری چیک اور Behavior Detection محرک دونوں کو ایک ہی پروڈکٹ میں احاطہ کرتا ہے۔ پلانز 30 دن کی منی بیک گارنٹی کے ساتھ طویل پلان پر $1.89/ماہ سے شروع ہوتے ہیں — آپ کے مخصوص Okta ٹیننٹ کے خلاف سیٹ اپ کی تصدیق کرنے کا کم خطرہ والا طریقہ۔

IPRoyal — بہترین اسٹیٹک ریزیڈنشل (ISP) پراکسی۔ IPRoyal کے اسٹیٹک ریزیڈنشل پلانز ISP-گریڈ ہیں اور HTTP، HTTPS اور SOCKS5 پروٹوکول سپورٹ کے ساتھ 30+ دن مستحکم ہیں۔ 32M+ ریزیڈنشل پول 195+ ممالک کا احاطہ کرتا ہے، اور ڈیش بورڈ شہر کا ہدف دکھاتا ہے — اگر آپ کی کمپنی کے Network Zones شہر تک کنفیگر ہیں تو مفید۔ اسٹیٹک تقریباً $7/IP/ماہ سے شروع ہوتا ہے۔

MarsProxies — مضبوط روٹیٹنگ-ود-اسٹکی سیٹ اپ۔ اگر آپ کو ایک ہی فراہم کنندہ کی اسکریپنگ یا سوشل میڈیا اکاؤنٹ کام کے لیے بھی ضرورت ہو، MarsProxies کا 7 دن تک اسٹکی سیشنز والا روٹیٹنگ ریزیڈنشل پلان ایک لچکدار درمیانی راستہ ہے۔ HTTP/HTTPS اور SOCKS5 سپورٹ ہیں، قیمتیں ختم نہ ہونے والے ٹریفک کے ساتھ $3.49/GB سے شروع ہوتی ہیں۔

Swiftproxy — وسیع ترین ملکی کوریج۔ Swiftproxy کے اسٹیٹک ریزیڈنشل ISP پلانز لامحدود بینڈوتھ اور تاحیات IP تجدید کے ساتھ $6/IP سے شروع ہوتے ہیں۔ 80M+ پول 195+ ممالک پر پھیلا ہوا ہے — چاروں میں سے سب سے وسیع کوریج اگر امریکہ/برطانیہ/EU مثلث سے باہر سفر فہرست میں ہیں۔ HTTP، HTTPS اور SOCKS5 سب دستیاب ہیں۔

اگر آپ کو قیمت، پول سائز اور خصوصیات کے لحاظ سے ریزیڈنشل پراکسی فراہم کنندگان کا وسیع موازنہ درکار ہو، ہمارا ٹاپ 10 بہترین ریزیڈنشل پراکسی فراہم کنندگان گائیڈ گہرائی میں جاتا ہے۔

کیا Okta کی مقام کی ٹریکنگ کو نظرانداز کرنا ممکن ہے؟

آپ Okta کی ٹریکنگ کو بند نہیں کر سکتے۔ IP، ASN، جیولوکیشن اور رویہ کے سگنلز Okta کے کام کرنے کے طریقے میں شامل ہیں — ہر درخواست ان چیکس سے ٹکراتی ہے اس سے پہلے کہ یہ آپ کی سائن آن پالیسی تک بھی پہنچے۔ آپ کیا کر سکتے ہیں ایک مختلف سگنل پیش کر سکتے ہیں: آپ کے گھریلو ملک سے ریزیڈنشل یا ISP IP، مستحکم رکھا گیا، جیو ٹریکنگ کو آپ کے عام مقام کی طرف اشارہ کرنے دیتا ہے یہاں تک کہ جب آپ جسمانی طور پر کہیں اور ہوں۔

وہی چال تین چیزوں کے خلاف ناکام ہوتی ہے — ایماندار رہیں کہ آپ واقعی کس چیز کا سامنا کر رہے ہیں۔ ہارڈ ویئر بائنڈ ڈیوائس پوسچر چیکس (FastPass کے ساتھ Okta Verify، Yubikey یا سرٹیفکیٹ پر مبنی توثیق) ڈیوائس سے بندھتی ہیں، نیٹ ورک سے نہیں — پراکسی مدد نہیں کرتی۔ Conditional Access پالیسیاں جو آپ کو Managed Devices سے باندھتی ہیں اسی طرح پہنچ سے باہر ہیں۔ اور اینٹی فراڈ سگنلز جو Identity Threat Protection میں جاتے ہیں تیسرے فریق کے ٹولز (Crowdstrike، SentinelOne، وغیرہ) سے ڈیوائس ٹیلی میٹری پر کام کرتے ہیں — ایک صاف IP فلیگ شدہ اینڈ پوائنٹ کو نہیں بچاتا۔

براؤزر لیول پراکسی سیٹ اپ (SOCKS5 ورک فلو)

اگر آپ صرف چاہتے ہیں کہ Okta ایک مختلف IP دیکھے — کہیں، VPN کے ذریعے پوری مشین کو روٹ کیے بغیر بیرون ملک سے ذاتی اکاؤنٹ استعمال کرنے کے لیے — براؤزر لیول SOCKS5 پراکسی سب سے صاف سیٹ اپ ہے۔

- اوپر کے کسی بھی فراہم کنندہ سے اسٹیٹک ریزیڈنشل یا ISP پلان خریدیں۔ SOCKS5 IPRoyal، MarsProxies اور Swiftproxy پر سپورٹ ہے۔

- پراکسی کو ایک پروفائل تک محدود کرنے کے لیے Brave، Firefox کنٹینر یا اینٹی ڈیٹیکٹ براؤزر جیسا پروفائل سے الگ کیا گیا براؤزر استعمال کریں۔

- براؤزر کی نیٹ ورک سیٹنگز میں، فراہم کنندہ ڈیش بورڈ سے SOCKS5 ہوسٹ اور پورٹ جاری کردہ کریڈنشلز کے ساتھ درج کریں۔

- پہلے

ipinfo.ioپر جائیں۔ IP اور ASN کو آپ کی وقف پراکسی اور اس ملک سے میل کھانا چاہیے جہاں سے آپ نے اسے خریدا تھا۔ اگر آپ کا حقیقی IP ظاہر ہوتا ہے، براؤزر پراکسی کے ذریعے روٹ نہیں کر رہا — کنفیگریشن چیک کریں۔ - اب Okta میں لاگ ان کریں۔ پہلے لاگ ان پر MFA کی توقع کریں (یہ ایک نیا IP ہے)۔ تین سے پانچ صاف لاگ انز کے بعد، Behavior Detection IP کو آپ کی قابل اعتماد پروفائل میں شامل کر دے گی۔

فوری موازنہ: کون سی سیٹ اپ کس استعمال کیس کے لیے

وہ قطار منتخب کریں جو اس سے میل کھاتی ہے جو آپ واقعی کرنے کی کوشش کر رہے ہیں۔

- گھر سے روزانہ ورک رسائی + کبھی کبھار سفر: IPRoyal یا MarsProxies سے اسٹیٹک ریزیڈنشل/ISP پراکسی، ورک براؤزر میں SOCKS5 کے طور پر سیٹ۔ سب سے مستحکم Behavior Detection پروفائل۔

- سفر کے لیے پوری مشین کا روٹنگ: Native Residential ایڈ آن جمع وقف IP کے ساتھ CometVPN۔ سسٹم وائڈ پراکسی سے سیٹ کرنا آسان ہے۔

- Okta سے محفوظ پلیٹ فارمز پر متعدد اکاؤنٹس (مثال کے طور پر، ایجنسی / ملٹی کلائنٹ): MarsProxies سے اسٹکی سیشنز کے ساتھ روٹیٹنگ ریزیڈنشل، اینٹی ڈیٹیکٹ براؤزر کے ساتھ ملا کر، ہر پروفائل کو پورے ورک ڈے کے دوران مستحکم IP پر رکھتا ہے۔

- پابندی والے ملک سے رسائی کیا گیا ذاتی Okta سے محفوظ اکاؤنٹ: MarsProxies سے آپ کے گھریلو ملک میں ایگزٹ کے ساتھ اسٹیٹک ریزیڈنشل ISP، جمع تازہ براؤزر پروفائل میں SOCKS5۔

نتیجہ: 2026 میں Okta کے خلاف کیا واقعی کام کرتا ہے

ہر کام کرنے والی سیٹ اپ کا نمونہ ایک جیسا ہے: مستحکم IP، ریزیڈنشل یا ISP ASN، کوئی سروس کیٹگری فلیگ نہیں، مستقل مقام۔ ایک بار جب آپ کے پاس وہ ہو، Okta کی IP سروس کیٹگری چیک، ThreatInsight، Behavior Detection اور Identity Threat Protection آپ کے ٹریفک کو مشکوک سمجھنا بند کر دیتے ہیں۔ MFA لوپس غائب ہو جاتے ہیں، "نیا لاگ ان" ای میلز رک جاتی ہیں، اور "Access Denied" صفحات آپ کے عام ڈیش بورڈ کو راستہ دیتے ہیں۔

زیادہ تر قارئین کے لیے، صاف ترین راستہ دو پروڈکٹس میں سے ایک ہے: پوری مشین روٹنگ کے لیے ریزیڈنشل اور وقف IP ایڈ آن کے ساتھ CometVPN، یا سرجیکل رسائی کے لیے براؤزر اسکوپڈ SOCKS5 کے طور پر IPRoyal اسٹیٹک ریزیڈنشل پراکسیز۔ دونوں آپ کی "ڈیجیٹل فٹ پرنٹ" کو مستقل رکھتے ہیں — جو Okta واقعی دیکھتا ہے۔

پالیسی سائیڈ پر ایک بار اور: کارپوریٹ اکاؤنٹ پر Okta کو نظرانداز کرنا جہاں آپ کی IT ٹیم نے واضح Network Zones طے کیے ہیں، آپ کے قابل قبول استعمال کے معاہدے کی خلاف ورزی ہو سکتا ہے۔ تکنیکی حل ایڈمن سے اپنے سفری IP کو وائٹ لسٹ کرنے کا کہنے کا متبادل نہیں ہے — اور سسٹم لاگ ہر لاگ ان ایونٹ کو ریکارڈ کرتا ہے، چاہے پراکسی ہو یا نہیں۔ ان ٹولز کو وہاں استعمال کریں جہاں آپ کو انہیں استعمال کرنے کا حق ہے۔