Nếu bạn từng thử đăng nhập vào bảng điều khiển công việc qua Okta từ Wi-Fi khách sạn, không gian coworking hoặc VPN cá nhân và gặp phải màn hình "Access Denied", hàng loạt lời nhắc MFA hoặc cảnh báo "Phát hiện đăng nhập mới" khóa tài khoản — bạn đã thấy mặt sai của ngăn xếp bảo mật nhận biết IP của Okta. Vào năm 2026, Okta là một trong những nền tảng nhận dạng tích cực nhất trong việc kiểm tra nguồn gốc lưu lượng của bạn, và lựa chọn VPN hoặc proxy sai sẽ kích hoạt mọi cảnh báo.

Hướng dẫn này chỉ chính xác cách Okta phân loại IP, lý do hầu hết VPN tiêu dùng thất bại trước nó, và cấu hình proxy hoặc VPN nào sẽ giữ bạn đăng nhập mà không kích hoạt cảnh báo "Hoạt động đáng ngờ". Mọi thứ ở đây dựa trên tài liệu trợ giúp của Okta và nghiên cứu được nhóm bảo mật Okta công bố. Chúng tôi cũng sẽ đánh dấu ranh giới giữa truy cập hợp pháp (làm việc từ xa, nhân viên đi công tác, tài khoản cá nhân được Okta bảo vệ) và chính sách của công ty bạn chống lại việc vượt qua kiểm soát — phần đó tùy thuộc vào bạn, không phải công cụ.

TL;DR: Okta phân loại mọi IP đến tenant của bạn theo danh mục dịch vụ (VPN, Proxy, Tor, Anonymizer) và theo ASN. VPN datacenter từ NordVPN, ExpressVPN, Surfshark và các thương hiệu tiêu dùng tương tự được nêu tên rõ ràng trong các danh mục dịch vụ IP của Okta và thường bị chặn hoặc đánh dấu. Các cấu hình giữ bạn đăng nhập là proxy residential/ISP tĩnh và IP exit VPN residential — cả hai đều trông giống một kết nối băng thông rộng tại nhà bình thường. Proxy xoay sẽ khóa bạn vì sẽ kích hoạt lại MFA mỗi vài phút; IP tĩnh và exit residential chuyên dụng là những thiết lập duy nhất bảo toàn "dấu chân kỹ thuật số nhất quán" cho Behavior Detection của Okta.

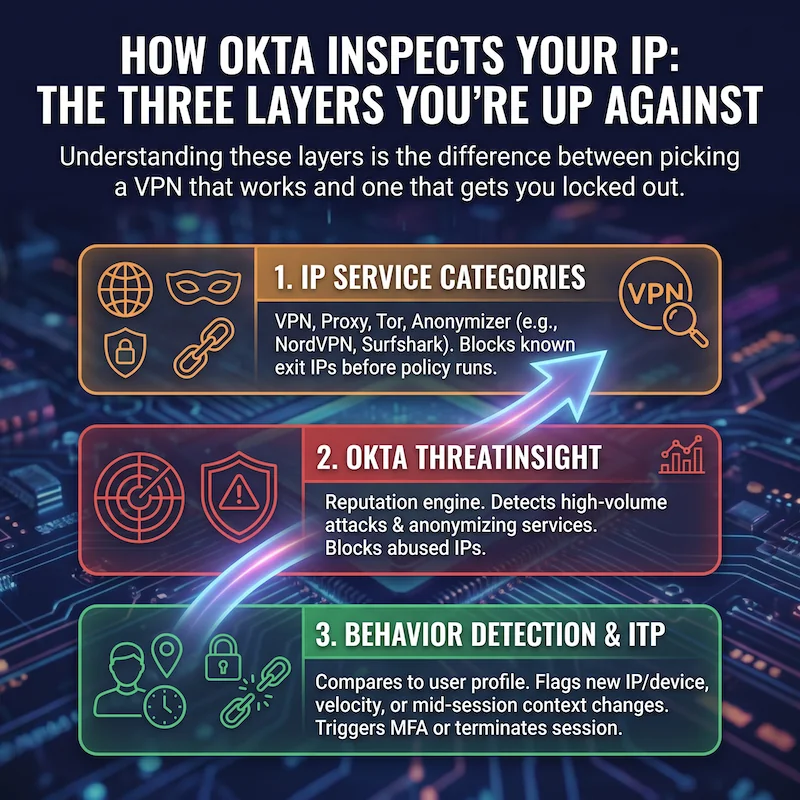

Cách Okta kiểm tra IP của bạn — ba lớp bạn đang đối mặt

Okta không chỉ ghi log IP của bạn; nó phân loại qua ít nhất ba lớp, bất kỳ lớp nào cũng có thể từ chối đăng nhập của bạn hoặc nâng cấp lên MFA. Hiểu các lớp này là sự khác biệt giữa lựa chọn VPN hoạt động và một lựa chọn khóa bạn ra.

1. Danh mục dịch vụ IP (VPN, Proxy, Tor, Anonymizer)

Mọi IP đến tenant của bạn được giải quyết với cơ sở dữ liệu danh mục dịch vụ IP của Okta. Tài liệu của Okta liệt kê rõ ràng các danh mục như "VPN", "Proxy", "Anonymizer" và "Tor" và thậm chí nêu tên các thương hiệu VPN tiêu dùng cụ thể là các danh mục riêng biệt — Avast VPN, Google VPN, NordVPN, Surfshark VPN và những thương hiệu khác. Khi một IP được phân loại là VPN hoặc Anonymizer, quản trị viên có thể sử dụng tính năng Enhanced Dynamic Zones của Okta để chặn hoặc thách thức yêu cầu trước khi bất kỳ đánh giá chính sách nào chạy.

Đó chính xác là lý do VPN giá 3$/tháng vượt qua thử nghiệm Netflix tốt lại thất bại trên Okta — IP exit thuộc về một ASN VPN đã biết mà Okta đã lấy dấu vân tay ở cấp độ danh mục, bất kể quốc gia bạn chọn.

2. Okta ThreatInsight

ThreatInsight là động cơ uy tín của Okta. Nó phát hiện các cuộc tấn công dựa trên thông tin xác thực có khối lượng lớn (password spraying, credential stuffing) và từ tháng 2 năm 2024 cũng phát hiện các yêu cầu từ Anonymizing Services. Nếu ai đó khác đang lạm dụng VPN trên exit pool chia sẻ của bạn, ThreatInsight có thể cấm IP của bạn trước khi bạn đến được trang mật khẩu. Lệnh cấm xuất hiện dưới dạng "Access Denied" chung hoặc trong System Log của quản trị viên dưới dạng sự kiện security.threat.detected hoặc security.request.blocked.

3. Behavior Detection và Identity Threat Protection (ITP)

Ngay cả khi IP vượt qua kiểm tra danh mục và ThreatInsight, Behavior Detection của Okta so sánh đăng nhập mới với hồ sơ được xây dựng từ lịch sử của bạn. Tài liệu của Okta định nghĩa "sự kiện đăng nhập mới" là sự kiện có IP, thiết bị, vị trí hoặc tốc độ khác với các sự kiện trước đó của người dùng. Bất kỳ trình kích hoạt nào trong số này — chẳng hạn như nhảy từ IP gia đình của bạn sang exit VPN Tokyo giữa hai tab trình duyệt — tạo ra email "Đăng nhập mới" và lời nhắc MFA bổ sung.

Trong các tổ chức có Identity Threat Protection (ITP) mới hơn của Okta, mọi thứ thậm chí còn nghiêm ngặt hơn. ITP kích hoạt sự kiện user.session.context.change khi bối cảnh IP hoặc thiết bị của bạn thay đổi giữa phiên, và các chính sách có thể chấm dứt phiên hoạt động của bạn ngay lập tức trên tất cả các ứng dụng được Okta bảo vệ. Dịch ra: Một VPN không ổn định bị rớt ngắn và kết nối lại qua IP exit khác có thể đăng xuất bạn khỏi mọi ứng dụng công việc cùng lúc.

Tại sao Okta chặn một số VPN và proxy nhất định

Ba lý do cụ thể VPN hiện tại của bạn đang thất bại, theo thứ tự mức độ phổ biến:

IP exit nằm trên ASN datacenter. Hầu như mọi VPN tiêu dùng — bao gồm các thương hiệu mà Okta đặt tên trực tiếp trong danh mục dịch vụ IP của mình — chạy trên các ASN nhà cung cấp như OVH, Choopa, Hetzner, M247, DigitalOcean và tương tự. Các hệ thống uy tín xử lý lưu lượng từ những ASN như vậy là vốn dĩ kém tin cậy hơn. Nếu một quản trị viên thiết lập Dynamic Zone với "VPN" hoặc "Anonymizer" trên danh sách chặn, tất cả VPN tiêu dùng trên các phạm vi datacenter đó bị từ chối ở cấp độ vùng mạng.

IP đã được các tài khoản khác sử dụng cho các lần đăng nhập thất bại. Các exit VPN chia sẻ bị đánh đập. ThreatInsight quan sát tỷ lệ thất bại trên mỗi IP, và nếu một IP vượt ngưỡng, nó sẽ kết thúc trên danh sách chặn "proxy có tỷ lệ đăng nhập thất bại cao" được Okta ghi lại công khai. Tài khoản của bạn không làm gì sai — bạn chỉ thừa kế một người hàng xóm ồn ào.

IP thay đổi quá thường xuyên. Proxy residential xoay, proxy công cộng miễn phí và VPN cân bằng tải tích cực thay đổi IP exit mỗi vài phút. Mỗi lần thay đổi là sự kiện "IP mới" trong Behavior Detection, buộc MFA step-up — bạn đang gõ lại mã TOTP mỗi năm phút. Tệ hơn, trên tenant kích hoạt ITP, một thay đổi giữa phiên có thể chấm dứt mạnh mẽ phiên của bạn và buộc đăng nhập lại hoàn toàn.

Okta 'Access Denied' với VPN — lỗi này thực sự có nghĩa là gì

Hai mẫu lỗi thống trị các diễn đàn hỗ trợ. Biết bạn đang thấy cái nào sẽ cho bạn biết chính xác cần sửa gì.

"Access Denied" mà không có lời nhắc MFA. Việc chặn xảy ra trước bất kỳ đánh giá chính sách nào. Đây hầu như luôn là danh sách chặn vùng mạng hoặc ThreatInsight cấm IP. Bản sửa lỗi không phải là thông tin xác thực mạnh hơn — đó là một IP khác không khớp với các danh mục mà quản trị viên của bạn đã đặt trên danh sách chặn. Một proxy residential hoặc ISP có uy tín sạch thường là con đường duy nhất vượt qua được.

Vòng lặp MFA vô tận. Bản thân IP không bị cấm, nhưng Behavior Detection kích hoạt lặp đi lặp lại vì mỗi yêu cầu đến từ một exit khác nhau. Đây là chữ ký cổ điển của VPN miễn phí, proxy residential xoay hoặc VPN thương mại được cấu hình kém với các pool round-robin. Bản sửa lỗi: Khóa vào một IP chuyên dụng — proxy residential tĩnh hoặc VPN có tiện ích bổ sung IP chuyên dụng.

Proxy tốt nhất cho Okta: residential vs. datacenter

Trong tất cả các danh mục proxy, chỉ có hai hoạt động đáng tin cậy chống lại Okta vào năm 2026:

Proxy residential tĩnh (ISP) — giải pháp "Okta proxy". Đây là các IP có nguồn gốc trong các mạng ISP như Comcast, Vodafone hoặc BT nhưng được gán cho bạn trong 30 ngày trở lên. Đối với kiểm tra danh mục dịch vụ IP của Okta, chúng trông giống một thuê bao băng thông rộng tại nhà, vì về cấu trúc, chúng đúng là vậy. Vì IP ổn định, Behavior Detection xử lý các đăng nhập tiếp theo là cùng vị trí đáng tin cậy và không nâng cấp lên MFA trên mọi yêu cầu. Đây chính xác là điều mọi người ám chỉ khi nói "Okta proxy" — họ đang tìm IP residential tĩnh, không phải công cụ chuyên dụng. IPRoyal, MarsProxies và Swiftproxy đều bán các gói residential ISP tĩnh bắt đầu từ khoảng 6$ mỗi IP/tháng với băng thông không giới hạn.

Proxy residential xoay — chỉ với sticky sessions. Các pool residential xoay thuần túy thay đổi IP exit mỗi yêu cầu hoặc mỗi vài phút — chính xác là điều Behavior Detection ghét. Tuy nhiên, hầu hết các nhà cung cấp hiện đại đều cung cấp các chế độ sticky session giữ cùng một IP đến 24 giờ (IPRoyal, MarsProxies, Swiftproxy). Với sticky sessions được bật, residential xoay trở nên có thể sử dụng cho Okta — mặc dù gói residential tĩnh chuyên dụng sạch hơn nếu bạn làm việc từ cùng một thiết bị mỗi ngày.

Proxy datacenter — gần như luôn thất bại. Cùng vấn đề ASN với VPN datacenter. Lưu chúng cho việc scraping và tác vụ bot, không phải truy cập Okta.

Tránh cảnh báo 'Đăng nhập mới' của Okta với proxy IP chuyên dụng

Cải tiến đơn lẻ lớn nhất mà hầu hết mọi người thấy ngay lập tức là chuyển từ exit VPN chia sẻ sang IP residential hoặc ISP chuyên dụng. Những gì thay đổi từ quan điểm của Okta:

- Behavior Detection thấy vị trí nhất quán. IP, ASN và vị trí địa lý ngừng thay đổi giữa các lần đăng nhập. Sau vài lần đăng nhập từ cùng một IP chuyên dụng, IP đó trở thành một phần của hồ sơ "đã biết tốt" của bạn, và Okta ngừng nâng cấp lên MFA trên điều kiện thay đổi IP.

- Không còn email "Đăng nhập mới". Những email này được điều khiển bởi cùng tín hiệu Behavior Detection. Khóa IP, cảnh báo im lặng.

- Identity Threat Protection (ITP) không kích hoạt. ITP tìm kiếm thay đổi IP giữa phiên. IP chuyên dụng loại bỏ hoàn toàn trình kích hoạt.

- IP của bạn không nằm trong danh mục dịch vụ "VPN" hoặc "Anonymizer". IP residential tĩnh được phân loại là ISP residential ở cấp ASN, không phải VPN. Enhanced Dynamic Zones của Okta không chặn nó.

Cùng logic áp dụng ở phía VPN: VPN có tiện ích bổ sung IP chuyên dụng (thay vì máy chủ chia sẻ) cộng với tùy chọn exit residential trông chính xác như băng thông rộng tại nhà đối với Okta. CometVPN bán cả hai — gói IP residential chuyên dụng của họ là một trong số ít các thiết lập thân thiện với người tiêu dùng kết hợp cả hai thuộc tính mà Okta quan tâm.

Vượt qua hạn chế địa lý của Okta cho làm việc từ xa

Đây là trường hợp sử dụng hợp pháp mà hầu hết độc giả đến đây. Nhà tuyển dụng của bạn định tuyến đăng nhập Okta qua các Network Zones bị khóa theo khu vực — đại loại như "chỉ Mỹ, Vương quốc Anh, Canada và danh sách các quốc gia EU được phép" — và bạn đang đi du lịch, làm việc từ nhà gia đình của đối tác ở nước ngoài, hoặc cố gắng tiếp cận một dịch vụ cá nhân được Okta bảo vệ từ một quốc gia mà nhà cung cấp của bạn đã trừng phạt.

Công cụ phù hợp ở đây là VPN residential hoặc proxy residential tĩnh có exit ở quốc gia nhà của bạn (không phải quốc gia bạn đang ở). Quy trình:

- Chọn nhà cung cấp có IP exit ở quốc gia làm việc bình thường của bạn. MarsProxies bao gồm hơn 195 quốc gia với nhắm mục tiêu theo quốc gia và thành phố; tiện ích bổ sung residential của CometVPN bao gồm các khu vực địa lý làm việc từ xa chính (Mỹ, Vương quốc Anh, EU, Canada).

- Sử dụng sticky session hoặc IP chuyên dụng, không phải xoay. Nếu không, Behavior Detection nâng cấp MFA trên mọi yêu cầu.

- Đăng nhập một lần từ máy tính để bàn, hoàn thành MFA và để Okta xây dựng hồ sơ "đã biết tốt" cho IP đó. Sau ba đến năm lần đăng nhập sạch, các lời nhắc dịu xuống.

Hai cảnh báo quan trọng. Thứ nhất, điều này chỉ xử lý Geo Zones; nếu kiểm soát truy cập của nhà tuyển dụng nghiêm ngặt hơn (device posture, xác thực dựa trên chứng chỉ, khóa phần cứng), riêng proxy sẽ không đủ. Thứ hai, cố ý vượt qua Network Zones của nhà tuyển dụng có thể vi phạm AUP của bạn bất kể thiết lập kỹ thuật. Sử dụng cách tiếp cận này cho các tài khoản cá nhân được Okta bảo vệ hoặc với sự chấp thuận rõ ràng của nhóm IT khi đi du lịch.

Tại sao Okta liên tục yêu cầu MFA trên VPN của tôi?

Ba mẫu, theo thứ tự tần suất:

Bạn kết nối qua các máy chủ khác nhau mỗi phiên. Hầu hết VPN tiêu dùng chọn "máy chủ nhanh nhất" cho bạn khi kết nối. Điều đó có nghĩa là một IP exit khác mỗi lần, thường ở một thành phố khác. Behavior Detection xử lý mỗi cái như sự kiện IP mới và yêu cầu MFA lại. Bản sửa lỗi: Khóa VPN vào một máy chủ duy nhất (hoặc mua tiện ích bổ sung IP chuyên dụng).

VPN của bạn đang cân bằng tải trong phiên. Một số nhà cung cấp âm thầm xoay IP exit qua bộ cân bằng tải của riêng họ giữa phiên. Tìm chế độ "Obfuscated" hoặc "Static IP" và bật. Nếu nhà cung cấp không cung cấp, hãy chuyển sang VPN residential hoặc proxy residential tĩnh.

IP của bạn nằm trong danh mục dịch vụ VPN đã biết. Ngay cả khi ổn định, tra cứu danh mục dịch vụ IP của Okta có thể đánh dấu ASN của VPN bạn là "VPN" hoặc "Anonymizer". Nếu chính sách của quản trị viên nói "yêu cầu MFA cho danh mục dịch vụ VPN", bạn sẽ bị thách thức MFA mỗi lần đăng nhập, bất kể điều gì. Chỉ một IP exit residential/ISP thoát khỏi kiểm tra danh mục đó.

VPN/proxy tốt nhất không kích hoạt bảo mật Okta

Danh sách rút gọn dưới đây được lọc theo ba thuộc tính thực sự quan trọng đối với Okta — exit residential hoặc ISP, IP chuyên dụng/sticky và hỗ trợ HTTP/HTTPS hoặc SOCKS5 cho proxy ở cấp trình duyệt.

CometVPN — tùy chọn VPN một cú nhấp tốt nhất. Tiện ích bổ sung Native Residential của CometVPN định tuyến lưu lượng qua các exit ISP và kết hợp với tùy chọn IP chuyên dụng. Sự kết hợp đó — ASN residential cộng với IP ổn định — bao gồm cả kiểm tra danh mục dịch vụ IP và trình kích hoạt Behavior Detection trong một sản phẩm. Các gói bắt đầu từ 1,89$/tháng trên gói dài hơn với bảo đảm hoàn tiền 30 ngày — một cách rủi ro thấp để xác thực thiết lập với tenant Okta cụ thể của bạn.

IPRoyal — proxy residential tĩnh (ISP) tốt nhất. Các gói residential tĩnh của IPRoyal là cấp ISP và ổn định trong 30+ ngày, với hỗ trợ giao thức HTTP, HTTPS và SOCKS5. Pool residential 32M+ bao gồm hơn 195 quốc gia, và bảng điều khiển hiển thị nhắm mục tiêu theo thành phố — hữu ích nếu Network Zones của công ty bạn được cấu hình đến cấp thành phố. Tĩnh từ khoảng 7$/IP/tháng.

MarsProxies — thiết lập xoay-với-sticky vững chắc. Nếu bạn cần cùng một nhà cung cấp cho cả scraping hoặc làm việc với tài khoản mạng xã hội, gói residential xoay của MarsProxies với sticky sessions lên đến 7 ngày là một giải pháp trung gian linh hoạt. HTTP/HTTPS và SOCKS5 được hỗ trợ, giá bắt đầu từ 3,49$/GB với lưu lượng không hết hạn.

Swiftproxy — phạm vi quốc gia rộng nhất. Các gói residential ISP tĩnh của Swiftproxy bắt đầu từ 6$/IP với băng thông không giới hạn và gia hạn IP trọn đời. Pool 80M+ trải rộng trên hơn 195 quốc gia — phạm vi rộng nhất trong bốn nếu chuyến đi ngoài tam giác Mỹ/Vương quốc Anh/EU nằm trong danh sách. HTTP, HTTPS và SOCKS5 đều có sẵn.

Nếu bạn cần so sánh rộng hơn các nhà cung cấp proxy residential về giá, kích thước pool và tính năng, hướng dẫn 10 nhà cung cấp proxy residential tốt nhất của chúng tôi đi sâu hơn.

Có thể vượt qua theo dõi vị trí của Okta không?

Bạn không thể tắt theo dõi của Okta. Tín hiệu IP, ASN, vị trí địa lý và hành vi vốn có trong cách Okta hoạt động — mọi yêu cầu đều bị tấn công bởi các kiểm tra này trước khi đến chính sách sign-on của bạn. Những gì bạn có thể làm là trình bày một tín hiệu khác: IP residential hoặc ISP từ quốc gia nhà của bạn, được giữ ổn định, làm cho theo dõi địa lý chỉ vào vị trí bình thường của bạn ngay cả khi bạn về mặt vật lý ở nơi khác.

Cùng thủ thuật thất bại trước ba điều — hãy thành thật về điều bạn thực sự đối mặt. Kiểm tra device posture gắn với phần cứng (Okta Verify với FastPass, Yubikey hoặc xác thực dựa trên chứng chỉ) gắn với thiết bị, không phải mạng — proxy không giúp ích. Chính sách Conditional Access ràng buộc bạn với Managed Devices tương tự nằm ngoài tầm với. Và các tín hiệu chống gian lận đưa vào Identity Threat Protection từ các công cụ của bên thứ ba (Crowdstrike, SentinelOne, v.v.) hoạt động trên đo lường từ xa thiết bị — IP sạch không cứu được endpoint bị đánh dấu.

Thiết lập proxy ở cấp trình duyệt (quy trình SOCKS5)

Nếu bạn chỉ muốn Okta thấy một IP khác — chẳng hạn, để sử dụng tài khoản cá nhân từ nước ngoài mà không định tuyến toàn bộ máy qua VPN — proxy SOCKS5 ở cấp trình duyệt là thiết lập sạch nhất.

- Mua gói residential tĩnh hoặc ISP từ bất kỳ nhà cung cấp nào ở trên. SOCKS5 được hỗ trợ ở IPRoyal, MarsProxies và Swiftproxy.

- Sử dụng trình duyệt cô lập theo hồ sơ như Brave, container Firefox hoặc trình duyệt anti-detect để giới hạn proxy ở một hồ sơ.

- Trong cài đặt mạng của trình duyệt, nhập SOCKS5 host và cổng từ bảng điều khiển nhà cung cấp với thông tin xác thực được cấp.

- Truy cập

ipinfo.iotrước. IP và ASN phải khớp với proxy chuyên dụng của bạn và quốc gia bạn đã mua. Nếu IP thực của bạn xuất hiện, trình duyệt không định tuyến qua proxy — kiểm tra cấu hình. - Bây giờ đăng nhập vào Okta. Mong đợi MFA ở lần đăng nhập đầu tiên (đó là IP mới). Sau ba đến năm lần đăng nhập sạch, Behavior Detection sẽ thêm IP vào hồ sơ đáng tin cậy của bạn.

So sánh nhanh: thiết lập nào cho trường hợp sử dụng nào

Chọn hàng phù hợp với điều bạn thực sự đang cố gắng làm.

- Truy cập công việc hàng ngày từ nhà + đi du lịch thỉnh thoảng: proxy residential/ISP tĩnh từ IPRoyal hoặc MarsProxies, được đặt làm SOCKS5 trong trình duyệt công việc. Hồ sơ Behavior Detection ổn định nhất.

- Định tuyến toàn bộ máy cho du lịch: CometVPN với tiện ích bổ sung Native Residential cộng với IP chuyên dụng. Dễ thiết lập hơn proxy toàn hệ thống.

- Nhiều tài khoản trên các nền tảng được Okta bảo vệ (ví dụ, đại lý / đa khách hàng): residential xoay với sticky sessions từ MarsProxies, kết hợp với trình duyệt anti-detect, giữ mỗi hồ sơ trên IP ổn định trong cả ngày làm việc.

- Tài khoản cá nhân được Okta bảo vệ truy cập từ quốc gia bị trừng phạt: residential ISP tĩnh từ MarsProxies với exit ở quốc gia nhà của bạn, cộng với SOCKS5 trong hồ sơ trình duyệt mới.

Kết luận: điều gì thực sự hoạt động chống lại Okta vào năm 2026

Mẫu trong mọi thiết lập hoạt động đều giống nhau: IP ổn định, ASN residential hoặc ISP, không có cờ danh mục dịch vụ, vị trí nhất quán. Khi bạn có điều đó, kiểm tra danh mục dịch vụ IP của Okta, ThreatInsight, Behavior Detection và Identity Threat Protection ngừng coi lưu lượng của bạn là đáng ngờ. Vòng lặp MFA biến mất, email "Đăng nhập mới" dừng lại, và các trang "Access Denied" nhường chỗ cho bảng điều khiển bình thường của bạn.

Đối với hầu hết độc giả, con đường sạch nhất là một trong hai sản phẩm: CometVPN với tiện ích bổ sung residential và IP chuyên dụng cho định tuyến toàn bộ máy, hoặc proxy residential tĩnh từ IPRoyal dưới dạng SOCKS5 phạm vi trình duyệt cho truy cập phẫu thuật. Cả hai đều giữ "dấu chân kỹ thuật số" của bạn nhất quán — điều mà Okta thực sự theo dõi.

Một lần nữa về phía chính sách: vượt qua Okta trên tài khoản công ty nơi nhóm IT của bạn đã thiết lập Network Zones rõ ràng có thể vi phạm Thỏa thuận sử dụng được chấp nhận của bạn. Bản sửa lỗi kỹ thuật không thay thế việc yêu cầu quản trị viên đưa IP du lịch của bạn vào danh sách trắng — và System Log ghi lại mọi sự kiện đăng nhập, có proxy hay không. Sử dụng những công cụ này ở nơi bạn có quyền sử dụng chúng.