ホテルWi-Fi、コワーキングスペース、または個人用VPNからOkta経由で職場のダッシュボードにログインしようとして、「Access Denied」画面、MFAプロンプトの大量発生、または「新しいサインインを検出」というメールロックを引き起こす警告に遭遇したことがあれば、すでにOktaのIP対応セキュリティスタックの間違った側面に出会っています。2026年、Oktaはトラフィックの送信元を検査することにかけて最も攻撃的なアイデンティティプラットフォームの一つであり、間違ったVPN・プロキシの選択はすべてのアラームを発動させます。

このガイドは、OktaがどうIPを分類するか、ほとんどの消費者向けVPNがなぜそれに失敗するか、そして「不審なアクティビティ」アラートを発動せずに実際にサインインを維持するプロキシまたはVPN構成は何かを正確に説明します。以下のすべての内容は、Oktaの公式ヘルプドキュメントとOktaセキュリティチームが公開したセキュリティリサーチに基づいています。また、合法的なアクセス(リモートワーク、出張中の従業員、個人のOkta保護アカウント)と、会社が制御回避に対して設定している可能性があるポリシーとの境界線がどこにあるかも明示します — その部分はあなたの責任であって、ツールの責任ではありません。

要約: Oktaはテナントに到達する各IPをサービスカテゴリ(VPN、Proxy、Tor、Anonymizer)とASNで分類します。NordVPN、ExpressVPN、Surfshark、および類似の消費者向けブランドのデータセンターVPNは、OktaのIPサービスカテゴリで明示的に名前が挙げられており、頻繁にブロックまたはフラグ付けされます。サインインを維持する構成は、静的住宅・ISPプロキシと住宅VPN出口IPです — どちらも通常の家庭用ブロードバンド接続と同一に見えます。ローテーションプロキシは数分ごとにMFAを再発動させてあなたをロックアウトします;静的IPと専用住宅出口だけがOktaのBehavior Detectionに対して「一貫したデジタルフットプリント」を維持する唯一の構成です。

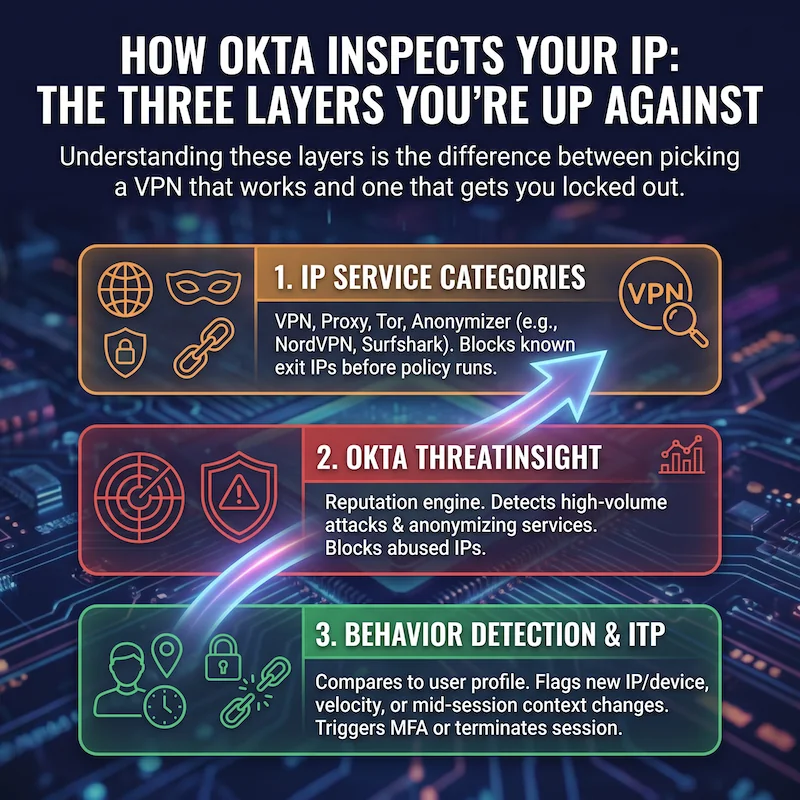

OktaがあなたのIPを検査する方法 — 戦う相手となる3つの層

OktaはあなたのIPを単にログするだけではなく、少なくとも3つの層にわたって分類し、そのいずれもがあなたのサインインを拒否したりMFAにエスカレートしたりすることができます。これらの層を理解することは、機能するVPNを選ぶことと、あなたをロックアウトするものを選ぶこととの違いです。

1. IPサービスカテゴリ(VPN、Proxy、Tor、Anonymizer)

テナントに到達するすべてのIPは、OktaのIPサービスカテゴリデータベースに対して解決されます。Oktaのドキュメントは、「VPN」「Proxy」「Anonymizer」「Tor」を含むカテゴリを明示的にリストし、特定の消費者向けVPNブランド — Avast VPN、Google VPN、NordVPN、Surfshark VPNなど — を別のカテゴリとして名前を挙げています。IPがVPNまたはanonymizerとして分類されると、管理者はOktaのEnhanced Dynamic Zones機能を使用して、ポリシー評価が実行される前にリクエストをブロックまたはチャレンジできます。

これが、Netflixチェックでは問題なく見える月3ドルのVPNがOktaに対して失敗する理由です — 出口IPは、選択した国に関係なく、Oktaがカテゴリレベルでフィンガープリント化した既知のVPN ASNの一部です。

2. Okta ThreatInsight

ThreatInsightはOktaのレピュテーションエンジンです。大量のクレデンシャルベース攻撃(パスワードスプレー、クレデンシャルスタッフィング)を検出し、2024年2月以降は匿名化サービスからのリクエストも検出してブロックします。VPN出口が他のユーザーがログイン失敗で乱用した共有プールにある場合、ThreatInsightはあなたがパスワードページに到達する前にすでにあなたのIPをブロックしている可能性があります。ブロックは一般的な「Access Denied」として、または管理者側のSystem Logではsecurity.threat.detectedまたはsecurity.request.blockedイベントとして表示されます。

3. Behavior DetectionとIdentity Threat Protection (ITP)

IPがカテゴリチェックとThreatInsightを通過しても、OktaのBehavior Detectionは新しいサインインをあなたの過去のアクティビティから構築されたプロファイルと比較します。Oktaのドキュメントは「新しいサインインイベント」を、ユーザーの以前のイベントとは異なるIP、デバイス、場所、または速度を持つイベントと定義しています。これらのトリガーのいずれか — 2つのブラウザタブ間で自宅IPから東京VPN出口にジャンプするなど — に到達すると、「新しいサインイン」通知メールと追加のMFAチャレンジが生成されます。

Oktaの新しいIdentity Threat Protection (ITP)を有効にした組織では、これがより厳しくなります。ITPはあなたのIPまたはデバイスコンテキストがセッション中に変わったときにuser.session.context.changeイベントを発動し、ポリシーはすべてのOkta保護アプリケーションでアクティブセッションをただちに終了できます。翻訳:不安定なVPNが短時間切断され、異なる出口IPで再接続すると、すべての作業アプリから一度にサインアウトされる可能性があります。

Oktaが特定のVPNとプロキシをブロックする理由

現在のVPNが失敗する3つの具体的な理由、頻度順:

出口IPがデータセンターASNにある。 ほぼすべての消費者向けVPN — OktaがIPサービスカテゴリで直接名前を挙げているブランドを含む — は、OVH、Choopa、Hetzner、M247、DigitalOcean、および類似のプロバイダーASNから動作しています。レピュテーションシステムは、それらのASNからのトラフィックを本質的に低い信頼度として扱います。管理者がブロックリストに「VPN」または「Anonymizer」を含むDynamic Zoneを構成すると、それらのデータセンター範囲のすべての消費者向けVPNはネットワークゾーン層で拒否されます。

IPが他のアカウントによってログイン失敗に使用されている。 共有VPN出口は叩かれます。ThreatInsightはIPごとの失敗率を監視し、IPがしきい値を超えると、Oktaが公開的に文書化しているサインイン失敗率の高いプロキシのブロックリストに登場します。あなたのアカウントは何も悪いことをしていません;あなたはただ騒がしい隣人を継承しただけです。

IPが頻繁に変わりすぎる。 ローテーション住宅プロキシ、無料パブリックプロキシ、攻撃的に負荷分散されたVPNは、数分ごとに出口IPを変更します。各変更はBehavior Detectionでの「新しいIP」イベントであり、ステップアップMFAを強制します — そのため、5分ごとにTOTPコードを再入力することになります。さらに悪いことに、ITP対応テナントでは、セッション中の変更によりセッションが強制終了され、完全な再ログインを強制される可能性があります。

VPN使用時のOkta「Access Denied」 — エラーの本当の意味

2つのエラーパターンがサポートフォーラムを支配しています。どちらを持っているかを知ることは、何を修正すべきかを正確に教えてくれます。

MFAプロンプトなしの「Access Denied」。 ブロックはポリシー評価前に発生しました。これはほぼ常にネットワークゾーンブロックリストまたはThreatInsightがIPをブロックしています。修正はより強力なクレデンシャルではありません;管理者がブロックリストに入れたカテゴリと一致しない別のIPです。クリーンなレピュテーションを持つ住宅またはISPプロキシは通常、通過する唯一のものです。

無限のMFAループ。 IP自体はブロックされていませんが、各リクエストが異なる出口から来るため、Behavior Detectionは発火し続けます。これは無料VPN、ローテーション住宅プロキシ、またはラウンドロビンプールを実行する設定の悪い商用VPNの古典的な特徴です。修正は、単一の専用IPにロックすることです — 静的住宅プロキシまたは専用IPアドオン付きVPNのいずれかです。

Oktaに最適なプロキシ:住宅 vs データセンター

市場のすべてのプロキシカテゴリのうち、2026年にOktaに対して一貫して機能するのは2つだけです:

静的住宅(ISP)プロキシ — 「Oktaプロキシ」ソリューション。 これらは、Comcast、Vodafone、BTなどのISPネットワーク内から発生するが、30日以上あなたに割り当てられたままになるIPです。OktaのIPサービスカテゴリチェックでは、家庭用ブロードバンド加入者と同一に見えます。なぜなら、構造的にそれがそのものだからです。IPが安定しているため、Behavior Detectionは後続のサインインを同じ信頼できる場所として扱い、各リクエストでMFAにエスカレートしません。これが人々が「Okta proxy」と言うときに意味することです — 専用ツールではなく、静的住宅IPを探しているのです。IPRoyal、MarsProxies、Swiftproxyはすべて、無制限の帯域幅で月額IP当たり約6ドルから始まる静的住宅ISPプランを販売しています。

ローテーション住宅プロキシ — スティッキーセッションとペアになっている場合のみ。 プレーンなローテーション住宅プールはリクエストごとまたは数分ごとに出口IPをローテーションし、これはまさにBehavior Detectionが嫌うものです。しかし、ほとんどの最新のプロバイダーは最大24時間同じIPを保持するスティッキーセッションモードを提供しています(IPRoyal、MarsProxies、Swiftproxy)。スティッキーセッションを有効にすると、ローテーション住宅はOktaに対して機能可能になります — しかし、毎日同じマシンからログインする場合は、専用静的住宅プランの方がきれいなセットアップです。

データセンタープロキシ — ほぼ常に失敗します。 データセンターVPNと同じASNの問題。スクレイピングとボットタスクのために保存し、Oktaアクセスには使用しないでください。

専用IPプロキシを使用してOktaの「新しいサインイン」アラートを回避する

ほとんどの人がすぐに見る最大の単一の改善は、共有VPN出口から専用住宅またはISPのIPに移行することです。Oktaの観点から何が変わるか:

- Behavior Detectionは1つの一貫した場所を見ます。 あなたのIP、ASN、地理的位置はログイン間で変化しなくなります。同じ専用IPから数回のサインインの後、そのIPはあなたの「既知の良い」プロファイルの一部になり、OktaはIP変更条件でMFAにエスカレートしなくなります。

- もう「新しいサインイン」メールはありません。 それらのメールは同じBehavior Detection信号によって駆動されます。IPをロックすると、アラートが停止します。

- Identity Threat Protection (ITP)は発動しません。 ITPはセッション中のIP変更を探します。専用IPはトリガーを完全に排除します。

- あなたのIPは「VPN」または「Anonymizer」サービスカテゴリにありません。 静的住宅IPはASNレベルでVPNではなく住宅ISPとして分類されます。OktaのEnhanced Dynamic Zonesはそれをブロックしません。

同じロジックがVPN側にも適用されます:専用IPアドオン付き(共有サーバーではなく)+住宅出口オプションのVPNは、Oktaに対して家庭用ブロードバンド接続とまったく同じように見えます。CometVPNは両方を販売しています — そのDedicated Residential IPプランは、Oktaが気にする2つの特性を組み合わせた数少ない消費者向けセットアップの1つです。

リモートワークのためにOktaのジオ制限を回避する方法

これはほとんどの読者がここに辿り着く合法的な使用ケースです。雇用主は地域ロックされたNetwork Zonesを介してOktaサインインをルーティングしています — 例えば、「米国、英国、カナダ、および許可された欧州諸国のリストのみ」 — そして今あなたは旅行中、海外のパートナーの実家から仕事をしている、または個人のOkta保護サービスにあなたのプロバイダーが制裁リストにある国からアクセスしようとしています。

このケースに適したツールは、あなたの本国(あなたが偶然いる国ではなく)に出口がある住宅VPNまたは静的住宅プロキシです。フロー:

- 通常の作業国に出口IPを提供するプロバイダーを選択します。MarsProxiesは国と都市レベルのターゲティングで195以上の国をカバーします;CometVPNの住宅アドオンは主要なリモートワーク地域(米国、英国、EU、カナダ)をカバーします。

- ローテーションではなくスティッキーセッションまたは専用IPを使用します。そうしないと、Behavior Detectionは各リクエストをMFAにエスカレートします。

- デスクトップで一度サインインし、MFAを完了し、OktaにそのIPの「既知の良い」プロファイルを構築させます。3〜5回のクリーンなサインインの後、プロンプトは落ち着きます。

2つの重要な注意事項。第一に、これはジオゾーンのみに対処します;会社により厳しい条件付きアクセス(デバイスポスチャ、証明書ベース認証、またはハードウェアキー)がある場合、プロキシだけではアクセスできません。第二に、雇用主のNetwork Zonesを意図的に迂回することは、技術的セットアップに関係なくアクセプタブルユースポリシーに違反する可能性があります。このアプローチは個人のOkta保護アカウント、または旅行のためにIT チームの明示的な承認を得て使用してください。

OktaがVPNで何度もMFAを要求する理由は?

頻度順にチェックする3つのパターン:

各セッションで異なるサーバーを介して接続している。 ほとんどの消費者向けVPNは接続時にあなたのために「最速サーバー」を選択します。それは毎回異なる出口IP、しばしば異なる都市にあることを意味します。Behavior Detectionはそれぞれを新しいIPイベントとして扱い、MFAを再要求します。修正:VPNを単一サーバーに固定する(または専用IPアドオンを購入する)。

VPNがセッション内で負荷分散を行っている。 一部のプロバイダーは、独自のロードバランサーを介してセッション中に出口IPを静かにローテーションします。「obfuscated」または「static IP」モードを探してオンにします。プロバイダーが提供しない場合は、住宅VPNまたは静的住宅プロキシに切り替えます。

あなたのIPが既知のVPNサービスカテゴリにある。 安定していても、OktaのIPサービスカテゴリルックアップは、VPNのASNを「VPN」または「Anonymizer」としてフラグ付けする可能性があります。管理者ポリシーが「VPNサービスカテゴリにMFAを要求する」場合、各サインインでMFAチャレンジされます。住宅・ISP出口IPだけがそのカテゴリチェックを逃れます。

Oktaセキュリティを発動させない最高のVPN・プロキシ

以下のショートリストは、Oktaで実際に重要な3つの特性 — 住宅またはISP出口、専用・スティッキーIP、ブラウザレベルプロキシのためのHTTP/HTTPSまたはSOCKS5サポート — でフィルタリングされています。

CometVPN — 最高のワンクリックVPNオプション。 CometVPNのNative Residentialアドオンは、ISPグレードの出口を介してトラフィックをルーティングし、Dedicated IPオプションとペアになります。その組み合わせ — 住宅ASNと安定したIP — は、IPサービスカテゴリチェックとBehavior Detectionトリガーの両方を1つの製品でカバーします。プランは長期コミットメントで月額1.89ドルから、30日間の返金保証付き、特定のOktaテナントに対するセットアップを検証する低リスクの方法です。

IPRoyal — 最高の静的住宅(ISP)プロキシ。 IPRoyalの静的住宅プランはISPグレードで30日以上安定しており、HTTP、HTTPS、SOCKS5プロトコルサポート付きです。32M+の住宅プールは195以上の国をカバーし、ダッシュボードは都市レベルのターゲティングを公開しています — 会社のNetwork Zonesが都市まで構成されている場合に有用です。静的の場合、約7ドル/IP/月から開始。

MarsProxies — 強力なローテーション+スティッキーセットアップ。 同じプロバイダーをスクレイピングやソーシャルメディアアカウント作業にも必要とする場合、MarsProxiesの最大7日間のスティッキーセッション付きローテーション住宅プランは柔軟な中間地点です。HTTP/HTTPSとSOCKS5の両方がサポートされており、価格は3.49ドル/GBから、トラフィックは期限切れになりません。

Swiftproxy — 最も広い国カバレッジ。 Swiftproxyの静的住宅ISPプランは無制限の帯域幅と生涯IP更新オプション付きで6ドル/IPから始まります。80M+のプールは195以上の国にまたがり、米国・英国・EU三角形外の国を含む旅行の場合、4つの中で最も広いカバレッジです。HTTP、HTTPS、SOCKS5すべて利用可能。

価格、プールサイズ、機能で住宅プロキシプロバイダーをより広く比較する必要がある場合は、トップ10の最高の住宅プロキシプロバイダーガイドがより深く掘り下げます。

Oktaの位置追跡を回避できますか?

Oktaの追跡を無効にすることはできません。IP、ASN、地理的位置、行動信号はOktaの動作に固有のものです — 各リクエストはサインオンポリシーに到達する前にこれらのチェックに到達します。あなたができるのは、異なる信号を提示することです:本国の住宅・ISP IPを安定して保つことで、物理的に他の場所にいてもジオトラックを通常の場所に向けます。

同じトリックは3つのことに対して失敗するので、何に直面しているかについて正直になってください。ハードウェアバウンドのデバイスポスチャチェック(FastPass付きOkta Verify、Yubikey、または証明書ベース認証)はネットワークではなくデバイスにバインドされます — プロキシは助けることができません。管理デバイスにあなたを固定する条件付きアクセスポリシーも同様にスコープ外です。そして、サードパーティセキュリティツール(Crowdstrike、SentinelOneなど)からIdentity Threat Protectionに供給されるアンチフラウド信号はデバイステレメトリで動作するため、クリーンなIPはフラグ付けされたエンドポイントを救済しません。

ブラウザレベルでプロキシを設定する(SOCKS5ワークフロー)

Oktaに異なるIPを見せるだけが必要な場合 — 例えば、マシン全体をVPN経由でルーティングせずに海外から個人アカウントにアクセスするため — ブラウザレベルのSOCKS5プロキシが最もきれいなセットアップです。

- 上記のいずれかのプロバイダーから静的住宅またはISPプランを購入します。SOCKS5はIPRoyal、MarsProxies、Swiftproxyでサポートされています。

- Brave、Firefoxコンテナ、またはアンチディテクトブラウザのようなプロファイル分離ブラウザを使用して、プロキシを1つのプロファイルにスコープします。

- ブラウザのネットワーク設定で、プロバイダーのダッシュボードからのSOCKS5ホストとポート、発行されたクレデンシャルを設定します。

- 最初に

ipinfo.ioを訪問します。IPとASNは専用プロキシと購入した国と一致する必要があります。実際のIPが表示される場合、ブラウザはプロキシを介してルーティングしておらず、構成を再確認する必要があります。 - 今すぐOktaにサインインします。最初のサインインでMFAを期待してください(新しいIPです)。3〜5回のクリーンなサインインの後、Behavior DetectionはIPを信頼できるプロファイルに追加します。

クイック比較:どのセットアップがどのユースケースに合うか

あなたがやろうとしていることに一致する行を選択してください。

- 自宅からの毎日の作業アクセス+時々の旅行: IPRoyalまたはMarsProxiesからの静的住宅・ISPプロキシ、作業ブラウザでSOCKS5として設定。最も安定したBehavior Detectionプロファイル。

- 旅行のためのマシン全体のルーティング: Native Residentialアドオン+専用IP付きCometVPN。システム全体のプロキシよりもセットアップが簡単。

- Okta保護プラットフォームでの複数アカウント(代理店・マルチクライアントなど): MarsProxiesからのスティッキーセッション付きローテーション住宅、アンチディテクトブラウザとペアにして、各プロファイルを終日安定したIPに保ちます。

- 制裁国からアクセスされるOkta保護個人アカウント: MarsProxiesからの本国出口付き静的住宅ISP、新しいブラウザプロファイルでSOCKS5。

結論:2026年にOktaで実際に機能するもの

機能するすべてのセットアップ全体のパターンは同じです:安定したIP、住宅またはISP ASN、サービスカテゴリフラグなし、1つの一貫した場所。それを得たら、OktaのIPサービスカテゴリチェック、ThreatInsight、Behavior Detection、Identity Threat Protectionはすべて、あなたのトラフィックを疑わしいと見なすのを停止します。MFAループは消え、「新しいサインイン」メールは停止し、「Access Denied」ページは通常のダッシュボードに道を譲ります。

ほとんどの読者にとって、最もきれいな道は2つの製品のいずれかです:マシン全体のルーティングのために住宅と専用IPアドオン付きのCometVPN、または外科的アクセスのためのブラウザスコープのSOCKS5としてIPRoyal静的住宅プロキシ。両方ともあなたの「デジタルフットプリント」を一貫させます — それがOktaが本当に監視しているものです。

もう一度ポリシー側について:ITチームが明示的なNetwork Zonesを設定した企業アカウントでOktaを回避することは、アクセプタブルユース合意に違反する可能性があります。技術的修正は、管理者にあなたの旅行IPをホワイトリストに登録するように依頼することの代替ではなく、System Logはプロキシかどうかに関係なく、すべてのサインインイベントを記録します。これらのツールは、使用する権利がある場所で使用してください。