学校支給のChromebookや管理された業務用ノートパソコンで新しいタブを開き、Lightspeed Systemsのブロックページに遭遇したことがある方なら、Lightspeed Filter Agentがいかに強力になっているかをすでに体感しているはずです。2026年現在、LightspeedのSmartAgentはChromebook、Windows、macOS、iPad、iPhone上でシステムレベル拡張として動作しており、学校ネットワークから離れている状態でも、テザリングや個人のhotspotに接続していても、端末側でトラフィックをフィルタリングします。さらに、ほとんどの一般向けVPNや公開proxyドメインを数分以内に検出するため、2025年以前に書かれたガイドの大半は今や通用しません。

本ガイドでは、2026年でも有効な5つの手法を信頼性の高い順に解説し、合法な範囲、リスクのある行為、用途別に最適なツールについて整理します。また、端末上で動作するフィルターに対して実際に効果のあるproxyやVPNの機能要件も列挙します。ネット上に出回っているアドバイスの多くは、何年も前の情報で更新が止まっているからです。

要点:Lightspeed Filter Agentはネットワークだけでなくデバイス上でトラフィックを検査するため、通常のVPNやDNS切り替えだけでは不十分です。最も信頼性の高い回避策は、stealthモードのサーバーとNative Residential IPを備えたCometVPNのようなobfuscated residential VPNです。ソフトウェアをインストールできないChromebookの場合は、Railway上にセルフホストしたUltravioletプロキシとMarsProxiesのresidentialバックエンドの組み合わせが最も持続性に優れた選択肢です。無料の公開proxyや無料VPNは、2026年のLightspeedに対してほぼ無力です。

Lightspeed Filter Agentの仕組みを理解する

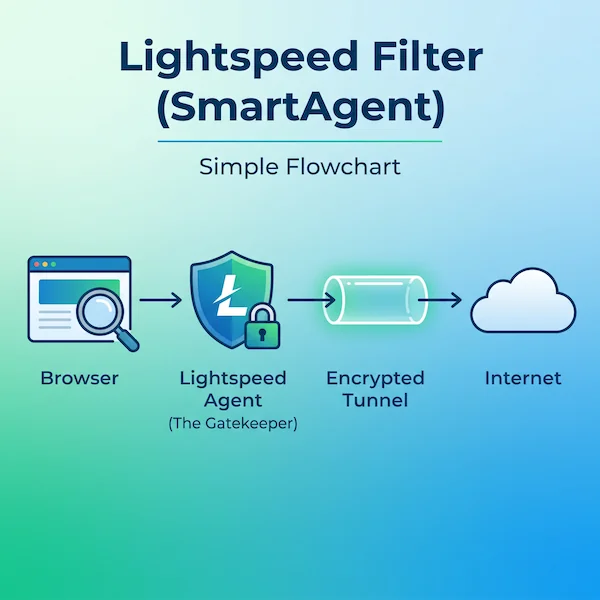

Lightspeed Filter(一般にSmartAgentと呼ばれます)は、主にK-12(幼稚園〜高校)向けに設計され、一部の規制業界の職場でも導入されているデバイス単位のコンテンツフィルターです。これに加え、BYODやIoTのネットワークトラフィックをカバーするDNSベースのフィルターSmartShieldと組み合わせて運用されます。各コンポーネントの役割を理解することは、有効な回避手段とログに残ってしまう手段を見分けるうえで決定的な差になります。

macOSとiOSでは、エージェントはAppleのNetwork Extension APIとSystem Extensionsフレームワークを利用しています。macOS版のbundle identifierはcom.lightspeedsystems.network-agent.network-extensionで、Lightspeed SystemsのApple開発者チームID(ZAGTUU2342)に紐付けられています。Chromebookでは、Google Admin経由で強制インストールされるChrome拡張として配布されます。Windowsでは、ネットワークアダプターに到達する前にトラフィックを傍受するカーネルレベルのサービスとして動作します。

フィルタリングはトラフィックが復号された後にデバイス上で行われ、エージェントは信頼されたルート証明書をインストールしてHTTPSの中身まで検査するため、単純なDNSの変更、hostsファイルの編集、標準的なVPN接続はすべてエージェントから丸見えです。LightspeedのSignal製品は、未知のIPに対する持続的な暗号化トラフィックなど、不審な通信パターンを管理者に通報する機能も備えています。これは旧世代の学校フィルターとの根本的な違いであり、ゲートキーパーはネットワークではなくエージェント自身だという点が重要です。

方法1:Obfuscated VPN(最も信頼できる選択肢)

標準的なVPNは、デバイスとリモートサーバーの間でトラフィックを暗号化します。Lightspeedは暗号化されたペイロードを読む必要はなく、プロトコルのフィンガープリント、ポート番号、既知のデータセンターIPレンジによってVPNトラフィックを識別し、接続をブロックするか管理者に警告を出します。obfuscated(または「stealth」)VPNは、VPNトラフィックをラップしてTCP/443上の通常のHTTPSのように見せることで、フィンガープリントの問題を解消します。

Lightspeedで監視されているデバイスにおいて、実際に重要となる機能は次の通りです。

- stealthまたはscrambleプロトコル:OpenVPN Scramble(XOR)、Shadowsocks、WireGuard-over-TLS、あるいはProton StealthやAstrill OpenWebといった独自の難読化モード。

- residential exit IP:Lightspeedはデータセンター由来のIPを積極的にブロックリスト化しています。residential IPは一般家庭の接続として扱われます。

- kill switch:VPNトンネルが切断された瞬間に通信を遮断し、エージェントに素のトラフィックを見せないようにします。

- 監査済みのノーログポリシー:パナマ、英領ヴァージン諸島、スイスを拠点とする事業者が代表的です。

多くのユーザーにとって最もすっきりした選択はCometVPNでしょう。obfuscatedサーバー、3,200万件規模のresidential IPプール、そしてWindows、macOS、iOS、Android向けのワンクリックアプリを兼ね備えています。Proton VPNのStealth、ShadowsocksをサポートするMullvad、AstrillのOpenWebも実績のある選択肢です。無料VPNは完全に避けてください。2026年の時点で、それらのデータセンターIPはほぼ例外なくLightspeedのブロックリストに掲載されています。

方法2:Webベースのproxy(Chromebookで最速の手段)

ソフトウェアをインストールできないロックダウンされたChromebookでは、Webプロキシが最速の選択肢です。proxyのURLにアクセスし、移動先のURLを貼り付けると、proxy側でサーバーサイドからページを取得し、自身のドメイン内でレンダリングします。つまり、学校のフィルターからはproxyのドメインしか見えず、移動先は把握されません。

2026年現在の主要な選択肢は次の通りです。

- CroxyProxy:汎用性で最も優れており、YouTubeやJSの多いサイトでもレイアウトを崩さず処理できます。

- Interstellar:オープンソースで、2023年以降800万人を超えるユーザーを獲得。ストリーミングやブラウザゲームでも高速です。

- Ultraviolet(UV):Service Workerベースで、レガシーなCGI proxyよりも現代的なWebアプリへの対応に優れます。

- Rammerhead:Chromebook級のフィルターを突破するために特別に設計されており、マルチセッションとsticky cookieに対応しています。

難点はその寿命の短さです。公開proxyのドメインは、TikTokやRedditで拡散されてから数時間以内にLightspeedのURLブロックリストに登録されます。熱心なユーザーは、GitHub、Discord、Redditなどでコミュニティが管理する「未ブロックリンク」リストを毎日チェックして追いかけています。これを2日に1回はやる羽目になっているなら、方法5に進んでください。

方法3:Lightspeed Filter Agentの削除または無効化

これは検索でよく見かける「how to remove lightspeed filter agent」というクエリへの直接的な回答です。実現可能かどうかは、その端末を誰が所有しているかに完全に依存します。

学校・職場が所有する端末

登録はGoogle Admin(Chromebook)、Active DirectoryまたはIntune(Windows)、Apple School/Business ManagerとMDMの組み合わせ(Mac/iOS)によって強制されます。管理者の認証情報なしでは登録解除はできず、ポリシーは再起動のたびに再適用されます。タスクマネージャー(Windows)やアクティビティモニタ(macOS)でプロセスを終了させても数秒しか効果がなく、ウォッチドッグが即座に再起動するうえ、繰り返しの終了試行はログに残って通報されます。ChromeOS向けのLightSPED-Killer-Agentのようなコミュニティ製のエクスプロイトが一時的に通用することはありますが、公開後数週間以内に修正されます。

Lightspeedがインストールされた個人端末

稀ではあるものの、保護者が管理しているiPadなどで起こりえます。Macではsystem extensionをシステム設定 → プライバシーとセキュリティ → プロファイルで承認する必要があり、構成プロファイルはシステム設定 → プロファイルに存在します。iPadとiPhoneでは、設定 → 一般 → VPNとデバイス管理でMDMペイロードを確認してください。これらの項目を削除すれば、supervised lockなしでインストールされたLightspeedはきれいにアンインストールできます。Apple School Manager経由でsupervisedされている端末の場合、正規の方法はIT管理者にリリースしてもらうしかありません。ネット上で宣伝されているサードパーティの「MDMアンロック」ツールは、端末を文鎮化させるケースが多発しています。

方法4:ブラウザ内ブラウザ型proxy(Rammerhead、Ultraviolet、DogeV4)

Rammerhead、Ultraviolet、DogeV4は基本的なWebプロキシの進化形です。単にリクエストをリダイレクトするのではなく、Service Workerを用いてブラウザタブの内部に完全なプロキシエンジンを動かします。読み込んだタブはproxyドメイン上の単一ページに見えますが、その中にはCookie、セッション、タブ履歴を持つ完全機能のサブブラウザが存在します。

これが重要な理由は、LightspeedがURLとDOMレベルのシグナルを検査しているからです。Rammerheadのセッションでは、移動先のURLは暗号化されたservice-workerレイヤーの内部に隠され、フィルターからは外側のproxyドメインしか見えません。Lightspeed側の対策は外側のドメインをブロックリストに加えることなので、公開されてから1週間経ったRammerheadインスタンスは、ほぼ確実にすでにブロックされています。回避策は通常のWebプロキシと同じ(新しいミラーへの切り替え)か、もっと信頼できるのが自前でホストすることです。

方法5:ReplitまたはRailwayでUltravioletをセルフホストする(プロのコツ)

2026年で最も持続性のある選択肢は、自分専用のUltravioletインスタンスを動かすことです。URLが非公開で、共有した相手しか存在を知らないため、誰かが報告するまでLightspeedはブロックリストに追加できません。セットアップは10分ほどです。

- GitHubでUltraviolet-Nodeリポジトリをforkします。

- RailwayでDeploy from GitHubをクリックし、forkを指定してデプロイします。SSLは自動で構成されます。

- Replitもワンクリックテンプレートで同様に動作しますが、proxyのホスティングはReplitの利用規約違反に該当し、アカウントが停止される事例もあるため、安全策としてはRailwayを推奨します。

- 個人用の

*.up.railway.appのURLをブックマークしておきます。

地域指定や高速化が必要な場合、あるいは学校のフィルターがRailwayのIPレンジ全体をブロックしている場合は、residential proxyのバックエンドと組み合わせてください。MarsProxiesとIPRoyalはいずれもHTTPSとSOCKS5のエンドポイントを提供しており、最大7日間のsticky sessionにも対応しているため、Ultravioletの背後にきれいに収まります。

VPN、Webプロキシ、セルフホストproxy:あなたに合うのはどれか

3つともLightspeed問題の異なる側面に対処します。下の表は最短で判断するための整理です。

| 手法 | 適した用途 | ブロック耐性 | セットアップの難易度 |

|---|---|---|---|

| obfuscated VPN | 個人端末、システム全体の保護 | あり(residential出口) | 低(ワンクリックアプリ) |

| 公開Webプロキシ | ロックされたChromebook、単発利用 | なし(数時間~数日) | 不要 |

| ブラウザ内ブラウザ型(Rammerhead) | Chromebook、現代的なWebアプリ | なし(数日~数週間) | 不要 |

| セルフホストUltraviolet | 長期的なChromebook回避 | あり(非公開URL) | 中(10分のセットアップ) |

| residential proxy | 業務利用、自動化、マルチアカウント | あり(実ISPのIP) | 中(ブラウザ設定) |

Lightspeedに対する無料proxy vs. 有料proxy

無料の公開proxyリストは、2026年のLightspeedに対しては3つの理由から相性が悪いです。第一に、これらは少数の同じ無料ホスティングプラットフォーム(Renderの無料枠、Vercelのプレビュー、Glitch)に集中しており、LightspeedはこれらのプラットフォームのIPレンジを積極的にフラグ付けしているため、最初のリクエストで失敗するケースが大半です。第二に、通過する暗号化されていないリクエストをすべてログに残しており、有名な無料リストの中にはログイン情報を収集している運営者にたどり着いた事例が複数あります。第三に、数時間で入れ替わるため、昼休みに使えたリンクが放課後には死んでいることもあります。

有料のresidential proxyは月数ドル程度で、これらの問題をすべて回避できます。IPは実在のISP(Comcast、Verizon、BT、Deutsche Telekom)から供給されるため、ブロックすれば一般家庭の利用者まで巻き込んでしまうことになり、Lightspeedはそこまでしません。多くの読者にとって、これは「1時間しかもたない回避策」と「学年が終わるまで使える回避策」を分ける決定的な違いです。

Lightspeed Filterの回避は合法か

VPNとproxyそのものは、EU全域、英国、米国を含むほぼすべての司法管轄で合法です。問題となるのは、何のために使うか、そして誰の端末で使うかです。

個人ネットワーク上の個人端末で、LightspeedがブロックしたサイトへアクセスするためにVPNやproxyを使うことは、原則として問題ありません。フィルターは自ら経由させたトラフィックにしか作用しないからです。一方で、学校支給の端末を使う場合や、学校・職場のネットワークに接続している場合、ほぼすべてのAcceptable Use Policy(AUP)が回避ツールの使用を明示的に禁じています。実際の処分は、書面警告から端末利用権の剥奪、正式な懲戒処分まで幅広く報告されています。特に未成年については、米国連邦法(CIPA)と2026年に拡大している州レベルの年齢確認法によりK-12のフィルタリングが義務付けられているため、学校側が運用を緩める余地はありません。

本ガイドの手法は、自分の端末をトラブルシュートしている成人、自社スタックを検証するITプロ、システムの仕組みを理解したいユーザーに向けて書かれています。ユーザーの年齢や管轄で違法とされるコンテンツへのアクセスを許可するものではありません。

結論:2026年に推奨するセットアップ

個人端末の場合、obfuscated residential VPNが最もシンプルかつ信頼できる解です。CometVPNは最もすっきりとしたワンクリックの選択肢で、obfuscatedサーバーがLightspeedのプロトコルフィンガープリント検出に対処し、$1/GBのNative Residentialアドオンによってブロックリストに載っていないISPレベルのIPを利用できます。有料プランは2年契約で月額$1.89からで、30日間の返金保証付きです。

何もインストールできないChromebookでは、Railway上のセルフホストUltravioletインスタンスが最も安定した回避策です。これとMarsProxiesのresidential proxyを組み合わせれば($3.49/GBから、トラフィック無期限、最大7日間のsticky session、HTTP/HTTPSとSOCKS5対応)、公開ブロックリストに永久に追いつかれない完全な非公開セットアップが完成します。

職場や自動化用途では、市単位のターゲティングとサブユーザー管理に対応したIPRoyalのresidential proxyが、obfuscated VPNと並ぶ強力な選択肢です。代替案についてはresidential proxyプロバイダーTop10のガイドをご参照ください。

どの経路を選ぶにしても、ポリシー面を忘れないでください。学校支給の端末でLightspeedを回避する行為は、ほぼ確実にAUP違反であり、エージェント自身も管理者がレビューする活動ログを記録しています。これらのツールは、使う権利のある場所でだけ使ってください。