Als je ooit hebt geprobeerd in te loggen op je werkdashboard via Okta vanaf een hotel-Wi-Fi, een coworkingruimte of een persoonlijke VPN en een "Access Denied"-scherm, een vloed van MFA-prompts of een "Nieuwe aanmelding gedetecteerd"-waarschuwing tegenkwam die je e-mail blokkeert — dan heb je al kennisgemaakt met de verkeerde kant van Okta's IP-bewuste beveiligingsstack. In 2026 is Okta een van de meest agressieve identiteitsplatforms als het gaat om het inspecteren van waar je verkeer vandaan komt, en de verkeerde VPN- of proxy-keuze laat al zijn alarmen afgaan.

Deze gids legt precies uit hoe Okta IP's classificeert, waarom de meeste consumenten-VPN's er tegen falen, en welke proxy- of VPN-configuratie je daadwerkelijk ingelogd houdt zonder "Verdachte activiteit"-meldingen te activeren. Alles hieronder is gebaseerd op Okta's officiële helpdocumentatie en beveiligingsonderzoek gepubliceerd door het Okta-beveiligingsteam. We markeren ook waar de lijn ligt tussen legitieme toegang (thuiswerken, reizende werknemers, persoonlijke door Okta beschermde accounts) en beleid dat je bedrijf mogelijk heeft ingesteld tegen het omzeilen van controles — dat deel is jouw verantwoordelijkheid, niet die van de tool.

TL;DR: Okta classificeert elk IP dat je tenant raakt op servicecategorie (VPN, Proxy, Tor, Anonymizer) en op ASN. Datacenter-VPN's van NordVPN, ExpressVPN, Surfshark en vergelijkbare consumentenmerken zijn expliciet genoemd in Okta's IP-servicecategorieën en worden vaak geblokkeerd of gemarkeerd. De configuraties die je ingelogd houden zijn statische residentiële/ISP-proxy's en residentiële VPN-uitgangs-IP's — beide identiek aan een normale residentiële breedbandverbinding. Roterende proxy's vergrendelen je doordat ze MFA elke paar minuten opnieuw triggeren; statische IP's en toegewijde residentiële uitgangen zijn de enige setups die een "consistente digitale voetafdruk" behouden voor Okta's Behavior Detection.

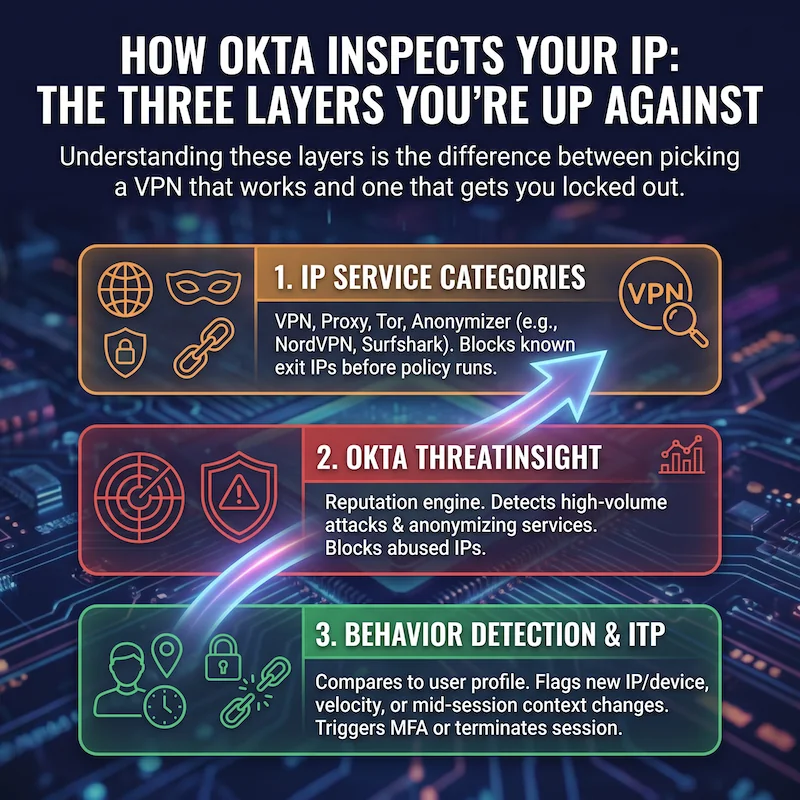

Hoe Okta je IP inspecteert — de drie lagen waar je tegen vecht

Okta logt niet alleen je IP; het classificeert het over ten minste drie lagen, die allemaal je aanmelding kunnen weigeren of escaleren naar MFA. Deze lagen begrijpen is het verschil tussen een werkende VPN kiezen en een die je buitensluit.

1. IP-servicecategorieën (VPN, Proxy, Tor, Anonymizer)

Elk IP dat je tenant raakt wordt opgelost tegen Okta's IP-servicecategoriedatabase. Okta's documentatie vermeldt expliciet categorieën zoals "VPN", "Proxy", "Anonymizer" en "Tor", en noemt zelfs specifieke consumenten-VPN-merken als aparte categorieën — Avast VPN, Google VPN, NordVPN, Surfshark VPN en andere. Zodra een IP is gecategoriseerd als VPN of anonymizer, kan een admin Okta's Enhanced Dynamic Zones-functie gebruiken om de aanvraag te blokkeren of uit te dagen voordat enige beleidsevaluatie loopt.

Daarom faalt een VPN van $3/maand die het Netflix-checkje doorstaat tegen Okta — het uitgangs-IP is onderdeel van een bekende VPN-ASN die Okta op categorieniveau heeft gefingerprint, ongeacht welk land je instelt.

2. Okta ThreatInsight

ThreatInsight is Okta's reputatie-engine. Het detecteert hoge volumes credential-gebaseerde aanvallen (password spraying, credential stuffing) en sinds februari 2024 detecteert en blokkeert het ook aanvragen van anonimiseringsdiensten. Als je VPN-uitgang op een gedeeld pool zit dat andere gebruikers misbruikt hebben voor mislukte logins, kan ThreatInsight je IP al blokkeren voordat je het wachtwoordpagina bereikt. De blokkade leest als een generieke "Access Denied" of, aan de adminkant in het System Log, als een security.threat.detected- of security.request.blocked-gebeurtenis.

3. Behavior Detection en Identity Threat Protection (ITP)

Zelfs als je IP de categoriecheck en ThreatInsight passeert, vergelijkt Okta's Behavior Detection de nieuwe aanmelding met een profiel gebouwd op je eerdere activiteit. Okta's documentatie definieert een "nieuwe aanmeldingsgebeurtenis" als een gebeurtenis met een ander IP, apparaat, locatie of snelheid dan de vorige gebeurtenissen van de gebruiker. Een van die triggers raken — zoals springen van je thuis-IP naar een Tokyo VPN-uitgang tussen twee browsertabs — produceert de "Nieuwe aanmelding"-notificatie-e-mail en de extra MFA-uitdaging.

Op organisaties met Okta's nieuwere Identity Threat Protection (ITP) ingeschakeld wordt dit strenger. ITP vuurt de user.session.context.change-gebeurtenis af wanneer je IP- of apparaatcontext tijdens de sessie verandert, en beleid kan onmiddellijk je actieve sessie beëindigen op elke door Okta beschermde applicatie. Vertaling: een onstabiele VPN die kort wegvalt en opnieuw verbindt via een ander uitgangs-IP kan je in één keer uitloggen uit elke werk-app.

Waarom Okta bepaalde VPN's en proxy's blokkeert

Drie concrete redenen waarom je huidige VPN faalt, gerangschikt op hoe vaak we ze zien:

Het uitgangs-IP staat op een datacenter-ASN. Bijna elke consumenten-VPN — inclusief de merken die Okta direct noemt in zijn IP-servicecategorieën — draait vanuit OVH, Choopa, Hetzner, M247, DigitalOcean en vergelijkbare provider-ASN's. Reputatiesystemen behandelen verkeer van die ASN's als inherent minder vertrouwd. Wanneer een admin een Dynamic Zone configureert met "VPN" of "Anonymizer" op de blokkeerlijst, wordt elke consumenten-VPN op die datacenter-bereiken geweigerd op het netwerkzone-niveau.

Het IP is gebruikt voor mislukte logins door andere accounts. Gedeelde VPN-uitgangen krijgen klappen. ThreatInsight kijkt naar het mislukkingspercentage per IP, en zodra het IP de drempel overschrijdt, belandt het op de proxies-with-high-sign-in-failure-rates-blokkeerlijst die Okta publiekelijk documenteert. Je account heeft niets verkeerd gedaan; je hebt gewoon een lawaaierige buur geërfd.

Het IP verandert te vaak. Roterende residentiële proxy's, gratis publieke proxy's en agressief load-balanced VPN's veranderen het uitgangs-IP elke paar minuten. Elke verandering is een "nieuw IP"-gebeurtenis in Behavior Detection, wat een step-up MFA forceert — dus je typt elke vijf minuten een TOTP-code opnieuw in. Erger: op ITP-ingeschakelde tenants kan een mid-sessie-verandering je sessie hard beëindigen en een volledige re-login forceren.

Okta "Access Denied" tijdens VPN-gebruik — wat de fout echt betekent

Twee foutpatronen domineren de supportforums. Weten welke je hebt vertelt je precies wat te repareren.

"Access Denied" zonder MFA-prompt. De blokkade gebeurde voordat enig beleid werd geëvalueerd. Dit is bijna altijd een netwerkzone-blokkeerlijst of ThreatInsight die het IP blokkeert. De oplossing is geen sterkere credentials; het is een ander IP dat niet overeenkomt met de categorieën die je admin op de blokkeerlijst heeft gezet. Een residentiële of ISP-proxy met schone reputatie is meestal het enige dat erdoor komt.

Eindeloze MFA-loop. Het IP zelf is niet geblokkeerd, maar Behavior Detection blijft afgaan omdat elke aanvraag van een andere uitgang komt. Dit is de klassieke handtekening van een gratis VPN, een roterende residentiële proxy of een slecht geconfigureerde commerciële VPN die door round-robin pools loopt. De oplossing is om te vergrendelen op één enkel, toegewijd IP — ofwel een statische residentiële proxy of een VPN met dedicated IP-add-on.

De beste proxy's voor Okta: residentieel vs datacenter

Van alle proxy-categorieën op de markt werken er slechts twee consistent tegen Okta in 2026:

Statische residentiële (ISP) proxy's — de "Okta-proxy"-oplossing. Dit zijn IP's die ontstaan binnen ISP-netwerken zoals Comcast, Vodafone of BT, maar die je voor 30 dagen of langer toegewezen blijven. Voor Okta's IP-servicecategoriecheck zien ze er identiek uit aan een residentiële breedbandabonnee, omdat ze structureel dat zijn. Omdat het IP stabiel is, behandelt Behavior Detection volgende aanmeldingen als dezelfde vertrouwde locatie en escaleert niet naar MFA bij elke aanvraag. Dit is wat mensen bedoelen als ze "Okta proxy" zeggen — ze zoeken een statisch residentieel IP, geen toegewijde tool. IPRoyal, MarsProxies en Swiftproxy verkopen allemaal statische residentiële ISP-plannen vanaf ongeveer $6 per IP per maand met onbeperkte bandbreedte.

Roterende residentiële proxy's — alleen gekoppeld aan sticky sessions. Plain roterende residentiële pools wisselen het uitgangs-IP elke aanvraag of elke paar minuten, precies wat Behavior Detection haat. De meeste moderne providers bieden echter sticky session-modi die hetzelfde IP tot 24 uur vasthouden (IPRoyal, MarsProxies, Swiftproxy). Met sticky sessions ingeschakeld wordt roterend residentieel werkbaar voor Okta — maar een toegewijd statisch residentieel plan is nog steeds de schonere setup als je elke dag vanaf dezelfde machine inlogt.

Datacenterproxy's — falen bijna altijd. Hetzelfde ASN-probleem als datacenter-VPN's. Bewaar ze voor scraping en bottaken, niet voor Okta-toegang.

Een toegewijd IP-proxy gebruiken om Okta's "Nieuwe aanmelding"-meldingen te vermijden

De grootste enkele verbetering die de meeste mensen onmiddellijk zien is overgaan van een gedeelde VPN-uitgang naar een toegewijd residentieel of ISP-IP. Wat verandert vanuit Okta's perspectief:

- Behavior Detection ziet één consistente locatie. Je IP, ASN en geolocatie stoppen met veranderen tussen logins. Na een paar aanmeldingen vanaf hetzelfde toegewijde IP wordt dat IP onderdeel van je "bekend goed"-profiel, en stopt Okta met escaleren naar MFA op de IP-veranderingsvoorwaarde.

- Geen "Nieuwe aanmelding"-e-mails meer. Die e-mails worden gedreven door hetzelfde Behavior Detection-signaal. Vergrendel het IP en de meldingen stoppen.

- Identity Threat Protection (ITP) vuurt niet af. ITP zoekt naar IP-veranderingen tijdens de sessie. Een toegewijd IP elimineert de trigger volledig.

- Je IP staat niet in een "VPN"- of "Anonymizer"-servicecategorie. Een statisch residentieel IP wordt op ASN-niveau gecategoriseerd als residentiële ISP, niet VPN. Okta's Enhanced Dynamic Zones blokkeren het niet.

Dezelfde logica geldt aan de VPN-kant: een VPN met een dedicated IP-add-on (in plaats van een gedeelde server) plus een residentiële uitgangsoptie ziet er voor Okta uit als precies een residentiële breedbandverbinding. CometVPN verkoopt beide — zijn Dedicated Residential IP-plan is een van de weinige consumentvriendelijke setups die de twee eigenschappen combineert waar Okta om geeft.

Hoe Okta-geo-beperkingen voor thuiswerken te omzeilen

Dit is de legitieme gebruikshoek waarvoor de meeste lezers hier eindigen. Je werkgever routeert Okta-aanmeldingen via regio-vergrendelde Network Zones — zeg, "alleen VS, VK, Canada en een lijst toegestane Europese landen" — en nu reis je, werk je vanuit het familiehuis van een partner in het buitenland, of probeer je een persoonlijke door Okta beschermde dienst te bereiken vanuit een land dat je provider op de sanctielijst heeft.

De juiste tool voor dit geval is een residentiële VPN of statische residentiële proxy met een uitgang in je thuisland (niet het land waar je toevallig bent). De flow:

- Kies een provider die een uitgangs-IP biedt in je normale werkland. MarsProxies dekt 195+ landen met land- en stadsniveau-targeting; CometVPN's residentiële add-on dekt de belangrijkste thuiswerk-geografieën (VS, VK, EU, Canada).

- Gebruik een sticky session of toegewijd IP, geen roterend. Anders escaleert Behavior Detection elke aanvraag naar MFA.

- Log één keer in op desktop, voltooi MFA en laat Okta een "bekend goed"-profiel bouwen voor dat IP. Na drie tot vijf schone aanmeldingen bedaren de prompts.

Twee belangrijke kanttekeningen. Ten eerste pakt dit alleen geo-zones aan; als je bedrijf strengere conditional access heeft (apparaathouding, certificaat-gebaseerde auth of hardware keys), zal een proxy alleen je niet binnen krijgen. Ten tweede kan opzettelijk om de Network Zones van je werkgever heen routeren je acceptable-use policy schenden, ongeacht de technische setup. Gebruik deze aanpak voor persoonlijke door Okta beschermde accounts, of met expliciete goedkeuring van je IT-team voor reizen.

Waarom blijft Okta MFA vragen op mijn VPN?

Drie patronen om te checken, in volgorde van frequentie:

Je verbindt elke sessie via verschillende servers. De meeste consumenten-VPN's kiezen de "snelste server" voor je bij het verbinden. Dat betekent elke keer een ander uitgangs-IP, vaak in een andere stad. Behavior Detection behandelt elk als een nieuwe IP-gebeurtenis en herhaalt de MFA-prompt. De oplossing: pin de VPN op één enkele server (of koop een dedicated IP-add-on).

Je VPN doet load balancing binnen een sessie. Sommige providers roteren stilletjes het uitgangs-IP via hun eigen load balancer mid-sessie. Zoek naar "obfuscated" of "static IP"-modus en zet het aan. Als de provider er geen biedt, schakel over naar een residentiële VPN of statische residentiële proxy.

Je IP staat in een bekende VPN-servicecategorie. Zelfs als het stabiel is, kan Okta's IP-servicecategorie-lookup de ASN van je VPN markeren als "VPN" of "Anonymizer". Wanneer het admin-beleid is "MFA vereisen voor VPN-servicecategorie", word je MFA-uitgedaagd bij elke aanmelding. Alleen een residentieel/ISP-uitgangs-IP ontsnapt aan die categoriecheck.

Beste VPN/proxy die Okta-beveiliging niet triggert

De onderstaande shortlist is gefilterd op de drie eigenschappen die er echt toe doen op Okta — residentieel of ISP-uitgang, toegewijd/sticky IP, en HTTP/HTTPS- of SOCKS5-ondersteuning voor browser-niveau proxying.

CometVPN — beste éénklik VPN-optie. CometVPN's Native Residential-add-on routeert verkeer via ISP-grade uitgangen en koppelt aan een Dedicated IP-optie. Die combinatie — residentiële ASN plus een stabiel IP — dekt zowel de IP-servicecategoriecheck als de Behavior Detection-trigger in één product. Plannen vanaf $1,89/maand op de langere commitment met 30-dagen geld-terug-garantie, dus een laag-risico manier om de setup te valideren tegen je specifieke Okta-tenant.

IPRoyal — beste statische residentiële (ISP) proxy. IPRoyal's statische residentiële plannen zijn ISP-grade en 30+ dagen stabiel, met HTTP, HTTPS en SOCKS5 protocolondersteuning. De 32M+ residentiële pool dekt 195+ landen, en het dashboard onthult stadsniveau-targeting — handig wanneer je bedrijfs Network Zones tot op stadsniveau zijn geconfigureerd. Vanaf ongeveer $7/IP/maand voor statisch.

MarsProxies — sterke roterend-met-sticky setup. Als je dezelfde provider ook nodig hebt voor scraping of socialmediawerk, is MarsProxies' roterend residentieel plan met sticky sessions tot 7 dagen een flexibel middenveld. HTTP/HTTPS en SOCKS5 worden beide ondersteund, en prijzen vanaf $3,49/GB met niet-aflopend verkeer.

Swiftproxy — breedste landendekking. Swiftproxy's statische residentiële ISP-plannen beginnen bij $6/IP met onbeperkte bandbreedte en levenslange IP-vernieuwingsopties. De 80M+ pool overspant 195+ landen — de breedste dekking van de vier als je reizen landen omvatten buiten de VS/VK/EU-driehoek. HTTP, HTTPS en SOCKS5 allemaal beschikbaar.

Als je een bredere vergelijking nodig hebt van residentiële proxy-providers over prijs, poolgrootte en functies, gaat onze top 10 beste residentiële proxy-providers-gids dieper.

Kun je Okta-locatietracking omzeilen?

Je kunt Okta's tracking niet uitschakelen. De IP-, ASN-, geolocatie- en gedragssignalen zijn inherent aan hoe Okta werkt — elke aanvraag raakt die checks voordat hij zelfs je sign-on policy bereikt. Wat je wel kunt doen is een ander signaal presenteren: een residentieel of ISP-IP uit je thuisland, stabiel gehouden, doet de geo-track wijzen naar je normale locatie, zelfs als je fysiek elders bent.

Dezelfde truc faalt tegen drie dingen, dus wees eerlijk over wat je tegenkomt. Hardware-gebonden apparaathoudingschecks (Okta Verify met FastPass, Yubikey of certificaat-gebaseerde auth) binden aan het apparaat, niet aan het netwerk — een proxy kan niet helpen. Conditional-access-beleid dat je vastpint op managed devices ligt eveneens buiten bereik. En antifraud-signalen die in Identity Threat Protection worden gevoed vanuit derde-partij beveiligingstools (Crowdstrike, SentinelOne, etc.) werken op apparaattelemetrie, dus een schoon IP redt geen gemarkeerd endpoint.

Een proxy instellen op browserniveau (SOCKS5-workflow)

Als je alleen wilt dat Okta een ander IP ziet — bijvoorbeeld om vanuit het buitenland toegang te krijgen tot een persoonlijk account zonder je hele machine via VPN te routen — is een browserniveau SOCKS5-proxy de schoonste setup.

- Koop een statisch residentieel of ISP-plan bij een van bovenstaande providers. SOCKS5 wordt ondersteund op IPRoyal, MarsProxies en Swiftproxy.

- Gebruik een profiel-geïsoleerde browser zoals Brave, een Firefox-container of een anti-detect browser om de proxy tot één profiel te beperken.

- Stel in de netwerkinstellingen van de browser de SOCKS5-host en poort in van het dashboard van je provider, met de uitgegeven credentials.

- Bezoek eerst

ipinfo.io. Het IP en ASN moeten overeenkomen met je toegewijde proxy en het land waarin je het kocht. Als het je echte IP toont, routeert de browser niet via de proxy en moet je de configuratie opnieuw controleren. - Log nu in op Okta. Verwacht MFA bij de eerste aanmelding (het is een nieuw IP). Na drie tot vijf schone aanmeldingen voegt Behavior Detection het IP toe aan je vertrouwde profiel.

Snelle vergelijking: welke setup past bij welke gebruikssituatie

Kies de rij die overeenkomt met wat je probeert te doen.

- Dagelijkse werktoegang vanuit huis + incidentele reis: statische residentiële/ISP-proxy van IPRoyal of MarsProxies, ingesteld als SOCKS5 in je werkbrowser. Meest stabiele Behavior Detection-profiel.

- Gehele machine routing voor reizen: CometVPN met Native Residential-add-on plus toegewijd IP. Eenvoudiger op te zetten dan een systeembrede proxy.

- Meerdere accounts op door Okta beschermde platformen (bv. agency / multi-client): roterend residentieel met sticky sessions van MarsProxies, gekoppeld aan een anti-detect browser, laat je elk profiel de hele werkdag op een stabiel IP houden.

- Persoonlijk account beschermd door Okta, geopend vanuit een gesanctioneerd land: statisch residentieel ISP van MarsProxies met uitgang in je thuisland, plus SOCKS5 in een vers browserprofiel.

Conclusie: wat werkt echt op Okta in 2026

Het patroon over elke werkende setup is hetzelfde: stabiel IP, residentieel of ISP-ASN, geen servicecategorie-flag, één consistente locatie. Zodra je dat hebt, stoppen Okta's IP-servicecategoriecheck, ThreatInsight, Behavior Detection en Identity Threat Protection allemaal je verkeer als verdacht te zien. De MFA-loops verdwijnen, de "Nieuwe aanmelding"-e-mails stoppen, en "Access Denied"-pagina's maken plaats voor je normale dashboard.

Voor de meeste lezers is het schoonste pad een van twee producten: CometVPN met residentiële en toegewijde IP-add-ons voor gehele machine routing, of IPRoyal statische residentiële proxy's als browser-scoped SOCKS5 voor chirurgische toegang. Beide houden je "digitale voetafdruk" consistent — wat Okta echt in de gaten houdt.

Nogmaals over de beleidskant: Okta omzeilen op een bedrijfsaccount waar je IT-team expliciete Network Zones heeft ingesteld kan je acceptable-use overeenkomst schenden. De technische oplossing is geen vervanging voor je admin vragen je reis-IP te whitelisten, en het System Log registreert elke aanmeldingsgebeurtenis — proxy of niet. Gebruik deze tools waar je het recht hebt om ze te gebruiken.