Wie ooit een tabblad heeft geopend op een Chromebook van school of een beheerde werklaptop en tegen een blokkadepagina van Lightspeed Systems is aangelopen, weet hoe agressief de Lightspeed Filter Agent de afgelopen jaren is geworden. In 2026 draait Lightspeeds SmartAgent als systeemextensie op Chromebook, Windows, macOS, iPad en iPhone — wat betekent dat het verkeer op het apparaat zelf wordt gefilterd, ook als het apparaat niet op het schoolnetwerk zit of via een hotspot werkt. De agent herkent bovendien de meeste consumenten-VPN's en publieke proxydomeinen binnen enkele minuten, en daarom werkt vrijwel elke handleiding van vóór 2025 vandaag niet meer.

Deze gids behandelt de vijf methoden die in 2026 nog steeds werken, gerangschikt op betrouwbaarheid, en bespreekt wat legaal is, wat risicovol is en welk middel bij welk gebruiksscenario past. We benoemen ook de proxy- en VPN-functies die er werkelijk toe doen tegen een filter dat op het apparaat zelf draait — want het meeste advies dat je online aantreft, is jaren verouderd.

Samengevat: Lightspeed Filter Agent inspecteert verkeer op het apparaat, niet alleen op het netwerk, dus een gewone VPN of een gewijzigde DNS volstaat niet. De betrouwbaarste omleiding is een obfuscated residentiële VPN zoals CometVPN met stealth-mode-servers en een Native Residential IP. Voor Chromebooks waarop je geen software kunt installeren, is een zelfgehoste Ultraviolet-proxy op Railway in combinatie met een residentiële MarsProxies-backend de meest robuuste optie. Gratis publieke proxies en gratis VPN's zijn in 2026 in de praktijk waardeloos tegen Lightspeed.

Hoe de Lightspeed Filter Agent werkt

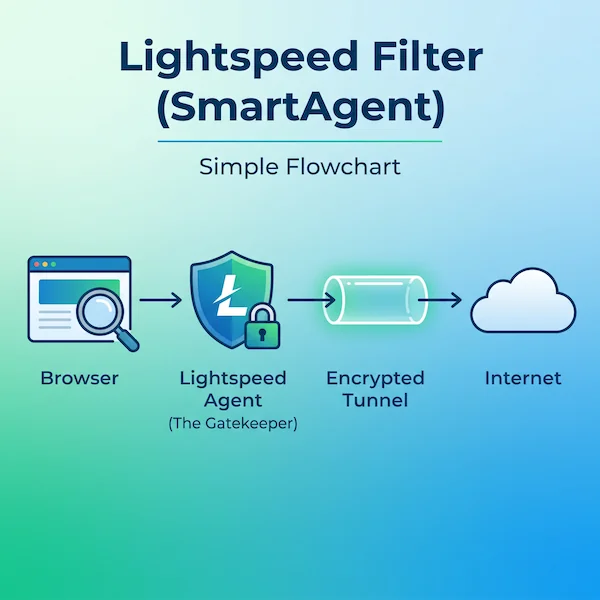

Lightspeed Filter (vaak SmartAgent genoemd) is een contentfilter dat per apparaat werkt en primair is gebouwd voor K-12-scholen en een kleiner aantal gereguleerde werkomgevingen. Het wordt gecombineerd met SmartShield, een DNS-gebaseerd filter dat BYOD- en IoT-verkeer op het netwerk afdekt. Begrijpen hoe elk onderdeel werkt is het verschil tussen een methode kiezen die werkt en een methode waarmee je gelogd wordt.

Op macOS en iOS gebruikt de agent Apples Network Extension API en het System Extensions-framework. De macOS-bundle-identifier is com.lightspeedsystems.network-agent.network-extension, gekoppeld aan het Apple-developer-team-ID van Lightspeed Systems (ZAGTUU2342). Op Chromebook wordt hij uitgerold als een verplicht geïnstalleerde Chrome-extensie via Google Admin. Op Windows draait hij als een service op kernelniveau die verkeer onderschept voordat het de netwerkadapter bereikt.

Omdat de filtering op het apparaat plaatsvindt nadat verkeer is ontsleuteld — de agent installeert een vertrouwd root-certificaat zodat hij HTTPS kan inspecteren — zijn eenvoudige DNS-wijzigingen, aanpassingen in het hosts-bestand en standaard-VPN-verbindingen voor hem zichtbaar. Het Signal-product van Lightspeed markeert daarnaast verdachte verkeerspatronen (zoals langdurig versleuteld verkeer naar een onbekend IP-adres) ter beoordeling door beheerders. Dat is het cruciale verschil met oudere schoolfilters: de agent is de poortwachter, niet alleen het netwerk.

Methode 1: Obfuscated VPN (de betrouwbaarste manier)

Een gewone VPN versleutelt het verkeer tussen je apparaat en een externe server. Lightspeed hoeft de versleutelde inhoud niet te lezen — VPN-verkeer wordt herkend aan de protocolvingerafdruk, het poortnummer of bekende datacenter-IP-bereiken, waarna de verbinding wordt geblokkeerd of de beheerder wordt gewaarschuwd. Een obfuscated (of "stealth") VPN lost het vingerafdrukprobleem op door het VPN-verkeer zo te verpakken dat het lijkt op gewoon HTTPS-verkeer naar TCP/443.

De functies die er op een door Lightspeed gemonitord apparaat echt toe doen:

- Stealth- of scramble-protocol — OpenVPN Scramble (XOR), Shadowsocks, WireGuard-over-TLS of een eigen obfuscation-modus zoals Proton Stealth of Astrill OpenWeb.

- Residential exit-IP's — Lightspeed onderhoudt een agressieve datacenter-blocklist. Een residential IP wordt behandeld als een normale thuisaansluiting.

- Kill switch — verbreekt de verbinding direct als de VPN-tunnel wegvalt, zodat de agent nooit onbeschermd verkeer ziet.

- Geverifieerd no-logs-beleid — aanbieders gevestigd in Panama, de BVI of Zwitserland zijn gangbaar.

Voor de meeste gebruikers is CometVPN de meest voor de hand liggende keuze: het combineert obfuscated servers, een residential pool van 32 miljoen IP's en één-klik-apps voor Windows, macOS, iOS en Android. Proton VPN met Stealth, Mullvad met Shadowsocks en Astrill met OpenWeb zijn eveneens bewezen opties. Vermijd gratis VPN's volledig — hun datacenter-IP's staan in 2026 vrijwel zonder uitzondering op Lightspeeds blocklist.

Methode 2: Webgebaseerde proxies (de snelste manier voor Chromebooks)

Voor zwaar dichtgetimmerde Chromebooks waarop je geen software kunt installeren, is een web proxy de snelste optie. Je opent een proxy-URL, plakt de bestemmings-URL en de proxy haalt de pagina server-side op en rendert hem binnen zijn eigen domein — het schoolfilter ziet dus alleen het proxy-domein, niet de bestemming.

De huidige favorieten in 2026:

- CroxyProxy — beste allrounder; gaat goed om met YouTube en de meeste JS-zware sites zonder dat de layout breekt.

- Interstellar — open source, sinds 2023 meer dan 8 miljoen gebruikers, snel voor streaming en browsergames.

- Ultraviolet (UV) — gebaseerd op service workers; ondersteunt moderne webapps beter dan oudere CGI-proxies.

- Rammerhead — specifiek ontworpen om filters van het Chromebook-niveau te verslaan; ondersteunt meerdere sessies en sticky cookies.

De keerzijde is de korte levensduur. Publieke proxydomeinen belanden binnen enkele uren op Lightspeeds URL-blocklist nadat ze viraal gaan op TikTok of Reddit. Power users volgen door de community onderhouden "unblocked link"-lijsten op GitHub, Discord en Reddit en verversen die dagelijks. Wie zichzelf om de dag bezig ziet met dit ritueel, kan beter direct doorklikken naar methode 5.

Methode 3: De Lightspeed Filter Agent verwijderen of uitschakelen

Dit is de zoekopdracht die letterlijk wordt ingetypt: "how to remove lightspeed filter agent." Of het überhaupt mogelijk is, hangt volledig af van wie de eigenaar van het apparaat is.

Apparaten van school of werkgever

De inschrijving wordt afgedwongen via Google Admin (Chromebook), Active Directory of Intune (Windows), of Apple School/Business Manager in combinatie met een MDM (Mac/iOS). Zonder beheerdersgegevens kun je niet uitschrijven, en het beleid wordt bij elke herstart opnieuw toegepast. Het proces afsluiten in Taakbeheer (Windows) of Activiteitenweergave (macOS) werkt slechts een paar seconden — de watchdog start hem opnieuw, en herhaalde pogingen worden gelogd en gerapporteerd. Community-exploits zoals LightSPED-Killer-Agent voor ChromeOS werken af en toe, maar ze worden binnen enkele weken na openbaarmaking gepatcht.

Persoonlijke apparaten met Lightspeed geïnstalleerd

Dit komt zelden voor, maar gebeurt — bijvoorbeeld op een iPad die door ouders wordt beheerd. Op de Mac moet de systeemextensie worden goedgekeurd in Systeeminstellingen → Privacy en beveiliging → Profielen, en het configuratieprofiel staat in Systeeminstellingen → Profielen. Controleer op iPad en iPhone Instellingen → Algemeen → VPN en apparaatbeheer voor de MDM-payload. Door die items te verwijderen wordt Lightspeed schoon van het apparaat verwijderd, mits het profiel zonder supervised-vergrendeling is geïnstalleerd. Werd het apparaat onder toezicht geplaatst via Apple School Manager, dan is de enige legitieme route de IT-beheerder vragen het vrij te geven — "MDM unlock"-tools van derden die online worden aangeprezen, leggen apparaten regelmatig blijvend lam.

Methode 4: Browser-in-browser-proxies (Rammerhead, Ultraviolet, DogeV4)

Rammerhead, Ultraviolet en DogeV4 zijn een evolutie van eenvoudige web proxies. In plaats van alleen verzoeken door te sturen, draaien ze met behulp van service workers een volwaardige proxy-engine binnen het browsertabblad. Het tabblad dat je laadt lijkt een enkele pagina op het proxy-domein, maar daarin zit een volledig functionele subbrowser met cookies, sessies en tabbladgeschiedenis.

Dat is belangrijk omdat Lightspeed URL's en signalen op DOM-niveau inspecteert. Een Rammerhead-sessie houdt de bestemmings-URL verborgen binnen de versleutelde service-workerlaag — het filter ziet alleen het buitenste proxy-domein. Lightspeeds tegenmaatregel is om dat buitenste domein op de blocklist te zetten; een Rammerhead-instantie die al een week openbaar staat, is dus vrijwel zeker al geblokkeerd. De oplossing is dezelfde als bij gewone web proxies (rouleren naar een verse mirror) of — veel betrouwbaarder — er zelf een hosten.

Methode 5: Zelfgehoste Ultraviolet op Replit of Railway (pro tip)

De meest robuuste optie in 2026 is je eigen privé-instantie van Ultraviolet draaien. Omdat de URL privé is — alleen mensen met wie je hem deelt weten dat hij bestaat — kan Lightspeed hem pas op een blocklist plaatsen als iemand hem meldt. Het opzetten kost ongeveer tien minuten:

- Fork de repo Ultraviolet-Node op GitHub.

- Klik op Railway op Deploy from GitHub, wijs de fork aan en klik op Deploy. SSL gaat automatisch.

- Replit werkt op vergelijkbare wijze met een one-click-template, maar let op: het hosten van een proxy is in strijd met Replits ToS — accounts worden soms beëindigd, dus Railway is de veiligere keuze.

- Sla de persoonlijke

*.up.railway.app-URL op in je bladwijzers.

Combineer dit met een residentiële proxy-backend als je geo-targeting, hogere snelheden of een schoolfilter dat het volledige IP-bereik van Railway blokkeert wilt omzeilen. Zowel MarsProxies als IPRoyal bieden HTTPS- en SOCKS5-endpoints met sticky sessions tot zeven dagen, die strak achter Ultraviolet aansluiten.

VPN versus web proxy versus zelfgehoste proxy: welke past bij jou?

Alle drie de oplossingen pakken een ander deel van het Lightspeed-probleem aan. De tabel hieronder is de kortste manier om te kiezen.

| Methode | Geschikt voor | Bestand tegen blocklisting? | Complexiteit van setup |

|---|---|---|---|

| Obfuscated VPN | Persoonlijk apparaat, bescherming op systeemniveau | Ja (residential exit) | Laag (één-klik-app) |

| Publieke web proxy | Vergrendelde Chromebook, eenmalig gebruik | Nee (uren tot dagen) | Geen |

| Browser-in-browser (Rammerhead) | Chromebook, moderne webapps | Nee (dagen tot weken) | Geen |

| Zelfgehoste Ultraviolet | Lange-termijn-bypass voor Chromebook | Ja (privé-URL) | Gemiddeld (10 min setup) |

| Residential proxy | Pro-gebruik, automatisering, multi-account | Ja (echte ISP-IP's) | Gemiddeld (browserconfiguratie) |

Gratis proxies versus betaalde proxies voor Lightspeed

Gratis publieke proxylijsten passen om drie redenen slecht bij Lightspeed in 2026. Ten eerste draaien ze op dezelfde handvol gratis hostingplatforms (Render free tier, Vercel previews, Glitch) waarvan Lightspeed de IP-bereiken agressief markeert — de meeste sneuvelen al bij het eerste verzoek. Ten tweede loggen ze elk niet-versleuteld verzoek dat erlangs gaat; meerdere bekende gratis lijsten zijn herleid tot operators die inloggegevens oogsten. Ten derde rouleren ze binnen enkele uren, dus een link die tijdens de lunch werkt, kan aan het eind van de schooldag al dood zijn.

Betaalde residential proxies kosten een paar dollar per maand en omzeilen al die problemen. De IP's komen van echte ISP's (Comcast, Verizon, BT, Deutsche Telekom), dus ze blokkeren zou ook legitieme thuisgebruikers raken — iets wat Lightspeed niet zal doen. Voor de meeste lezers is dat het verschil tussen een bypass die een uur werkt en een bypass die de rest van het schooljaar werkt.

Is het legaal om Lightspeed Filter te omzeilen?

VPN's en proxies zijn op zichzelf in vrijwel elk rechtsgebied legaal, inclusief de hele EU, het VK en de VS. Wat telt is wat je ermee doet en op wiens apparaat je het doet.

Op een persoonlijk apparaat op een privénetwerk is het gebruik van een VPN of proxy om een door Lightspeed geblokkeerde site te bereiken doorgaans prima — het filter geldt alleen voor verkeer dat je vrijwillig erdoorheen leidt. Op een door school verstrekt apparaat of bij verbinding met een school- of werknetwerk verbiedt vrijwel elk Acceptable Use Policy (AUP) circumventietools expliciet. Gedocumenteerde gevolgen variëren van een schriftelijke waarschuwing en het verlies van apparaatprivileges tot formele disciplinaire maatregelen. Specifiek voor minderjarigen is K-12-filtering verplicht volgens de Amerikaanse federale wet (CIPA) en een groeiend aantal staatswetten over leeftijdsverificatie in 2026, dus scholen zullen de handhaving niet loslaten.

De methoden in deze gids zijn geschreven voor volwassenen die problemen op hun eigen apparaat oplossen, voor IT-professionals die hun stack testen en voor gebruikers die willen begrijpen hoe het systeem werkt. Het is geen vrijbrief om content op te roepen die illegaal is voor de leeftijd of het rechtsgebied van de gebruiker.

Conclusie: onze aanbevolen setup voor 2026

Voor een persoonlijk apparaat is een obfuscated residentiële VPN de eenvoudigste en betrouwbaarste oplossing. CometVPN is daarbij de meest gestroomlijnde één-klik-keuze — de obfuscated servers omzeilen Lightspeeds protocol-fingerprinting, en de Native Residential add-on van $1/GB levert IP's op ISP-niveau die op geen enkele blocklist staan. Betaalde abonnementen beginnen bij $1,89/mnd op de tweejaarstier, met een 30-daagse niet-goed-geld-terug-garantie.

Voor Chromebooks waarop je niets kunt installeren, is een zelfgehoste Ultraviolet-instantie op Railway de stabielste bypass. Combineer hem met residentiële MarsProxies-proxies (vanaf $3,49/GB met niet-vervallend verkeer, sticky sessions tot 7 dagen, HTTP/HTTPS en SOCKS5) voor een volledig private setup die geen enkele publieke blocklist ooit zal inhalen.

Voor werkomgevingen en automatiseringsscenario's zijn residentiële IPRoyal-proxies met city-level targeting en sub-userbeheer een sterke keuze naast een willekeurige obfuscated VPN. Vergelijk alternatieven in onze gids top 10 beste residential proxy providers.

Welke route je ook kiest, vergeet de beleidskant niet: het omzeilen van Lightspeed op een door school verstrekt apparaat is bijna altijd in strijd met de AUP, en de agent zelf logt activiteit die door beheerders wordt nagekeken. Gebruik deze tools daar waar je het recht hebt om ze te gebruiken.