Jeśli kiedykolwiek próbowałeś zalogować się do swojego pulpitu pracy przez Okta z hotelowego Wi-Fi, coworkingu lub osobistego VPN i napotkałeś ekran "Access Denied", lawinę monitów MFA lub alert "Wykryto nowe logowanie" blokujący twoją pocztę — już poznałeś niewłaściwą stronę świadomego IP stosu bezpieczeństwa Okty. W 2026 Okta jest jedną z najbardziej agresywnych platform tożsamości, jeśli chodzi o sprawdzanie skąd pochodzi twój ruch, a niewłaściwy wybór VPN lub proxy uruchomi każdy jej alarm.

Ten przewodnik wyjaśnia dokładnie, jak Okta klasyfikuje IP, dlaczego większość konsumenckich VPN-ów zawodzi przeciw niemu i która konfiguracja proxy lub VPN rzeczywiście utrzymuje cię zalogowanym bez wyzwalania alertów "Podejrzana aktywność". Wszystko poniżej opiera się na oficjalnej dokumentacji pomocy Okty i badaniach bezpieczeństwa publikowanych przez zespół Okta Security. Sygnalizujemy też, gdzie przebiega linia między legalnym dostępem (praca zdalna, podróżujący pracownicy, dostęp do osobistych kont chronionych Oktą) a politykami, jakie twoja firma mogła ustawić przeciw obchodzeniu kontroli — ta część zależy od ciebie, a nie od narzędzia.

TL;DR: Okta klasyfikuje każdy IP, który dotyka twojego tenanta, według kategorii usług (VPN, Proxy, Tor, Anonymizer) i ASN. VPN-y datacenter od NordVPN, ExpressVPN, Surfshark i podobnych konsumenckich marek są wymienione bezpośrednio w kategoriach usług IP Okty i często blokowane lub oznaczane. Konfiguracje, które utrzymują cię zalogowanym, to statyczne proxy rezydencjalne/ISP i rezydencjalne IP wyjściowe VPN — oba identyczne z normalnym domowym połączeniem szerokopasmowym. Proxy rotujące zablokują cię, ponownie wyzwalając MFA co kilka minut; statyczne IP i dedykowane wyjścia rezydencjalne są jedynymi konfiguracjami, które utrzymują "spójny ślad cyfrowy" dla Behavior Detection Okty.

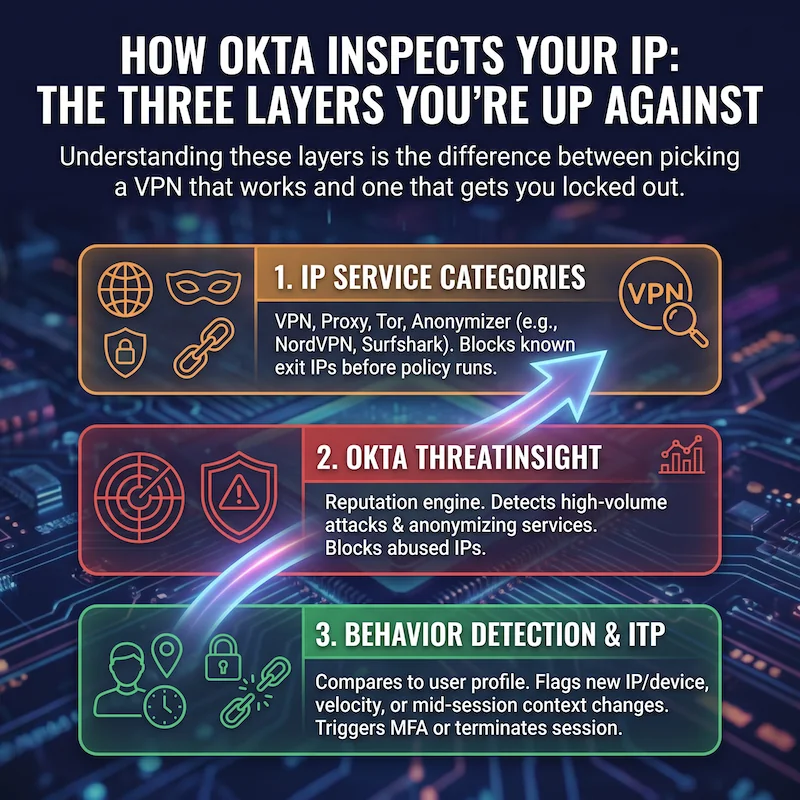

Jak Okta sprawdza twój IP — trzy warstwy, z którymi się mierzysz

Okta nie tylko loguje twój IP; klasyfikuje go w co najmniej trzech warstwach, z których każda może odmówić ci logowania lub eskalować je do MFA. Zrozumienie tych warstw to różnica między wyborem VPN, który działa, a takim, który cię blokuje.

1. Kategorie usług IP (VPN, Proxy, Tor, Anonymizer)

Każdy IP, który dociera do twojego tenanta, jest rozwiązywany w bazie kategorii usług IP Okty. Dokumentacja Okty wyraźnie wymienia kategorie obejmujące "VPN", "Proxy", "Anonymizer" i "Tor", a nawet nazywa konkretne marki konsumenckich VPN-ów jako oddzielne kategorie — Avast VPN, Google VPN, NordVPN, Surfshark VPN i inne. Gdy IP zostanie sklasyfikowany jako VPN lub anonymizer, administrator może użyć funkcji Enhanced Dynamic Zones Okty, aby zablokować lub zakwestionować żądanie przed jakąkolwiek oceną polityki.

Dlatego VPN za 3 USD/miesiąc, który dobrze wygląda przy sprawdzeniu Netflix, zawodzi przeciw Okcie — IP wyjściowe jest częścią znanego ASN VPN, który Okta odcisnęła palec na poziomie kategorii, niezależnie od ustawionego kraju.

2. Okta ThreatInsight

ThreatInsight to silnik reputacji Okty. Wykrywa wysokowolumenowe ataki oparte na poświadczeniach (password spraying, credential stuffing) i od lutego 2024 roku wykrywa również i blokuje żądania z usług anonimizujących. Jeśli twoje wyjście VPN znajduje się w wspólnej puli, którą inni użytkownicy nadużywali do nieudanych logowań, ThreatInsight może już blokować twój IP zanim dotrzesz do strony hasła. Blokada odczytuje się jako ogólne "Access Denied" lub po stronie administratora w System Log jako zdarzenie security.threat.detected lub security.request.blocked.

3. Behavior Detection i Identity Threat Protection (ITP)

Nawet jeśli twoje IP przejdzie kontrolę kategorii i ThreatInsight, Behavior Detection Okty porównuje nowe logowanie z profilem zbudowanym z twojej poprzedniej aktywności. Dokumentacja Okty definiuje "nowe zdarzenie logowania" jako takie z innym IP, urządzeniem, lokalizacją lub prędkością niż poprzednie zdarzenia użytkownika. Trafienie któregokolwiek z tych wyzwalaczy — np. przeskok z domowego IP do wyjścia VPN w Tokio między dwoma kartami przeglądarki — produkuje email "Nowe logowanie" i dodatkowe wyzwanie MFA.

W organizacjach z włączonym nowszym Identity Threat Protection (ITP) Okty robi się bardziej rygorystycznie. ITP wyzwala zdarzenie user.session.context.change, gdy twój kontekst IP lub urządzenia zmienia się w trakcie sesji, a polityki mogą natychmiast zakończyć twoją aktywną sesję we wszystkich aplikacjach chronionych Oktą. Tłumaczenie: niestabilny VPN, który krótko się odłącza i ponownie łączy przez inny IP wyjściowy, może wylogować cię ze wszystkich aplikacji pracy jednocześnie.

Dlaczego Okta blokuje pewne VPN-y i proxy

Trzy konkretne powody, dla których twój obecny VPN zawodzi, według częstotliwości:

IP wyjściowe znajduje się na ASN datacenter. Prawie każdy konsumencki VPN — w tym marki, które Okta wymienia bezpośrednio w kategoriach usług IP — działa z OVH, Choopa, Hetzner, M247, DigitalOcean i podobnych ASN-ów dostawców. Systemy reputacji traktują ruch z tych ASN-ów jako z natury mniej zaufany. Gdy administrator skonfiguruje Dynamic Zone z "VPN" lub "Anonymizer" na liście blokowanych, każdy konsumencki VPN w tych zakresach datacenter jest odrzucany na poziomie strefy sieci.

IP było używane do nieudanych logowań przez inne konta. Wspólne wyjścia VPN są bombardowane. ThreatInsight obserwuje wskaźnik niepowodzeń na IP, a gdy IP przekroczy próg, ląduje na liście blokowanych proxy-with-high-sign-in-failure-rates publicznie udokumentowanej przez Oktę. Twoje konto nic złego nie zrobiło; po prostu odziedziczyłeś hałaśliwego sąsiada.

IP zmienia się zbyt często. Rotujące proxy rezydencjalne, darmowe publiczne proxy i agresywnie load-balanced VPN-y zmieniają IP wyjściowe co kilka minut. Każda zmiana to zdarzenie "nowe IP" w Behavior Detection, co wymusza step-up MFA — więc kończy się na ponownym wpisywaniu kodu TOTP co pięć minut. Gorzej: w tenantach z włączonym ITP zmiana w trakcie sesji może twardo zakończyć twoją sesję i wymusić pełne ponowne logowanie.

Okta "Access Denied" przy używaniu VPN — co naprawdę oznacza błąd

Dwa wzorce błędów dominują w forach wsparcia. Wiedza, który masz, mówi ci dokładnie, co naprawić.

"Access Denied" bez monitu MFA. Blokada nastąpiła zanim oceniono jakąkolwiek politykę. To prawie zawsze lista blokowana strefy sieci lub ThreatInsight blokujący IP. Rozwiązaniem nie są mocniejsze poświadczenia; to inne IP, które nie pasuje do kategorii umieszczonych przez administratora na liście blokowanych. Proxy rezydencjalne lub ISP z czystą reputacją to zwykle jedyne, co przechodzi.

Niekończąca się pętla MFA. Sam IP nie jest zablokowany, ale Behavior Detection nadal się uruchamia, ponieważ każde żądanie pochodzi z innego wyjścia. To klasyczny podpis darmowego VPN-a, rotującego proxy rezydencjalnego lub źle skonfigurowanego komercyjnego VPN działającego przez pule round-robin. Rozwiązanie to zablokowanie się na jednym, dedykowanym IP — albo statycznym proxy rezydencjalnym, albo VPN z dodatkiem dedykowanego IP.

Najlepsze proxy dla Okty: rezydencjalne vs datacenter

Ze wszystkich kategorii proxy na rynku tylko dwie konsekwentnie działają przeciw Okcie w 2026:

Statyczne proxy rezydencjalne (ISP) — rozwiązanie "Okta proxy". Są to IP, które pochodzą z sieci ISP takich jak Comcast, Vodafone czy BT, ale pozostają przypisane do ciebie na 30 dni lub dłużej. Dla kontroli kategorii usług IP Okty wyglądają identycznie jak abonent domowego szerokopasma, ponieważ strukturalnie tym właśnie są. Ponieważ IP jest stabilne, Behavior Detection traktuje kolejne logowania jako tę samą zaufaną lokalizację i nie eskaluje do MFA przy każdym żądaniu. To właśnie ludzie mają na myśli mówiąc "Okta proxy" — szukają statycznego IP rezydencjalnego, a nie dedykowanego narzędzia. IPRoyal, MarsProxies i Swiftproxy wszystkie sprzedają plany statyczne rezydencjalne ISP od około 6 USD za IP miesięcznie z nielimitowanym pasmem.

Rotujące proxy rezydencjalne — tylko sparowane ze sticky sessions. Zwykłe rotujące pule rezydencjalne rotują IP wyjściowe co żądanie lub co kilka minut, dokładnie to czego nienawidzi Behavior Detection. Jednak większość nowoczesnych dostawców oferuje tryby sticky session, które utrzymują to samo IP do 24 godzin (IPRoyal, MarsProxies, Swiftproxy). Z włączonymi sticky sessions rotujące rezydencjalne staje się użyteczne dla Okty — ale dedykowany plan statyczny rezydencjalny pozostaje czystszą konfiguracją, jeśli logujesz się z tej samej maszyny każdego dnia.

Proxy datacenter — prawie zawsze zawodzą. Ten sam problem ASN co VPN-y datacenter. Zachowaj je do scrapowania i zadań botów, nie do dostępu Okta.

Używanie proxy z dedykowanym IP, aby uniknąć alertów "Nowe logowanie" Okty

Największa pojedyncza poprawa, którą większość ludzi widzi natychmiast, to przejście z dzielonego wyjścia VPN na dedykowane IP rezydencjalne lub ISP. Co zmienia się z perspektywy Okty:

- Behavior Detection widzi jedną spójną lokalizację. Twoje IP, ASN i geolokalizacja przestają zmieniać się między logowaniami. Po kilku logowaniach z tego samego dedykowanego IP staje się ono częścią twojego profilu "znany dobry", a Okta przestaje eskalować do MFA na warunku zmiany IP.

- Koniec emaili "Nowe logowanie". Te emaile są napędzane tym samym sygnałem Behavior Detection. Zablokuj IP, a alerty się zatrzymują.

- Identity Threat Protection (ITP) nie uruchamia się. ITP szuka zmian IP w trakcie sesji. Dedykowane IP całkowicie eliminuje wyzwalacz.

- Twoje IP nie znajduje się w kategorii usług "VPN" ani "Anonymizer". Statyczne IP rezydencjalne jest klasyfikowane na poziomie ASN jako rezydencjalne ISP, a nie VPN. Enhanced Dynamic Zones Okty go nie blokują.

Ta sama logika dotyczy strony VPN: VPN z dodatkiem dedykowanego IP (zamiast wspólnego serwera) plus opcją wyjścia rezydencjalnego będzie wyglądał dla Okty dokładnie jak domowe połączenie szerokopasmowe. CometVPN sprzedaje oba — jego plan Dedicated Residential IP to jedna z niewielu konsumenckich konfiguracji łączących dwie właściwości, na których zależy Okcie.

Jak obejść geo-ograniczenia Okty dla pracy zdalnej

To legalny przypadek użycia, dla którego większość czytelników kończy tutaj. Twój pracodawca trasuje logowania Okty przez regionalnie zablokowane Network Zones — powiedzmy "tylko USA, Wielka Brytania, Kanada i lista dozwolonych krajów europejskich" — i teraz podróżujesz, pracujesz z domu rodziny partnera za granicą lub próbujesz uzyskać dostęp do osobistej usługi chronionej Oktą z kraju na liście sankcji twojego dostawcy.

Właściwym narzędziem dla tego przypadku jest rezydencjalny VPN lub statyczne proxy rezydencjalne z wyjściem w twoim rodzimym kraju (nie w kraju, w którym akurat jesteś). Przepływ:

- Wybierz dostawcę oferującego IP wyjściowe w twoim normalnym kraju pracy. MarsProxies obejmuje 195+ krajów z targetowaniem na poziomie kraju i miasta; rezydencjalny dodatek CometVPN obejmuje główne geografie pracy zdalnej (USA, Wielka Brytania, UE, Kanada).

- Użyj sticky session lub dedykowanego IP, nie rotującego. W przeciwnym razie Behavior Detection eskaluje każde żądanie do MFA.

- Zaloguj się raz na komputerze, ukończ MFA i pozwól Okcie zbudować profil "znany dobry" dla tego IP. Po trzech do pięciu czystych logowaniach prompty się uspokajają.

Dwa ważne zastrzeżenia. Po pierwsze, to dotyczy tylko stref geograficznych; jeśli twoja firma ma surowszy conditional access (postura urządzenia, uwierzytelnianie oparte na certyfikatach lub klucze sprzętowe), samo proxy cię nie wpuści. Po drugie, celowe trasowanie wokół Network Zones twojego pracodawcy może naruszyć twoją politykę dopuszczalnego użytkowania niezależnie od konfiguracji technicznej. Używaj tego podejścia dla osobistych kont chronionych Oktą lub z wyraźną zgodą twojego zespołu IT na podróż.

Dlaczego Okta ciągle prosi mnie o MFA na moim VPN?

Trzy wzorce do sprawdzenia, w kolejności częstotliwości:

Łączysz się przez różne serwery w każdej sesji. Większość konsumenckich VPN-ów wybiera dla ciebie "najszybszy serwer" przy łączeniu. To znaczy inne IP wyjściowe, często w innym mieście, za każdym razem. Behavior Detection traktuje każde jako nowe zdarzenie IP i ponownie monituje MFA. Rozwiązanie: przypnij VPN do jednego serwera (lub kup dodatek dedykowanego IP).

Twój VPN robi load balancing wewnątrz sesji. Niektórzy dostawcy po cichu rotują IP wyjściowe przez własny load balancer w trakcie sesji. Szukaj trybu "obfuscated" lub "static IP" i włącz go. Jeśli dostawca go nie oferuje, przełącz się na rezydencjalny VPN lub statyczne proxy rezydencjalne.

Twoje IP jest w znanej kategorii usług VPN. Nawet jeśli jest stabilne, lookup kategorii usług IP Okty może oznaczyć ASN twojego VPN jako "VPN" lub "Anonymizer". Gdy polityka administratora to "wymagaj MFA dla kategorii usług VPN", będziesz wyzywany MFA przy każdym logowaniu. Tylko rezydencjalne/ISP IP wyjściowe ucieka tej kontroli kategorii.

Najlepsze VPN/proxy nie wyzwalające bezpieczeństwa Okty

Poniższa krótka lista jest filtrowana po trzech właściwościach, które naprawdę liczą się w Okcie — wyjście rezydencjalne lub ISP, dedykowane/sticky IP i wsparcie HTTP/HTTPS lub SOCKS5 dla proxy na poziomie przeglądarki.

CometVPN — najlepsza opcja VPN jednym kliknięciem. Dodatek Native Residential CometVPN trasuje ruch przez wyjścia ISP-grade i łączy się z opcją Dedicated IP. Ta kombinacja — rezydencjalny ASN plus stabilne IP — pokrywa zarówno kontrolę kategorii usług IP, jak i wyzwalacz Behavior Detection w jednym produkcie. Plany od 1,89 USD/miesiąc na dłuższym zobowiązaniu z 30-dniową gwarancją zwrotu pieniędzy, więc niskoryzykowny sposób walidacji konfiguracji wobec twojego konkretnego tenanta Okty.

IPRoyal — najlepsze statyczne proxy rezydencjalne (ISP). Plany statyczne rezydencjalne IPRoyal są ISP-grade i stabilne 30+ dni, ze wsparciem protokołów HTTP, HTTPS i SOCKS5. Pula 32M+ rezydencjalna obejmuje 195+ krajów, a pulpit eksponuje targetowanie na poziomie miasta — przydatne, gdy Network Zones twojej firmy są skonfigurowane do poziomu miasta. Od około 7 USD/IP/miesiąc dla statycznego.

MarsProxies — solidna konfiguracja rotująca-ze-sticky. Jeśli potrzebujesz tego samego dostawcy także do scrapowania lub pracy z kontami social media, plan rotujący rezydencjalny MarsProxies ze sticky sessions do 7 dni to elastyczny środek. HTTP/HTTPS i SOCKS5 oba wspierane, a ceny od 3,49 USD/GB z niewygasającym ruchem.

Swiftproxy — najszerszy zasięg krajów. Plany statyczne rezydencjalne ISP Swiftproxy zaczynają się od 6 USD/IP z nielimitowanym pasmem i opcjami dożywotniej odnowy IP. Pula 80M+ obejmuje 195+ krajów — najszerszy zasięg z czterech, jeśli twoje podróże obejmują kraje poza trójkątem USA/UK/UE. HTTP, HTTPS i SOCKS5 wszystkie dostępne.

Jeśli potrzebujesz szerszego porównania dostawców proxy rezydencjalnych pod kątem ceny, rozmiaru puli i funkcji, nasz przewodnik top 10 najlepszych dostawców proxy rezydencjalnych idzie głębiej.

Czy można obejść śledzenie lokalizacji Okty?

Nie możesz wyłączyć śledzenia Okty. Sygnały IP, ASN, geolokalizacji i zachowania są wbudowane w sposób działania Okty — każde żądanie trafia do tych kontroli zanim w ogóle dotrze do twojej polityki sign-on. Co możesz zrobić, to przedstawić inny sygnał: rezydencjalne lub ISP IP z twojego rodzimego kraju, utrzymywane stabilnie, sprawia, że geo-track wskazuje twoją normalną lokalizację, nawet jeśli fizycznie jesteś gdzie indziej.

Ten sam trik zawodzi przeciw trzem rzeczom, więc bądź szczery z tym, z czym się mierzysz. Sprzętowo związane kontrole postury urządzenia (Okta Verify z FastPass, Yubikey lub uwierzytelnianie oparte na certyfikatach) wiążą się z urządzeniem, a nie z siecią — proxy nie pomoże. Polityki conditional access przypinające cię do zarządzanych urządzeń są podobnie poza zasięgiem. A sygnały antifraud zasilające Identity Threat Protection z narzędzi bezpieczeństwa zewnętrznych (Crowdstrike, SentinelOne itp.) działają na telemetrii urządzenia, więc czyste IP nie ratuje oznaczonego endpointa.

Ustawianie proxy na poziomie przeglądarki (przepływ SOCKS5)

Jeśli potrzebujesz tylko, aby Okta widziała inne IP — na przykład, aby uzyskać dostęp do osobistego konta z zagranicy bez trasowania całej maszyny przez VPN — proxy SOCKS5 na poziomie przeglądarki to najczystsza konfiguracja.

- Kup statyczny plan rezydencjalny lub ISP od któregokolwiek z dostawców powyżej. SOCKS5 jest wspierany w IPRoyal, MarsProxies i Swiftproxy.

- Użyj przeglądarki izolowanej profilem jak Brave, kontenera Firefox lub anti-detect przeglądarki, aby zakres proxy ograniczyć do jednego profilu.

- W ustawieniach sieciowych przeglądarki ustaw host i port SOCKS5 z pulpitu twojego dostawcy, z poświadczeniami które wydali.

- Najpierw odwiedź

ipinfo.io. IP i ASN powinny pasować do twojego dedykowanego proxy i kraju, w którym je kupiłeś. Jeśli pokazuje twoje prawdziwe IP, przeglądarka nie trasuje przez proxy i musisz ponownie sprawdzić konfigurację. - Teraz zaloguj się do Okty. Spodziewaj się MFA przy pierwszym logowaniu (to nowe IP). Po trzech do pięciu czystych logowaniach Behavior Detection dodaje IP do twojego zaufanego profilu.

Szybkie porównanie: która konfiguracja pasuje do którego przypadku

Wybierz wiersz pasujący do tego, co próbujesz zrobić.

- Codzienny dostęp do pracy z domu + okazjonalna podróż: statyczne proxy rezydencjalne/ISP od IPRoyal lub MarsProxies, ustawione jako SOCKS5 w przeglądarce pracy. Najstabilniejszy profil Behavior Detection.

- Trasowanie całej maszyny do podróży: CometVPN z dodatkiem Native Residential plus dedykowane IP. Prostsze w konfiguracji niż proxy systemowe.

- Wiele kont na platformach chronionych Oktą (np. agencja / multi-klient): rotujący rezydencjalny ze sticky sessions od MarsProxies, sparowany z anti-detect przeglądarką, pozwala utrzymać każdy profil na stabilnym IP przez cały dzień pracy.

- Osobiste konto chronione Oktą, dostępne z kraju objętego sankcjami: statyczny rezydencjalny ISP od MarsProxies z wyjściem w twoim rodzimym kraju, plus SOCKS5 w świeżym profilu przeglądarki.

Podsumowanie: co naprawdę działa na Okcie w 2026

Wzorzec we wszystkich działających konfiguracjach jest taki sam: stabilne IP, rezydencjalne lub ISP ASN, brak flagi service-category, jedna spójna lokalizacja. Gdy to masz, kontrola kategorii usług IP Okty, ThreatInsight, Behavior Detection i Identity Threat Protection wszystkie przestają widzieć twój ruch jako podejrzany. Pętle MFA znikają, emaile "Nowe logowanie" się zatrzymują, a strony "Access Denied" ustępują miejsca twojemu normalnemu pulpitowi.

Dla większości czytelników najczystsza ścieżka to jeden z dwóch produktów: CometVPN z dodatkami rezydencjalnym i dedykowanym IP do trasowania całej maszyny, lub IPRoyal statyczne proxy rezydencjalne jako SOCKS5 ograniczony do przeglądarki dla chirurgicznego dostępu. Oba utrzymują twój "ślad cyfrowy" spójny — co Okta naprawdę obserwuje.

Jeszcze raz o stronie polityki: obejście Okty na koncie korporacyjnym, gdzie twój zespół IT ustawił wyraźne Network Zones, może naruszyć twoją umowę dopuszczalnego użytkowania. Naprawa techniczna nie zastępuje proszenia administratora o whitelistowanie twojego IP podróżnego, a System Log rejestruje każde zdarzenie logowania — proxy czy nie. Używaj tych narzędzi tam, gdzie masz prawo ich używać.