Jeśli kiedykolwiek otworzyłeś kartę na szkolnym Chromebooku albo zarządzanym laptopie służbowym i natknąłeś się na stronę blokady Lightspeed Systems, doskonale wiesz, jak agresywny stał się Lightspeed Filter Agent. W 2026 roku SmartAgent firmy Lightspeed działa jako rozszerzenie na poziomie systemu na Chromebookach, w systemach Windows, macOS, na iPadzie i iPhonie — co oznacza, że filtruje ruch na samym urządzeniu, nawet gdy nie jest ono podłączone do sieci szkolnej albo korzysta z hotspotu. W ciągu kilku minut wykrywa też większość konsumenckich VPN-ów i publicznych domen proxy, dlatego niemal każdy poradnik napisany przed 2025 rokiem dziś zawodzi.

Ten przewodnik omawia pięć metod, które wciąż działają w 2026 roku, w kolejności od najbardziej do najmniej niezawodnych, oraz wyjaśnia, co jest legalne, co ryzykowne i które narzędzie pasuje do którego scenariusza. Wymieniamy też te funkcje proxy i VPN, które naprawdę mają znaczenie w starciu z filtrem działającym na urządzeniu — bo większość porad dostępnych w sieci jest mocno nieaktualna.

W skrócie: Lightspeed Filter Agent analizuje ruch na urządzeniu, a nie tylko w sieci, więc zwykły VPN czy zmiana DNS to za mało. Najbardziej niezawodne obejście to obfuscated residential VPN, taki jak CometVPN, z serwerami w trybie stealth i Native Residential IP. W przypadku Chromebooków, na których nie da się zainstalować oprogramowania, najodporniejszą opcją jest własna instancja Ultraviolet hostowana na Railway w połączeniu z residential backendem od MarsProxies. Darmowe publiczne proxy i darmowe VPN-y są w 2026 roku praktycznie bezużyteczne przeciwko Lightspeed.

Jak działa Lightspeed Filter Agent

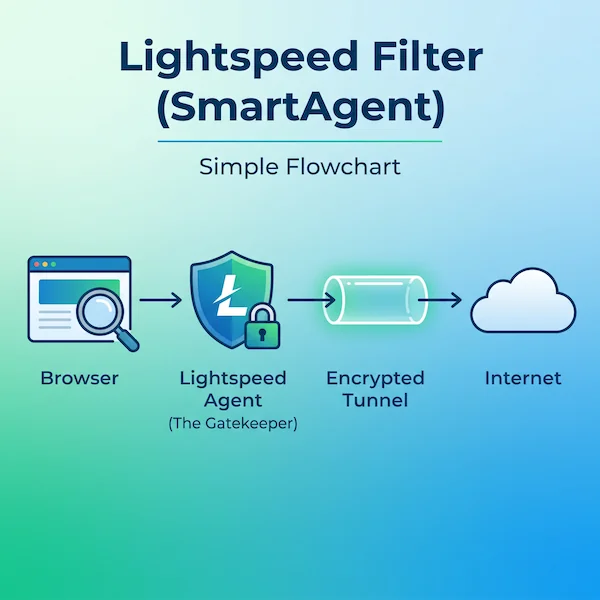

Lightspeed Filter (często nazywany SmartAgent) to filtr treści działający na poziomie urządzenia, zaprojektowany przede wszystkim dla szkół K-12 oraz mniejszej liczby regulowanych miejsc pracy. Jest on uzupełniany przez SmartShield — filtr oparty na DNS, który obejmuje ruch BYOD i IoT w sieci. Zrozumienie, jak działa każdy z tych elementów, decyduje o tym, czy wybierzesz metodę, która naprawdę zadziała, czy taką, która jedynie wpisze cię do logów.

Na macOS i iOS agent korzysta z Network Extension API firmy Apple oraz frameworka System Extensions. Identyfikator pakietu na macOS to com.lightspeedsystems.network-agent.network-extension, podpisany identyfikatorem Apple Developer Team firmy Lightspeed Systems (ZAGTUU2342). Na Chromebookach agent jest dystrybuowany jako wymuszone rozszerzenie Chrome wdrażane przez Google Admin. W systemie Windows działa jako usługa na poziomie jądra, przechwytując ruch, zanim dotrze on do karty sieciowej.

Ponieważ filtrowanie odbywa się na urządzeniu po rozszyfrowaniu ruchu — agent instaluje zaufany certyfikat root, by móc analizować HTTPS — proste zmiany DNS, edycje pliku hosts i standardowe połączenia VPN są dla niego widoczne. Produkt Signal firmy Lightspeed dodatkowo zgłasza administratorom podejrzane wzorce ruchu (np. utrzymujący się szyfrowany ruch do nieznanego IP). To zasadnicza różnica w porównaniu ze starszymi szkolnymi filtrami: strażnikiem jest agent, a nie sama sieć.

Metoda 1: VPN z obfuscation (najbardziej niezawodny sposób)

Standardowy VPN szyfruje ruch między twoim urządzeniem a zdalnym serwerem. Lightspeed nie musi czytać zaszyfrowanej zawartości — identyfikuje ruch VPN po sygnaturze protokołu, numerze portu albo znanych zakresach IP datacenter, a następnie blokuje połączenie lub alarmuje administratora. Obfuscated VPN (zwany też „stealth”) rozwiązuje problem sygnatury, opakowując ruch VPN tak, by wyglądał jak zwykły HTTPS na porcie TCP/443.

Funkcje, które naprawdę mają znaczenie na urządzeniu monitorowanym przez Lightspeed:

- Protokół stealth lub scramble — OpenVPN Scramble (XOR), Shadowsocks, WireGuard-over-TLS albo autorski tryb obfuscation, taki jak Proton Stealth czy Astrill OpenWeb.

- Residential exit IP — Lightspeed prowadzi agresywną listę blokowanych zakresów datacenter. Residential IP jest traktowane jak zwykłe domowe połączenie.

- Kill switch — natychmiast zrywa połączenie, jeśli tunel VPN zawiedzie, dzięki czemu agent nigdy nie zobaczy ruchu poza tunelem.

- Zweryfikowana polityka no-logs — typowe są firmy z siedzibą w Panamie, na BVI lub w Szwajcarii.

Dla większości osób najczystszym wyborem jest CometVPN, który łączy serwery z obfuscation, pulę 32 milionów residential IP oraz aplikacje jednym kliknięciem na Windows, macOS, iOS i Android. Sprawdzonymi opcjami są też Proton VPN Stealth, Mullvad z Shadowsocks oraz Astrill OpenWeb. Darmowych VPN-ów lepiej całkowicie unikać — ich datacenter IP są w 2026 roku praktycznie wszystkie na liście blokad Lightspeed.

Metoda 2: Web proxy (najszybszy sposób dla Chromebooków)

Dla mocno zablokowanych Chromebooków, na których nie da się instalować oprogramowania, web proxy to najszybsza opcja. Wchodzisz pod adres proxy, wklejasz docelowy URL, a proxy pobiera stronę po stronie serwera i renderuje ją w obrębie własnej domeny — czyli szkolny filtr widzi jedynie domenę proxy, a nie cel.

Aktualne faworyty na 2026 rok:

- CroxyProxy — najlepszy do zastosowań ogólnych; obsługuje YouTube i większość witryn intensywnie korzystających z JS bez psucia układu.

- Interstellar — open source, ponad 8 milionów użytkowników od 2023 roku, szybki przy streamingu i grach przeglądarkowych.

- Ultraviolet (UV) — oparty na service workerach; obsługuje nowoczesne aplikacje webowe lepiej niż starsze CGI proxy.

- Rammerhead — zaprojektowany specjalnie do pokonywania filtrów klasy Chromebook; obsługuje wiele sesji oraz sticky cookies.

Haczyk to krótki cykl życia. Domeny publicznych proxy lądują na liście blokad Lightspeed w ciągu kilku godzin od zyskania popularności na TikToku czy Reddicie. Doświadczeni użytkownicy śledzą społecznościowe listy „odblokowanych linków” na GitHubie, Discordzie i Reddicie i odświeżają je codziennie. Jeśli zauważysz, że robisz to co dwa dni, przejdź od razu do metody 5.

Metoda 3: Usuwanie lub wyłączanie Lightspeed Filter Agent

To bezpośrednio wyszukiwane zapytanie „how to remove lightspeed filter agent”. Czy w ogóle jest to możliwe, zależy całkowicie od tego, do kogo należy urządzenie.

Urządzenia szkolne lub służbowe

Enrollment jest wymuszany przez Google Admin (Chromebook), Active Directory lub Intune (Windows) albo Apple School/Business Manager plus MDM (Mac/iOS). Bez poświadczeń administratora nie da się wyrejestrować urządzenia z zarządzania, a polityka jest nakładana ponownie po każdym restarcie. Zabicie procesu w Menedżerze zadań (Windows) lub Monitorze aktywności (macOS) działa tylko przez kilka sekund — watchdog natychmiast go przywraca, a kolejne próby są logowane i raportowane. Społecznościowe exploity, takie jak LightSPED-Killer-Agent dla ChromeOS, czasem działają, ale są łatane w ciągu kilku tygodni od upublicznienia.

Prywatne urządzenia z zainstalowanym Lightspeed

Zdarza się to rzadko, ale się zdarza — na przykład iPad zarządzany przez rodzica. Na Macu rozszerzenie systemowe musi zostać zatwierdzone w Ustawienia systemu → Prywatność i bezpieczeństwo → Profile, a sam profil konfiguracyjny znajduje się w Ustawienia systemu → Profile. Na iPadzie i iPhonie sprawdź Ustawienia → Ogólne → VPN i zarządzanie urządzeniem, gdzie znajduje się ładunek MDM. Usunięcie tych wpisów czysto odinstaluje Lightspeed, o ile profil został zainstalowany bez trybu nadzoru (supervised). Jeśli urządzenie zostało objęte nadzorem przez Apple School Manager, jedyną legalną drogą jest poproszenie administratora IT o jego zwolnienie — reklamowane w sieci narzędzia do „odblokowywania MDM” regularnie zamieniają urządzenia w cegłę.

Metoda 4: Browser-in-browser proxy (Rammerhead, Ultraviolet, DogeV4)

Rammerhead, Ultraviolet i DogeV4 to ewolucja prostych web proxy. Zamiast po prostu przekierowywać żądania, uruchamiają w karcie przeglądarki pełnoprawny silnik proxy oparty na service workerach. Karta wygląda jak pojedyncza strona w domenie proxy, ale w jej wnętrzu masz w pełni funkcjonalną „pod-przeglądarkę” z ciasteczkami, sesjami i historią kart.

Ma to znaczenie, bo Lightspeed analizuje URL-e i sygnały na poziomie DOM. Sesja Rammerhead utrzymuje docelowy URL ukryty w zaszyfrowanej warstwie service workera — filtr widzi jedynie zewnętrzną domenę proxy. Odpowiedzią Lightspeed jest wpisywanie zewnętrznej domeny na listę blokad, więc instancja Rammerhead, która jest publiczna od tygodnia, jest niemal na pewno już zablokowana. Obejście jest takie samo jak w przypadku zwykłych web proxy (rotacja na świeży mirror) albo — znacznie pewniejsze — własny hosting.

Metoda 5: Self-hosted Ultraviolet na Replit lub Railway (porada pro)

Najbardziej odporną opcją w 2026 roku jest uruchomienie własnej, prywatnej instancji Ultraviolet. Ponieważ adres jest prywatny — wiedzą o nim tylko osoby, którym go udostępniłeś — Lightspeed nie ma sposobu, by dodać go do listy blokad, dopóki ktoś go publicznie nie zgłosi. Konfiguracja zajmuje około dziesięciu minut:

- Zrób fork repozytorium Ultraviolet-Node na GitHubie.

- Na Railway kliknij Deploy from GitHub, wskaż swój fork i kliknij Deploy. SSL jest konfigurowany automatycznie.

- Replit działa podobnie, oferując gotowy szablon do jednego kliknięcia, ale pamiętaj, że hostowanie proxy narusza regulamin Replit — konta bywają zamykane, więc Railway jest bezpieczniejszym wyborem.

- Dodaj swój prywatny adres

*.up.railway.appdo zakładek.

Połącz to z backendem residential proxy, jeśli zależy ci na geo-targetingu, większych prędkościach lub jeśli twój szkolny filtr blokuje cały zakres IP Railway. Zarówno MarsProxies, jak i IPRoyal oferują endpointy HTTPS i SOCKS5 ze sticky session do siedmiu dni, które bezproblemowo wpinają się za Ultraviolet.

VPN, web proxy czy self-hosted proxy: co dla kogo?

Każde z tych rozwiązań rozwiązuje inny fragment problemu Lightspeed. Tabela poniżej to najszybszy sposób na decyzję.

| Metoda | Najlepsza do | Odporna na blokady? | Trudność konfiguracji |

|---|---|---|---|

| Obfuscated VPN | Urządzenie prywatne, ochrona całego systemu | Tak (residential exit) | Niska (aplikacja jednym kliknięciem) |

| Publiczne web proxy | Zablokowany Chromebook, użycie jednorazowe | Nie (godziny do dni) | Brak |

| Browser-in-browser (Rammerhead) | Chromebook, nowoczesne aplikacje webowe | Nie (dni do tygodni) | Brak |

| Self-hosted Ultraviolet | Długoterminowe obejście na Chromebook | Tak (prywatny URL) | Średnia (10 min konfiguracji) |

| Residential proxy | Zastosowania pro, automatyzacja, multi-account | Tak (prawdziwe ISP IP) | Średnia (konfiguracja przeglądarki) |

Darmowe vs. płatne proxy w starciu z Lightspeed

Darmowe publiczne listy proxy są w 2026 roku słabym wyborem przeciwko Lightspeed z trzech powodów. Po pierwsze, opierają się na tej samej garstce darmowych platform hostingowych (darmowy tier Render, podglądy Vercel, Glitch), których zakresy IP Lightspeed flaguje agresywnie — większość pada już przy pierwszym żądaniu. Po drugie, logują każde nieszyfrowane żądanie, które przez nie przechodzi; w przypadku kilku znanych darmowych list ustalono, że operatorzy zbierali dane logowania. Po trzecie, rotują się w ciągu godzin, więc link, który działał w czasie obiadu, może być martwy do końca dnia szkolnego.

Płatne residential proxy kosztują kilka dolarów miesięcznie i eliminują wszystkie te problemy. Ich IP pochodzą od prawdziwych ISP (Comcast, Verizon, BT, Deutsche Telekom), więc ich zablokowanie odcięłoby też zwykłych domowych użytkowników — a tego Lightspeed nie zrobi. Dla większości czytelników to różnica między obejściem działającym przez godzinę a takim, które wytrzyma do końca roku szkolnego.

Czy obchodzenie Lightspeed Filter jest legalne?

Same VPN-y i proxy są legalne niemal w każdej jurysdykcji, w tym w całej UE, Wielkiej Brytanii i USA. Liczy się to, do czego ich używasz i na czyim urządzeniu.

Na prywatnym urządzeniu i w prywatnej sieci użycie VPN-a lub proxy do otwarcia strony zablokowanej przez Lightspeed jest zwykle w porządku — filtr obejmuje tylko ruch, który dobrowolnie przez niego przepuszczasz. Na urządzeniu wydanym przez szkołę albo w trakcie połączenia z siecią szkolną lub firmową niemal każda Acceptable Use Policy wprost zakazuje narzędzi do obchodzenia zabezpieczeń. Udokumentowane konsekwencje sięgają od pisemnego upomnienia, przez utratę przywilejów korzystania z urządzenia, po formalne postępowanie dyscyplinarne. W przypadku osób niepełnoletnich filtrowanie K-12 jest wymagane przez federalne prawo USA (CIPA), a w 2026 roku dochodzi do tego rosnący zestaw stanowych ustaw o weryfikacji wieku, więc szkoły z egzekwowania tego nie zrezygnują.

Metody opisane w tym przewodniku zostały napisane z myślą o dorosłych rozwiązujących problemy z własnymi urządzeniami, specjalistach IT testujących swój stack oraz użytkownikach, którzy chcą zrozumieć, jak działa ten system. Nie są one zezwoleniem na dostęp do treści, które są nielegalne ze względu na wiek lub jurysdykcję użytkownika.

Wnioski: nasza rekomendowana konfiguracja na 2026 rok

W przypadku urządzenia prywatnego najprostszym i najbardziej niezawodnym rozwiązaniem jest obfuscated residential VPN. CometVPN to najczystsza opcja działająca jednym kliknięciem — jego serwery z obfuscation radzą sobie z fingerprintingiem protokołów stosowanym przez Lightspeed, a dodatek Native Residential w cenie 1 USD/GB daje IP na poziomie ISP, których nie ma na żadnej liście blokad. Plany płatne zaczynają się od 1,89 USD/mies. w wariancie dwuletnim, z 30-dniową gwarancją zwrotu pieniędzy.

W przypadku Chromebooków, na których nic nie zainstalujesz, najstabilniejszym obejściem jest własna, hostowana samodzielnie instancja Ultraviolet na Railway. Połącz ją z residential proxy od MarsProxies (od 3,49 USD/GB, ruch bez wygaśnięcia, sticky session do 7 dni, HTTP/HTTPS i SOCKS5), by uzyskać w pełni prywatną konfigurację, której żadna publiczna lista blokad nigdy nie dogoni.

Do zastosowań biurowych i automatyzacji mocnym wyborem obok dowolnego obfuscated VPN-a są residential proxy od IPRoyal z targetowaniem na poziomie miasta i zarządzaniem subkontami. Alternatywy porównujemy w naszym przewodniku 10 najlepszych dostawców residential proxy.

Niezależnie od wybranej drogi pamiętaj o stronie regulaminowej: obchodzenie Lightspeed na urządzeniu szkolnym niemal zawsze narusza AUP, a sam agent loguje aktywność, którą administratorzy później przeglądają. Korzystaj z tych narzędzi tam, gdzie masz do tego prawo.