Se você já tentou entrar no painel de trabalho via Okta a partir do Wi-Fi de um hotel, um espaço de coworking ou uma VPN pessoal e foi recebido por uma tela de "Access Denied", uma chuva de solicitações de MFA ou um aviso "Novo login detectado" que travou sua conta, você já viu o lado errado da pilha de segurança consciente de IP do Okta. Em 2026, o Okta é uma das plataformas de identidade mais agressivas em inspecionar de onde seu tráfego se origina, e a escolha errada de VPN ou proxy dispara todos os alarmes.

Este guia mostra exatamente como o Okta classifica IPs, por que a maioria das VPNs de consumo falha contra ele e qual configuração de proxy ou VPN mantém você logado sem disparar alertas de "Atividade Suspeita". Tudo aqui se baseia em documentos de ajuda do Okta e em pesquisas publicadas pela equipe de segurança do Okta. Também marcaremos a linha entre acesso legítimo (trabalho remoto, funcionários em viagem, contas pessoais protegidas por Okta) e a política da sua empresa contra burlar controles — essa parte é com você, não com a ferramenta.

TL;DR: O Okta classifica todo IP que chega ao seu tenant por categoria de serviço (VPN, Proxy, Tor, Anonimizador) e por ASN. VPNs de datacenter da NordVPN, ExpressVPN, Surfshark e marcas de consumo similares são explicitamente nomeadas nas categorias de serviço de IP do Okta e frequentemente bloqueadas ou marcadas. As configurações que mantêm você logado são proxies residenciais/ISP estáticos e IPs de saída de VPN residencial — ambos parecem banda larga doméstica normal. Proxies rotativos travarão sua conta porque dispararão MFA novamente a cada poucos minutos; IPs estáticos e saídas residenciais dedicadas são as únicas configurações que preservam uma "pegada digital consistente" para o Behavior Detection do Okta.

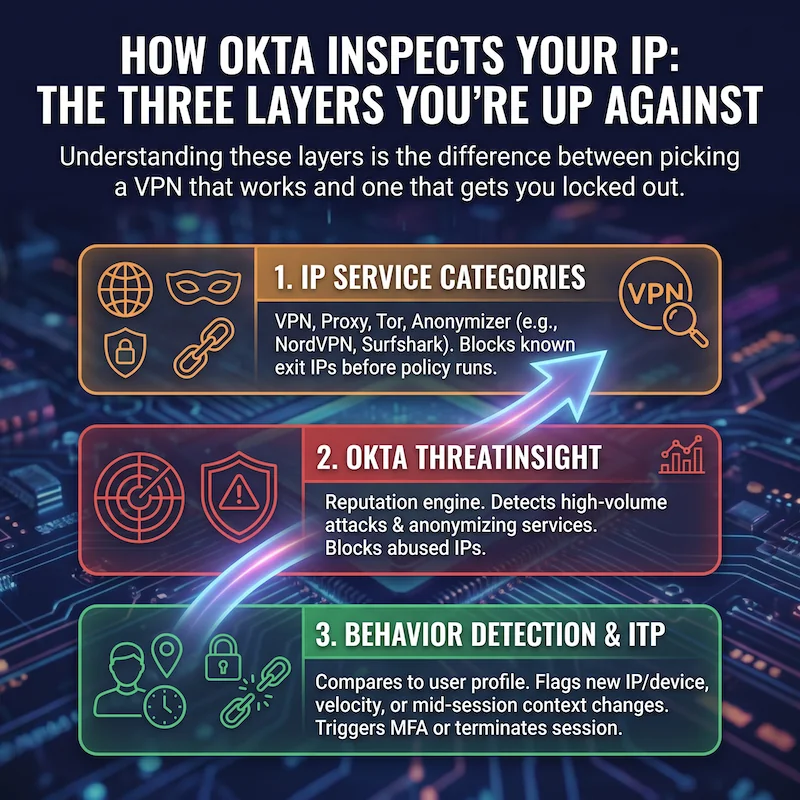

Como o Okta inspeciona seu IP — as três camadas que você está enfrentando

O Okta não apenas registra seu IP; ele o classifica em pelo menos três camadas, qualquer uma das quais pode negar seu login ou escalá-lo para MFA. Entender essas camadas é a diferença entre uma escolha de VPN funcional e uma que trava sua conta.

1. Categorias de serviço de IP (VPN, Proxy, Tor, Anonimizador)

Todo IP que chega ao seu tenant é resolvido contra o banco de dados de categorias de serviço de IP do Okta. A documentação do Okta lista explicitamente categorias como "VPN", "Proxy", "Anonimizador" e "Tor", e nomeia até marcas específicas de VPN de consumo como categorias separadas — Avast VPN, Google VPN, NordVPN, Surfshark VPN, entre outras. Uma vez que um IP é categorizado como VPN ou Anonimizador, um administrador pode usar o recurso Enhanced Dynamic Zones do Okta para bloquear ou desafiar a solicitação antes que qualquer avaliação de política seja executada.

É exatamente por isso que uma VPN de US$ 3/mês que parece boa no teste do Netflix falha no Okta — o IP de saída pertence a uma ASN de VPN conhecida que o Okta identificou no nível da categoria, independentemente do país que você selecionou.

2. Okta ThreatInsight

O ThreatInsight é o motor de reputação do Okta. Ele detecta ataques baseados em credenciais de alto volume (password spraying, credential stuffing) e, desde fevereiro de 2024, também solicitações de Serviços de Anonimização. Se outra pessoa estiver abusando de uma VPN na sua saída de pool compartilhado, o ThreatInsight pode bloquear seu IP antes mesmo de você chegar à página de senha. O bloqueio aparece como um "Access Denied" genérico ou no log do sistema do administrador como evento security.threat.detected ou security.request.blocked.

3. Behavior Detection e Identity Threat Protection (ITP)

Mesmo se o IP passar pela verificação de categoria e pelo ThreatInsight, o Behavior Detection do Okta compara o novo login contra um perfil construído a partir do seu histórico. A documentação do Okta define um "novo evento de login" como aquele com IP, dispositivo, localização ou velocidade diferentes dos eventos anteriores do usuário. Qualquer um desses gatilhos — como pular do seu IP doméstico para uma saída de VPN em Tóquio entre duas abas — gera o e-mail "Novo login" e a solicitação de MFA adicional.

Em organizações com a mais recente Identity Threat Protection (ITP) do Okta, fica ainda mais rigoroso. O ITP dispara o evento user.session.context.change quando seu contexto de IP ou dispositivo muda no meio da sessão, e políticas podem encerrar sua sessão ativa instantaneamente em todos os apps protegidos por Okta. Tradução: uma VPN instável que cai brevemente e reconecta por um IP de saída diferente pode te deslogar de todos os apps de trabalho ao mesmo tempo.

Por que o Okta bloqueia certas VPNs e proxies

Três razões concretas pelas quais sua VPN atual está falhando, em ordem de quão comum cada uma é:

O IP de saída fica numa ASN de datacenter. Praticamente toda VPN de consumo — incluindo as marcas que o Okta nomeia diretamente em suas categorias de serviço de IP — opera em ASNs de provedores como OVH, Choopa, Hetzner, M247, DigitalOcean e similares. Sistemas de reputação tratam tráfego dessas ASNs como inerentemente menos confiável. Se um administrador configurou uma Dynamic Zone com "VPN" ou "Anonimizador" na lista de bloqueio, todas as VPNs de consumo nessas faixas de datacenter são rejeitadas no nível da zona de rede.

O IP foi usado por outras contas para tentativas de login fracassadas. Saídas de VPN compartilhadas levam pancada. O ThreatInsight observa a taxa de falha por IP, e se um IP cruzar o limite, ele acaba na lista de bloqueio "Proxies com alta taxa de falha de sign-in" publicamente documentada do Okta. Sua conta não fez nada errado — você só herdou um vizinho barulhento.

O IP muda com muita frequência. Proxies residenciais rotativos, proxies públicos gratuitos e VPNs com balanceamento de carga agressivo trocam o IP de saída a cada poucos minutos. Cada troca é um evento de "novo IP" no Behavior Detection, o que força MFA step-up — você está digitando um código TOTP novamente a cada cinco minutos. Pior, em tenants com ITP habilitado, uma troca no meio da sessão pode encerrar sua sessão por completo e forçar um novo login total.

'Access Denied' do Okta com VPN — o que o erro realmente significa

Dois padrões de erro dominam fóruns de suporte. Saber qual deles você está vendo diz exatamente o que precisa consertar.

"Access Denied" sem solicitação de MFA. O bloqueio aconteceu antes de qualquer avaliação de política. Isso quase sempre é uma lista de bloqueio de zona de rede ou o ThreatInsight banindo o IP. A correção não é credenciais mais fortes — é um IP diferente que não corresponda às categorias que seu administrador colocou na lista. Um proxy residencial ou ISP com reputação limpa é normalmente o único caminho que passa.

Loop infinito de MFA. O IP em si não está banido, mas o Behavior Detection dispara repetidamente porque cada solicitação chega de uma saída diferente. Essa é a assinatura clássica de uma VPN gratuita, um proxy residencial rotativo ou uma VPN comercial mal configurada com pools round-robin. A correção: travar em um único IP dedicado — seja um proxy residencial estático, seja uma VPN com complemento de IP dedicado.

Melhores proxies para Okta: residencial vs. datacenter

De todas as categorias de proxy, apenas duas funcionam de forma confiável contra o Okta em 2026:

Proxies residenciais estáticos (ISP) — a solução "Okta proxy". São IPs originados em redes de ISPs como Comcast, Vodafone ou BT, mas atribuídos a você por 30 dias ou mais. Para a verificação de categoria de serviço de IP do Okta, parecem um assinante de banda larga doméstica, porque é estruturalmente o que são. Como o IP é estável, o Behavior Detection trata logins subsequentes como o mesmo local confiável e não escala MFA a cada solicitação. Isso é o que as pessoas querem dizer com "Okta proxy" — elas estão buscando um IP residencial estático, não uma ferramenta dedicada. IPRoyal, MarsProxies e Swiftproxy vendem todos planos residenciais estáticos ISP a partir de cerca de US$ 6 por IP/mês com largura de banda ilimitada.

Proxies residenciais rotativos — só com sticky sessions. Pools residenciais puramente rotativos trocam o IP de saída por solicitação ou a cada poucos minutos — exatamente o que o Behavior Detection odeia. Mas a maioria dos provedores modernos oferece modos sticky session que mantêm o mesmo IP por até 24 horas (IPRoyal, MarsProxies, Swiftproxy). Com sticky sessions ligadas, residencial rotativo se torna utilizável para Okta — embora um plano residencial estático dedicado seja mais limpo se você trabalha do mesmo dispositivo todo dia.

Proxies de datacenter — quase sempre falham. Mesmo problema de ASN das VPNs de datacenter. Guarde-os para scraping e tarefas de bot, não para acesso ao Okta.

Evitando alertas de 'Novo Login' do Okta com proxy de IP dedicado

A maior melhoria isolada que a maioria das pessoas vê instantaneamente é mudar de uma saída de VPN compartilhada para um IP residencial ou ISP dedicado. O que muda do ponto de vista do Okta:

- O Behavior Detection vê um local consistente. IP, ASN e geolocalização param de mudar entre logins. Após alguns logins do mesmo IP dedicado, esse IP vira parte do seu perfil "conhecido bom", e o Okta para de escalar para MFA na condição de mudança de IP.

- Sem mais e-mails de "Novo login". Esses e-mails são impulsionados pelo mesmo sinal de Behavior Detection. Trave o IP, os alertas se calam.

- O Identity Threat Protection (ITP) não dispara. O ITP procura mudanças de IP no meio da sessão. Um IP dedicado elimina o gatilho por completo.

- Seu IP não fica numa categoria de serviço "VPN" ou "Anonimizador". Um IP residencial estático é classificado como ISP residencial no nível da ASN, não como VPN. As Enhanced Dynamic Zones do Okta não o bloqueiam.

A mesma lógica vale do lado da VPN: uma VPN com complemento de IP dedicado (em vez de servidor compartilhado) mais uma opção de saída residencial parece exatamente como banda larga doméstica para o Okta. CometVPN vende ambos — seu plano de IP residencial dedicado é uma das poucas configurações amigáveis ao consumidor que combina as duas propriedades com que o Okta se importa.

Burlando restrições geográficas do Okta para trabalho remoto

Este é o caso de uso legítimo pelo qual a maioria dos leitores chega aqui. Seu empregador roteia logins do Okta por Network Zones bloqueadas regionalmente — algo como "apenas EUA, Reino Unido, Canadá e uma lista permitida de países da UE" — e você está em viagem, trabalhando da casa da família de um parceiro no exterior, ou tentando alcançar um serviço pessoal protegido por Okta a partir de um país que seu provedor sancionou.

A ferramenta certa aqui é uma VPN residencial ou um proxy residencial estático com saída no seu país de origem (não no país onde você está atualmente). O fluxo:

- Escolha um provedor com IP de saída no seu país de trabalho normal. MarsProxies cobre 195+ países com targeting por país e cidade; o complemento residencial do CometVPN cobre as principais geografias de trabalho remoto (EUA, Reino Unido, UE, Canadá).

- Use uma sticky session ou IP dedicado, não rotativo. Caso contrário, o Behavior Detection escala MFA a cada solicitação.

- Faça login uma vez do desktop, complete a MFA e deixe o Okta construir um perfil "conhecido bom" para esse IP. Após três a cinco logins limpos, as solicitações se acalmam.

Duas ressalvas importantes. Primeiro, isso só lida com Geo Zones; se o controle de acesso do empregador for mais rigoroso (postura do dispositivo, autenticação por certificado, chaves de hardware), o proxy sozinho não resolve. Segundo, contornar deliberadamente as Network Zones do empregador pode violar sua política de uso aceitável independentemente da configuração técnica. Use essa abordagem para contas pessoais protegidas por Okta ou com aprovação explícita da equipe de TI quando viajar.

Por que o Okta continua pedindo MFA na minha VPN?

Três padrões, em ordem de frequência:

Você se conecta por servidores diferentes a cada sessão. A maioria das VPNs de consumo escolhe o "servidor mais rápido" para você ao conectar. Isso significa um IP de saída diferente toda vez, frequentemente em uma cidade diferente. O Behavior Detection trata cada um como um novo evento de IP e solicita MFA novamente. A correção: trave a VPN em um único servidor (ou compre o complemento de IP dedicado).

Sua VPN está balanceando carga dentro da sessão. Alguns provedores rotacionam silenciosamente o IP de saída pelo próprio balanceador no meio da sessão. Procure por modo "Obfuscated" ou "Static IP" e ative. Se o provedor não oferecer nenhum, mude para uma VPN residencial ou um proxy residencial estático.

Seu IP fica em uma categoria de serviço de VPN conhecida. Mesmo que estável, a busca de categoria de serviço de IP do Okta pode marcar a ASN da sua VPN como "VPN" ou "Anonimizador". Se a política do administrador disser "exigir MFA para a categoria de serviço VPN", você será desafiado por MFA a cada login, não importa o quê. Apenas um IP de saída residencial/ISP escapa dessa verificação de categoria.

Melhor VPN/proxy que não dispara a segurança do Okta

A lista curta abaixo é filtrada pelas três propriedades que realmente importam contra o Okta — saída residencial ou ISP, IP dedicado/sticky e suporte HTTP/HTTPS ou SOCKS5 para proxy no nível do navegador.

CometVPN — melhor opção de VPN com um clique. O complemento Native Residential do CometVPN roteia o tráfego por saídas de ISP e combina com uma opção de IP dedicado. Essa combinação — ASN residencial mais IP estável — cobre tanto a verificação de categoria de serviço de IP quanto o gatilho de Behavior Detection em um único produto. Planos começam em US$ 1,89/mês no plano mais longo com garantia de 30 dias — uma forma de baixo risco de validar a configuração contra seu tenant Okta específico.

IPRoyal — melhor proxy residencial estático (ISP). Os planos residenciais estáticos da IPRoyal são de nível ISP e estáveis por 30+ dias, com suporte aos protocolos HTTP, HTTPS e SOCKS5. O pool residencial 32M+ cobre 195+ países, e o painel mostra targeting por cidade — útil se as Network Zones da sua empresa forem configuradas até a cidade. Estático a partir de cerca de US$ 7/IP/mês.

MarsProxies — configuração rotativa-com-sticky robusta. Se você precisa do mesmo provedor para scraping ou trabalho com contas em redes sociais, o plano residencial rotativo da MarsProxies com sticky sessions de até 7 dias é um meio-termo flexível. HTTP/HTTPS e SOCKS5 são suportados, com preços a partir de US$ 3,49/GB e tráfego que não expira.

Swiftproxy — cobertura de país mais ampla. Os planos residenciais ISP estáticos da Swiftproxy começam em US$ 6/IP com largura de banda ilimitada e renovação vitalícia de IP. O pool 80M+ abrange 195+ países — a cobertura mais ampla das quatro se viagens fora do triângulo EUA/Reino Unido/UE estiverem na lista. HTTP, HTTPS e SOCKS5 todos disponíveis.

Se você precisa de uma comparação mais ampla de provedores de proxy residencial em preço, tamanho do pool e recursos, nosso guia Top 10 Melhores Provedores de Proxy Residencial entra em mais detalhes.

Dá para burlar o rastreamento de localização do Okta?

Você não pode desativar o rastreamento do Okta. Os sinais de IP, ASN, geolocalização e comportamento são intrínsecos ao funcionamento do Okta — toda solicitação atinge essas verificações antes mesmo de chegar à sua política de sign-on. O que você pode fazer é apresentar um sinal diferente: um IP residencial ou ISP do seu país de origem, mantido estável, faz o rastreamento geográfico apontar para sua localização normal mesmo quando você está fisicamente em outro lugar.

O mesmo truque falha contra três coisas — seja honesto sobre o que está enfrentando. Verificações de postura de dispositivo vinculadas a hardware (Okta Verify com FastPass, Yubikey ou autenticação por certificado) atrelam ao dispositivo, não à rede — proxy não ajuda. Políticas de Conditional Access que vinculam você a Managed Devices ficam similarmente fora de alcance. E sinais antifraude que alimentam o Identity Threat Protection de ferramentas de terceiros (Crowdstrike, SentinelOne, etc.) operam em telemetria de dispositivo — um IP limpo não salva um endpoint sinalizado.

Configurando um proxy no nível do navegador (fluxo SOCKS5)

Se você só quer que o Okta veja um IP diferente — digamos, para usar uma conta pessoal do exterior sem rotear toda a máquina por VPN — um proxy SOCKS5 no nível do navegador é a configuração mais limpa.

- Compre um plano residencial estático ou ISP de qualquer um dos provedores acima. SOCKS5 é suportado em IPRoyal, MarsProxies e Swiftproxy.

- Use um navegador isolado por perfil como Brave, container do Firefox ou um navegador anti-detect para limitar o proxy a um perfil.

- Nas configurações de rede do navegador, insira o host e a porta SOCKS5 do painel do provedor com as credenciais emitidas.

- Visite

ipinfo.ioprimeiro. O IP e a ASN devem corresponder ao seu proxy dedicado e ao país onde você o comprou. Se sua IP real aparecer, o navegador não está roteando pelo proxy — verifique a configuração. - Agora faça login no Okta. Espere MFA no primeiro login (é um IP novo). Após três a cinco logins limpos, o Behavior Detection adicionará o IP ao seu perfil confiável.

Comparação rápida: qual configuração para qual caso de uso

Escolha a linha que combina com o que você está realmente tentando fazer.

- Acesso de trabalho diário de casa + viagem ocasional: proxy residencial/ISP estático da IPRoyal ou MarsProxies, configurado como SOCKS5 no navegador de trabalho. Perfil de Behavior Detection mais estável.

- Roteamento de máquina inteira para viagem: CometVPN com complemento Native Residential mais IP dedicado. Mais fácil de configurar do que um proxy em todo o sistema.

- Múltiplas contas em plataformas protegidas por Okta (ex.: agência / multi-cliente): residencial rotativo com sticky sessions da MarsProxies, combinado com um navegador anti-detect, mantém cada perfil em um IP estável durante o expediente.

- Conta pessoal protegida por Okta acessada de país sancionado: ISP residencial estático da MarsProxies com saída no seu país de origem, mais SOCKS5 em um perfil de navegador novo.

Conclusão: o que realmente funciona contra o Okta em 2026

O padrão em todas as configurações que funcionam é o mesmo: IP estável, ASN residencial ou ISP, sem flag de categoria de serviço, localização consistente. Uma vez que você tem isso, a verificação de categoria de serviço de IP do Okta, o ThreatInsight, o Behavior Detection e o Identity Threat Protection param de ver seu tráfego como suspeito. Os loops de MFA desaparecem, os e-mails de "Novo login" param e as páginas de "Access Denied" cedem lugar ao seu painel normal.

Para a maioria dos leitores, o caminho mais limpo é um de dois produtos: CometVPN com complementos residencial e de IP dedicado para roteamento de máquina inteira, ou proxies residenciais estáticos da IPRoyal como SOCKS5 escopado ao navegador para acesso cirúrgico. Ambos mantêm sua "pegada digital" consistente — o que o Okta realmente assiste.

Mais uma vez sobre o lado das políticas: contornar o Okta em uma conta corporativa onde sua equipe de TI definiu Network Zones explícitas pode violar seu acordo de uso aceitável. A correção técnica não substitui pedir ao seu administrador para colocar seu IP de viagem na lista permitida — e o System Log registra todo evento de login, proxy ou não. Use essas ferramentas onde você tem o direito de usá-las.