Se você já abriu uma aba em um Chromebook escolar ou em um notebook corporativo gerenciado e se deparou com a página de bloqueio do Lightspeed Systems, já sabe o quão agressivo o Lightspeed Filter Agent ficou. Em 2026, o SmartAgent da Lightspeed roda como uma extensão em nível de sistema no Chromebook, Windows, macOS, iPad e iPhone — ou seja, ele filtra o tráfego no próprio dispositivo, mesmo quando ele está fora da rede da escola ou em um hotspot. Também detecta a maioria dos VPNs de consumo e dos domínios de proxies públicos em poucos minutos, motivo pelo qual quase todo guia escrito antes de 2025 falha hoje.

Este guia apresenta os cinco métodos que ainda funcionam em 2026, em ordem de confiabilidade, e cobre o que é legal, o que é arriscado e qual ferramenta serve para cada caso de uso. Também listamos os recursos de proxy e VPN que realmente fazem diferença contra um filtro instalado no próprio dispositivo — porque a maior parte dos conselhos que você encontra online está defasada há anos.

TL;DR: O Lightspeed Filter Agent inspeciona o tráfego diretamente no dispositivo, não apenas na rede, então um VPN comum ou uma simples mudança de DNS não basta. O método mais confiável é um VPN residencial com obfuscation, como o CometVPN, com servidores em modo stealth e IP residencial nativo. Para Chromebooks em que você não consegue instalar nada, um Ultraviolet auto-hospedado no Railway com backend residencial da MarsProxies é a opção mais resistente. Proxies públicos gratuitos e VPNs grátis são praticamente inúteis contra o Lightspeed em 2026.

Entendendo o Lightspeed Filter Agent

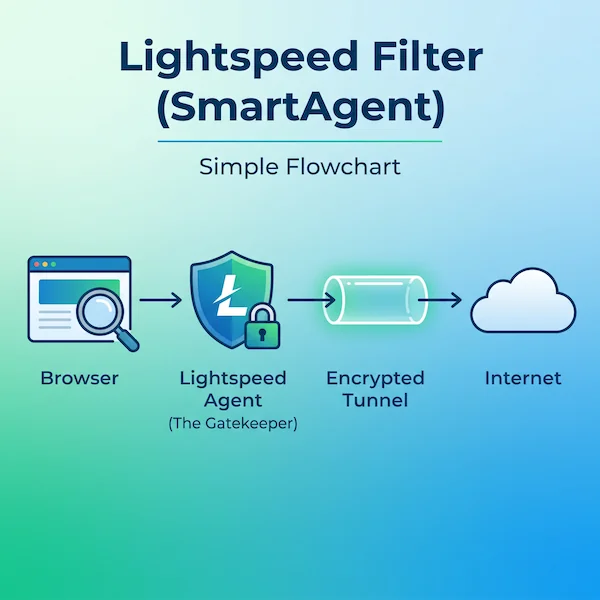

O Lightspeed Filter (frequentemente chamado de SmartAgent) é um filtro de conteúdo por dispositivo voltado principalmente para escolas K-12 e para um número menor de ambientes de trabalho regulados. Ele anda em conjunto com o SmartShield, um filtro baseado em DNS que cobre o tráfego BYOD e IoT na rede. Entender como cada peça funciona faz a diferença entre escolher um método que funciona e outro que faz você ser registrado nos logs.

No macOS e no iOS, o agente usa a Network Extension API da Apple e o framework de System Extensions. O bundle identifier no macOS é com.lightspeedsystems.network-agent.network-extension, ancorado ao team ID da Lightspeed Systems no programa de desenvolvedores Apple (ZAGTUU2342). No Chromebook, ele é distribuído como uma extensão do Chrome instalada de forma forçada via Google Admin. No Windows, roda como um serviço em nível de kernel que intercepta o tráfego antes mesmo de ele chegar ao adaptador de rede.

Como a filtragem acontece no dispositivo depois que o tráfego é descriptografado — o agente instala um certificado raiz confiável para conseguir inspecionar o HTTPS —, mudanças simples de DNS, edições no arquivo hosts e conexões VPN padrão são todas visíveis para ele. O produto Signal da Lightspeed também sinaliza padrões de tráfego suspeitos (como tráfego criptografado constante para um IP desconhecido) para revisão por parte dos administradores. Essa é a diferença chave em relação aos filtros escolares mais antigos: o agente é o porteiro, não apenas a rede.

Método 1: VPN com obfuscation (a forma mais confiável)

Um VPN padrão criptografa o tráfego entre o seu dispositivo e um servidor remoto. O Lightspeed não precisa ler o conteúdo criptografado — ele identifica tráfego de VPN pela assinatura do protocolo, pela porta usada ou por faixas conhecidas de IPs de datacenter, e aí bloqueia a conexão ou alerta o administrador. Um VPN com obfuscation (ou em modo "stealth") resolve o problema da assinatura embrulhando o tráfego do VPN para que ele pareça tráfego HTTPS comum em TCP/443.

Os recursos que realmente importam em um dispositivo monitorado pelo Lightspeed:

- Protocolo stealth ou scramble — OpenVPN Scramble (XOR), Shadowsocks, WireGuard sobre TLS ou um modo de obfuscation proprietário como o Proton Stealth ou o Astrill OpenWeb.

- IPs de saída residenciais — o Lightspeed mantém uma blocklist agressiva de IPs de datacenter. Já um IP residencial é tratado como uma conexão doméstica normal.

- Kill switch — derruba a conexão na hora se o túnel VPN cair, para que o agente nunca veja tráfego desprotegido.

- Política de no-logs auditada — provedores sediados no Panamá, BVI ou Suíça são os mais comuns.

Para a maioria das pessoas, a opção mais limpa é o CometVPN, que combina servidores com obfuscation, um pool residencial de 32 milhões de IPs e apps de um clique para Windows, macOS, iOS e Android. O Stealth do Proton VPN, o Mullvad com Shadowsocks e o OpenWeb da Astrill também são escolhas testadas. Evite VPNs gratuitos por completo — em 2026, os IPs de datacenter deles estão quase universalmente na blocklist do Lightspeed.

Método 2: web proxies (a forma mais rápida em Chromebooks)

Para Chromebooks travados onde você não consegue instalar nada, um web proxy é a opção mais rápida. Você visita a URL do proxy, cola a URL de destino e o proxy carrega a página pelo lado do servidor, renderizando-a dentro do próprio domínio dele — ou seja, o filtro da escola só enxerga o domínio do proxy, não o de destino.

Os favoritos atuais em 2026:

- CroxyProxy — o melhor para uso geral; lida com YouTube e com a maior parte dos sites pesados em JS sem quebrar layouts.

- Interstellar — open-source, mais de 8 milhões de usuários desde 2023, rápido para streaming e jogos de navegador.

- Ultraviolet (UV) — baseado em service workers; lida com web apps modernos muito melhor do que os antigos proxies CGI.

- Rammerhead — projetado especificamente para derrotar filtros do tipo Chromebook; suporte a múltiplas sessões e a sticky cookies.

O problema é a vida útil curta. Domínios de proxies públicos vão parar na blocklist de URLs do Lightspeed em poucas horas depois de viralizarem no TikTok ou no Reddit. Os usuários mais avançados acompanham listas de "unblocked links" mantidas pela comunidade no GitHub, no Discord e no Reddit, e atualizam essas listas todos os dias. Se você está fazendo isso a cada dois dias, pule direto para o método 5.

Método 3: removendo ou desativando o Lightspeed Filter Agent

Esta é a dúvida mais buscada diretamente: "como remover o lightspeed filter agent". Se isso é ou não possível depende inteiramente de quem é o dono do dispositivo.

Dispositivos de propriedade da escola ou da empresa

O enrollment é imposto via Google Admin (Chromebook), Active Directory ou Intune (Windows), ou Apple School/Business Manager combinado a um MDM (Mac/iOS). Você não consegue desinscrever o aparelho sem credenciais de administrador, e a política é reaplicada a cada reinicialização. Encerrar o processo no Gerenciador de Tarefas (Windows) ou no Monitor de Atividade (macOS) só funciona por alguns segundos — o watchdog ressuscita o processo, e tentativas repetidas de matar o processo são registradas e reportadas. Exploits da comunidade como o LightSPED-Killer-Agent para ChromeOS ocasionalmente funcionam, mas são corrigidos em poucas semanas depois de virem a público.

Dispositivos pessoais com Lightspeed instalado

É raro, mas acontece — por exemplo, um iPad gerenciado pelos pais. No Mac, a system extension precisa ser aprovada em Ajustes do Sistema → Privacidade e Segurança → Perfis, e o configuration profile fica em Ajustes do Sistema → Perfis. No iPad e no iPhone, verifique Ajustes → Geral → VPN e Gerenciamento de Dispositivo para ver o payload de MDM. Remover essas entradas desinstala o Lightspeed de forma limpa se o perfil tiver sido instalado sem supervision lock. Se o aparelho foi supervisionado via Apple School Manager, o único caminho legítimo é pedir ao administrador de TI que libere o dispositivo — ferramentas de "MDM unlock" oferecidas por terceiros que você vê por aí costumam transformar o aparelho em tijolo.

Método 4: proxies de browser-in-browser (Rammerhead, Ultraviolet, DogeV4)

Rammerhead, Ultraviolet e DogeV4 são a evolução dos web proxies básicos. Em vez de simplesmente redirecionar requisições, eles rodam um motor de proxy completo dentro da aba do navegador usando service workers. A aba que você abre parece uma única página no domínio do proxy, mas dentro dela você tem um sub-navegador totalmente funcional, com cookies, sessões e histórico de abas.

Isso importa porque o Lightspeed inspeciona URLs e sinais em nível de DOM. Uma sessão de Rammerhead mantém a URL de destino oculta dentro da camada criptografada do service worker — o filtro só enxerga o domínio externo do proxy. A contramedida do Lightspeed é adicionar esse domínio externo à blocklist; portanto, uma instância de Rammerhead que já está pública há uma semana quase certamente já está bloqueada. A solução é a mesma dos web proxies comuns (rotacionar para um mirror novo) ou — bem mais confiável — hospedar o seu próprio.

Método 5: Ultraviolet auto-hospedado no Replit ou no Railway (dica de quem entende)

A opção mais resistente em 2026 é rodar a sua própria instância privada de Ultraviolet. Como a URL é privada — apenas as pessoas com quem você a compartilha sabem que ela existe —, o Lightspeed não tem como adicioná-la a uma blocklist enquanto ninguém reportar. A configuração leva uns dez minutos:

- Faça um fork do repositório Ultraviolet-Node no GitHub.

- No Railway, clique em Deploy from GitHub, aponte para o seu fork e clique em Deploy. O SSL é configurado automaticamente.

- O Replit funciona de forma parecida, com um template de um clique, mas note que hospedar proxies viola os ToS do Replit — contas às vezes são encerradas, então o Railway é a escolha mais segura.

- Salve nos favoritos a sua URL pessoal

*.up.railway.app.

Combine isso com um backend de proxy residencial se quiser geo-targeting, mais velocidade ou se o filtro da sua escola bloquear toda a faixa de IPs do Railway. Tanto o MarsProxies quanto o IPRoyal oferecem endpoints HTTPS e SOCKS5 com sticky sessions de até sete dias, que se encaixam direitinho atrás do Ultraviolet.

VPN, web proxy ou proxy auto-hospedado: qual é o seu caso?

Os três resolvem partes diferentes do problema do Lightspeed. A tabela abaixo é o jeito mais rápido de decidir.

| Método | Indicado para | Sobrevive a blocklists? | Dificuldade de configuração |

|---|---|---|---|

| VPN com obfuscation | Dispositivo pessoal, proteção de todo o sistema | Sim (saída residencial) | Baixa (app de um clique) |

| Web proxy público | Chromebook travado, uso pontual | Não (horas a dias) | Nenhuma |

| Browser-in-browser (Rammerhead) | Chromebook, web apps modernos | Não (dias a semanas) | Nenhuma |

| Ultraviolet auto-hospedado | Bypass de longo prazo em Chromebook | Sim (URL privada) | Média (10 min de configuração) |

| Proxy residencial | Uso profissional, automação, multi-conta | Sim (IPs reais de ISPs) | Média (configuração no navegador) |

Proxies gratuitos vs. proxies pagos para o Lightspeed

Listas de proxies públicos gratuitos são uma má escolha contra o Lightspeed em 2026 por três motivos. Primeiro, todos eles ficam nas mesmas plataformas de hospedagem gratuita (camada free do Render, previews da Vercel, Glitch), cujas faixas de IPs o Lightspeed sinaliza com agressividade — a maioria falha logo na primeira requisição. Segundo, esses serviços registram cada requisição não criptografada que passa por eles; várias listas gratuitas conhecidas já foram associadas a operadores que coletam credenciais de login. Terceiro, eles saem do ar em poucas horas, então um link que funcionou no almoço pode estar morto no fim do dia escolar.

Proxies residenciais pagos custam alguns dólares por mês e evitam todos esses problemas. Os IPs vêm de ISPs reais (Comcast, Verizon, BT, Deutsche Telekom), então bloqueá-los significaria bloquear também usuários residenciais legítimos — algo que o Lightspeed não vai fazer. Para a maioria dos leitores, é essa a diferença entre um bypass que funciona por uma hora e outro que funciona pelo resto do ano letivo.

É legal contornar o Lightspeed Filter?

VPNs e proxies são, em si, legais em quase qualquer jurisdição, incluindo toda a UE, o Reino Unido e os EUA. O que importa é o que você faz com eles e em qual dispositivo você os usa.

Em um dispositivo pessoal, em uma rede pessoal, usar um VPN ou proxy para acessar um site bloqueado pelo Lightspeed é, em geral, tranquilo — o filtro só se aplica ao tráfego que você escolheu rotear por ele. Em um dispositivo fornecido pela escola ou enquanto você está conectado a uma rede da escola ou do trabalho, praticamente toda Acceptable Use Policy proíbe explicitamente ferramentas de circumvention. As consequências documentadas vão de uma advertência por escrito até a perda de privilégios sobre o dispositivo, passando por ações disciplinares formais. Especificamente para menores de idade, a filtragem em escolas K-12 é exigida pela legislação federal dos EUA (CIPA) e por um conjunto crescente de leis estaduais de verificação de idade em 2026, então as escolas não vão afrouxar a fiscalização.

Os métodos deste guia são escritos para adultos resolvendo problemas em seus próprios dispositivos, profissionais de TI testando seu stack e leitores que querem entender como o sistema funciona. Eles não são uma autorização para acessar conteúdo ilegal para a faixa etária ou jurisdição do leitor.

O resumo da ópera: a configuração recomendada para 2026

Para um dispositivo pessoal, um VPN residencial com obfuscation é a solução mais simples e mais confiável. O CometVPN é a opção de um clique mais limpa — seus servidores com obfuscation lidam com o fingerprinting de protocolo do Lightspeed, e o complemento Native Residential, a $1/GB, te dá IPs de nível de ISP que não estão em nenhuma blocklist. Os planos pagos começam em $1.89/mês no plano de dois anos, com 30 dias de garantia de devolução do dinheiro.

Para Chromebooks em que você não pode instalar nada, uma instância auto-hospedada de Ultraviolet no Railway é o bypass mais estável. Combine com proxies residenciais da MarsProxies (a partir de $3.49/GB com tráfego que não expira, sticky sessions de até 7 dias e suporte a HTTP/HTTPS e SOCKS5) para um setup totalmente privado que nenhuma blocklist pública jamais vai acompanhar.

Para casos de uso de trabalho e automação, os proxies residenciais da IPRoyal, com targeting em nível de cidade e gerenciamento de sub-usuários, são uma escolha forte ao lado de qualquer VPN com obfuscation. Compare alternativas no nosso guia top 10 melhores provedores de proxies residenciais.

Qualquer que seja o caminho escolhido, lembre-se da parte da política: contornar o Lightspeed em um dispositivo fornecido pela escola quase sempre vai contra a AUP, e o próprio agente registra atividades que são revisadas por administradores. Use estas ferramentas onde você tiver direito de usá-las.